用deepseek做代码审核 分3个步骤:

1、找到GIT最近更新内容

2、提示词+更新内容问deepseek

3、根据结果提交给redmine这样的任务管理平台

这两天无聊做了几个简单的界面,很粗糙,用GO+fyne.io 跨平台

主要分几个页面:

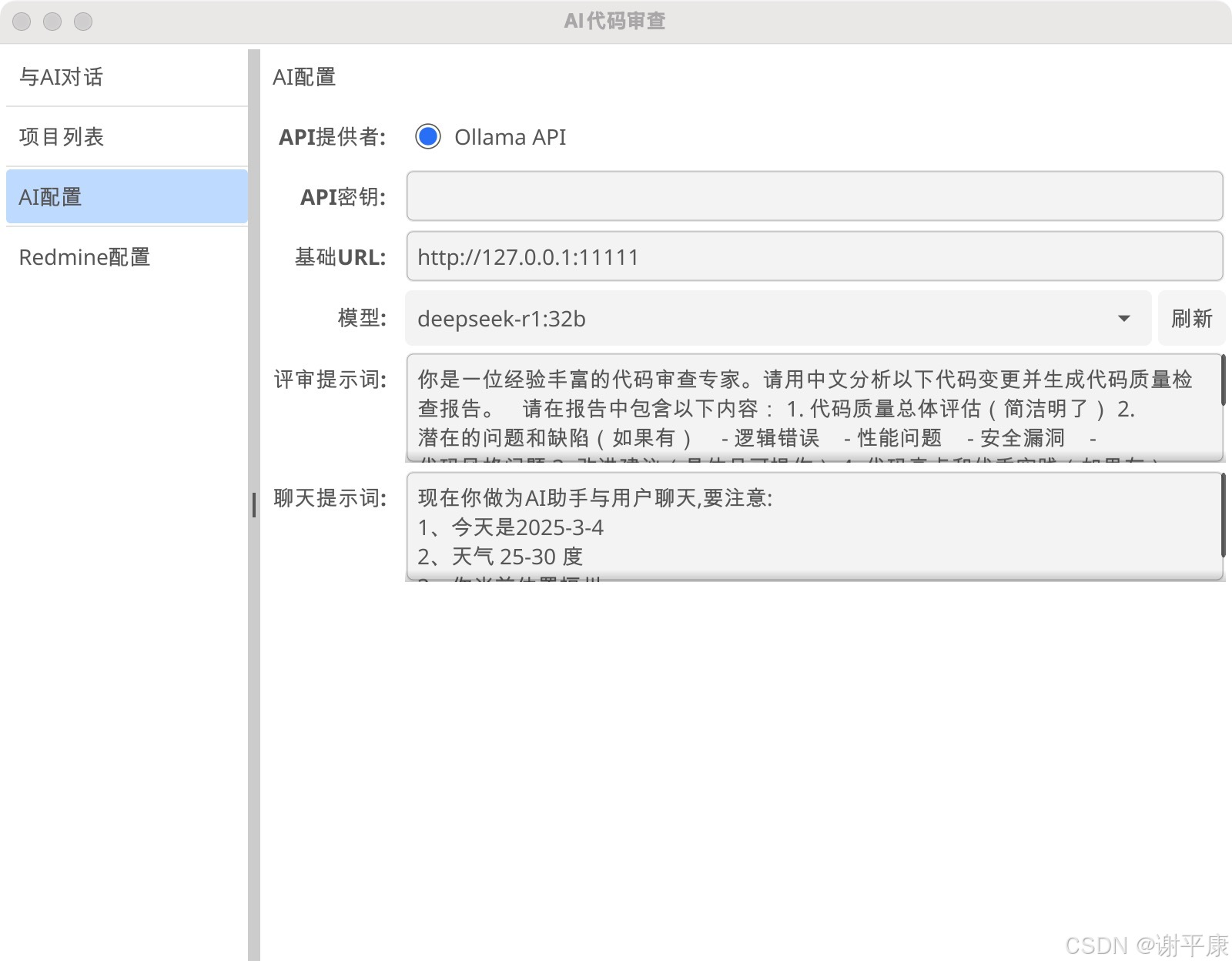

AI 配置:(评审提示词参考Deepseek code review 插件)

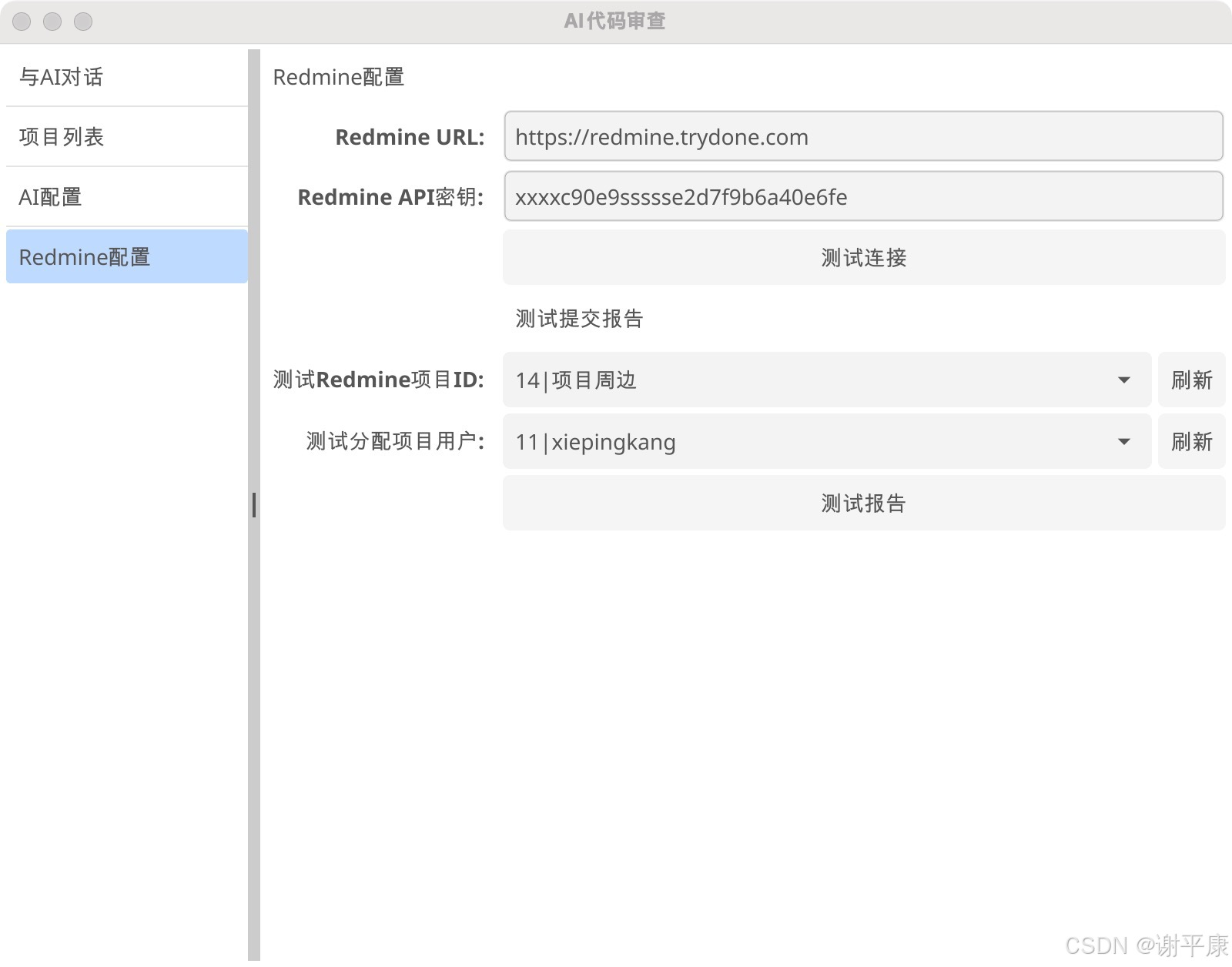

2、Redmine配置

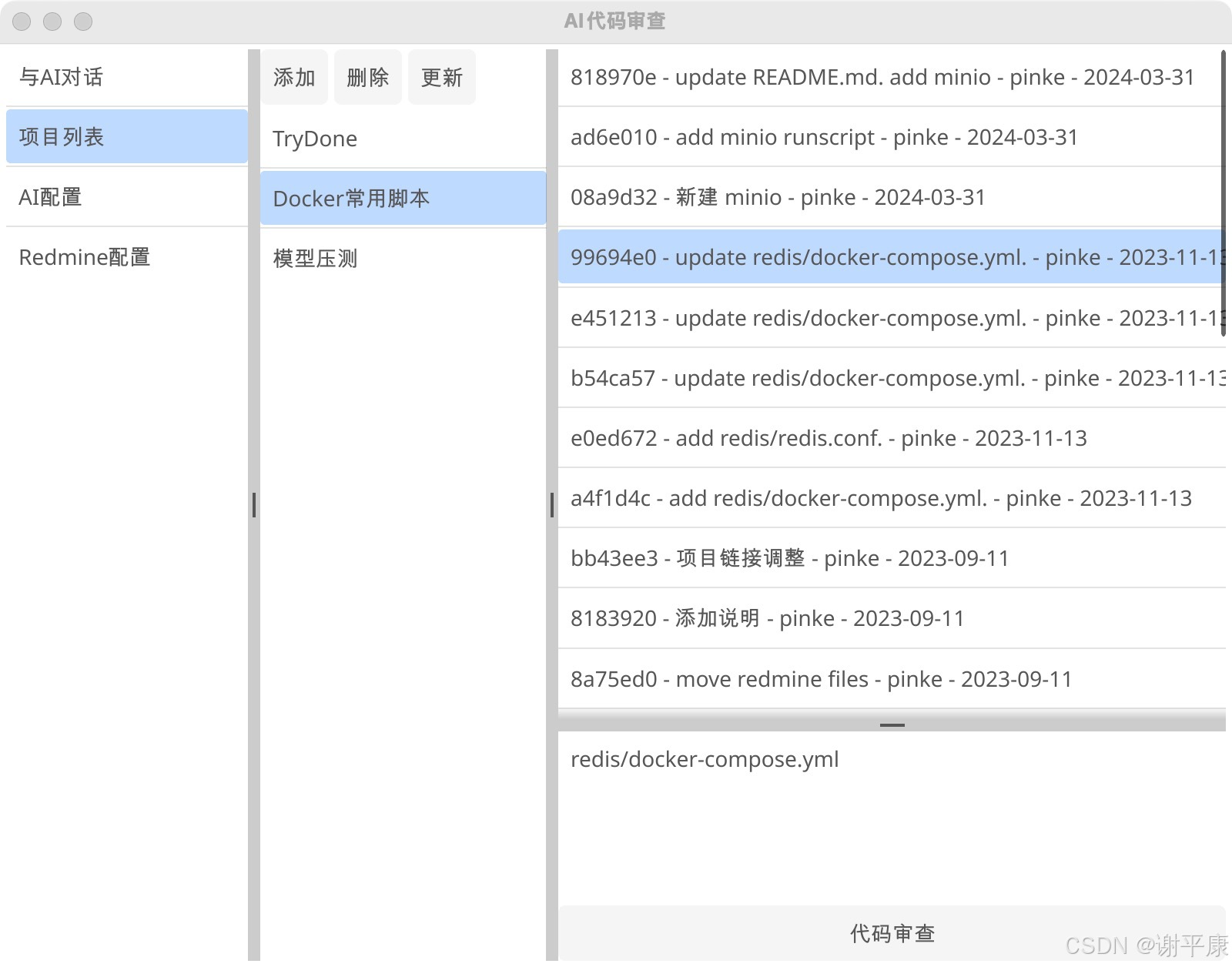

项目管理:

AI自动审查,提交redmine:

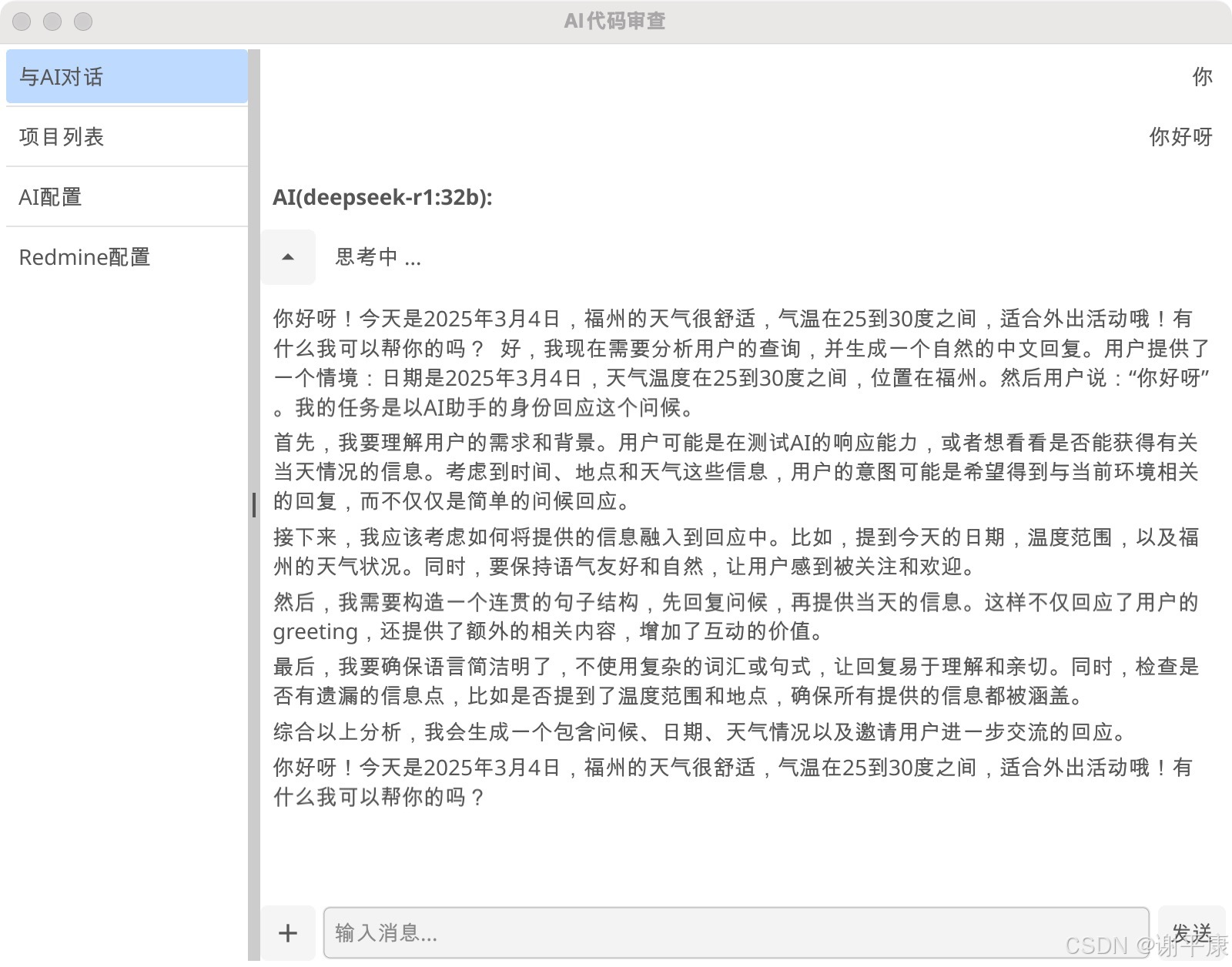

其它简单的AI对话:

这里核心: deepseek (ollama)+git+redmine api

代码已经入库:

https://github.com/pinke/go-ai-code-review.git

1285

1285

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?