第一步 : 将系统服务账号router,加入privileged安全上下文

命令如下:

oadm policy add-scc-to-user privileged system:serviceaccount:default:router

![]()

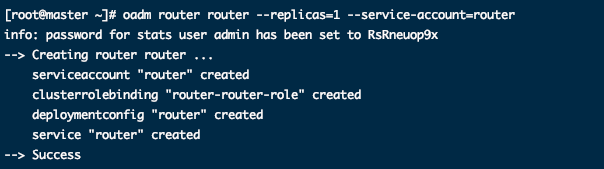

第二步:执行oadm router命令创建router实力

oadm router router --replicas=1 --service-account=router

通过以上两步,就可以把router组件创建好

第三步:查看router组件实例

oc get pod -n default

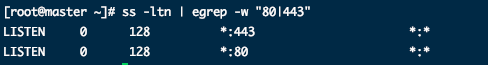

第四步:如果第三步中查看的router容器状态为running,则第四步就可以查看主机上的端口80、443是否已经被监听

命令如下:

ss -ltn | egrep -w "80|443"

通过命令可以看到80 和443端口正在被监听,即可证明router组件已经创建好。

相关镜像

docker.io/openshift/origin-haproxy-router:v3.7.2

本文详细介绍如何使用oadmpolicy和oadmrouter命令将系统服务账号router加入privileged安全上下文,并创建router实例,最后验证其运行状态及端口监听情况。

本文详细介绍如何使用oadmpolicy和oadmrouter命令将系统服务账号router加入privileged安全上下文,并创建router实例,最后验证其运行状态及端口监听情况。

4878

4878

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?