0x00

如果大家漏洞挖得多的话,应该有这个共识,各大SRC的漏洞主要以逻辑漏洞居多,常规漏洞不是没有,但是非常少,这主要是得益于功能越来越强大的WAF的存在,以及各种越来越完善的开发框架。

举个例子,比如你前端使用react框架,只要你在框架范围内进行开发,基本上不太可能出现XSS漏洞。

而服务端以Java为例,如果你使用MyBatis框架,严格遵守开发规范,只使用#,而不使用$作为占位符,那么不可能会出现SQL注入。

在逻辑漏洞中,最普遍,也最常见的,当属权限相关的问题了,比如越权、未授权等。

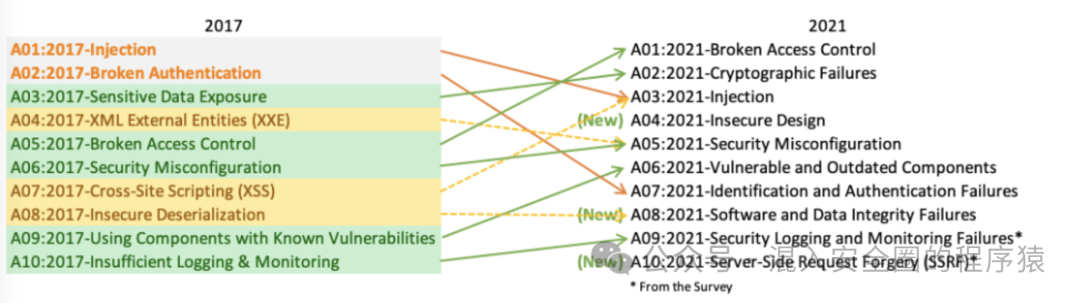

在2021年的OWASP TOP10中,失效的访问控制这一漏洞类型也荣登榜一:

今天我主要从开发的角度和大家分享一下,权限类漏洞中的未授权是怎么产生的~

0x01

首先对于“未授权”,我先简单的给它一个定义(只是我主观的看法):即我们不需要任何的凭证(无论是请求头传递的token亦或者是cookie),即可正常访问一个服务端的非公开接口。

那什么是非公开接口?比如很多接口,我只有登录后才可以访问的。

那我的实现方式可能是下面这样:

def get_data():

if not token_validate():

# 如果token验证失败,则返回用户不存在异常

return 'user_not_login'

return do_get_data()是不是很简单?那这么简单的逻辑,为什么还会错呢?

第一个可能,那就是开发漏掉了。你没看错,实际的开发场景中,可能有几十上百个接口,并且可能还不是同一个人开发的,漏掉验证逻辑并不是不可能发生。

但是这种场景极少见(比较像野鸡公司的做法)。一般来说,对于这种通用的校验,基本上都是放到拦截器里面来实现的,也就是不管你请求哪个接口,都会先经过拦截器,不需要在每个接口里面去做校验,就像这样:

# 拦截器,所有的方法都会先经过这里

def token_interceptor():

if not token_validate():

# 如果token验证失败,则返回用户不存在异常

return 'user_not_login'

do_next()但是又不是所有的接口都需要登录后才能访问哦,比如登录接口、找回密码、获取验证码这些,那怎么办?过滤一下咯,比如这样:

def token_interceptor():

path = get_path()

# 假设需要登录才能访问接口都是/api/xxx,而登录是/login

# 只要以/api开头的路径都需要鉴权

if path.start_with('/api') and not token_validate():

# 如果token验证失败,则返回用户不存在异常

return 'user_not_login'

do_next()那这里又有可能出现问题,比如这个规则是小A写的,那小B在实现新接口的时候,没有按这个规则来命名路径,比如写成了这样:/v1/api/get_all_user,那不就妥妥地未授权了。

这个写法还有一个问题,不知道大家有没有看出来,它验证的是以

/api开头的路径,那假如我请求时,写成//api的话,就跳过的鉴权的校验部分,部分框架在进行后续的处理的时候,会自动格式化路径,比如将//api/user格式化为了/api/user,这样我们就越权访问啦。

还有一些其它奇奇怪怪的原因,比如某个接口开发在测试的时候,为了方便测试,可能会将它配置为白名单,也就是不需要权限访问,但是发布到线上的时候,忘记将配置改回来了,那不就又导致未授权了。

看起来很蠢的操作,但是在我之前待过的每一家公司(其中不乏所谓的大厂),几乎都有人这么干过。

0x02

未授权的漏洞对于大部分的核心主站来说,其实比较少的,因为这部分功能都有大量的框架或者开发规范来进行约定, 开发想写错都难,虽然也有,但是极少,这个主要依赖于整个部门的开发能力,而对于核心部门来说,开发人员的能力相对还是比较高的,如果是边缘站点可能会多一点。

但是!有关权限漏洞的另一类:越权相关的,就比较多了。主要是因为数据权限的复杂性,会让它对开发的能力要求更高,而且框架也很难完全解决,所以更容易出现漏洞。这个如果大家感兴趣的话,我后面有时间再写一篇越权篇来详细讲讲。

那么今天就到这里啦,感谢观看~ 赞赞有嘛,赞赞

欢迎关注我的公众号“混入安全圈的程序猿”,更多原创文章第一时间推送!

905

905

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?