本实验由GNS3搭建而成

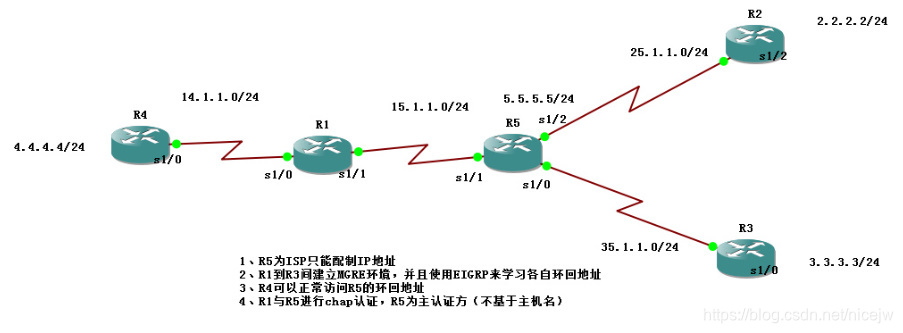

拓扑结构设计:

要求:

(1)R5为ISP

(2)R1/R2/R3之间建立MGRE环境

(3)R4与R1/R2/R3的tunnel之间建立EIGRP环境(公网所在R5与其他路由器只连接口不能在ERGRP环境内)

(4)为了保障安全性,R1和R5之间运用CHAP认证,R5为主认证方

(5)R4可以正常访问R5的环回地址

第一步:所有路由器基本配置:

1 Router>enable

2 Router#config

3 Router(config)#line c 0

4 Router(config-line)#exec-t 0 0

5 Router(config-line)#logg sy

6 Router(config-line)#logg synchronous

7 Router(config-line)#no ip domain-lo

8 Router(config)#hostname xxxx (注释:xxxx为自己设置的路由器名称)

第二步:将进行IP地址划分,再进行配置(在这里由于是实验我们在先这里可自定义地址)

R4的loopback 1的IPV4地址为 :4.4.4.4/24

R5的loopback 1的IPV4地址为 :5.5.5.5/24

R2的loopback 1的IPV4地址为 :2.2.2.2/24

R3的loopback 1的IPV4地址为 :3.3.3.3/24

R4的s1/0接口的IPV4的地址为 :14.1.1.1/24

R1的s1/0接口的IPV4的地址为 :14.1.1.2/24

R1的s1/1接口的IPV4的地址为 :15.1.1.1/24

R5的s1/1接口的IPV4的地址为 :15.1.1.2/24

R5的s1/2接口的IPV4的地址为 :25.1.1.1/24

R5的s1/0接口的IPV4的地址为 :35.1.1.1/24

R2的s1/2接口的IPV4的地址为 :25.1.1.2/24

R3的s1/0接口的IPV4的地址为 :35.1.1.2/24

第三步:配置完地址后再进行ISP环境配置:

1、R1(config)#ip router 0.0.0.0 0.0.0.0 15.1.1.2

2、R2(config)#ip router 0.0.0.0 0.0.0.0 25.1.1.1

3、R3(config)#ip router 0.0.0.0 0.0.0.0 35.1.1.1

配置完成后用R1/R2/R3访问R5的loopback 1 来验证ISP环境

第四步:R1/R2/R3上进行配置MGRE环境:

中心站点的配置:

R1(config)#int tunnel 0

R1(config-if)#ip address 10.1.1.1 255.255.255.0

R1(config-if)#tunnel source serial 1/1

R1(config-if)# tunnel mode gre multipoint

R1(config-if)#ip nhrp map multicast dynamic 让本地成为NHRP的server

R1(config-if)#ip nhrp network-id 100 所有的站点都必须处于同一个ID内

multicast 让本设备在目标地址为组播或广播时,将流量基于表中所有的目标单独发送一次;

分支站点的配置:

R2(config-if)#interface tunnel 0

R2(config-if)#ip address 10.1.1.2 255.255.255.0

R2(config-if)#tunnel source serial 1/2

R2(config-if)#tunnel mode gre multipoint

R2(config-if)#ip nhrp nhs 10.1.1.1 定义NHRP的server,此处必须为tunnel口地址(相当于数据报道的地方)

R2(config-if)#ip nhrp map 10.1.1.1 15.1.1.1 映射tunnel的公网地址

R2(config-if)#ip nhrp network 100 (ID都必须一样)

注释1:R3同R2配置一样,虚地址不一样

注释2:以上配置完成后,构建NBMA网络成功;

NBMA是在同一个网段内节点数量不做限制,但是当目标ip地址为组播或广播地址时,流量必须逐一发送到每个节点;

若希望分支节点可以以组播或广播地址为目标ip,那么需要定义流量的具体目标

R2(config-if)#ip nhrp map multicast 15.1.1.1 (开启伪广播,MGRE不能进行广播,但是EIGRP是组播更新,所以要开启伪广播)

第五步:R4与R1/R2/R3之间的tunnel建立EIGRP环境:

R4配置:

R4(config)#router eigrp 90

R4(config-router)#no auto-summary

R4(config-router)#network 14.1.1.0 0.0.0.255

R4(config-router)#network 4.4.4.0

R4(config-router)#exit

R1配置:

R1(config)#router eigrp 90

R1(config-router)#no auto-summary

R1(config-router)#network 15.1.1.0 0.0.0.255

R1(config-router)#network 14.1.1.0

R1(config-router)#exit

R2配置:

R2(config)#router eigrp 90

R2(config-router)#no auto-summary

R2(config-router)#network 25.1.1.0 0.0.0.255

R2(config-router)#network 2.2.2.0

R2(config-router)#exit

R3配置:

R3(config)#router eigrp 90

R3(config-router)#no auto-summary

R3(config-router)#network 35.1.1.0 0.0.0.255

R3(config-router)#network 3.3.3.0

R3(config-router)#exit

在R1上查看ERGIP学习到R2/R3/R4的路由

R1#show ip route eigrp

2.0.0.0/24 is subnetted, 1 subnets

D 2.2.2.0 [90/27008000] via 10.1.1.2, 00:06:02, Tunnel0

3.0.0.0/24 is subnetted, 1 subnets

D 3.3.3.0 [90/27008000] via 10.1.1.3, 00:06:02, Tunnel0

4.0.0.0/24 is subnetted, 1 subnets

D 4.4.4.0 [90/2297856] via 14.1.1.1, 00:06:02, Serial1/0

第六步:因为R5为ISP,内网上网需要通过NAT技术,R1上做NAT指向ISP

R1给R4下发缺省:

R1(config)#int s1/1

R1(config-if)#ip summary-address eigrp 90 0.0.0.0 0.0.0.0

配置NAT:

R1(config)#access-list 1 permit 14.1.1.0 0.0.0.255

R1(config)#access-list 1 permit 4.4.4.0 0.0.0.255

R1(config)#ip nat inside source list 1 int s1/1 overload

R1(config)#int s1/1

R1(config-if)#ip nat outside

R1(config-if)#exit

R1(config)#int s1/0

R1(config-if)#ip nat inside

R1(config-if)#exit

第七步:为了链路的安全,在R1R-R5的链路上使用ppp封装,并且开启CHAP认证:

修改接口封装:

R1(config)#interface s1/1

R1(config-if)#encapsulation ppp

R5(config)#interface s1/1

R5(config-if)#encapsulation ppp

注:有两种认证方式:(我们题目要求是不基于主机名)

1、基于主机名:

主认证方:

R5(config)#int s1/1

R5(config-if)#encapsulation ppp

R5(config-if)#ppp chap authentication chap

R5(config-if)#ppp chap passwd 123

R5(config-if)#exit

被认证方:

R1(config)#int s1/1

R1(config)#encapsulate ppp

R1(config)#ppp chap hostname R1

R1(config)#ppp chap passwd 123

R1(config)#exit

2、不基于主机名:

主认证方:

R5(config)#int s1/1

R5(config-if)#ppp authentication chap

R5(config-if)#username CCNA passwd 123(CCNA为主机名,123为密码)

被认证方:

R1(config)#interface s1/1

R5(config-if)#ppp chap passwd 123

R5(config-if)#ppp chap hostname CCNA

注:如有发现问题请留言本人及时改正!

1098

1098

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?