是一种流行的对称加密算法,可以用于保护前端传输的数据。

AES加密的基本原理

AES使用相同的密钥进行加密和解密,密钥长度可以是128位、192位或256位。以下是AES加密的基本步骤:

- 密钥生成: 选择合适长度的密钥,对于前端接口,通常选择128位的密钥。

- 初始化向量(IV): 随机生成一个初始向量,用于增强密码的安全性。

- 分块加密: 将明文数据分成固定大小的块,然后对每个块进行加密。

- 多轮替代: 应用多轮的替代、置换和混淆操作,以增强加密算法的安全性。

- 密文生成: 将加密后的块组合成最终的密文。

AES加密的案例代码

以下是一个简单的前端接口数据加密和解密的案例代码,使用了AES加密算法:

// 使用 CryptoJS 库进行AES加密

const CryptoJS = require('crypto-js');

// 密钥和初始化向量

const secretKey = 'supersecretkey';

const iv = 'initialvector123';

// 明文数据

const plaintext = 'This is sensitive data';

// 加密

const encryptedData = CryptoJS.AES.encrypt(plaintext, secretKey, { iv }).toString();

console.log('Encrypted Data:', encryptedData);

// 解密

const decryptedData = CryptoJS.AES.decrypt(encryptedData, secretKey, { iv }).toString(CryptoJS.enc.Utf8);

console.log('Decrypted Data:', decryptedData);

在实际应用中,密钥管理至关重要,开发者需要谨慎处理密钥以防泄漏。

通过结合JS混淆和AES加密,开发者可以大大提高前端接口代码的安全性,减少潜在的风险和攻击。然而,安全是一个持续的过程,开发者需要定期审查和更新安全策略以保护用户数据的完整性和隐私。

解密JS混淆加密的挑战

尽管JS混淆可以有效地提高代码的安全性,但在某些情况下,开发人员可能需要解密混淆的代码,例如在维护旧代码或进行安全审计时。然而,要解密JS混淆加密的代码是一项相当复杂的任务,因为混淆技术的目标就是增加代码的复杂性和混淆度。

了解混淆技术

- 标识混淆: 这种混淆技术通过修改变量名、函数名和其他标识符,使代码难以理解。解密者需要通过反混淆工具或手动分析来还原原始标识符。

- 控制流混淆: 修改代码的控制流程,包括条件语句和循环结构,以增加代码的复杂性。这使得理解代码的执行路径变得更加困难。

- 字符串混淆: 对字符串进行混淆,包括拆分、合并和编码,使得字符串内容难以直观地识别。解密者需要还原这些字符串的原始形式。

解密JS混淆的步骤

尽管解密JS混淆是一项复杂的工作,但一些步骤和工具可能有助于简化这一过程:

- 分析混淆代码结构: 使用代码审查工具或文本编辑器,仔细分析混淆后的代码结构,理解变量和函数的命名模式以及控制流的复杂性。

- 利用反混淆工具: 有一些反混淆工具可以用于自动化解密过程。例如,

js-beautify等工具能够还原代码的格式,使其更易于阅读,但并不总能成功还原所有混淆。 - 手动还原标识符: 通过仔细分析代码,手动还原被混淆的标识符,将其替换为更有意义的名称,以提高代码的可读性。

- 调试和动态分析: 使用浏览器的开发者工具或其他调试工具进行动态分析。在运行时观察代码的执行路径和变量值,有助于理解混淆代码的逻辑。

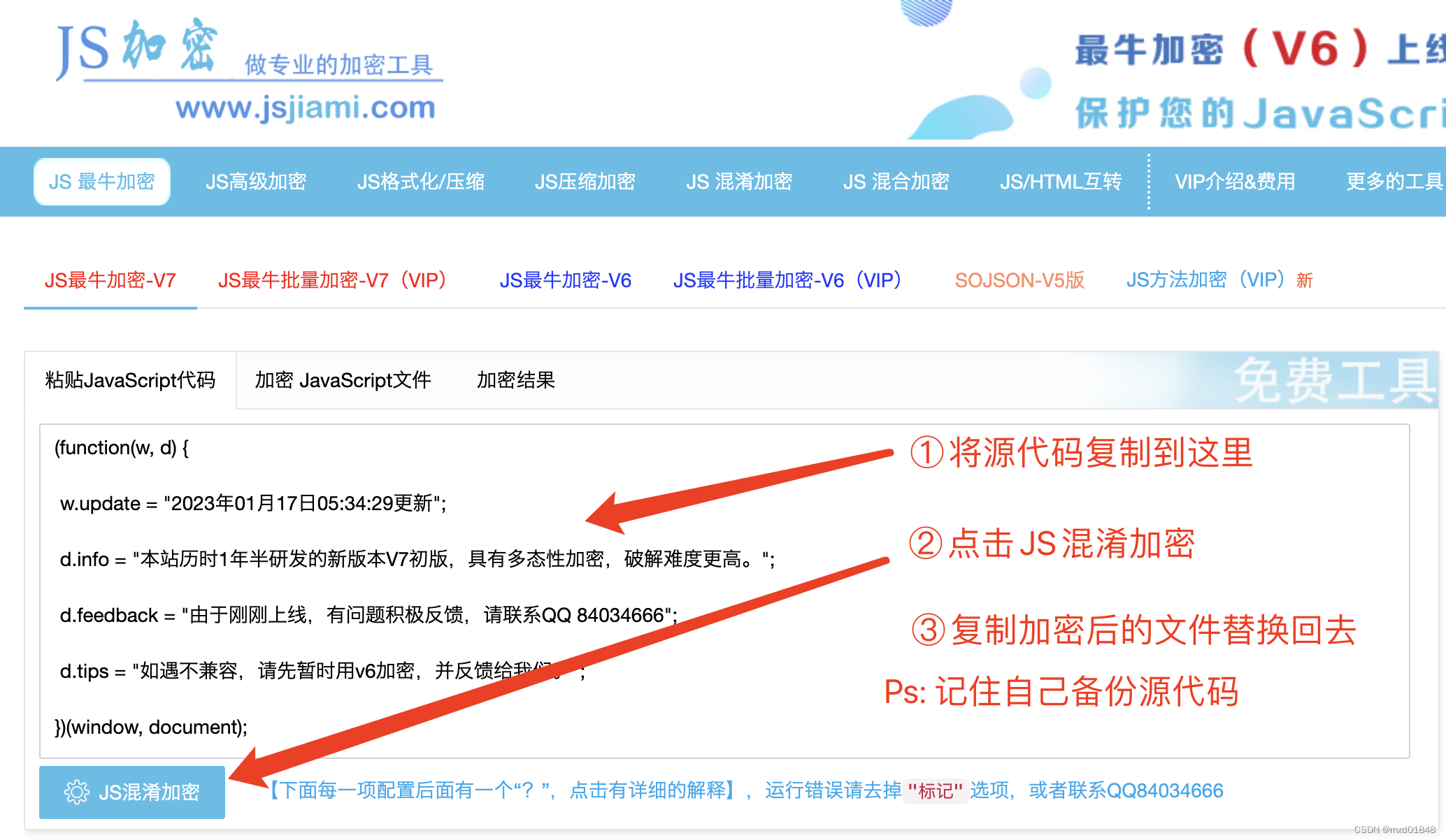

- **jsjiami客服人工解密:**先去jsjiami官网使用免费的一键解密尝试,一键解密无法解决的可以找官方客服人工咨询。

需要强调的是,解密JS混淆是一项技术挑战,并且在法律和伦理范围内进行。混淆的目的是为了保护知识产权和防止未经授权的访问,因此对于解密行为,需要确保符合相关法规和道德准则。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?