下载文件解压后得到文件gift.pcapng,(这个需要wireshark,自行安装)

有wireshark软件的话可以直接双击打开gift.pcapng

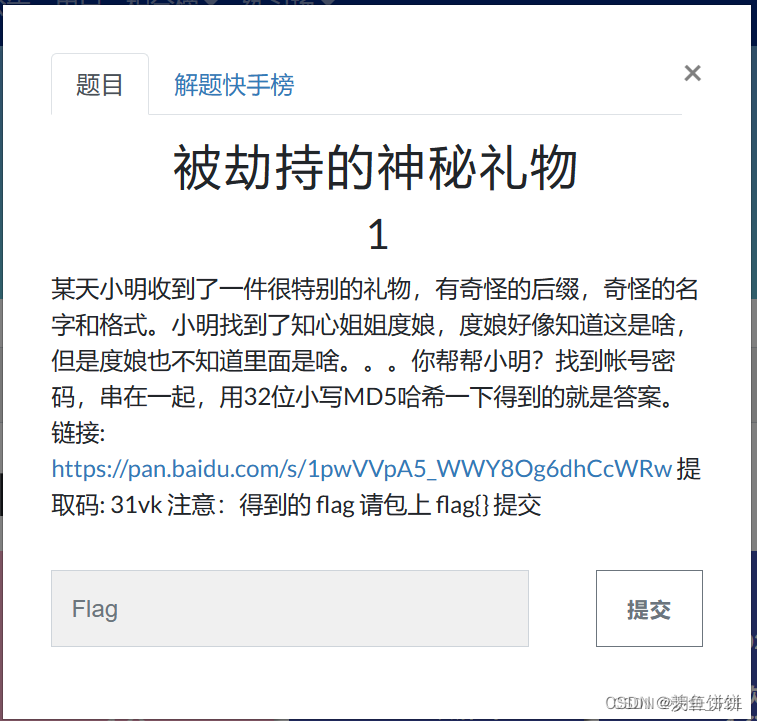

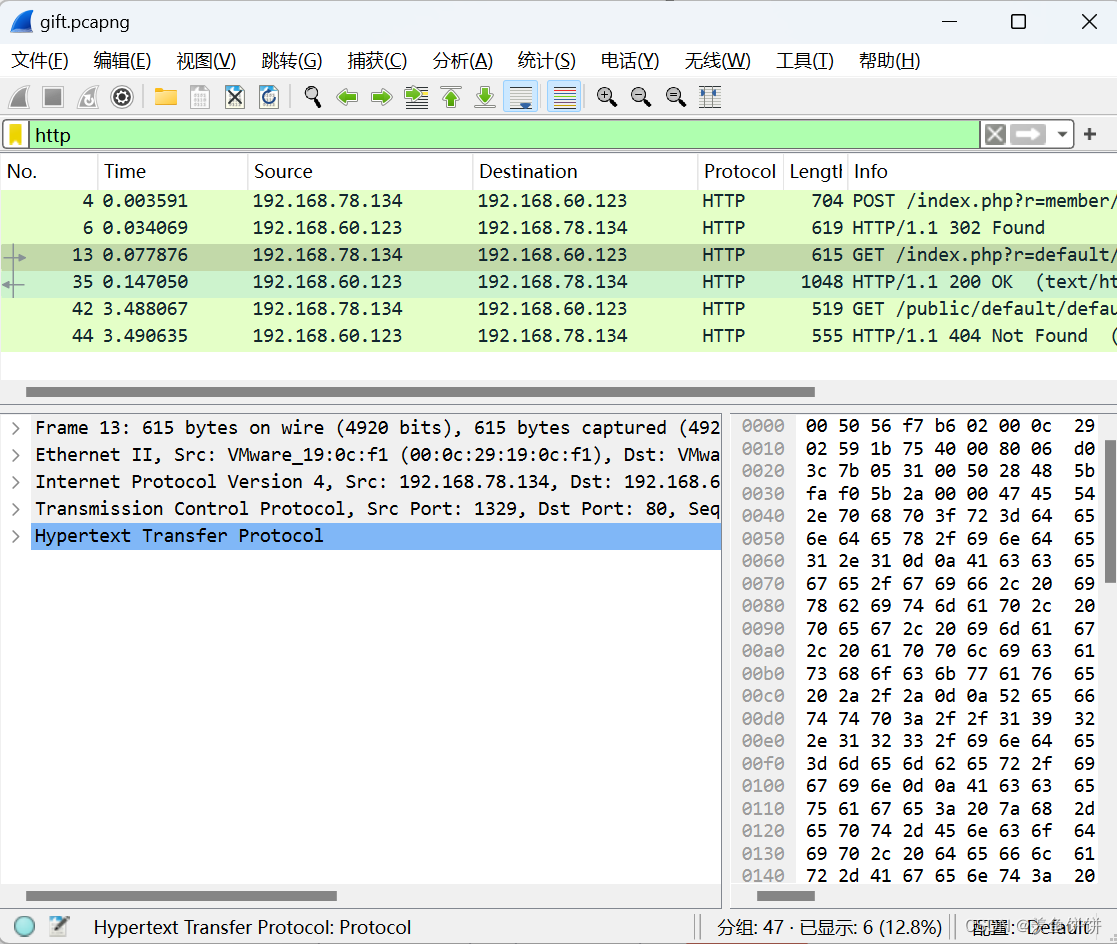

然后根据题目提示,提到了度娘,应该是http协议,过滤掉TCP的

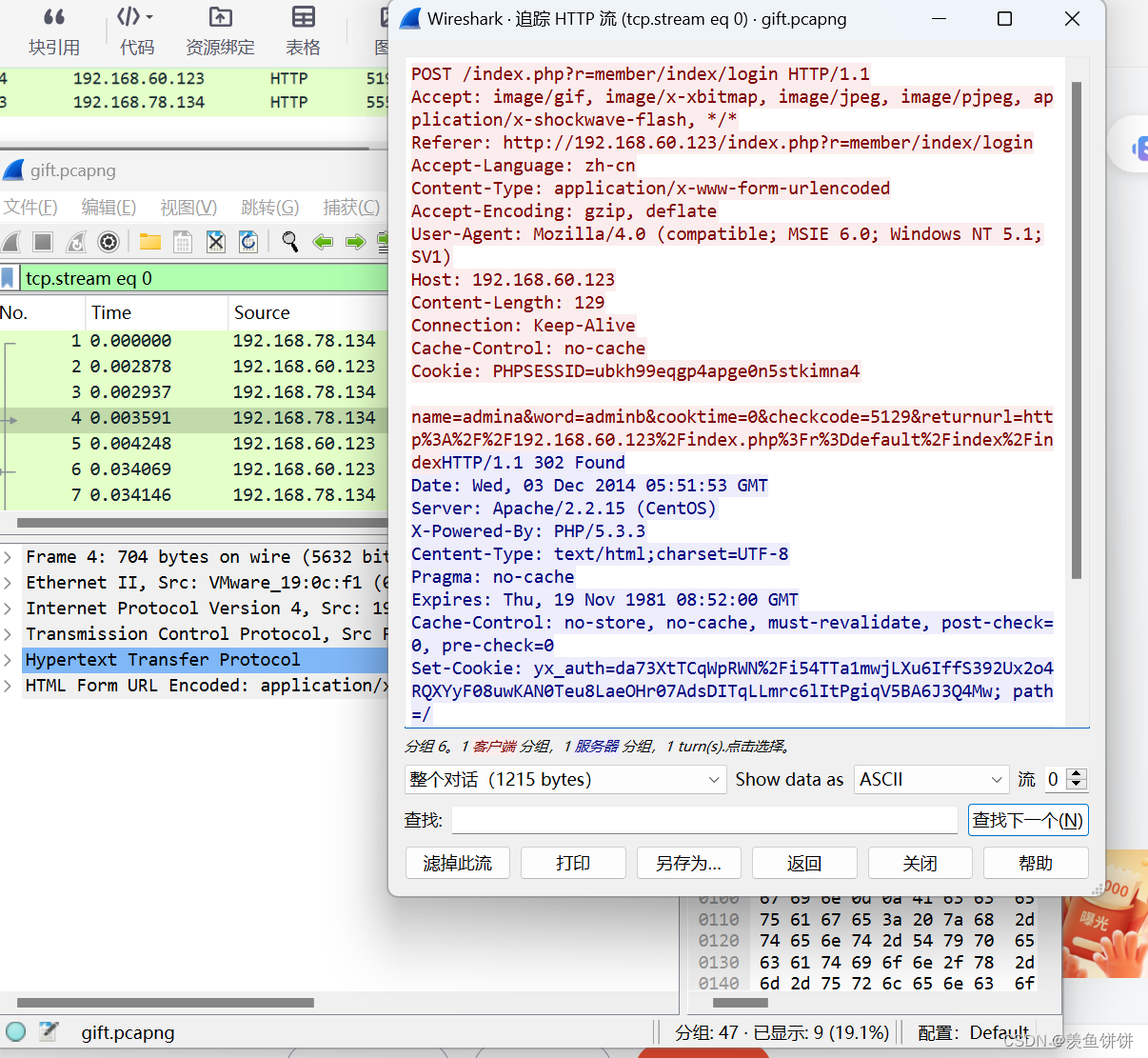

看到第一个是post的请求,直接选中右键,追踪流http的

根据题目提示,将到帐号密码,串在一起

adminaadminb

用32位小写MD5哈希加密一下,加密网站如下

MD5在线加密/解密/破解—MD5在线 (sojson.com)

最终flag

flag{1d240aafe21a86afc11f38a45b541a49}

博客介绍了通过Wireshark软件处理下载解压后的gift.pcapng文件。根据题目提示过滤TCP,追踪HTTP流,获取帐号密码串。将串用32位小写MD5哈希加密,最终得到flag{1d240aafe21a86afc11f38a45b541a49}。

博客介绍了通过Wireshark软件处理下载解压后的gift.pcapng文件。根据题目提示过滤TCP,追踪HTTP流,获取帐号密码串。将串用32位小写MD5哈希加密,最终得到flag{1d240aafe21a86afc11f38a45b541a49}。

857

857

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?