easy_Forensic

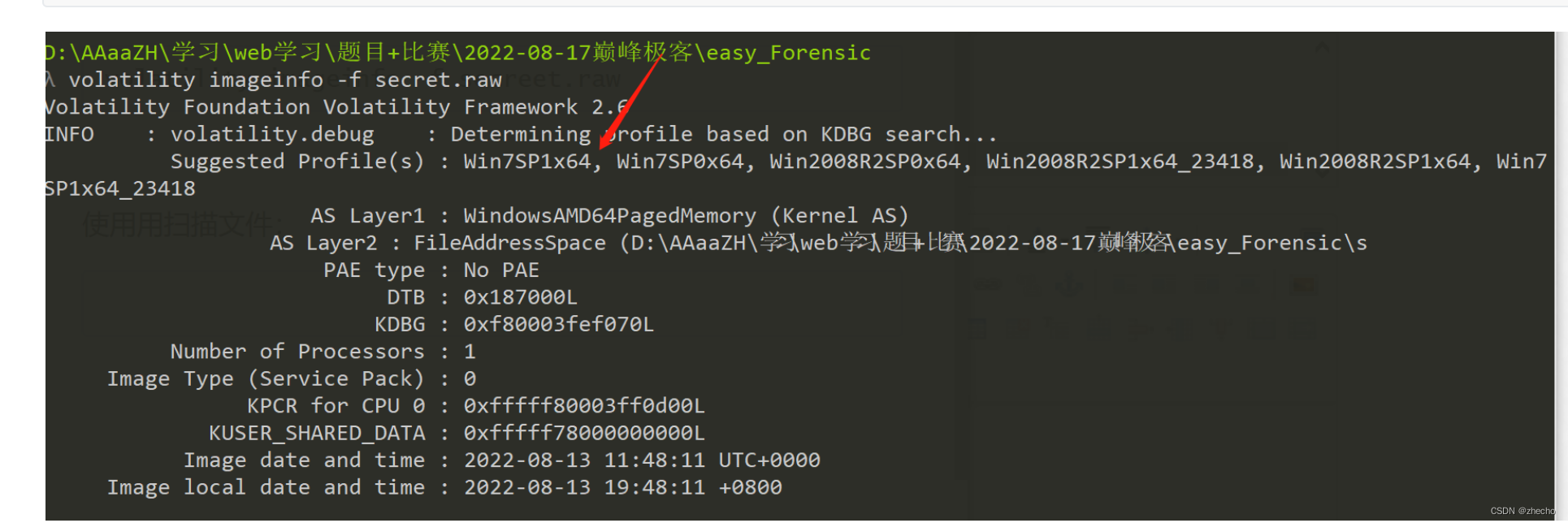

给了个镜像,使用volatility工具分析镜像:

首先分析镜像是什么版本的

volatility imageinfo -f secreet.raw

使用filescan命令扫描文件,并将结果写入secret.txt文件

volatility -f secret.raw --profile= Win7SP1x64 filescan >secret.txt查看桌面,发现有gift.jpg、secret.zip、wechat.txt,hint下不下来

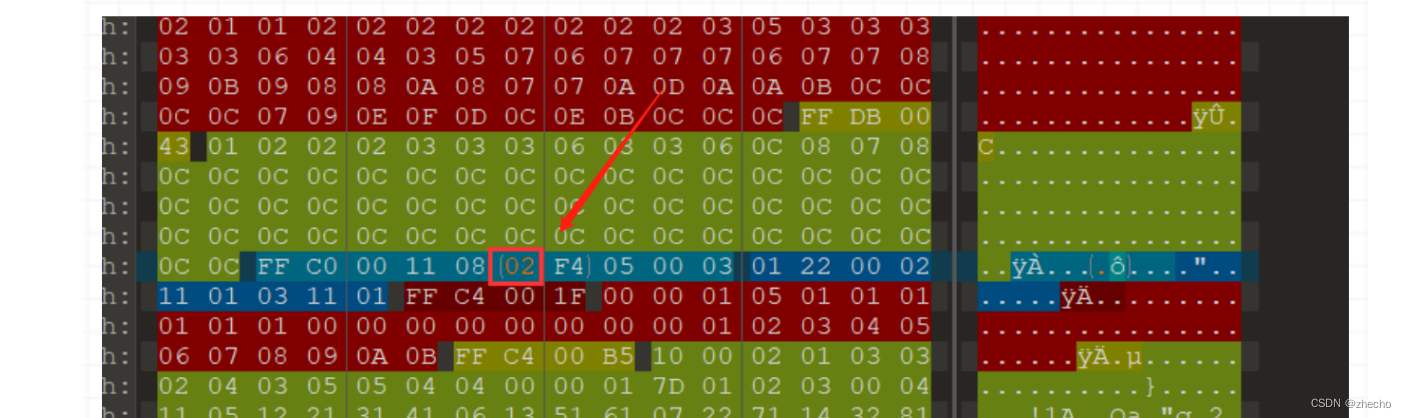

然后查看gift.jpg,发现左下角有明显的隐藏字样,是高度问题,调整高度

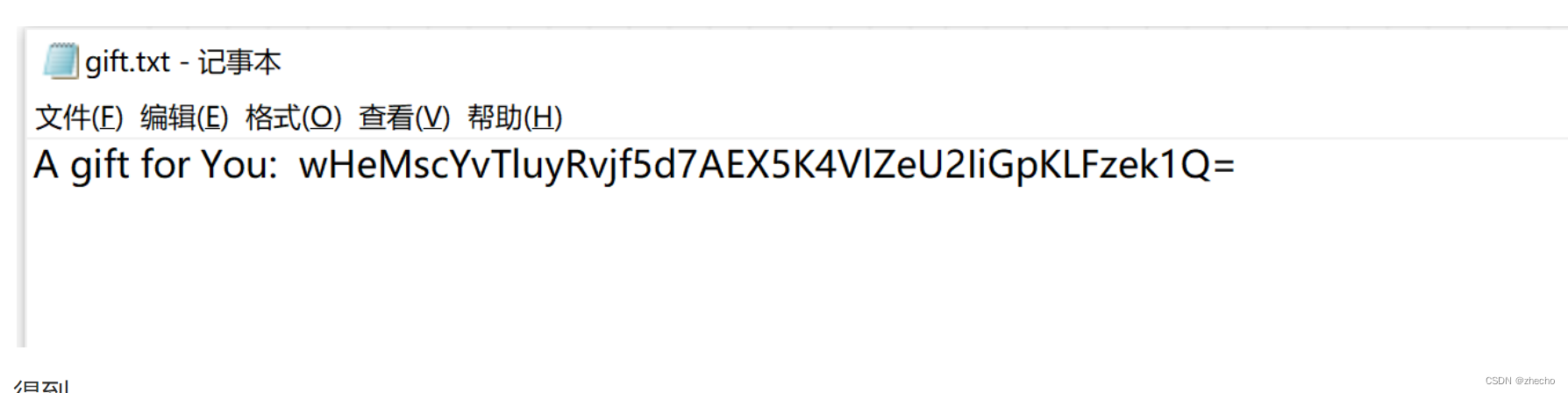

直接当做压缩包密码打不开,尝试把空格替换成下划线,开了(无语

得到

Nothing_is_more_important_than_your_life!提取secret.zip,上面的为密码:

得到

wHeMscYvTluyRvjf5d7AEX5K4VlZeU2IiGpKLFzek1Q=至此大致可以知道,wechat.txt为微信聊天记录的加密数据库,gift.txt为密码

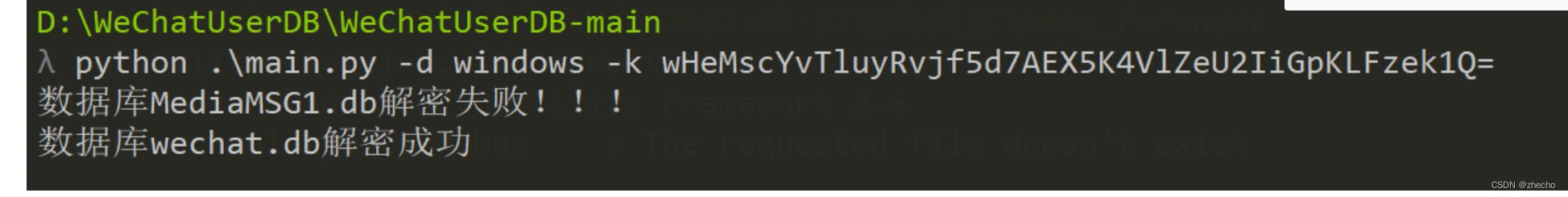

使用GitHub上的脚本进行解密:x1hy9/WeChatUserDB: GetWeChat DBPassword&&UserInfo(获取PC数据库密码以及相关微信用户信息支持多系统数据库解密) (github.com)

将wechat.txt重命名为wechat.db,然后放到WIN_WECHAT_DB文件夹中,运行python脚本

python .\main.py -d windows -k wHeMscYvTluyRvjf5d7AEX5K4VlZeU2IiGpKLFzek1Q=

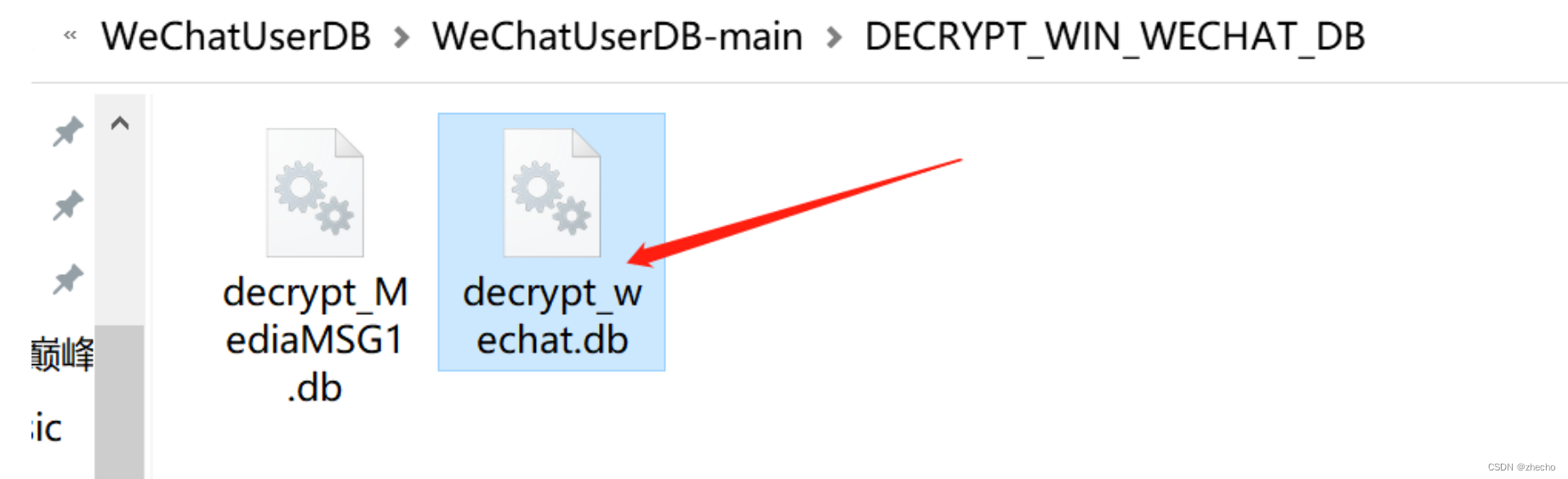

可以看到解密成功,在DECRYPT_WIN_WECHAT_DB中可以得到decrypt_wechat.db

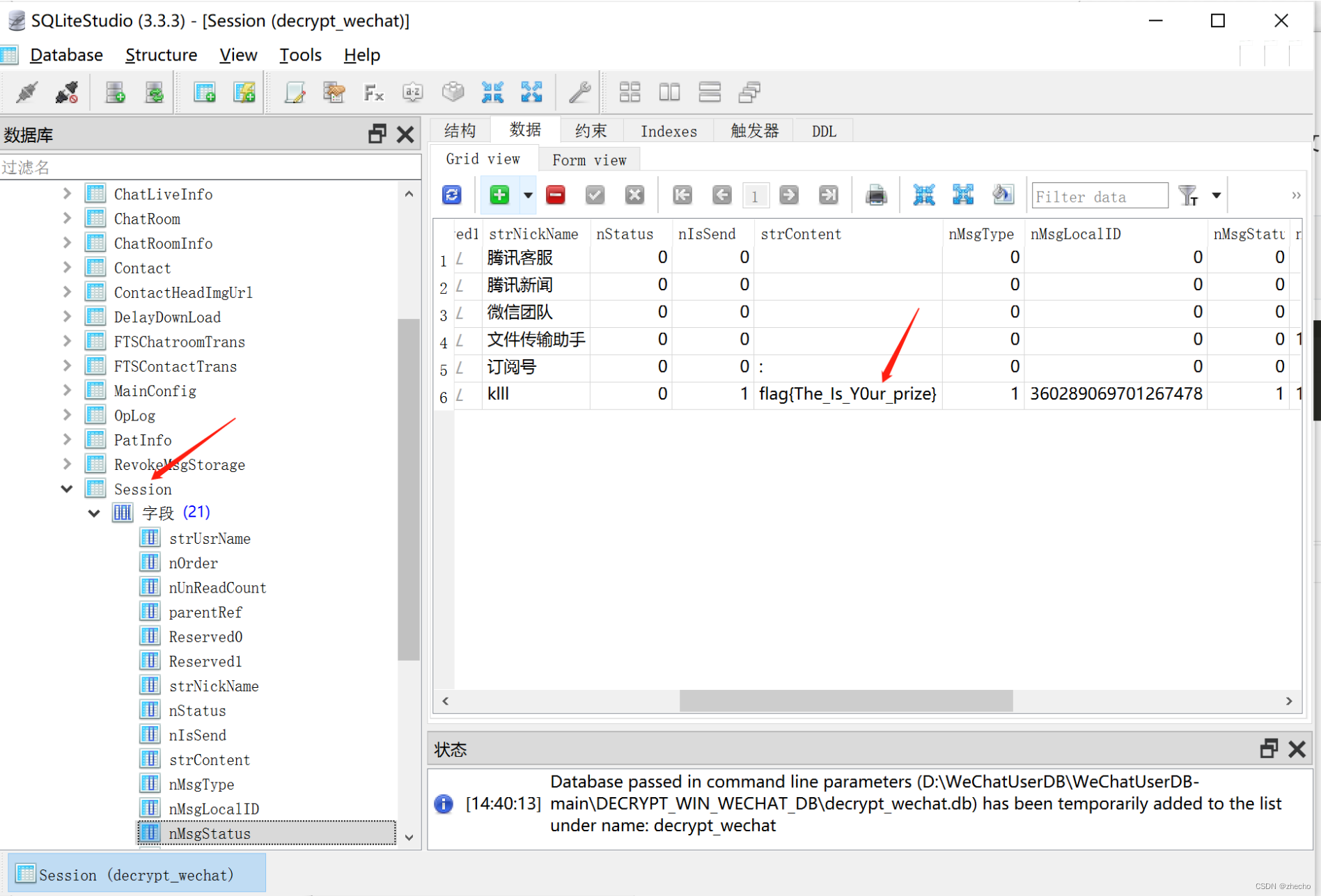

使用SQLiteStudio打开db文件,在Session表中看到flag

flag{The_Is_Y0ur_prize}

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?