目录

1. 漏洞扫描与工具

AWVS、Appscan、Nessus、Openvas、Goby、Xray、ZAP……

2.扫描类型

- Actively Scan:主动扫描 = Crawl and audit

- Passively Scan:被动扫描 = Live audit

|

内容

|

描述

|

|

Scan(

主动

扫描)

|

给定地址,爬取内容,检测漏洞

|

|

Live task(

被动

扫描)

|

对经过Proxy、Repeater、Intruder的请求进行漏洞检测

|

|

live passive

crawl

from

proxy(all traffic)

|

来自Proxy的被动流量

抓取

|

|

live

audit

from proxy(all traffic)

|

流量的实时

审计

|

2.1 主动扫描

- 方式:爬取所有链接,检测漏洞

- 特点:发送大量请求

- 使用场合:开发、测试环境

- 针对漏洞:

- 客户端的漏洞,如XSS 、HTTP头注入、操作重定向。

- 服务端的漏洞,如SQL注入、命令行注入、文件遍历。

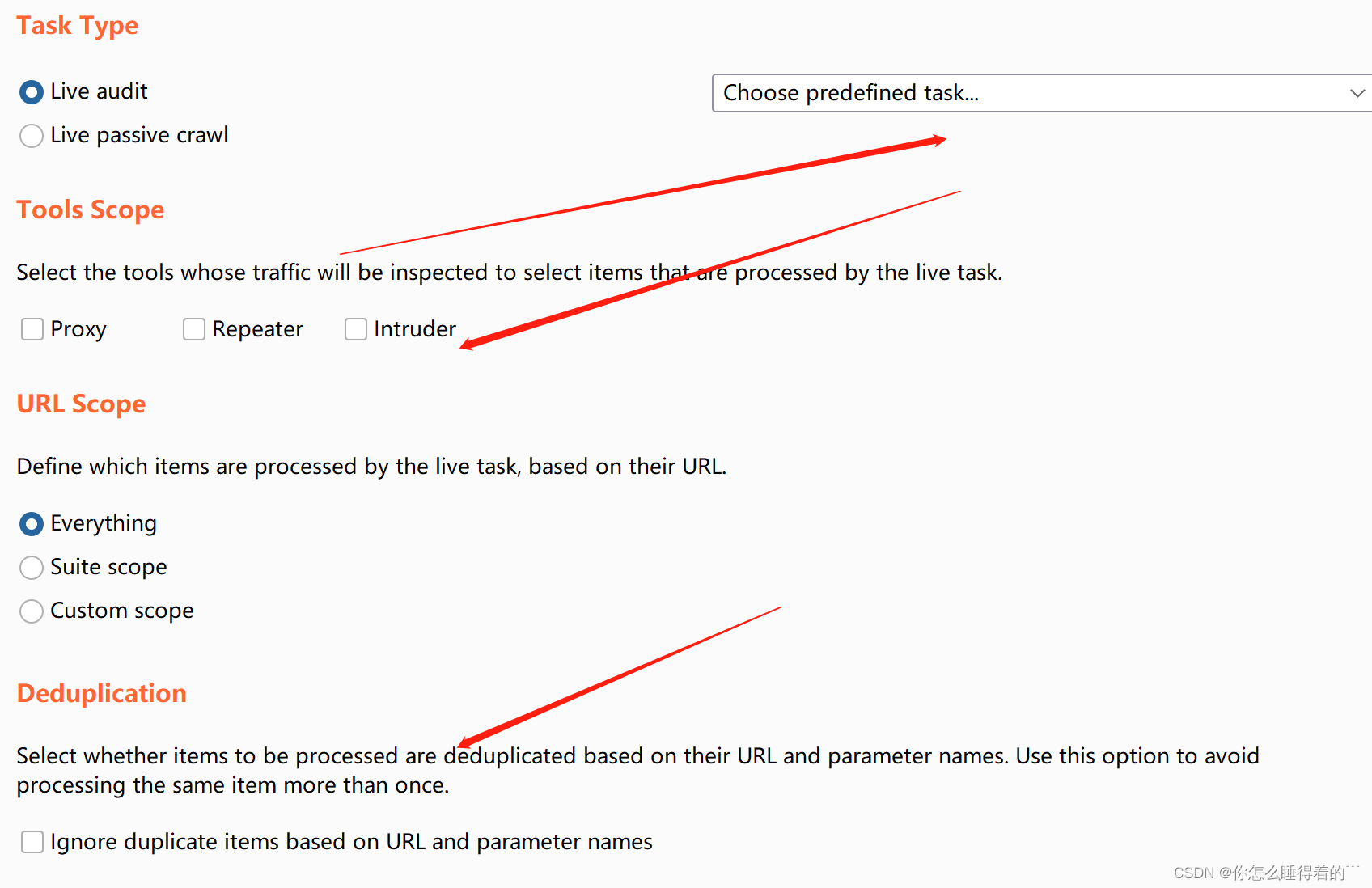

2.2 被动扫描

- 方式:只检测经过BP代理服务器的地址,不爬取

- 特点:发送有限请求

- 使用场合:生产环境

- 针对漏洞:

- 提交的密码为未加密的明文。

- 不安全的cookie的属性,例如缺少HttpOnly和安全标志。

- cookie的范围缺失。

- 跨域脚本包含和站点引用泄露。

- 表单值自动填充,尤其是密码。

- SSL保护的内容缓存。

- 目录列表。

- 提交密码后应答延迟。

- session令牌的不安全传输。

- 敏感信息泄露,例如内部IP地址、电子邮件地址、堆枝跟踪等信息泄露。

- 不安全的ViewState 的配置。

- 错误或不规范的Content-Type指令。

3.使用BP漏扫功能

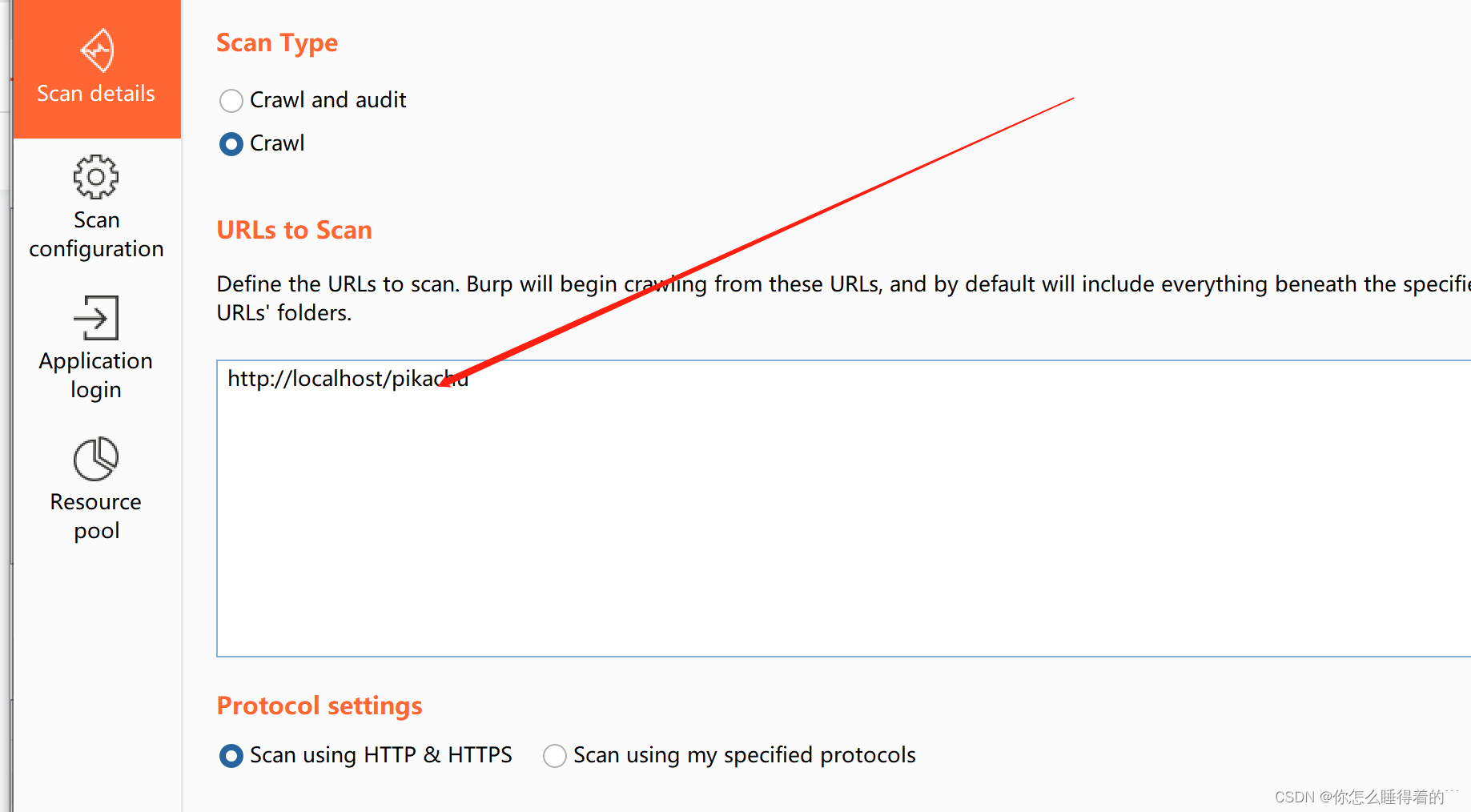

3.1 Scan Type

- Crawl 爬行(建立站点地图)

- Audit 审计(扫描漏洞)

URL在此处添加

3.2 Scan Configuration

爬行和审计的设置

3.2.1 爬行配置

| Content | Function |

|

Crwal Optimization

|

最大链接深度,更快还是更完整

|

|

Crwal Limits

|

最大时间、最多链接、最大请求数

|

|

Login Functions

|

登录操作:自动注册

用无效的用户名主动触发登录失败

|

|

Handling Application Error

During Crawl

|

爬行过程中的错误处理,比如超时

|

3.2.2 审计配置

| Content | Function |

|

Audit Optimization

|

扫描的速度和精确度

|

|

Issues Reported

|

报告哪些漏洞:根据扫描类型或者漏洞类型来过滤,默认全选

|

|

Handling Application

Errors During Audit

|

比如连接失败和传输超时默认:如果一个插入点连续失

败两次,就跳过,不再发送请求 (接口挂了)

如果连续两个插入点失败,跳过其他的插入点(网站挂了)

|

|

Insertion Point Types

|

URL参数值、Body里面的参数值、Cookie值、参数名字、HTTP请求头、Body完整内容、URL文件名、URL目录

|

|

Modifying Parameter

Locations

|

替换,交叉检测

|

3.3 Application login

账号密码

例如DVWA靶场admin: paassword:

3.4 Resouce pool

线程池设置,CTF有的题目会有进程的限制,有些网址可以并行操作,提高效率

4.主动扫描的类型

5.扫描报告

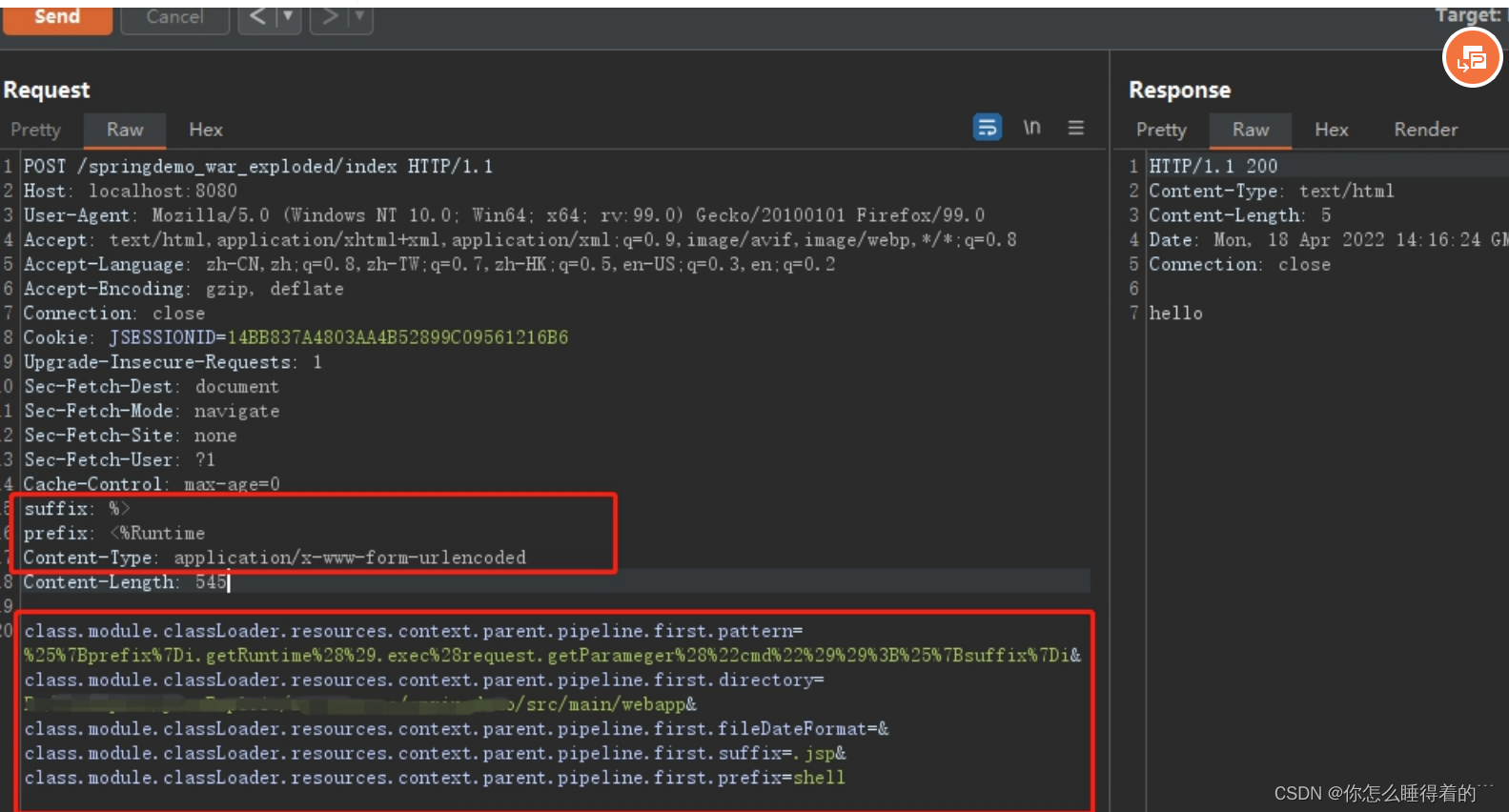

6.Burp Repeater

https://portswigger.net/burp/documentation/desktop/tools/repeater

6.1 function

- 发起HTTP请求,分析响应

- 重放请求

本文介绍了漏洞扫描的基本概念,包括主动扫描与被动扫描的区别及其应用场景。详细解析了如何使用Burp Suite等工具进行漏洞扫描,并提供了具体的扫描配置示例。

本文介绍了漏洞扫描的基本概念,包括主动扫描与被动扫描的区别及其应用场景。详细解析了如何使用Burp Suite等工具进行漏洞扫描,并提供了具体的扫描配置示例。

344

344

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?