一、漏洞描述

Apache Shiro是一个Java安全框架,执行身份验证、授权、密码和会话管理。只要rememberMe的AES加密密钥泄露,无论shiro是什么版本都会导致反序列化漏洞。

二、漏洞影响

只要rememberMe的AES加密密钥泄露,无论shiro是什么版本都会导致反序列化漏洞。

三、环境搭建

cd CVE-2016-4437/

docker-compose up -d

四、漏洞复现

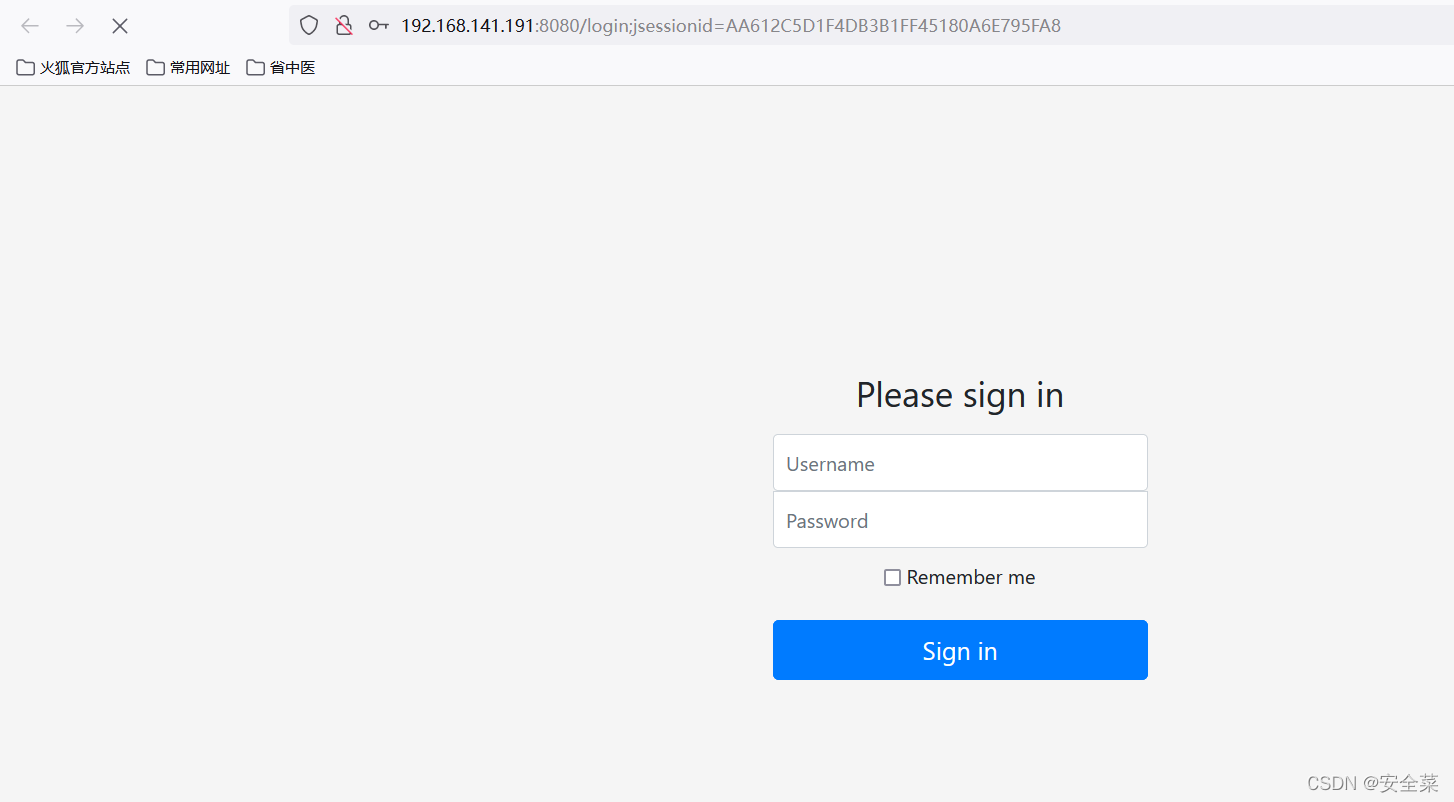

访问靶机ip

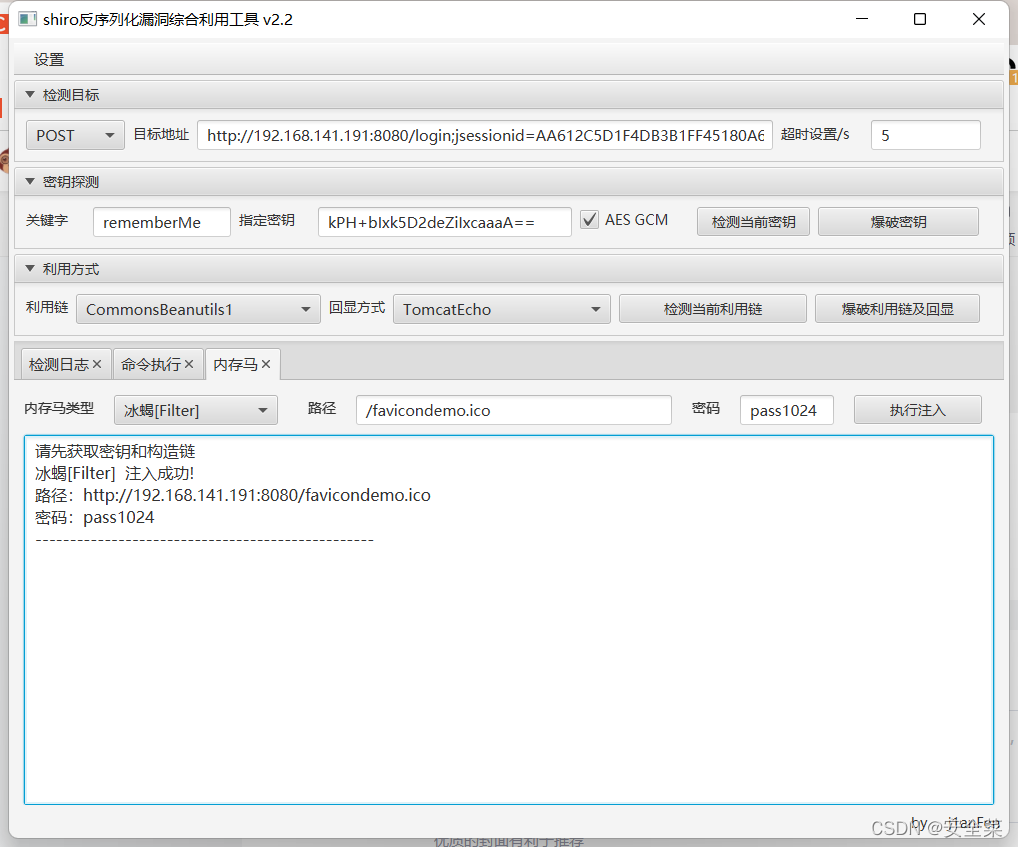

使用工具进行半自动化注入检测

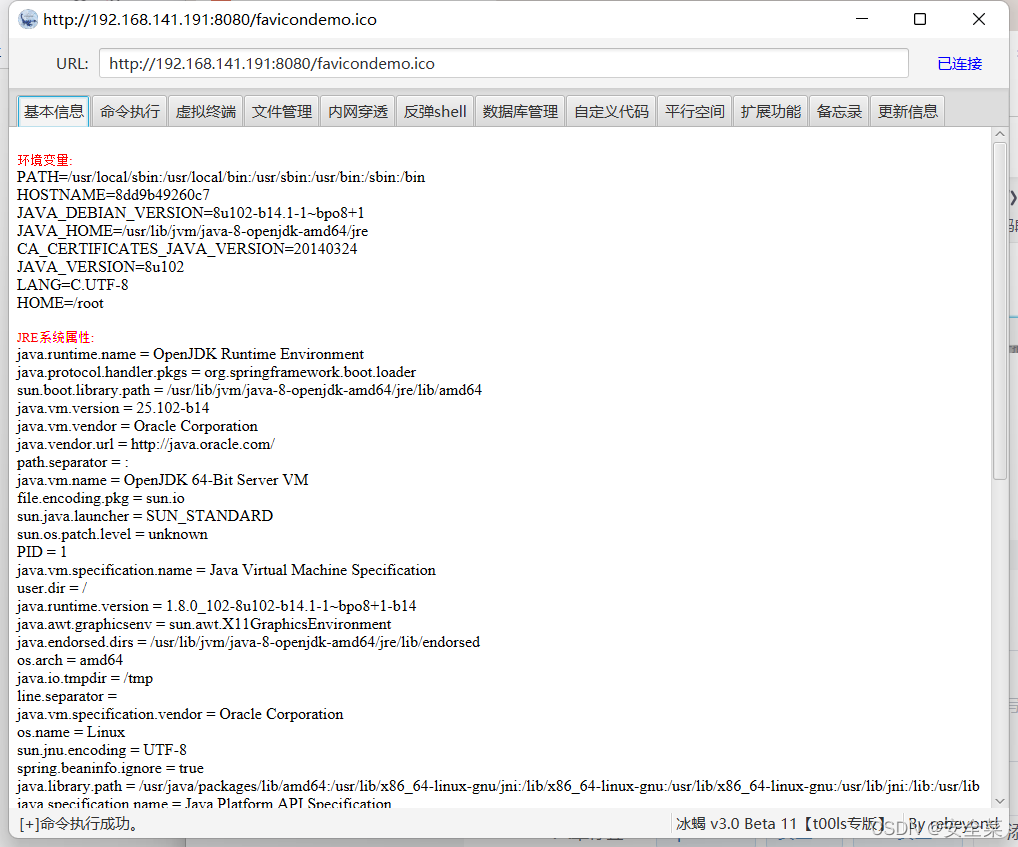

shell成功写入,使用冰蝎2.0连接

Apache Shiro是一个Java安全框架,其rememberMe功能的AES加密密钥泄露可引发严重反序列化漏洞。无论Shiro版本如何,只要密钥泄露,攻击者都可能利用此漏洞进行恶意操作。通过环境搭建和工具检测,可以复现该漏洞,包括shell写入和远程连接。

Apache Shiro是一个Java安全框架,其rememberMe功能的AES加密密钥泄露可引发严重反序列化漏洞。无论Shiro版本如何,只要密钥泄露,攻击者都可能利用此漏洞进行恶意操作。通过环境搭建和工具检测,可以复现该漏洞,包括shell写入和远程连接。

1103

1103

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?