记录一次动调

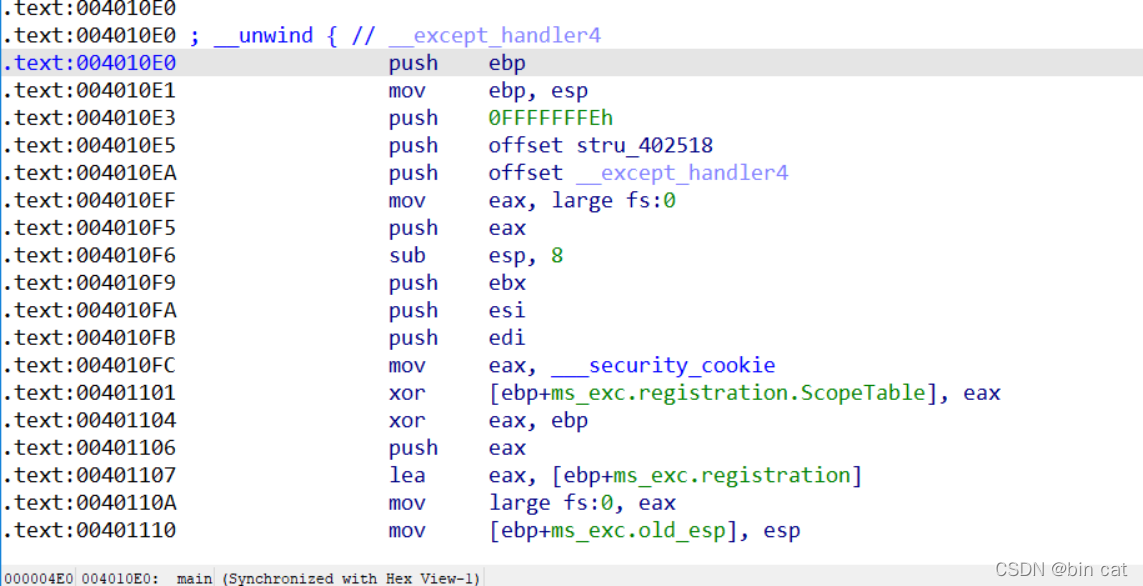

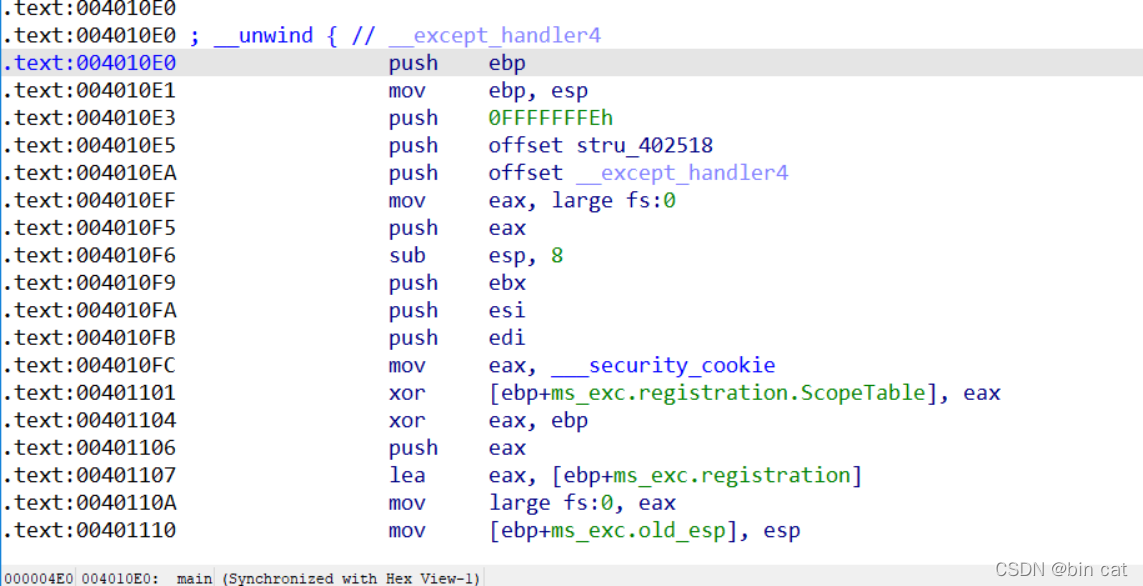

查壳,32位无壳,用ida打开找到主函数

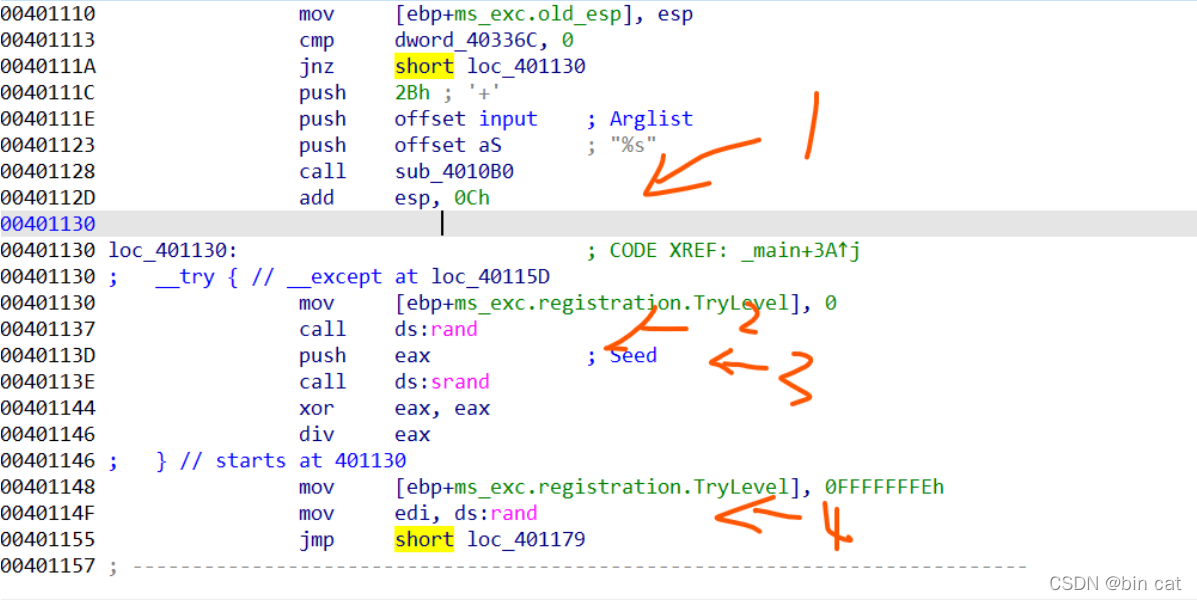

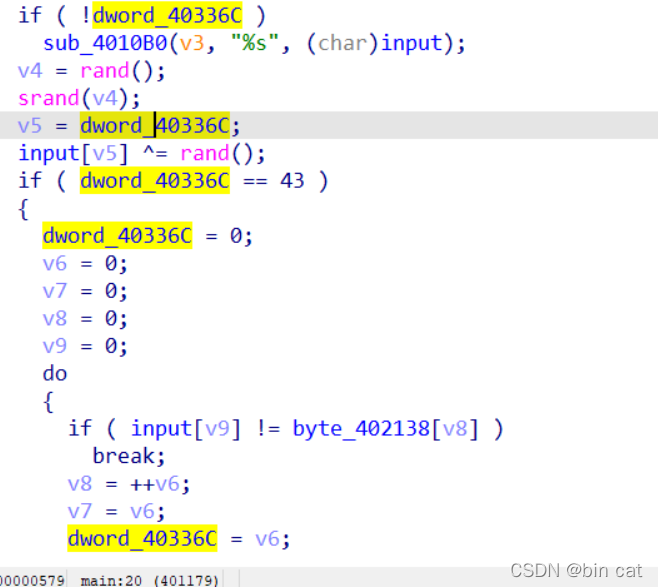

通过伪代码发现主体逻辑在这里

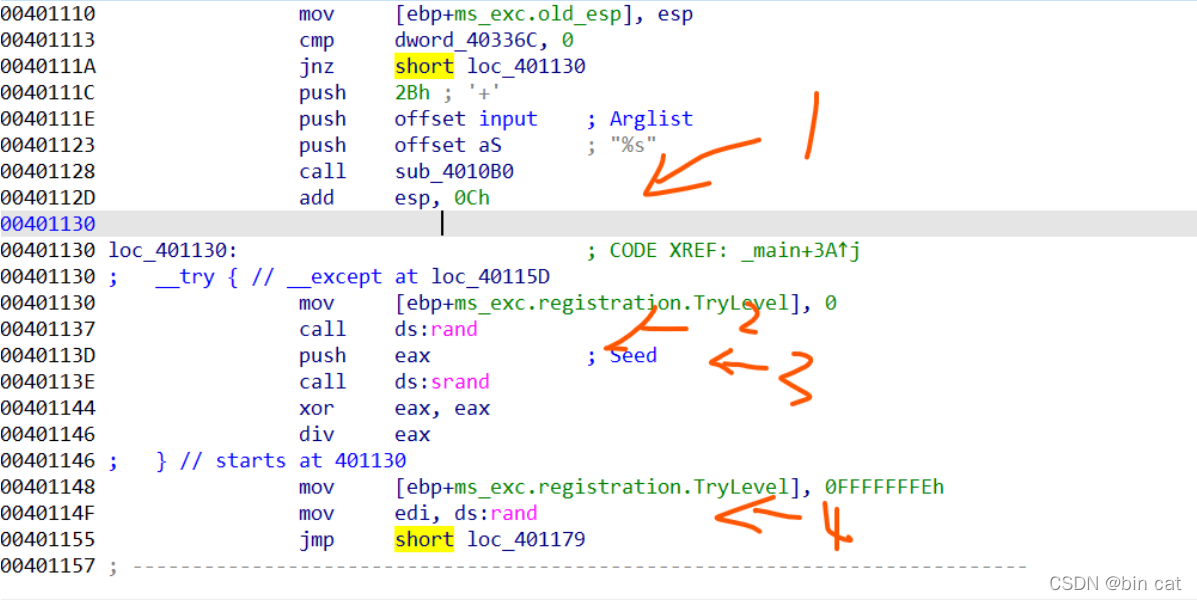

1处输入,2处生成伪随机数,3处种一个随机数种子,4处拿种子生成伪随机数

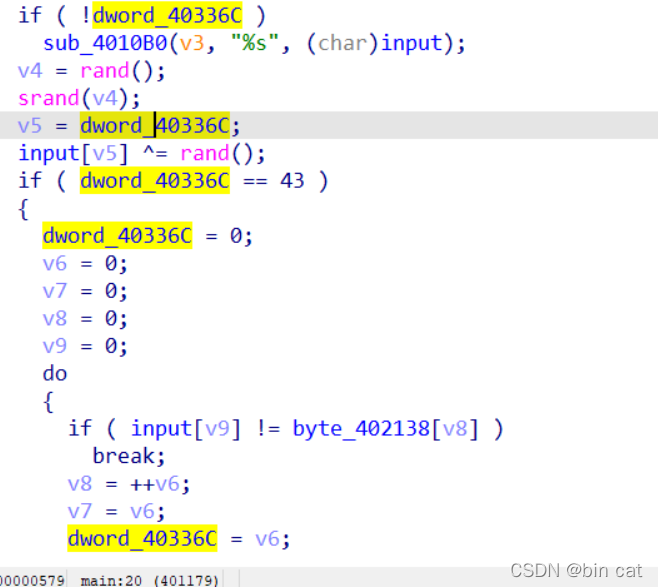

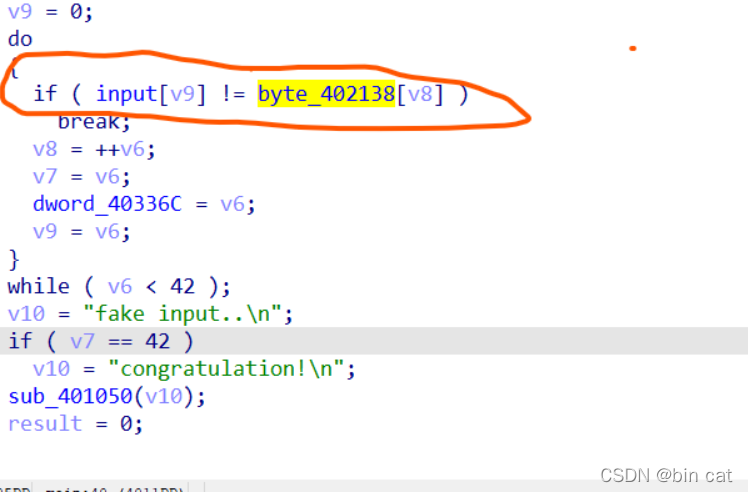

显然关键在于v5,通过观察我们可以确定v5就是我们要找的flag

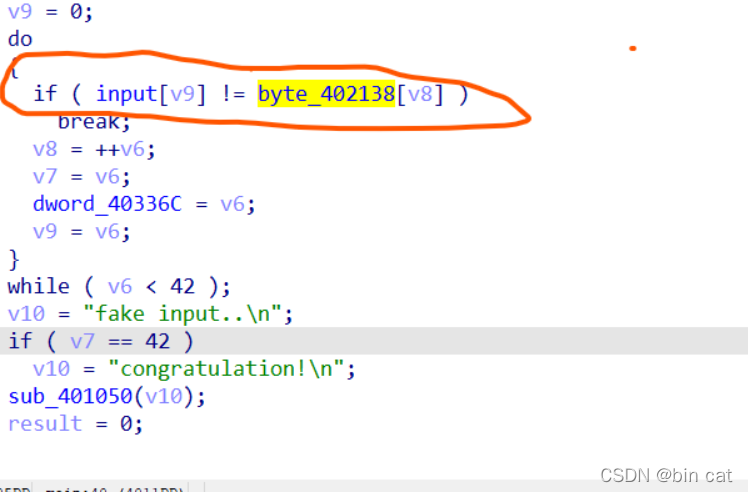

发现有一个判断,意思

记录一次动调

查壳,32位无壳,用ida打开找到主函数

通过伪代码发现主体逻辑在这里

1处输入,2处生成伪随机数,3处种一个随机数种子,4处拿种子生成伪随机数

显然关键在于v5,通过观察我们可以确定v5就是我们要找的flag

发现有一个判断,意思

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?