习惯性查源码:

哎,flask是什么呀,secret_key是什么呀

然后百度找到文章:BUGKU Simple ssti - 知乎

该文章又仙人指路1. SSTI(模板注入)漏洞(入门篇) - bmjoker - 博客园

哦,原来python的flask,php的tp,java的spring等是开发框架呀。

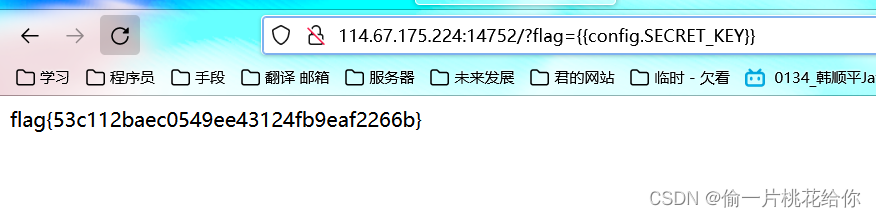

那为啥那么在题目源码后缀/?flag={{config.SECRET_KEY}}就能有flag呢?

阅读上述文章了解到:漏洞成因就是服务端接收了用户的恶意输入以后,未经任何处理就将其作为 Web 应用模板内容的一部分,模板引擎在进行目标编译渲染的过程中,执行了用户插入的可以破坏模板的语句,因而可能导致了敏感信息泄露、代码执行、GetShell 等问题。其影响范围主要取决于模版引擎的复杂性。

原来题目在模拟这种行为呀

392

392

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?