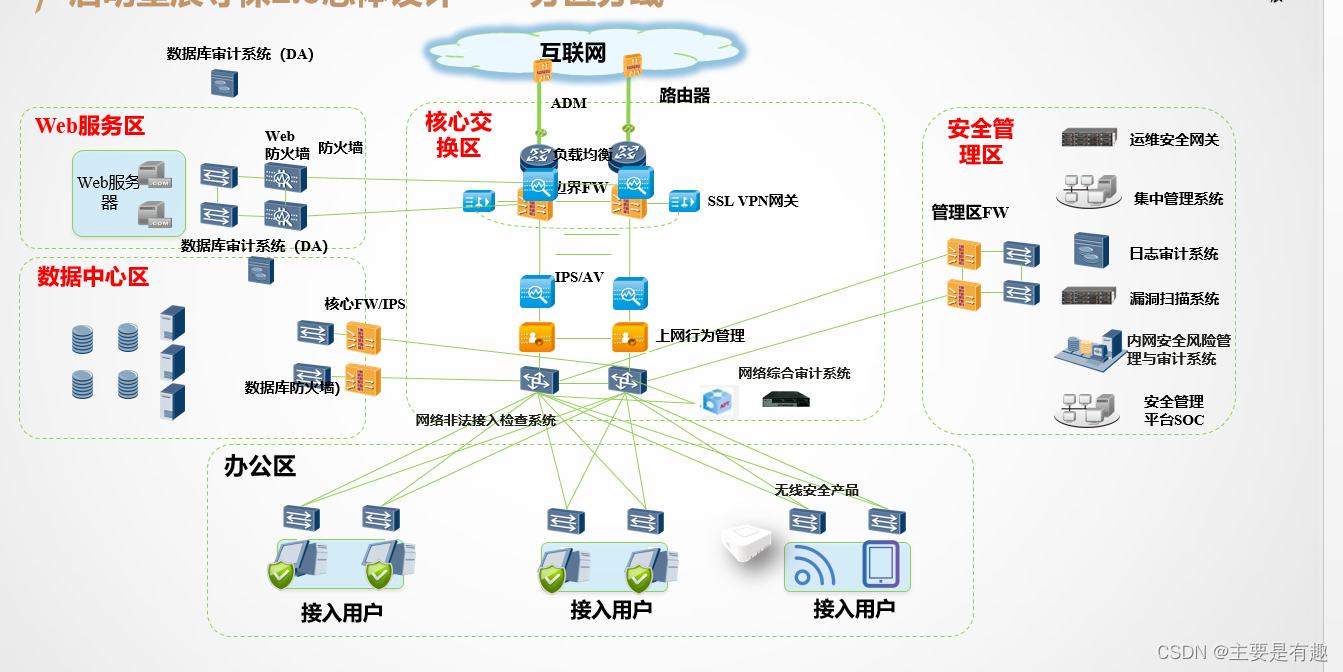

1.ADM

对异常流量的检测和清洗

,专门防止ddos 攻击 ( ddos:

“分布式拒绝服务”,即利用大量合法的分布式服务器对目标发送请求,从而导致正常合法用户无法获得服务。)

攻击检测和缓解,ADM是一种网络安全技术和策略,旨在检测和响应网络中的各种攻击,并采取相应的措施来减轻攻击的影响。

一旦检测到攻击行为,ADM会采取相应的措施来响应和缓解攻击。例如,阻止攻击流量、断开与攻击源的连接、封锁攻击者的IP地址、降低攻击流量的影响等。

2.负载均衡:

尽力

将网络流量平均分发到多个服务器上,以提高系统整体的响应速度和可用性。

3.边界防火墙

:

位于网络边界的安全设备,用于

保护内部网络免受外部网络的未经授权访问、恶意攻击和数据泄露

。访问控制策略

旁挂防火墙是放置在网络设备旁边的,与其建立连接来监测和过滤流量,

不会影响网络设备的性能

;

直连防火墙是直接插入网络设备和目标设备之间的链路中,作为流量的中间节点来处理流量,

可能会对网络设备的性能产生一

定的影响

。

4.ssl :

通过加密通信、身份验证、数据完整性和安全协商来确保网络上数据的安全传输

VPN:

用户设备和目标网络之间建立一条虚拟的专用通道,通过使用加密协议来保护数据的机密性和完整性

5.IPS/AV

(

假如防火墙是一幢大厦的门锁,那么IDS就是这幢大厦里的监视系统。

)

-

入侵 检测 系统 (IDS), 监控网络流量,检测潜在的恶意活动和攻击行为,并在发现异常时发出警报。

-

入侵 防御 系统 (IPS), 不仅具有检测功能,还具有阻止或减轻攻击的能力, IPS在检测到攻击时可以自动采取实时阻断措施,如丢弃恶意数据包、重置连接或阻止攻击者的IP地址。

简而言之,IDS主要用于发现问题,而IPS旨在解决问题。

AV:

"Antivirus" ,

即防病毒软件。AV是一种用于检测、阻止和删除计算机病毒、恶意软件和其他恶意代码的软件工具。

6.上网行为管理

(它会知道上网者一切操作,进行监控)

限制用户访问恶意网站、下载可疑文件或执行危险操作,从而保护网络系统和数据的安全。

限制用户对网络资源的滥用和过度使用

7.堡垒机:

(运维人员使用)

即在一个特定的网络环境下,为了保障网络和数据不受来自外部和内部用户的入侵和破坏,而

运用各种技术手段监控和记录运维人员对网络内的服务器

、

网络设备

、

安全设备、数据库等设备的操作行为,以便集中报警、及时处理及

审计定责。

堡垒机就是用来后控制哪些人可以登录哪些资产(事先防范和事中控制),以及录像记录登录资产后做了什么事情

web防火墙

waf

:用于针对Web网站的常见攻击进行检测和阻断,支持发现SQL注入、XXS跨站等Web攻击行为。可以为用户降低停机时间、篡改和数据失窃的风险,并隐藏源站,防止对源站的直接攻击。

数据库防火墙:

提供访问控制、身份验证、防止SQL注入攻击、防御未经授权的访问、数据库审计和日志、异常行为检测等功能,帮助提高数据库的安全性和可靠性。

8

. D

MZ

: 英文“Demilitarized Zone”的缩写,中文名称为“

隔离区

”。

它是为了解决安装防火墙后外部网络不能访问内部网络服务器的问题,而设立的一个位于内部网络与外部网络之间的缓冲区,在这个网络区域内可以放置一些公开的服务器资源。

例如FTP服务器、E-Mail服务器及网站服务器等允许外部用户访问这些服务器,但不可能接触到存放在内网中的信息,就算黑客入侵DMZ 中服务器,也不会影响到公司内部网络安全,不允许任何外部网络的直接访问,实现内外网分离,在企业的信息安全防护加了一道屏障。

9.态势感知:是指对网络和信息系统中的威胁、漏洞和风险进行实时监测、分析和评估,以便及时发现和应对潜在的安全事件

本文探讨了网络安全中的关键技术和策略,包括ADM检测与缓解DDoS攻击,负载均衡提升系统性能,边界防火墙与IPS/AV保护网络,上网行为管理和堡垒机监控运维,以及WAF和DMZ在隔离与防护中的角色,最后介绍了态势感知在实时安全监控中的作用。

本文探讨了网络安全中的关键技术和策略,包括ADM检测与缓解DDoS攻击,负载均衡提升系统性能,边界防火墙与IPS/AV保护网络,上网行为管理和堡垒机监控运维,以及WAF和DMZ在隔离与防护中的角色,最后介绍了态势感知在实时安全监控中的作用。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?