2021.5.11 CTF Reverse 两题……

-

ConsoleApplication4_3——Writeup

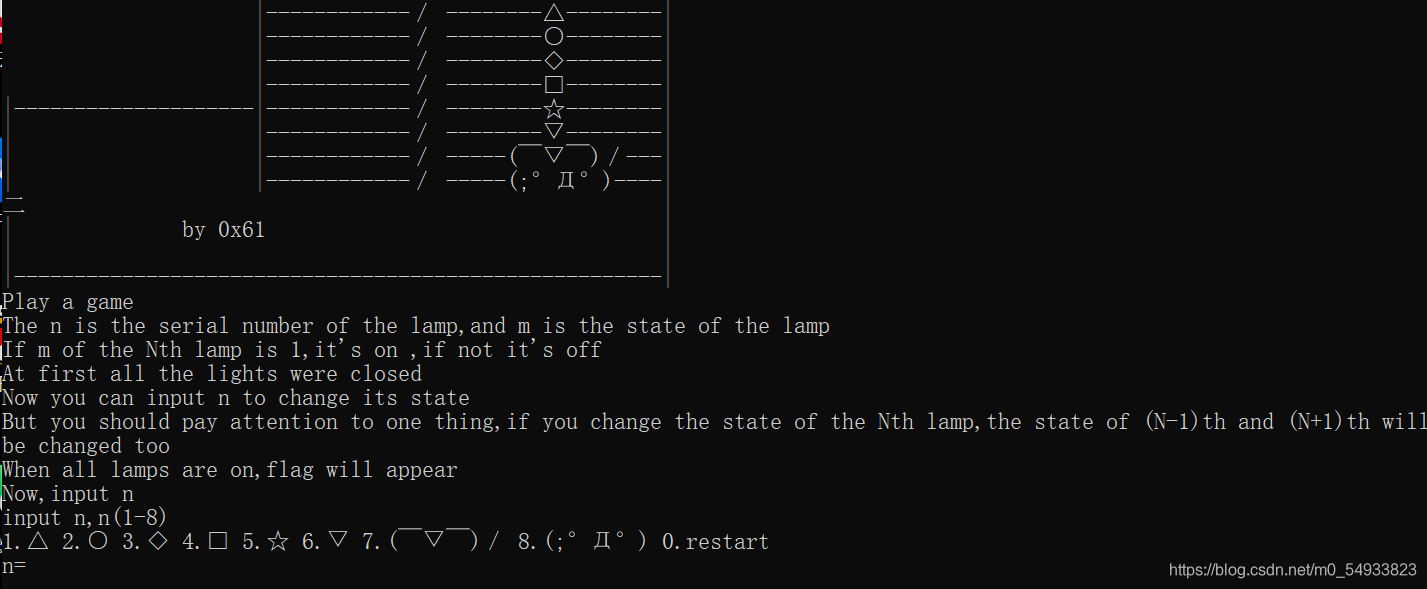

拿到exe文件,打开,研究一波:

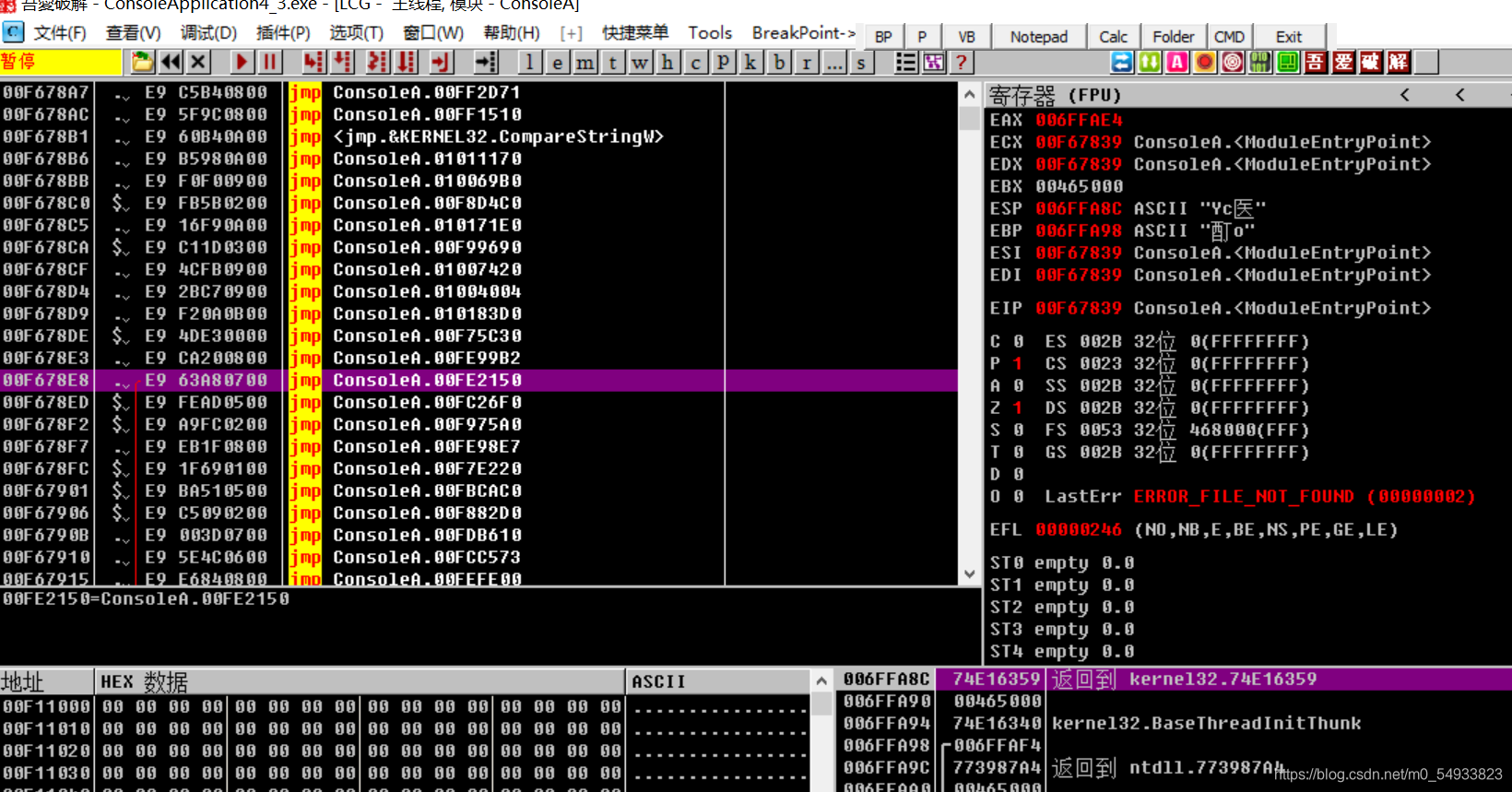

发现是让我们输入1-8,将所有开关闭合,就能获得flag。哈哈,那开始尝试吧。然鹅,得劲的人已经打开了od……

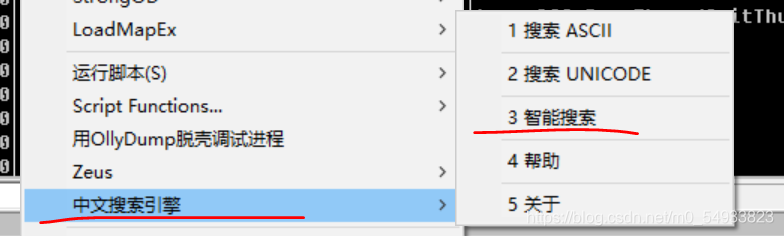

emmm。。翻看了一会儿,好复杂的样子。可以尝试用字符串搜索一些关键字符的位置。

啊这,一开头就出现了“敏感”词汇??

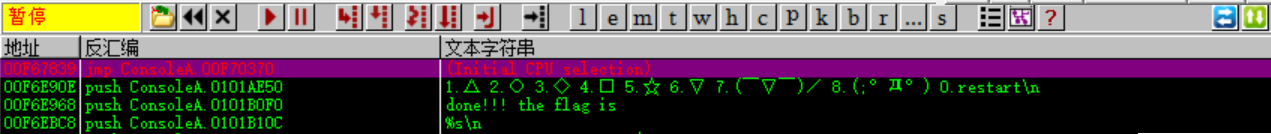

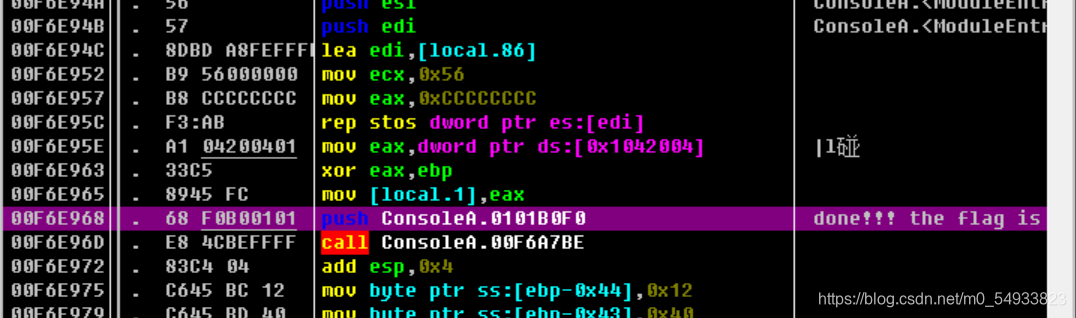

双击打开字符串的位置:

emmm,大概就是这里调用了一个函数,这个函数在下面一系列的mov的操作下自解密出了flag并输出了。那么我们找到

这篇博客分享了CTF比赛中逆向分析的两个实例,包括如何通过修改控制流程来跳过条件判断获取flag,以及利用异或运算解密得到正确答案。作者详细描述了分析过程,包括使用OD、IDA等工具,并提供了解密脚本。

这篇博客分享了CTF比赛中逆向分析的两个实例,包括如何通过修改控制流程来跳过条件判断获取flag,以及利用异或运算解密得到正确答案。作者详细描述了分析过程,包括使用OD、IDA等工具,并提供了解密脚本。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2611

2611

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?