pwn3

1.程序分析

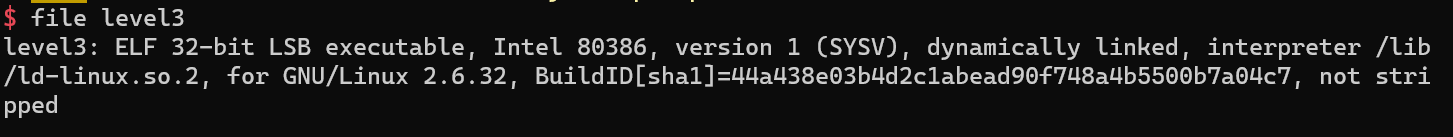

首先file一下,发现是32位程序:

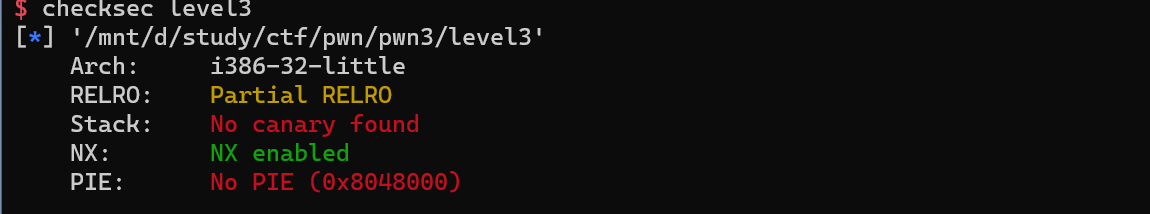

checksec一下,发现pie没开:

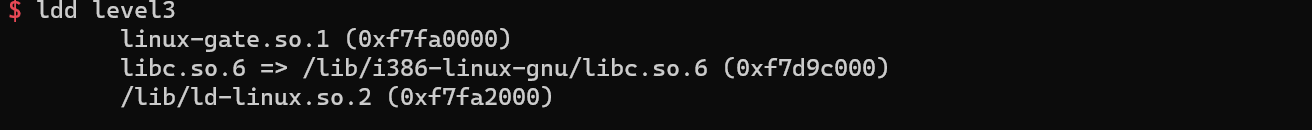

ldd一下,找到使用的动态链接库:

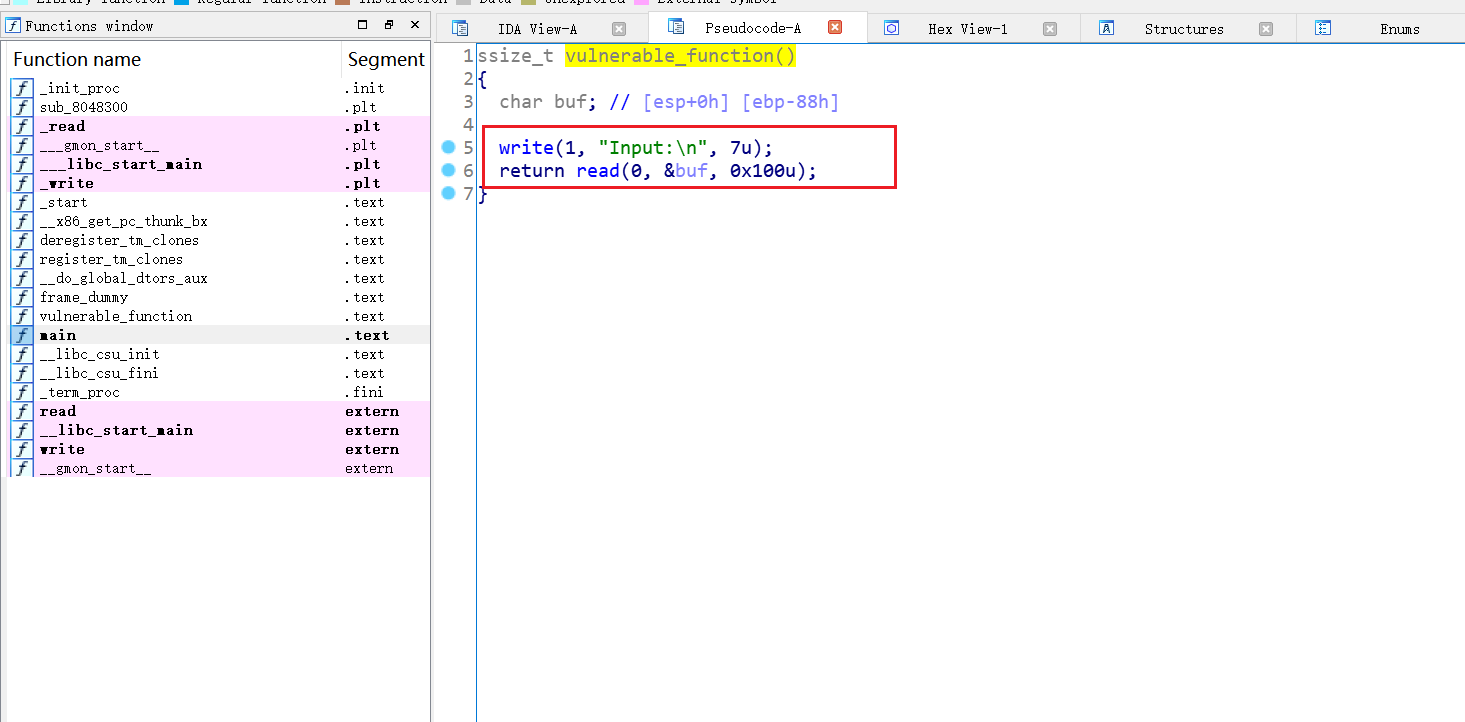

ida分析,发现存在函数vulnerable_function(),可以用来栈溢出

题目给出了一个.so文件,那么只需要泄露got表内容,就可以得到system()函数的真实地址。bin_sh字符串也可以到libc里面寻找。

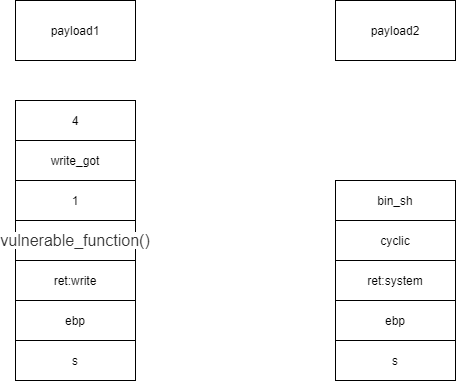

发现write()函数在read()函数前被调用,因此可以使用write()将write_got打印出来,从而泄露write的真实地址。然后再次调用vulnerable_function()函数,就可以再构造一次payload发送,实现栈溢出。

2.栈帧设计

3.exp编写

from pwn import *

io = process("/mnt/d/study/ctf/pwn/pwn3/level3")

elf

该博客详细介绍了pwn3挑战的解决过程,包括程序分析、栈帧设计和exploit编写。通过file、checksec和ldd等工具揭示了程序特性,指出存在vulnerable_function()函数可用于栈溢出。利用write()泄露write函数地址,进一步构造payload实现栈溢出,以获取system()函数地址。

该博客详细介绍了pwn3挑战的解决过程,包括程序分析、栈帧设计和exploit编写。通过file、checksec和ldd等工具揭示了程序特性,指出存在vulnerable_function()函数可用于栈溢出。利用write()泄露write函数地址,进一步构造payload实现栈溢出,以获取system()函数地址。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

677

677

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?