0x01简介

Solr是一个独立的企业级搜索应用服务器,它对外提供类似于Web-service的API接口。用户可以通过http请求,向搜索引擎服务器提交一定格式的XML文件,生成索引;也可以通过Http Get操作提出查找请求,并得到XML格式的返回结果。

0x02漏洞介绍

Solr中存在VelocityResponseWriter组件,攻击者可以构造特定请求修改相关配置,使VelocityResponseWriter组件允许加载指定模板,进而导致Velocity模版注入远程命令执行漏洞,攻击者利用该漏洞可以直接获取到服务器权限。

0x03影响范围

Apache Solr 5.x - 8.2.0,存在config API版本

0x04环境搭建

安装java8环境,然后下载Solr,下载地址:

https://www.apache.org/dyn/closer.lua/lucene/solr/8.2.0/solr-8.2.0.zip

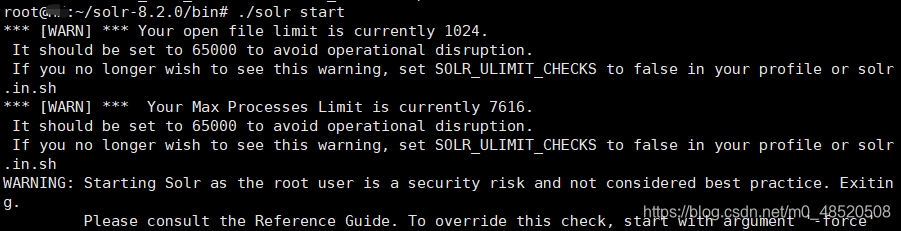

下载完成后解压然后进入bin目录执行./solr start

unzip solr-8.2.0.zip

启动会出现一些警告信息,我们可以通过修改bin下的solr.in.sh文件来进行消除,将SOLR_ULIMIT_CHECKS设置为false

vim solr.in.sh

本文详细介绍了Apache Solr的VelocityResponseWriter组件存在的远程命令执行漏洞,该漏洞允许攻击者通过构造特定请求触发Velocity模版注入,影响范围包括Apache Solr 5.x 到 8.2.0的config API版本。文中还提供了环境搭建步骤、漏洞复现过程以及修复建议。

本文详细介绍了Apache Solr的VelocityResponseWriter组件存在的远程命令执行漏洞,该漏洞允许攻击者通过构造特定请求触发Velocity模版注入,影响范围包括Apache Solr 5.x 到 8.2.0的config API版本。文中还提供了环境搭建步骤、漏洞复现过程以及修复建议。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2281

2281

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?