解题过程

拿到文件之后,用foremost分离

foremost 123456cry.jpg

得到一个图片和压缩包。图片不用管。

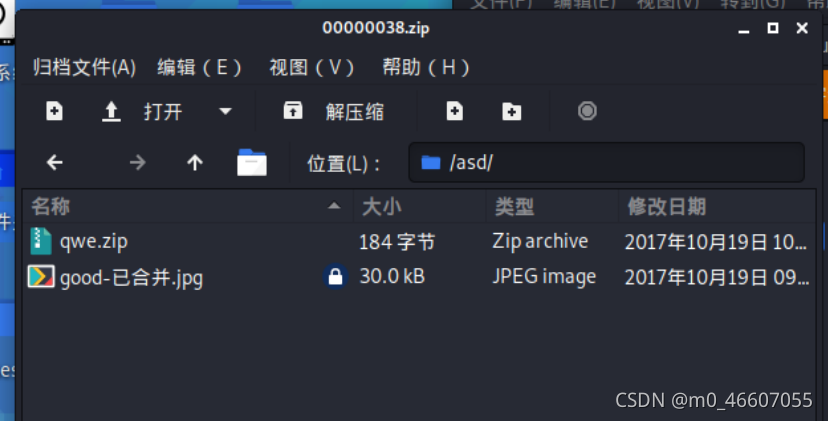

压缩包里面有一个asd的文件夹,能直接打开。

里面的 qwe.zip是有密码的,另一个则是伪加密。

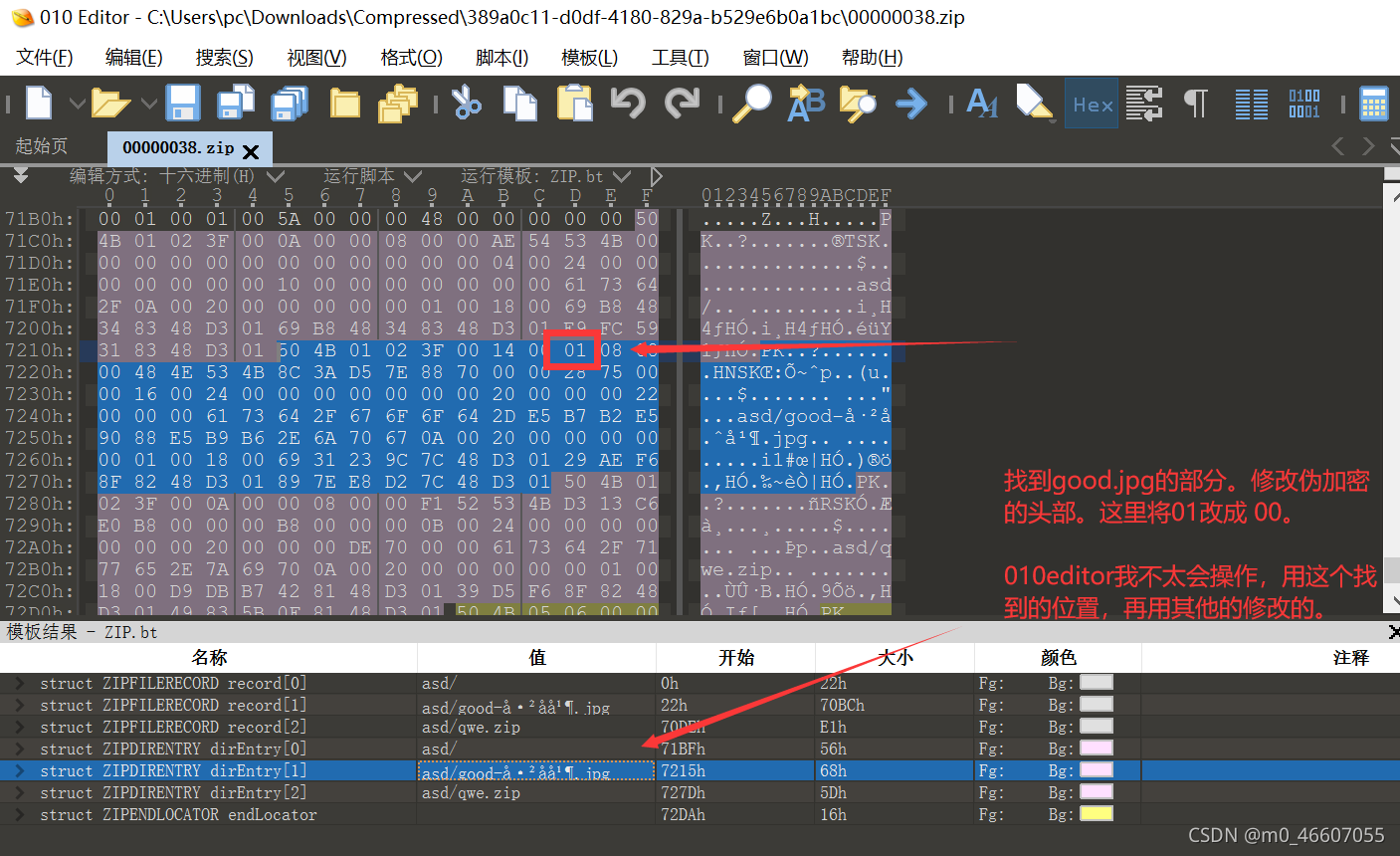

我们将第二次得到的压缩包(00000038.zip)放到 010editor

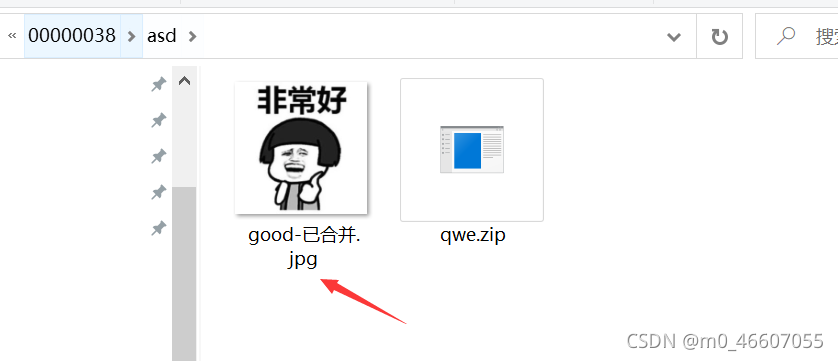

这样压缩包就能解压了。得到

对于得到的这个图片,用steghide

steghide extract -sf good-已合并.jpg密码直接回车,表示为空。

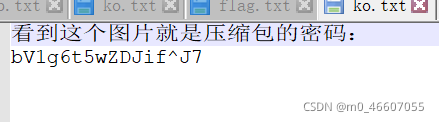

得到ko.txt

解压压缩包,得到

flag{1RTo8w@&4nK@z*XL}总结

2、伪加密

傻瓜式记忆 :将 0808 前面的 09 或者 01 改正00

(这句话是目前总结出来的,如果不对会及时修正。)

本文介绍了使用foremost提取隐写信息,steghide解密图片密码,以及伪加密的破解技巧。重点展示了如何通过steghide提取ko.txt中的旗标信息,包括对steghide工具的运用和简单加密策略的理解。

本文介绍了使用foremost提取隐写信息,steghide解密图片密码,以及伪加密的破解技巧。重点展示了如何通过steghide提取ko.txt中的旗标信息,包括对steghide工具的运用和简单加密策略的理解。

1189

1189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?