某公共资源交易平台headers逆向

声明

本文章中所有内容仅供学习交流,抓包内容、敏感网址、数据接口均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关,若有侵权,请联系我立即删除!

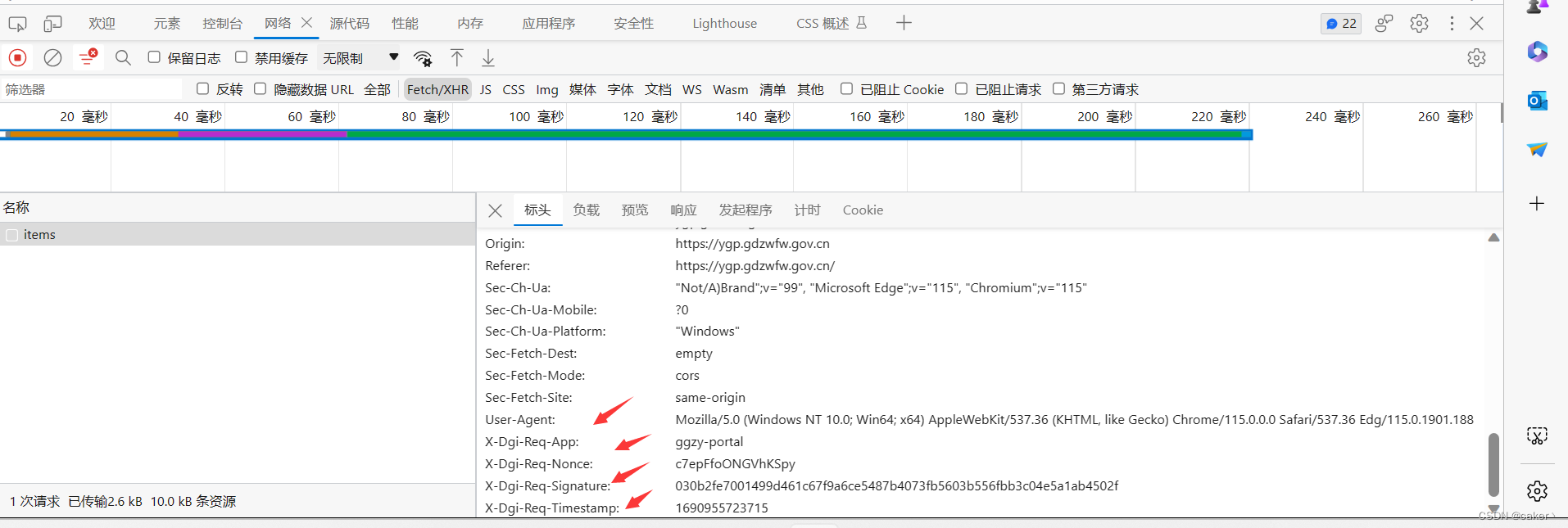

逆向目标:

经过重复抓包测试发现,X-Dgi-Req-App:参数是固定的,所以只需要分析剩下三个参数即可

寻找加密位置

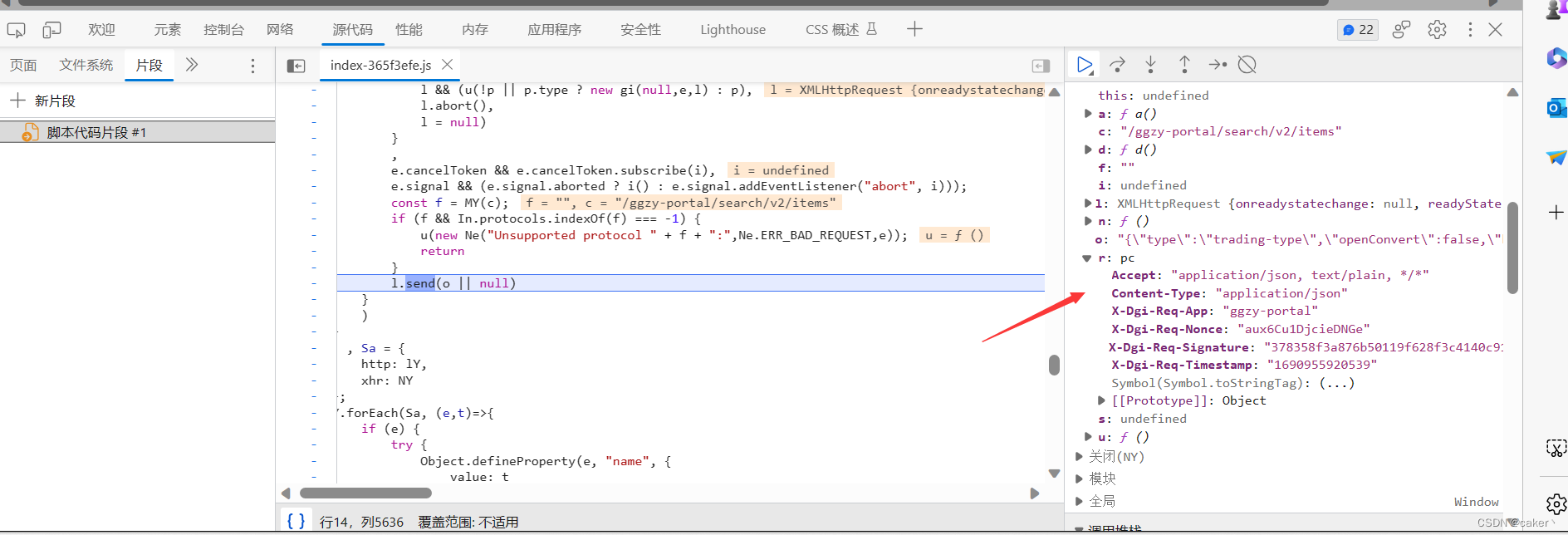

通过常规的全局搜索关键字,发现返回结果很多且不好找,所以我这里使用xhr断点调栈进行查找加密位置。

成功断住后我们可以看到我们需要的参数都已经加密完毕了,所以现在我们需要往前跟栈,找到参数加密前的位置。

在调栈时我们会发现,我们在往前跟栈时,到了异步请求时,他的作用域不会变化,并且堆栈箭头不会往下,所以这时

本文主要介绍了如何逆向分析公共资源交易平台请求headers中的加密参数,包括X-Dgi-Req-Nonce、X-Dgi-Req-Timestamp和X-Dgi-Req-Signature的加密过程。通过xhr断点调试,定位到加密代码位置,分析加密逻辑,最终实现Python代码的请求头加密模拟发送请求,成功获取数据。

本文主要介绍了如何逆向分析公共资源交易平台请求headers中的加密参数,包括X-Dgi-Req-Nonce、X-Dgi-Req-Timestamp和X-Dgi-Req-Signature的加密过程。通过xhr断点调试,定位到加密代码位置,分析加密逻辑,最终实现Python代码的请求头加密模拟发送请求,成功获取数据。

订阅专栏 解锁全文

订阅专栏 解锁全文

5747

5747

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?