如何利用printf漏洞突破canary保护

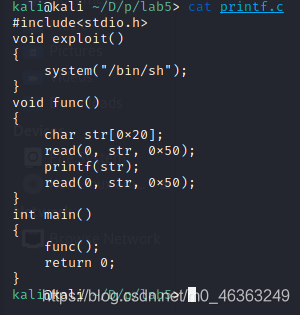

使用的实例代码如下

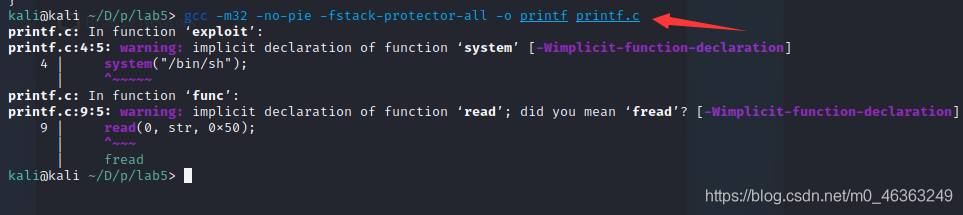

为了配合本次实例的教学,大家在编译时,不加pie保护,加cannary保护,整个的流程就是,分析程序之后,编写exp,利用printf漏洞(填充func函数,使其返回地址为exploit函数)来突破canary并且覆盖ret。

为了配合本次实例的教学,大家在编译时,不加pie保护,加cannary保护,整个的流程就是,分析程序之后,编写exp,利用printf漏洞(填充func函数,使其返回地址为exploit函数)来突破canary并且覆盖ret。

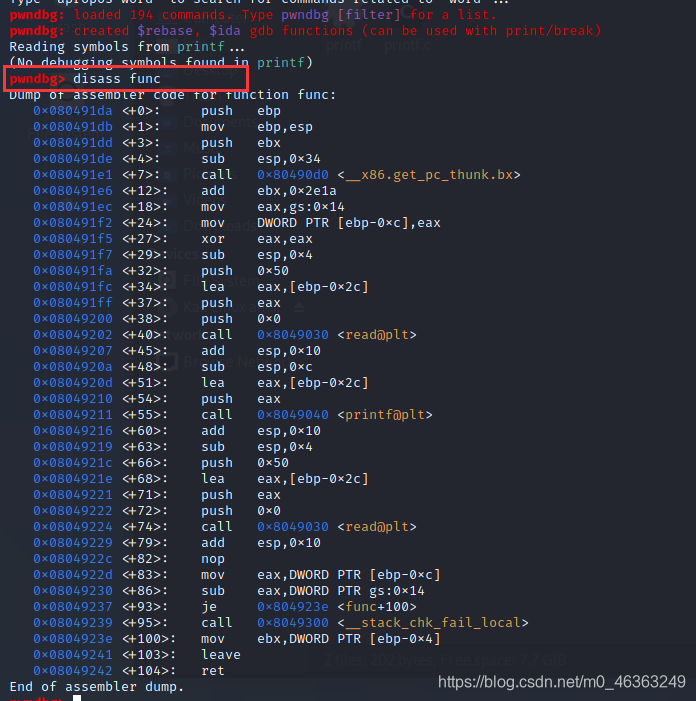

之后使用gdb开文件,查看func函数

来自英语白痴的小tip:

我们可以大概搞清楚func的流程,就是先read,然后printf,然后read,就是这样子。

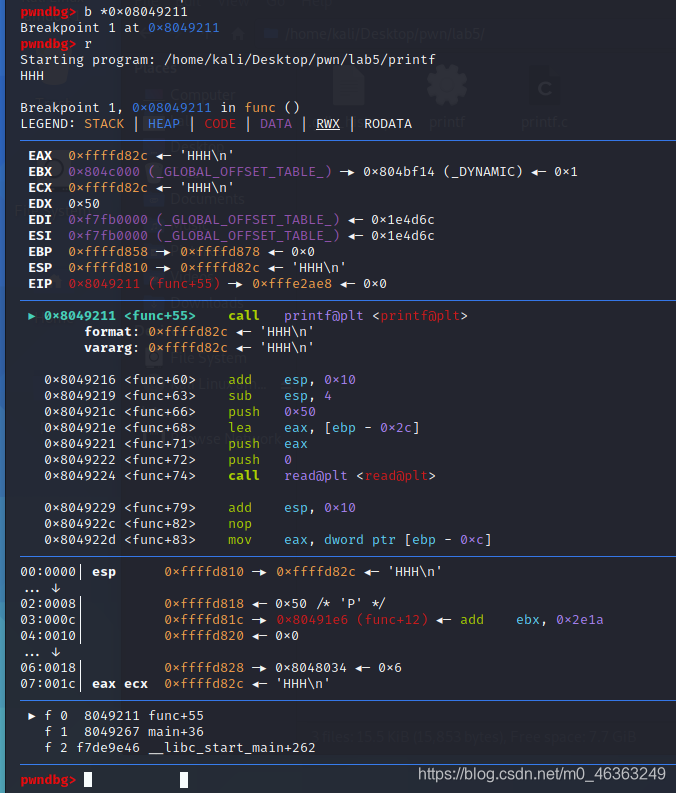

我们下断就下到printf这里,我输入的测试用例是HHH

我们回去看一下代码,输出的格式format我们没有给&#x

我们回去看一下代码,输出的格式format我们没有给&#x

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?