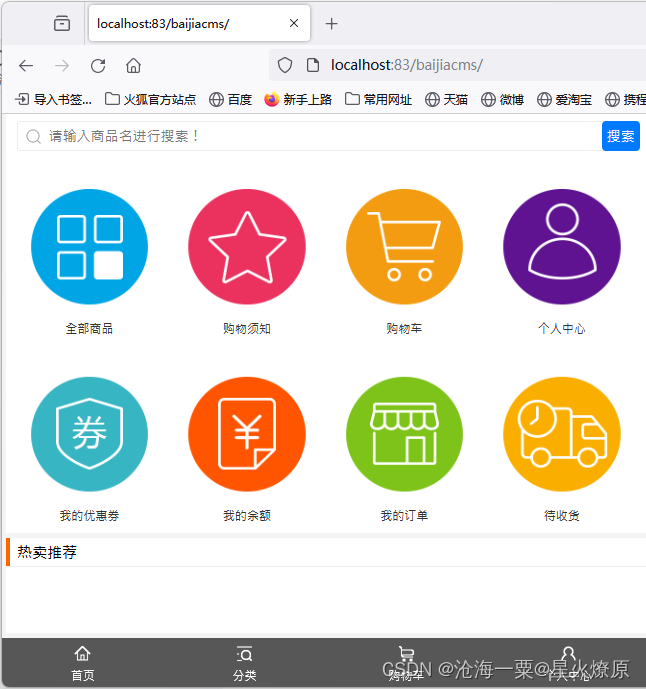

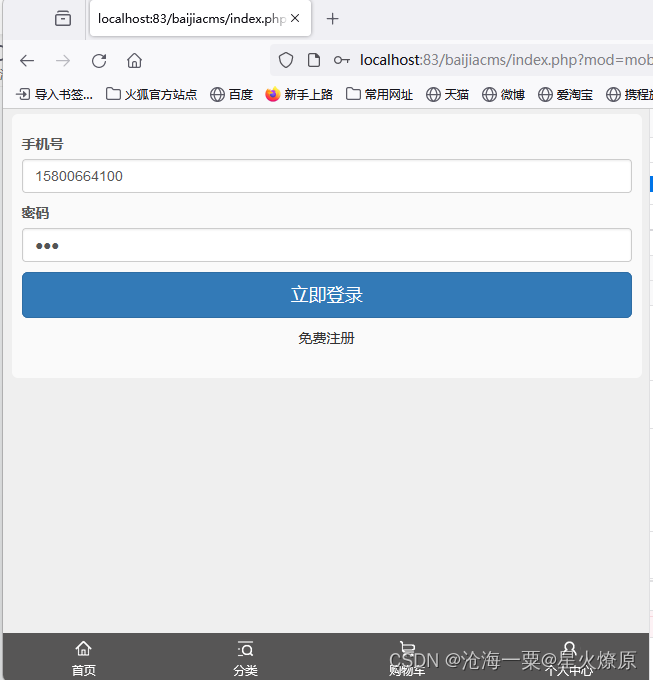

打开靶场http://localhost:83/baijiacms/

1、任意用户注册

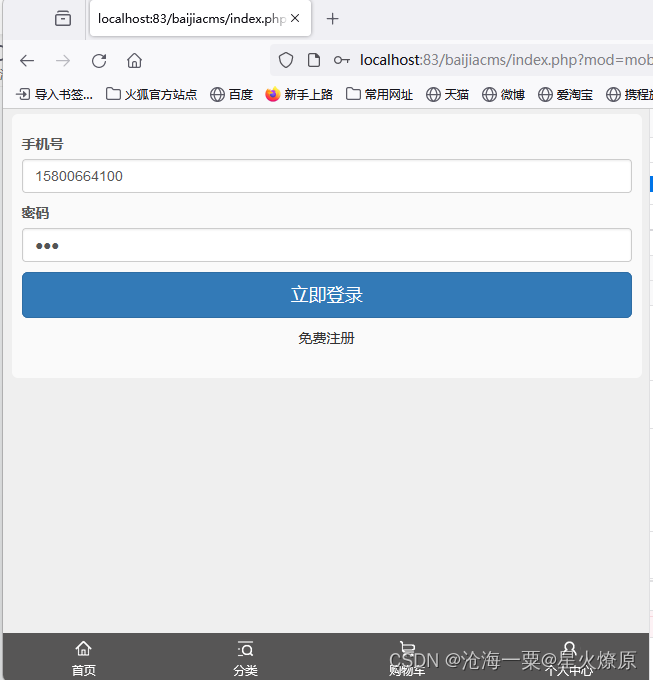

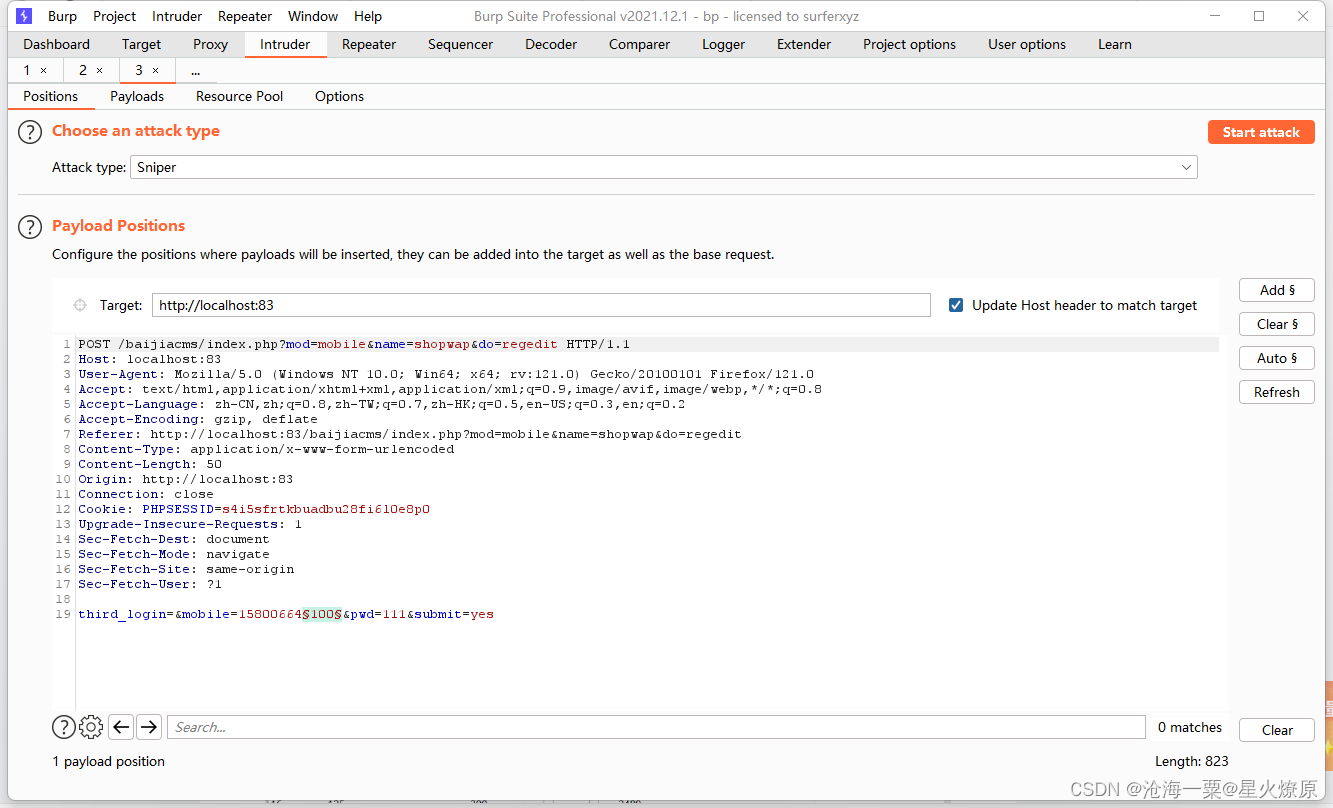

点击个人中心>用户登录>免费注册,注入账号密码,抓包

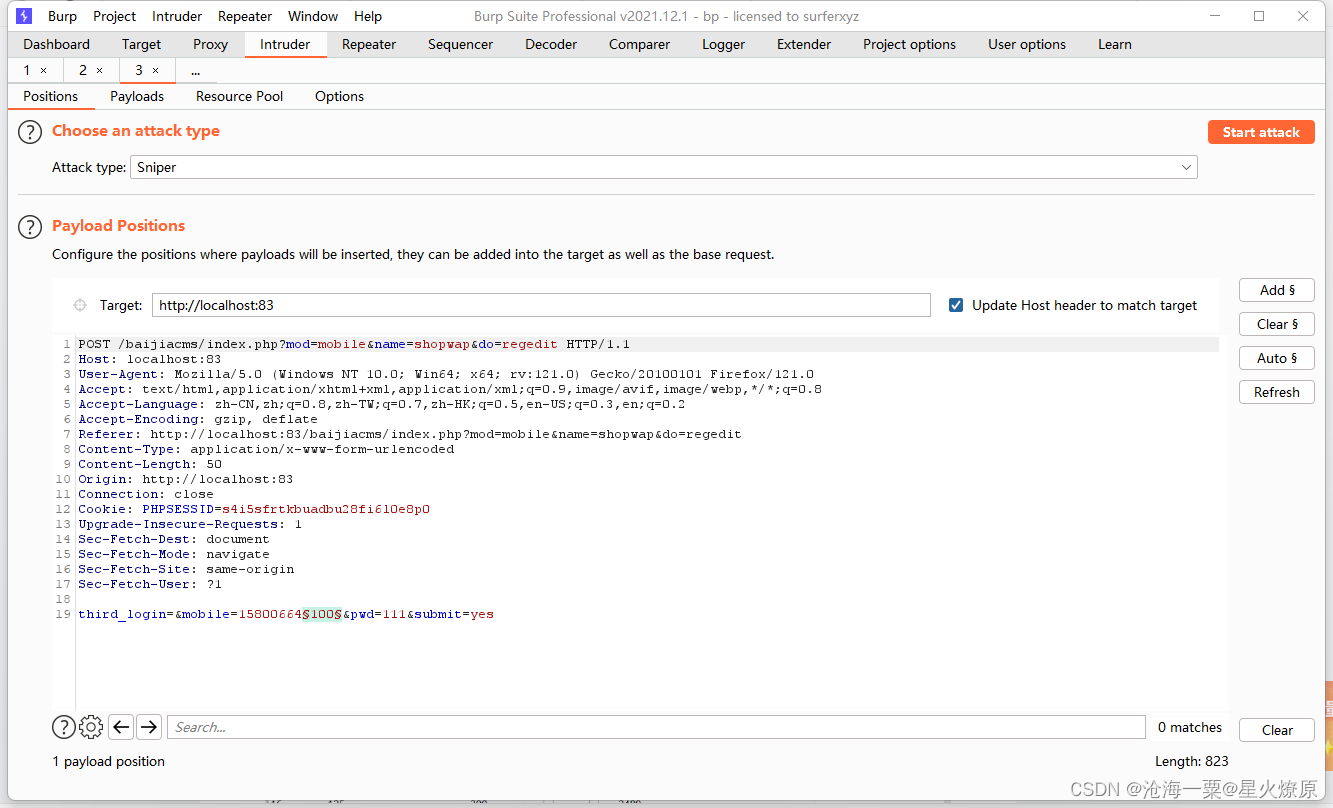

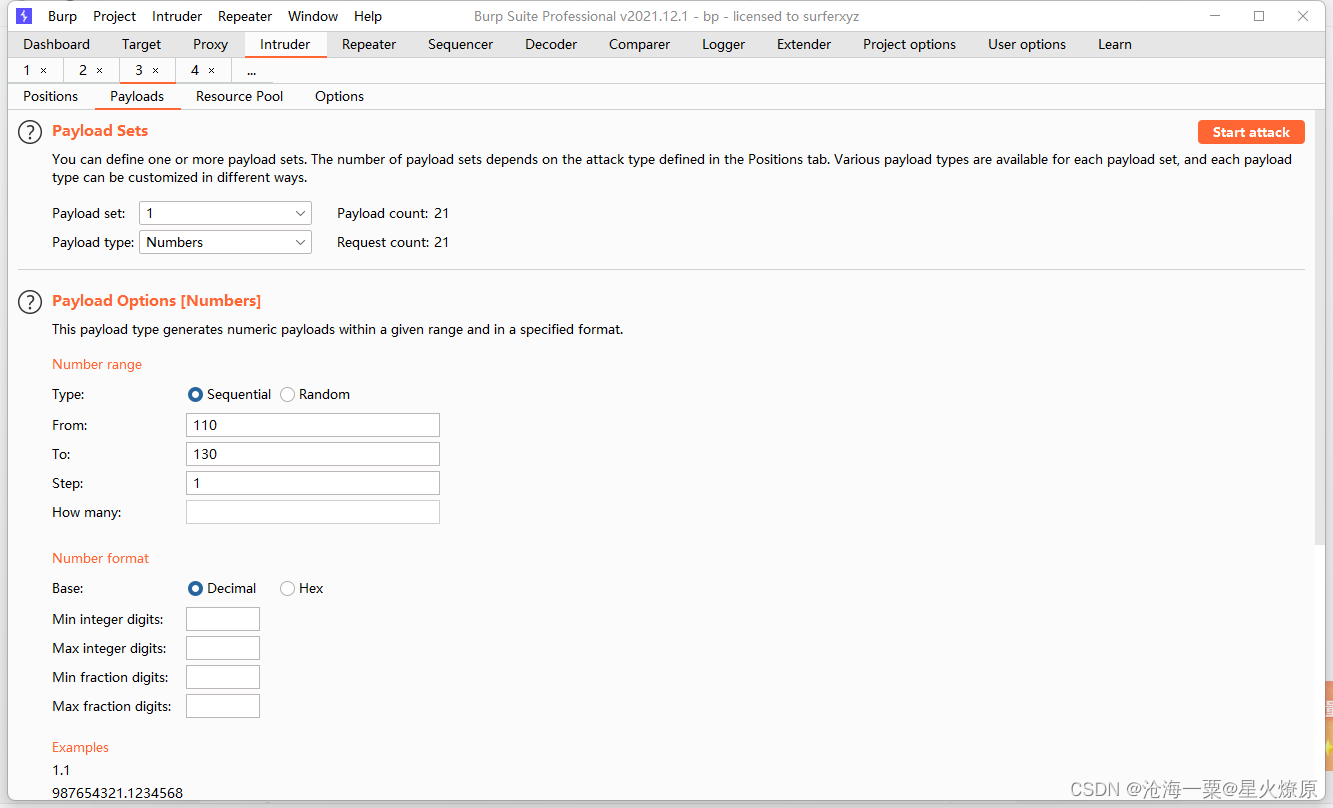

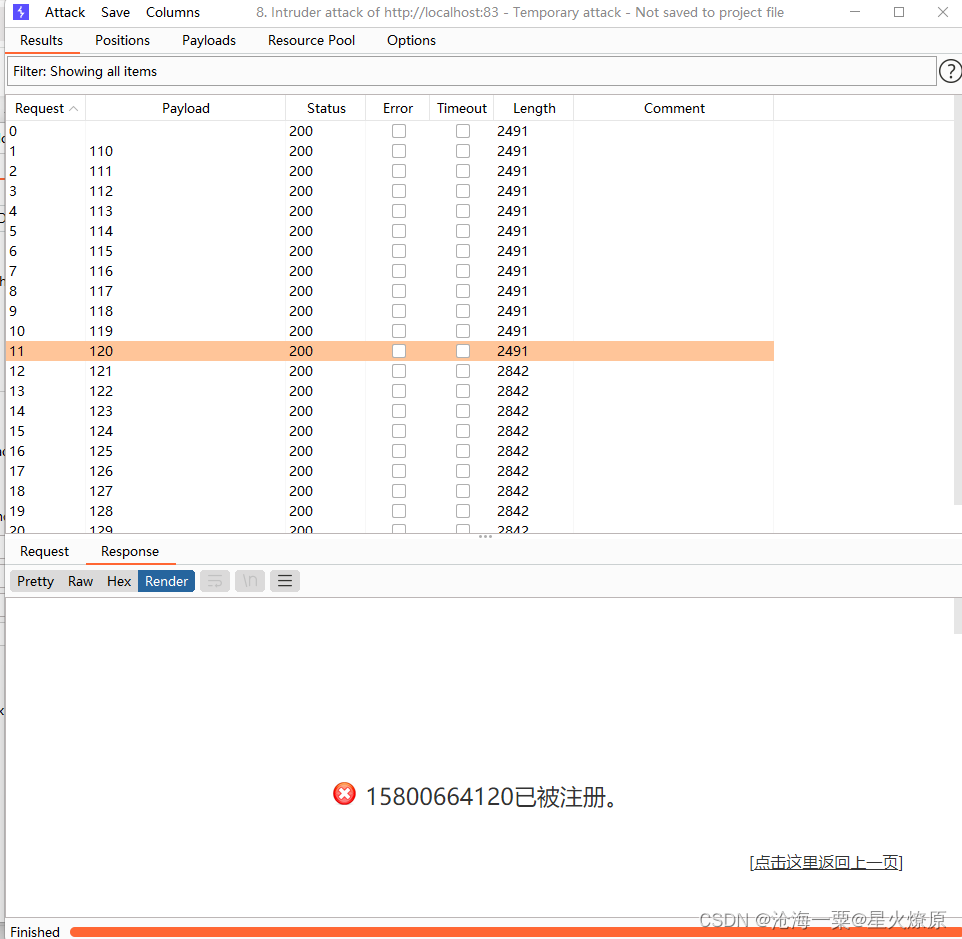

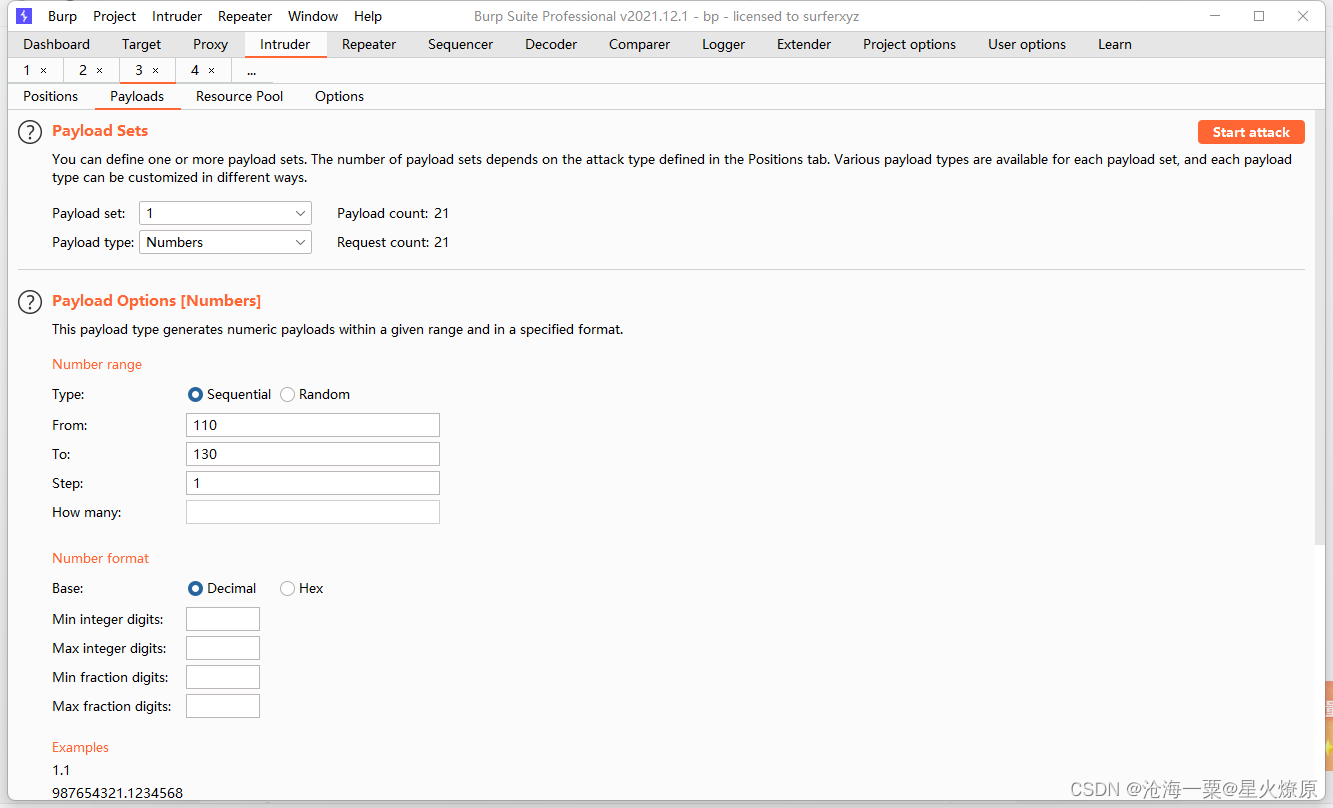

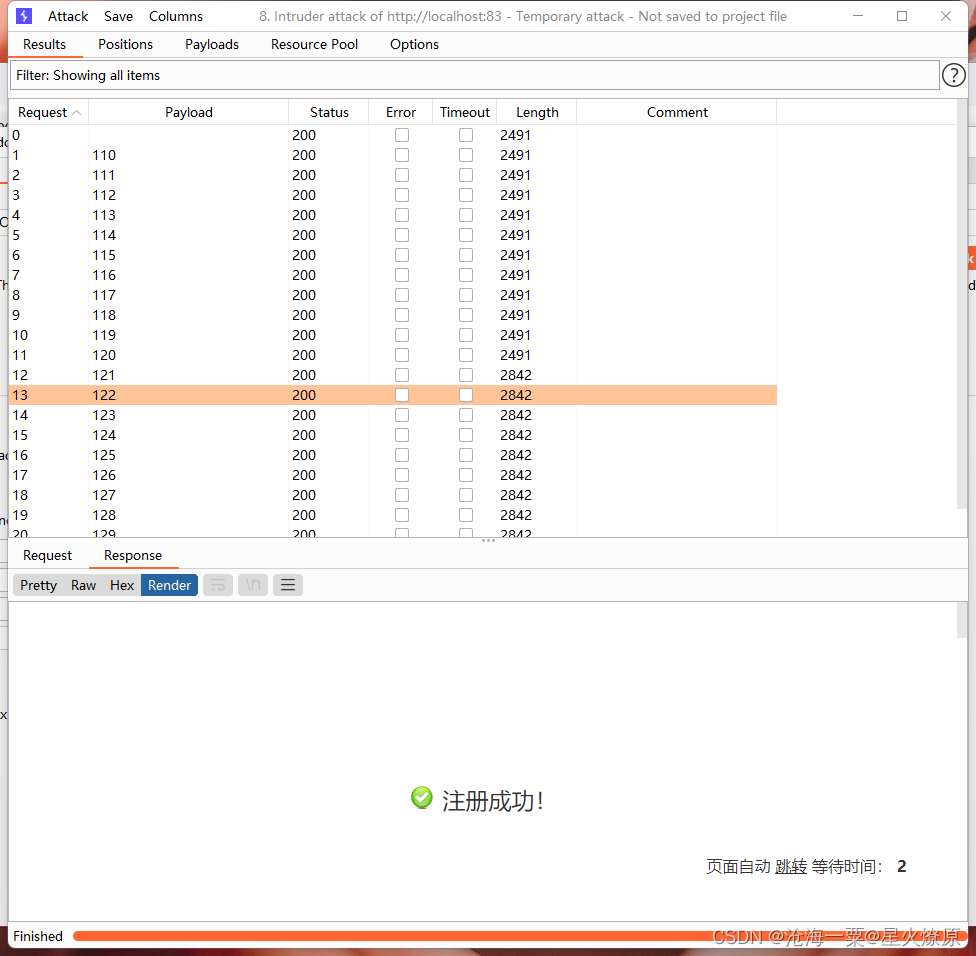

批量注册

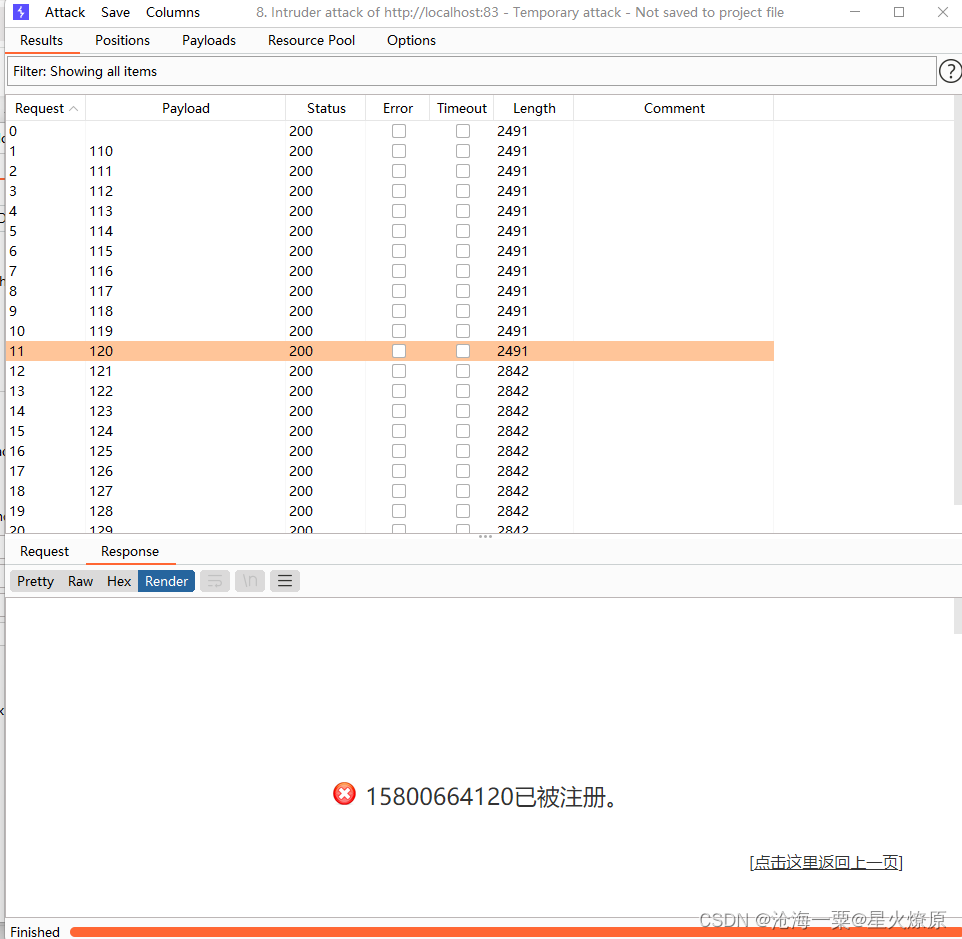

这个是已注册的用户返回。

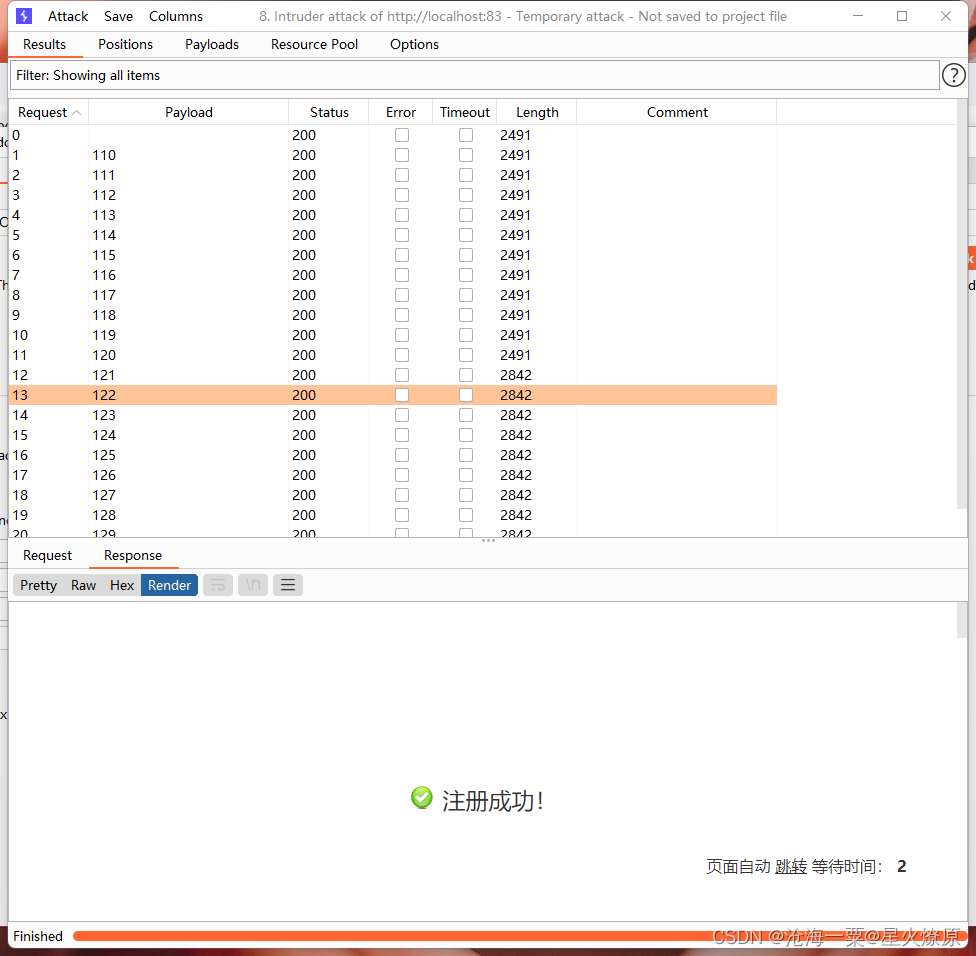

这个是未注册的用户,通过批量注册可以探测到系统已有用户

2、XSS漏洞

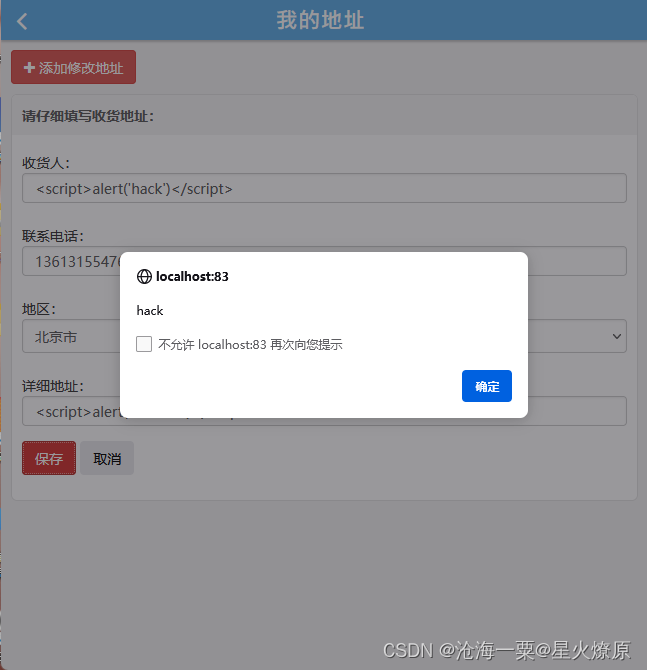

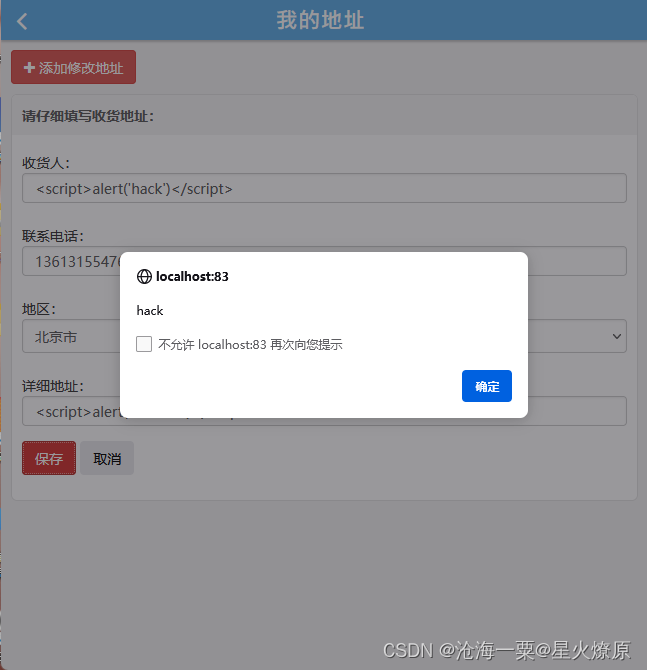

打开我的地址,输入信息点击提交

点击保存,有弹框

打开靶场http://localhost:83/baijiacms/

1、任意用户注册

点击个人中心>用户登录>免费注册,注入账号密码,抓包

批量注册

这个是已注册的用户返回。

这个是未注册的用户,通过批量注册可以探测到系统已有用户

2、XSS漏洞

打开我的地址,输入信息点击提交

点击保存,有弹框

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?