iptables:

linux的包过滤功能,即linux防火墙,它由netfilter 和 iptables 两个组件组成。

netfilter 组件也称为内核空间,是内核的一部分,由一些信息包过滤表组成,这些表包含内核用来控制信息包过滤处理的规则集。

iptables 组件是一种工具,也称为用户空间,它使插入、修改和除去信息包过滤表中的规则变得容易。

iptables语法

iptables [-t 要操作的表] <操作命令> [要操作的链] [规则号码] [匹配条件] [-j 匹配后的动作]

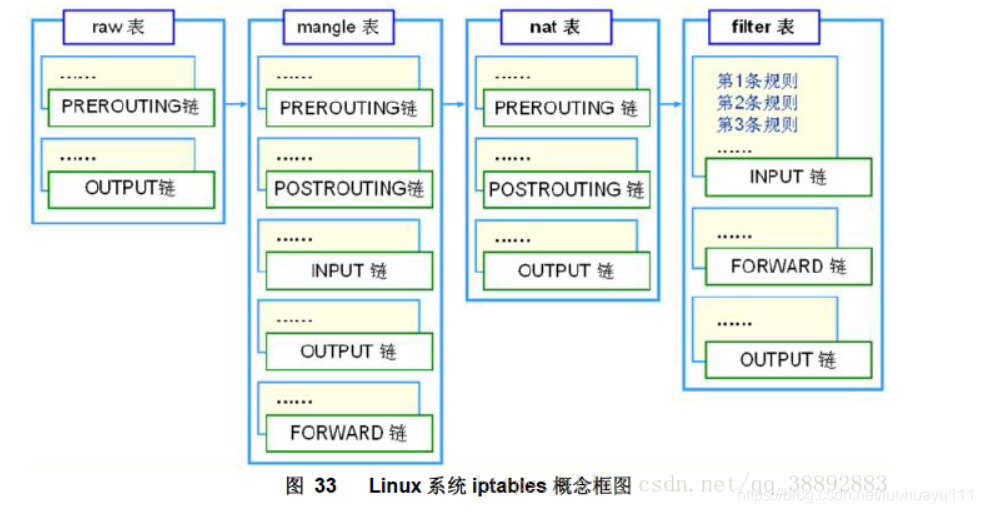

四表五链:

表及应用顺序

raw ---> mangle ---> nat ---> filter

raw ( 跟踪数据表规则表)

mangle(修改数据标记位规则表)

nat(地址转换规则表)

filter(过滤规则表)

要操作的链

INPUT (入站数据操作)

OUTPUT (出站数据过滤)

FORWARD (转发数据过滤)

PREROUTING (路由前过滤)

POSTROUTING (路由后过滤)

常见的操作命令

-L 查看,v详细,n不反解 --line-number

-A 追加,放置最后一条

-I 插入,默认插入成第一条

-D 删除

-F 清空flush

-X 删除空的自定义链

-P 设置默认策略

-Z 计数器归零

基本匹配

-s 192.168.2.0/24 源地址

-d 192.168.2.1 目标地址

-p tcp|upd|icmp 协议

-i eth0 input 从eth0接口进入的数据包

-o eth0 output 从eth0出去的数据包

-p tcp --sport 80 源端口是80的数据包

-p tcp --dport 80 目标端口是80,必须和-p tcp|udp 连用

基本动作Target

-j ACCEPT 接受 filter

-j REJECT 拒绝 filter

-j DROP 丢弃 filter

-j LOG 记录日志 filter

-j SNAT 源地址转换 nat

-j MASQUERADE 伪装 nat

-j DNAT 目标地址转换 nat 目标地址及端口映射(转换)

-j REDIRECT 端口转换 nat 本地端口转换(本机)

-j MARK 标记 mangle

例:(https://www.cnblogs.com/linguoguo/p/5581087.html)

a) 1. 删除iptables现有规则

iptables –F

b) 2. 查看iptables规则

iptables –L(iptables –L –v -n)

c) 3. 增加一条规则到最后

iptables -A INPUT -i eth0 -p tcp --dport 80 -m state --state NEW,ESTABLISHED -j ACCEPT

d) 4.添加一条规则到指定位置

iptables -I INPUT 2 -i eth0 -p tcp --dport 80 -m state --state NEW,ESTABLISHED -j ACCEPT

e) 5. 删除一条规则

iptabels -D INPUT 2

f) 6.修改一条规则

iptables -R INPUT 3 -i eth0 -p tcp --dport 80 -m state --state NEW,ESTABLISHED -j ACCEPT

g) 7. 设置默认策略

iptables -P INPUT DROP

h) 8.允许远程主机进行SSH连接

iptables -A INPUT -i eth0 -p tcp --dport 22 -m state --state NEW,ESTABLISHED -j ACCEPT

iptables -A OUTPUT -o eth0 -p tcp --sport 22 -m state --state ESTABLISHED -j ACCEPT

i) 9.允许本地主机进行SSH连接

iptables -A OUTPUT -o eth0 -p tcp --dport 22 -m state --state NEW,ESTABLISHED -j ACCEPT

iptables -A INTPUT -i eth0 -p tcp --sport 22 -m state --state ESTABLISHED -j ACCEPT

j) 10.允许HTTP请求

iptables -A INPUT -i eth0 -p tcp --dport 80 -m state --state NEW,ESTABLISHED -j ACCEPT

iptables -A OUTPUT -o eth0 -p tcp --sport 80 -m state --state ESTABLISHED -j ACCEPT

k) 11.限制ping 192.168.146.3主机的数据包数,平均2/s个,最多不能超过3个

iptables -A INPUT -i eth0 -d 192.168.146.3 -p icmp --icmp-type 8 -m limit --limit 2/second --limit-burst 3 -j ACCEPT

l) 12.限制SSH连接速率(默认策略是DROP)

iptables -I INPUT 1 -p tcp --dport 22 -d 192.168.146.3 -m state --state ESTABLISHED -j ACCEPT

iptables -I INPUT 2 -p tcp --dport 22 -d 192.168.146.3 -m limit --limit 2/minute --limit-burst 2 -m state --state NEW -j ACCEPT

如何正确配置iptables

a) 1. 删除现有规则

iptables -F

b) 2. 配置默认链策略

iptables -P INPUT DROP

iptables -P FORWARD DROP

iptables -P OUTPUT DROP

c) 3. 允许远程主机进行SSH连接

iptables -A INPUT -i eth0 -p tcp –dport 22 -m state –state NEW,ESTABLISHED -j ACCEPT

iptables -A OUTPUT -o eth0 -p tcp –sport 22 -m state –state ESTABLISHED -j ACCEPT

d) 4. 允许本地主机进行SSH连接

iptables -A OUTPUT -o eth0 -p tcp –dport 22 -m state –state NEW,ESTABLISHED -j ACCEPT

iptables -A INPUT -i eth0 -p tcp –sport 22 -m state –state ESTABLISHED -j ACCEPT

e) 5. 允许HTTP请求

iptables -A INPUT -i eth0 -p tcp –dport 80 -m state –state NEW,ESTABLISHED -j ACCEPT

iptables -A OUTPUT -o eth0 -p tcp –sport 80 -m state –state ESTABLISHED -j ACCEPT

使用iptables抵抗常见攻击

1.防止syn攻击

思路一:限制syn的请求速度(这个方式需要调节一个合理的速度值,不然会影响正常用户的请求)

iptables -N syn-flood

iptables -A INPUT -p tcp --syn -j syn-flood

iptables -A syn-flood -m limit --limit 1/s --limit-burst 4 -j RETURN

iptables -A syn-flood -j DROP

思路二:限制单个ip的最大syn连接数

iptables –A INPUT –i eth0 –p tcp --syn -m connlimit --connlimit-above 15 -j DROP

2. 防止DOS攻击

利用recent模块抵御DOS攻击

iptables -I INPUT -p tcp -dport 22 -m connlimit --connlimit-above 3 -j DROP

单个IP最多连接3个会话

iptables -I INPUT -p tcp --dport 22 -m state --state NEW -m recent --set --name SSH

只要是新的连接请求,就把它加入到SSH列表中

Iptables -I INPUT -p tcp --dport 22 -m state NEW -m recent --update --seconds 300 --hitcount 3 --name SSH -j DROP

5分钟内你的尝试次数达到3次,就拒绝提供SSH列表中的这个IP服务。被限制5分钟后即可恢复访问。

3. 防止单个ip访问量过大

iptables -I INPUT -p tcp --dport 80 -m connlimit --connlimit-above 30 -j DROP

4. 木马反弹

iptables –A OUTPUT –m state --state NEW –j DROP

5. 防止ping攻击

iptables -A INPUT -p icmp --icmp-type echo-request -m limit --limit 1/m -j ACCEPT firewalld:

区域:

firewalld将网卡对应到不同的区域(zone),zone 默认共有9个:block(拒绝)

block(拒绝) dmz(非军事化) drop(丢弃) external(外部) home(家庭) internal(内部) public(公开) trusted(信任) work(工作区).

不同的区域之间的差异是其对待数据包的默认行为不同,firewalld的默认区域为public;

文件:

/usr/lib/firewalld/services/ :firewalld服务默认在此目录下定义了70+种服务供我们使用,格式:服务名.xml;

/etc/firewalld/zones/ : 默认区域配置文件,配置文件中指定了编写完成的规则(规则中的服务名必须与上述文件名一致);

firewall-cmd --state #查看firewalld的状态

systemctl status firewalld #查看firewalld的状态,详细

firewall-cmd --reload 重新载入防火墙配置,当前连接不中断

firewall-cmd --complete-reload 重新载入防火墙配置,当前连接中断

firewall-cmd --get-services 列出所有预设服务

firewall-cmd --list-services 列出当前服务

firewall-cmd --permanent --zone=public --add-service=smtp 启用服务

firewall-cmd --permanent --zone=public --remove-service=smtp 禁用服务

firewall-cmd --zone=public --list-ports

firewall-cmd --permanent --zone=public --add-port=8080/tcp 启用端口

firewall-cmd --permanent --zone=public --remove-port=8080/tcp 禁用端口

firewall-cmd --zone="public" --add-forward-port=port=80:proto=tcp:toport=12345 同服务器端口转发 80端口转发到12345端口

firewall-cmd --zone=public --add-masquerade 不同服务器端口转发,要先开启 masquerade

firewall-cmd --zone="public" --add-forward-port=port=80:proto=tcp:toport=8080:toaddr=192.168.1.1 不同服务器端口转发,转发到192.168.1.1的8080端口

firewall-cmd --get-zones 查看所有可用区域

firewall-cmd --get-active-zones 查看当前活动的区域,并附带一个目前分配给它们的接口列表

firewall-cmd --list-all-zones 列出所有区域的所有配置

firewall-cmd --zone=work --list-all 列出指定域的所有配置

firewall-cmd --get-default-zone 查看默认区域

firewall-cmd --set-default-zone=public 设定默认区域

firewall-cmd --get-zone-of-interface=eno222

firewall-cmd [--zone=<zone>] --add-interface=<interface> 添加网络接口

firewall-cmd [--zone=<zone>] --change-interface=<interface> 修改网络接口

firewall-cmd [--zone=<zone>] --remove-interface=<interface> 删除网络接口

firewall-cmd [--zone=<zone>] --query-interface=<interface> 查询网络接口

firewall-cmd --permanent --zone=internal --add-source=192.168.122.0/24 设置网络地址到指定的区域

firewall-cmd --permanent --zone=internal --remove-source=192.168.122.0/24 删除指定区域中的网路地址

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?