信息安全

公共端口号为0~1023

IPSec为IP数据报文加密

内部网关协议:RIP、OSPF、IS-IS、IGRP、EIGRP

外部网关协议:BGP

5个特性

信息安全的5个特性:机密性、完整性、可用性、可控性、可审查性

- 完整性:只有得到允许的人才能修改数据,并且能够判别出数据是否已被纂改

- 可用性:得到授权的实体在需要时可访问数据

- 机密性:确保信息不暴露给未授权的实体或进程

防火墙技术

建立在内外网络边界上的过滤封锁机制,对通过受控干线的任何通信行为进行安全处理,如控制、审计、报警和反应等

-

一个防火墙系统通常是由过滤器和代理服务器组成

-

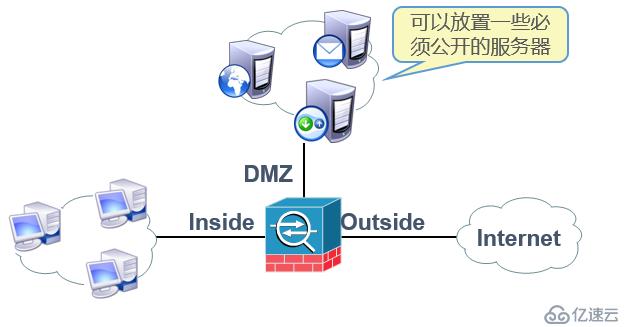

DMZ:隔离区,存储一些公用服务器(web服务器、ftp服务器、e-mail服务器等),使外网只能访问DMZ而不能访问内网;防火墙认为不安全的也会从外网放到这

-

防火墙技术的三个发展阶段:

-

包过滤防火墙:

①有一个包检查块(包过滤器),包过滤器处在网络层和数据链路层(TCP和IP层)之间,所以无法控制传输数据的内容(内容是应用层数据)。【网络层传输单位是数据报文,链路层传输单位是帧】

②防火墙过程:打开包——>取出包头——>(根据包头的信息确认)该包是否符合包过滤规则——>进行记录【不符合规则的包应进行报警并丢弃该包】。

③过滤型的防火墙直接发送报文,它对用户完全透明,速度较快。优:低水平 控制、每个IP包的字段都被检查,例如源地址、目的地址、协议和端口号 等;缺:不能防范黑客攻击、不能处理新的安全威胁

-

应用代理网关防火墙

①应用代理网关彻底隔断内网与外网的直接通信 ,内网用户对外网的访问变成防火墙对外网的访问,然后再由防火墙转发给内网用户。所有通信都必须经过应用层代理软件转发

②优:可以检查应用层、传输层、网络层的协议特征,对数据包的检测能力比较强;缺:难以配置,处理速度慢

-

状态检测防火墙

①状态检测防火墙结合了代理防火墙的安全性和包过滤防火墙的高速度等优点,在不损失安全性的基础上,提高了代理防火墙的性能

-

病毒

-

计算机病毒的特征:传播性、隐蔽性、感染性、潜伏性、触发性、破坏性等

-

Worm蠕虫病毒、Trojan特洛伊木马、Backdoor后门病毒、Macro宏病毒【宏病毒感染的对象主要是文本文档、电子表格等】

-

木马病毒:冰河

蠕虫病毒:欢乐时光、熊猫烧香、红色代码、爱虫病毒、震网

网络攻击

- *拒绝服务攻击(Dos攻击):目的是使计算机或网络无法提供正常的服务,拒绝服务攻击是 不断向计算机发起请求 来实现的

- *重放攻击:攻击者发送一个目的主机已经接受过的报文来达到攻击目的,攻击者利用网络监听或者其他方式 盗取认证凭据 ,之后再重新发送给认证服务器。

- 口令入侵攻击:使用某些合法用户的账号和口令登录到目的主机,然后再实施攻击活动

- 特洛伊木马:被伪装成程序或游戏,当用户下载了带木马的软件或附件时,这个程序就会向黑客发起连接请求,建立连接后黑客就实施攻击活动

- 端口欺骗攻击:采用端口扫描找到系统漏洞从而实施攻击

- 网络监听:攻击者可以接受某一网段在同一条物理通道上传输的所有信息,使用网络监听可以轻松截取包括账号和口令在内的信息资料

- IP欺骗攻击:产生的IP数据包为伪造的源IP地址,以便冒充其他系统或发件人的身份

- SQL注入攻击:黑客对数据库进行攻击的常用手段之一。没有对用户输入数据的合法性判断 ,使应用程序存在安全隐患。攻击者可以提交一段数据库查询代码,根据程序返回的结果,以获取某些他想得知的数据,首先获取数据库权限,就可以获取用户账号和口令信息,以及对某些数据修改等

- 入侵检测技术:专家系统、模型检测、简单匹配

网络安全

- 安全协议:SSL、TLS

- SSL:安全套接层,传输层安全协议,端口号为443

- TLS:传输层安全协议,SSL的升级版

- 安全连接:SSH

- SSH:终端设备与远程站点之间建立安全连接的协议,有效防止远程管理过程中的信息泄露问题

- 安全通道:HTTPS

- HTTPS:以安全为目标的HTTP通道(HTTP+SSL… ==> HTTPS),端口号为443,HTTP端口号为80

- 电子邮件安全:PGP

- PGP:(优良保密协议)一个基于RSA公钥加密体系的邮件加密软件

- 电子邮件扩展类型:MIME

- MIME是一个互联网标准,扩展了电子邮件标准,使其能够支持很多类型

16万+

16万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?