1.客户端对服务端普通用户ssh安全连接配置免密登录

- 与之前做过的对服务端root用户免密登录思路一样:在服务端对想要被免密连接的普通用户家目录下建立密钥并对服务端上锁,再将免密登录所需的钥匙发送给客户端

- 配置:

在服务端(ip:172.25.254.101 ##想要对westos用户设置免密登录)

cd /home/westos ##/home/westos/.ssh目录应该默认情况下是不存在的,

ssh-keygen -f /home/westos/.ssh/id_rsa -P "" ##生成密钥

ssh-copy-id -i ./id_rsa.pub westos@172.25.254.101 ##对本机上锁,在/home/westos/.ssh目录中生成authorized_keys 认证文件 ,在认证文件生成的同时westos家目录下也自动生成了.ssh目录,该目录为隐藏目录 ls -a可以查看,可以将生成的密钥全部放置在.ssh目录下方便管理。

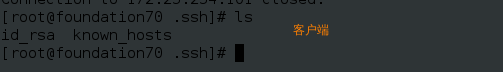

scp ./id_rsa root@172.25.254.1/root/.ssh/ ##将钥匙发给客户端

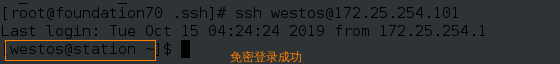

- 测试:

在客户端ssh westos@172.25.254.101免密登录成功

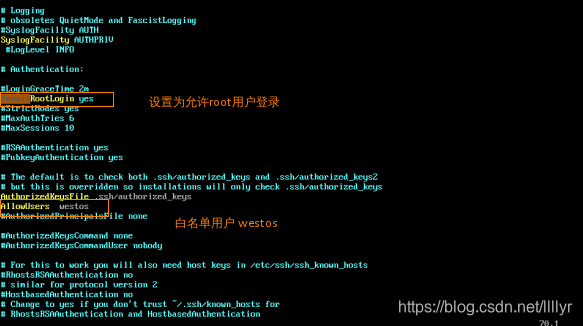

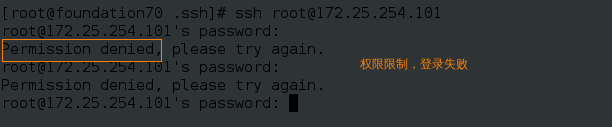

2.AllowUsers白名单理解误区纠正

在配置文件中可设置ssh服务的白名单 vim /etc/ssh/sshd_config

当AllowUsers白名单被设定黑名单将失效且root用户受白名单限制,仅有白名单里的用户可以ssh连接服务端,其他参数不影响白名单发挥效果(eg:即时允许root用户登录参数开启 ,如果白名单里没有root用户,root用户也依旧不能登录)

本文详细介绍了如何在Linux环境下配置SSH免密登录,包括针对普通用户的免密连接设置,以及通过生成密钥和使用ssh-copy-id命令实现安全连接。此外,还解释了AllowUsers白名单的正确使用方式,确保只有指定的用户能够进行SSH连接。

本文详细介绍了如何在Linux环境下配置SSH免密登录,包括针对普通用户的免密连接设置,以及通过生成密钥和使用ssh-copy-id命令实现安全连接。此外,还解释了AllowUsers白名单的正确使用方式,确保只有指定的用户能够进行SSH连接。

1349

1349

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?