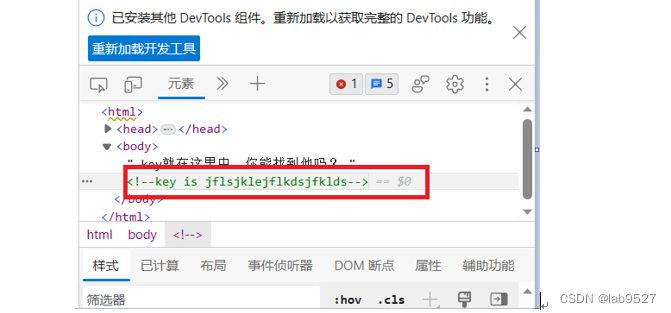

第一关

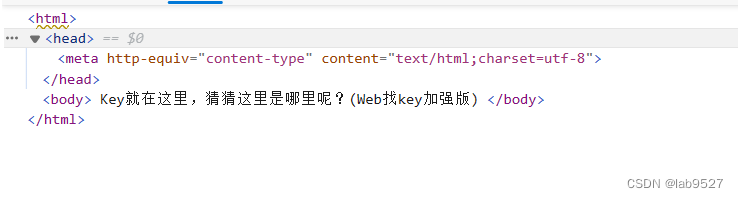

查看前端代码发现key的值

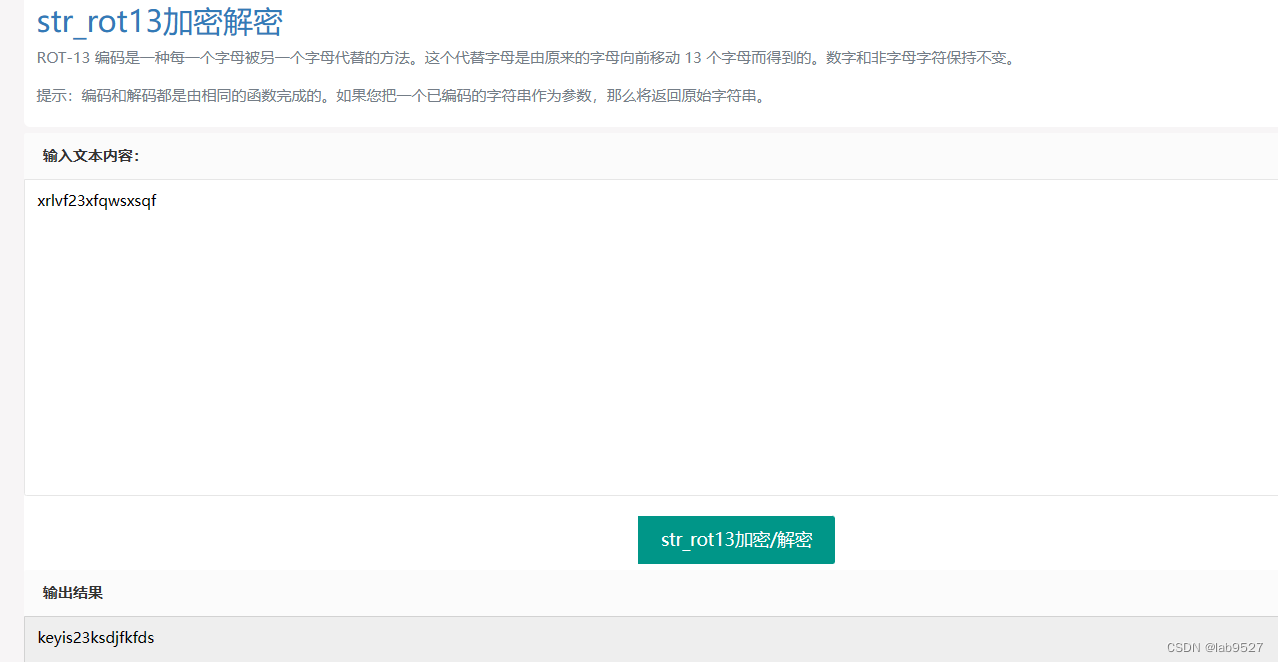

第二关

第三关

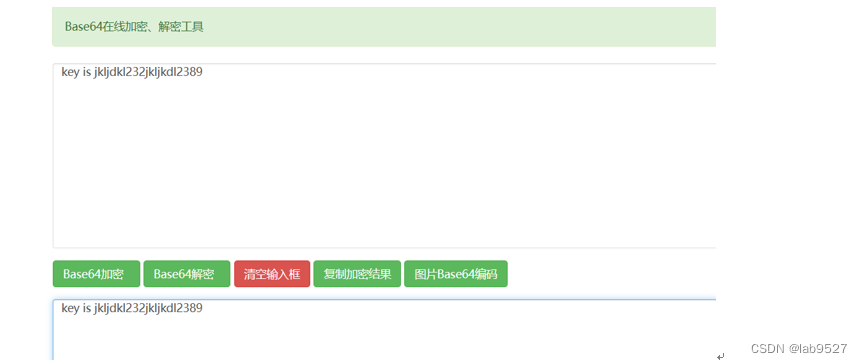

密文以“=”结尾是base64加密的特征,解密20次获得key

第四关

第五关

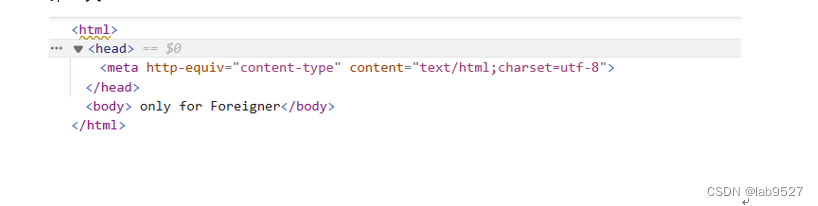

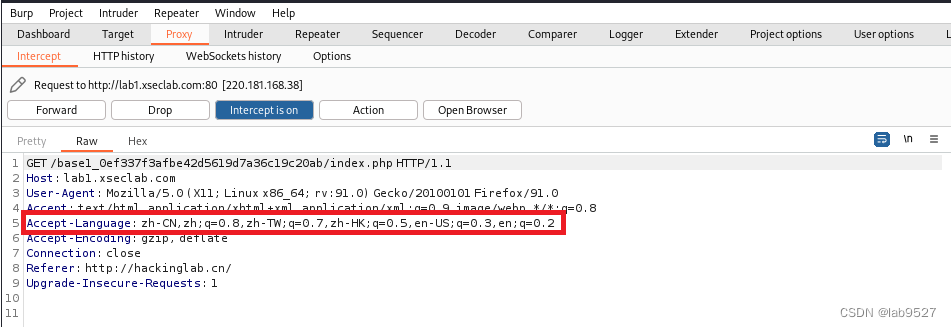

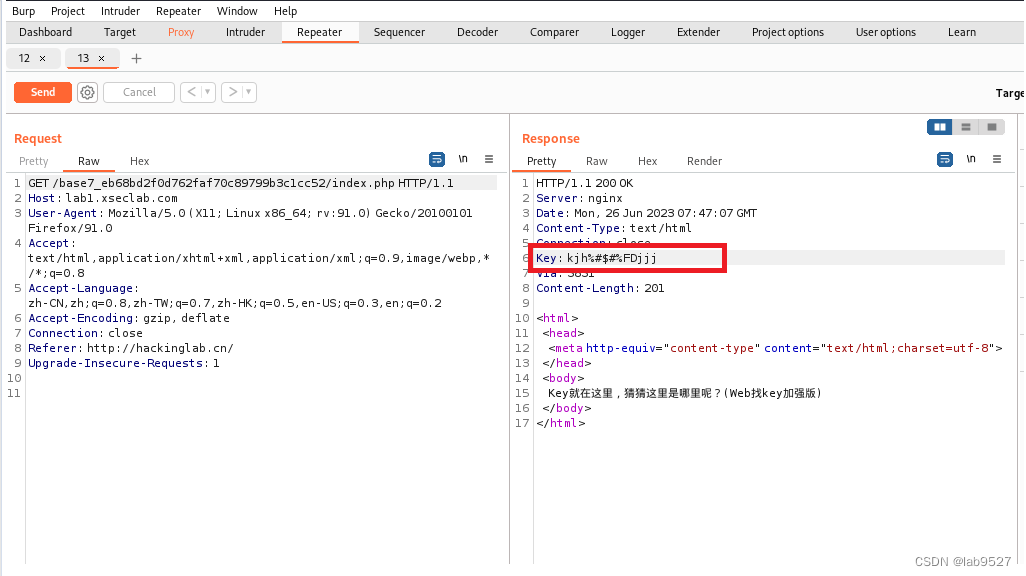

前端并没有什么异样,尝试抓包分析流量

删除该列

第六题

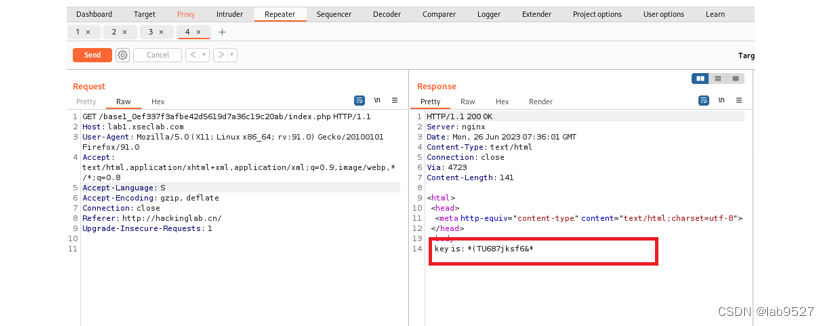

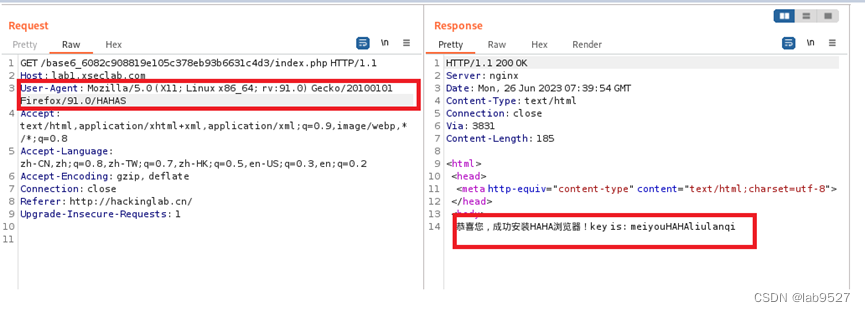

前端无异样,抓包查看,增加浏览器种类

第七关

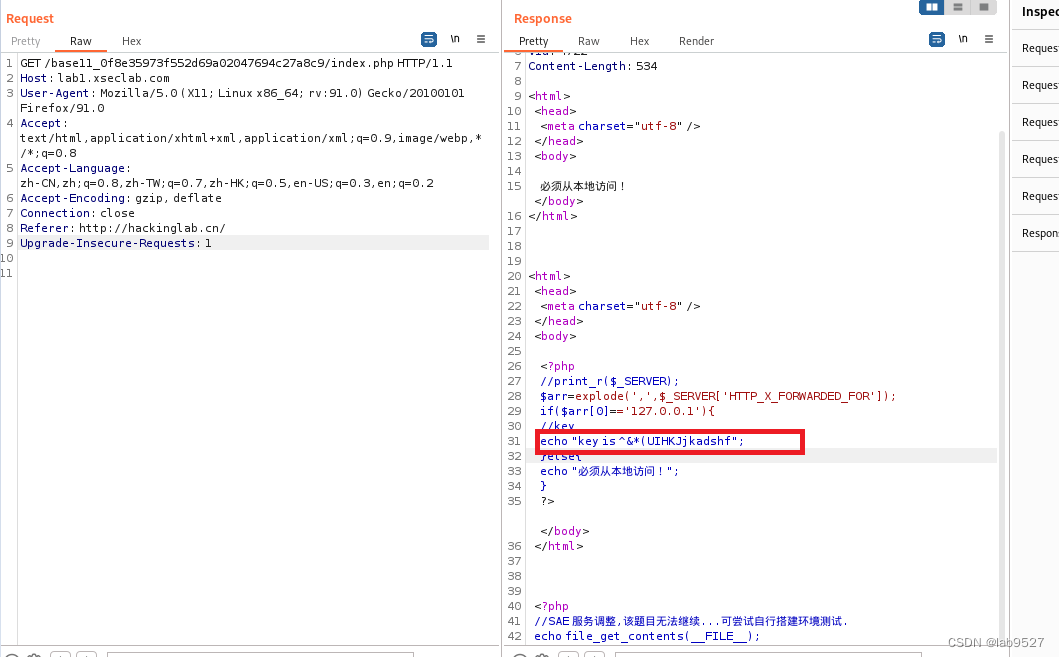

抓包查看

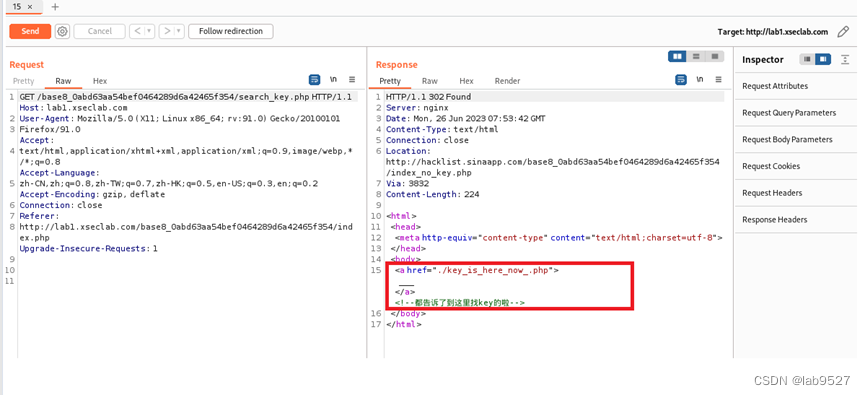

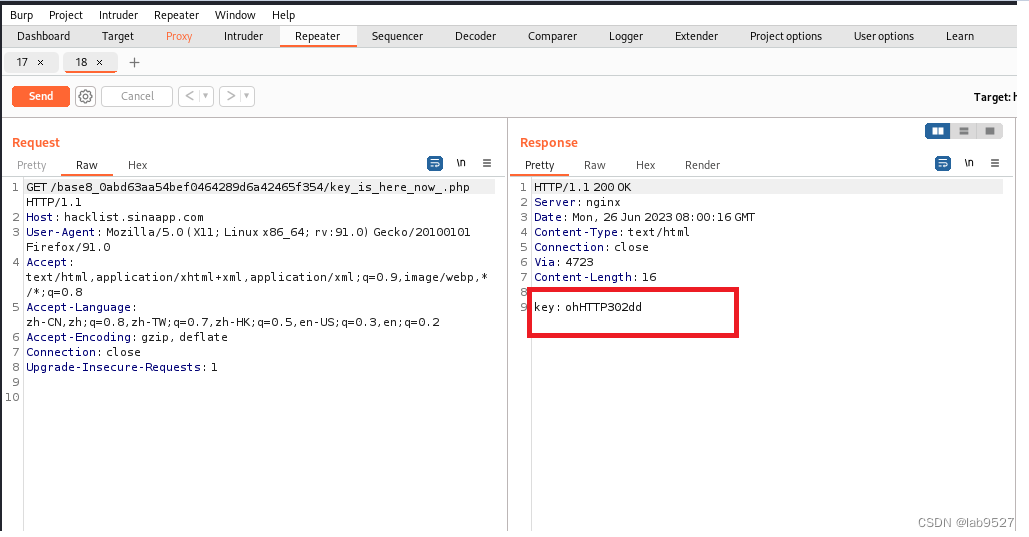

第八关

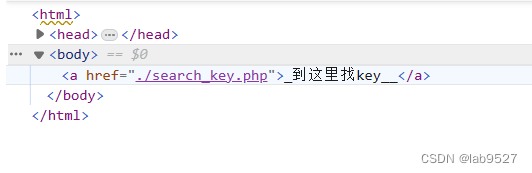

前端发现另一个网站的超链接

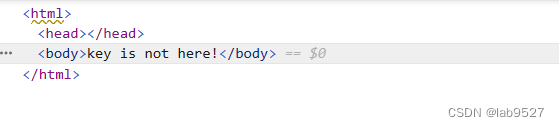

跳转后并没有发现,尝试抓包分析

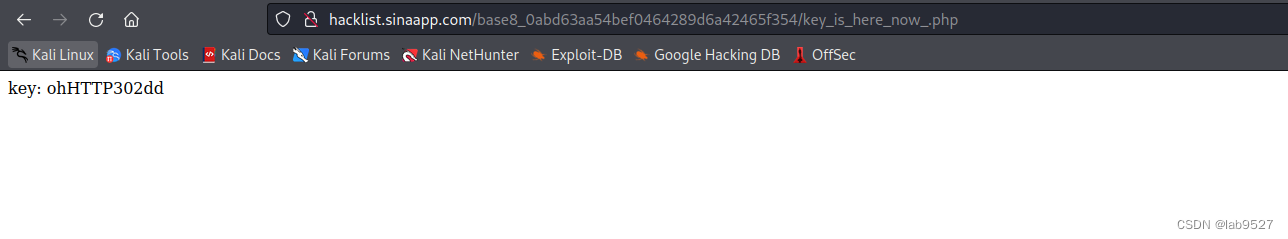

跳转到/key_is_here_now_.php查看

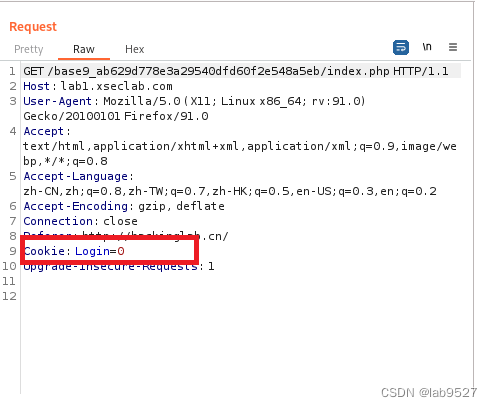

第九关

抓包分析

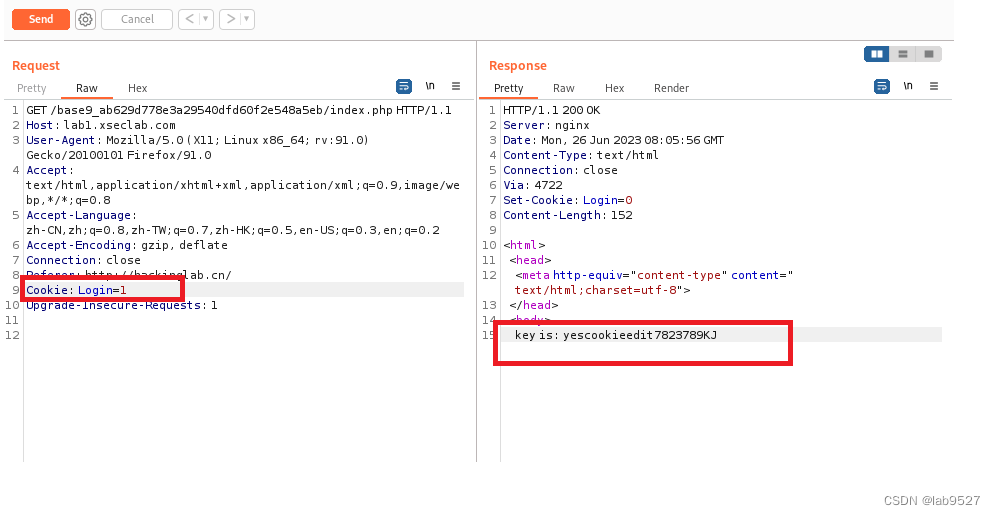

Login改为1

第十关

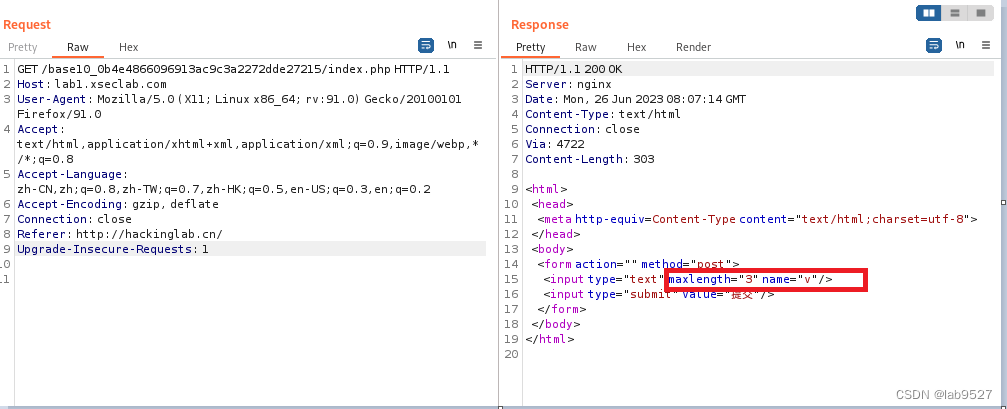

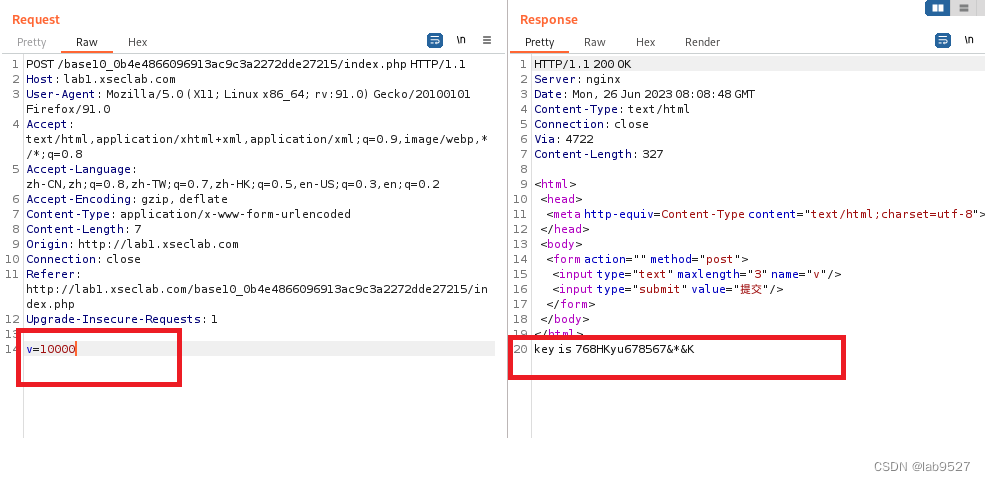

最大长度为3位,数值为999

第十一关

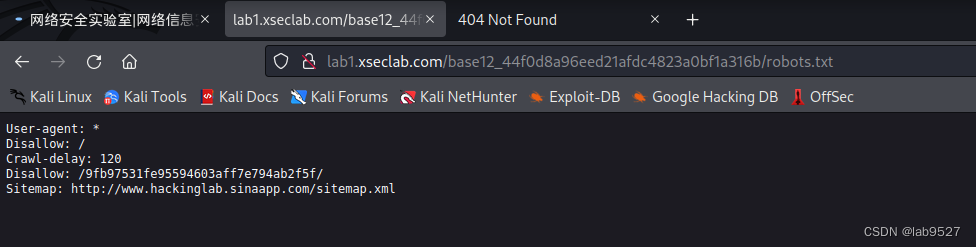

第十二关

查看该网页的robots.txt文件

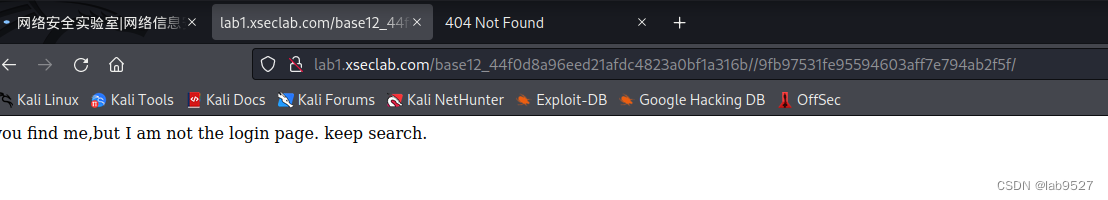

访问

http://lab1.xseclab.com/base12_44f0d8a96eed21afdc4823a0bf1a316b//9fb97531fe95594603aff7e794ab2f5f/

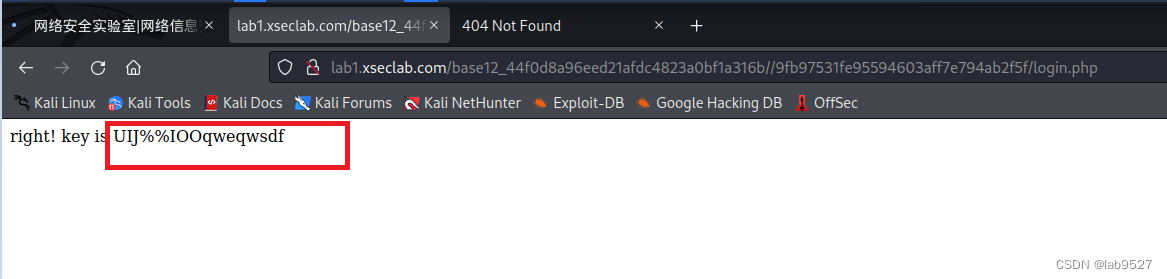

访问登陆页面

【小结】

- Robots协议全称是Robots Exclusion Standard,即网络爬虫排除标准,主要是告知爬虫哪些资源可以爬取而哪些资源不可爬取,主要的方式是在服务器的根目录下放置一个robots.txt文件,在这个文件中利用标准的语法来告知想要爬的爬虫自己允许的范围。在查看前端代码,抓包分析、查看cookie都没有发现线索的时候可以爬取网页被允许的内容查找线索,十二关中的Disallow是不被允许访问的页面于是就尝试访问寻找线索

- 基础关还是比较简单的,查看前端代码和结合抓包修改请求数据就能获取到key

文章描述了一种网络安全挑战的过程,涉及查看前端代码、识别base64加密、抓包分析网络流量、利用robots.txt文件寻找线索等技术手段,逐步解密获取key的步骤。

文章描述了一种网络安全挑战的过程,涉及查看前端代码、识别base64加密、抓包分析网络流量、利用robots.txt文件寻找线索等技术手段,逐步解密获取key的步骤。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?