地铁网络安全部门反馈说有台服务器存在ssh爆破的行为

一开始我还是不太相信,地铁平台是用华为云本地搭建的私有云平台,机房做了内网外网隔离,从公网访问都需要先vpn连接进去,再登录云堡垒机(web服务),通过云堡垒机访问虚拟机,这安全级别怎么会被人挂马呢,想不通。。。

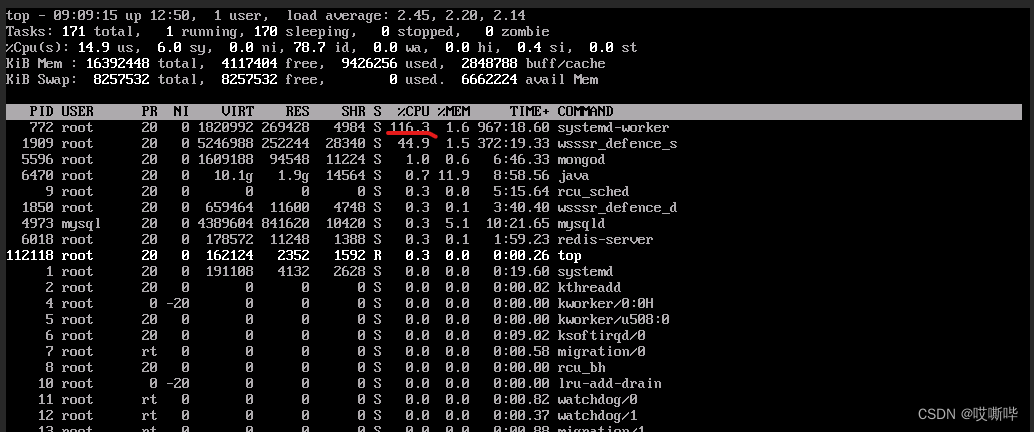

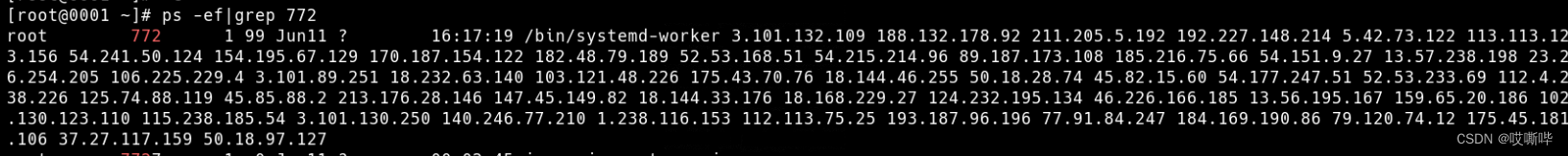

通过top,发现服务器有个systemd-worker的进程,cpu使用率持续100%;就觉得很可疑,ps了一下,卧槽,吓我一跳

这应该就是一个伪装成systemd系统进程的ssh爆程序吧;

经过追踪路径最终找到了源头:

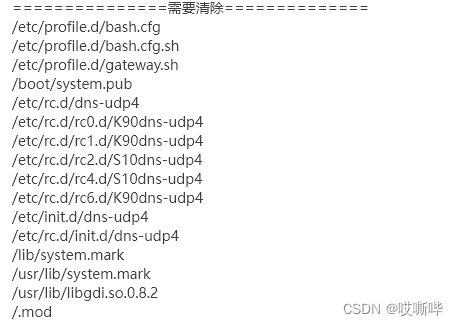

解决方案:

删除以下位置的文件或脚本

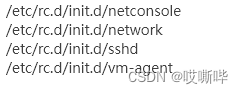

检查以下文件的内容

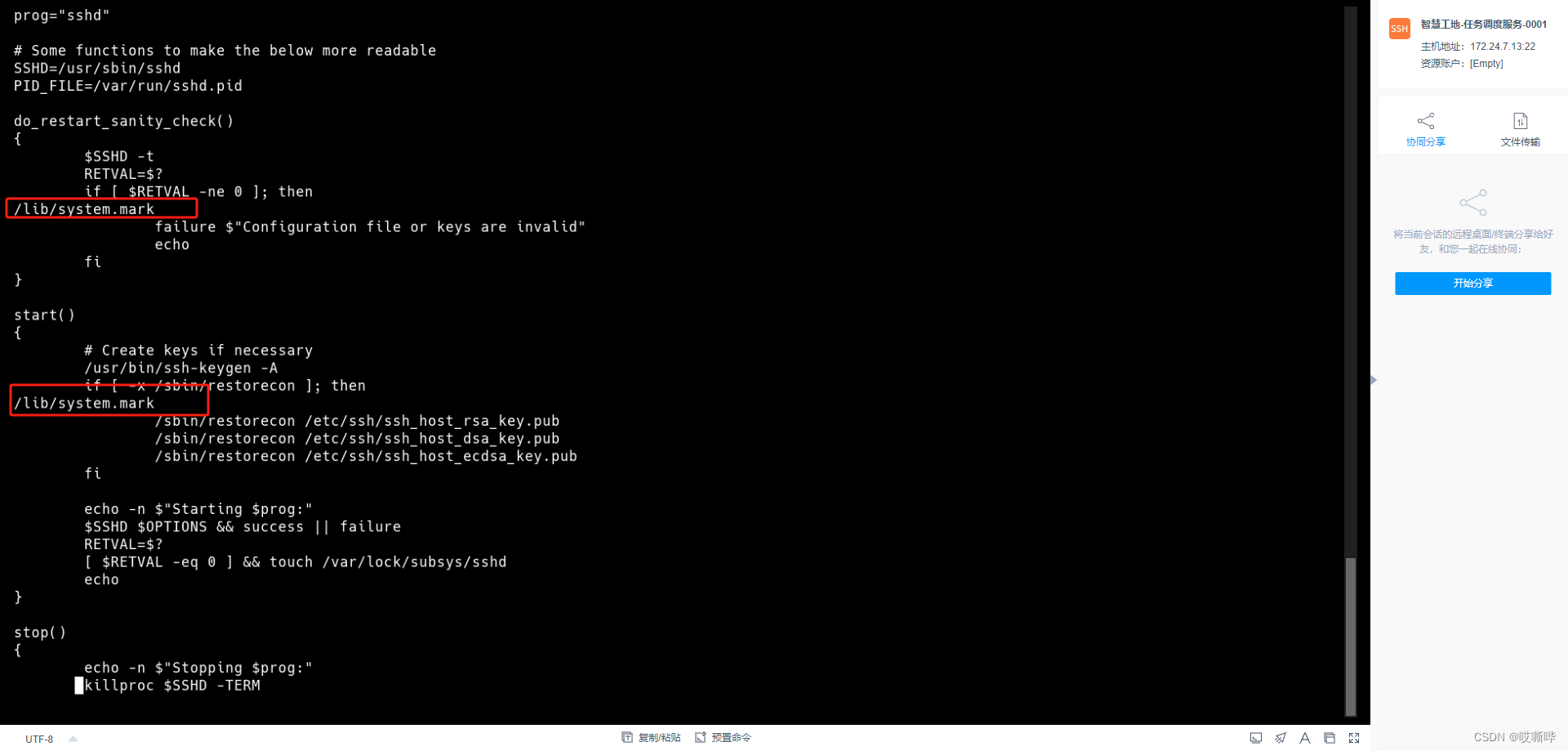

找到里面的/lib/system.mark全部删掉:

reboot重启,完成!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?