BUGKU CTF

game1

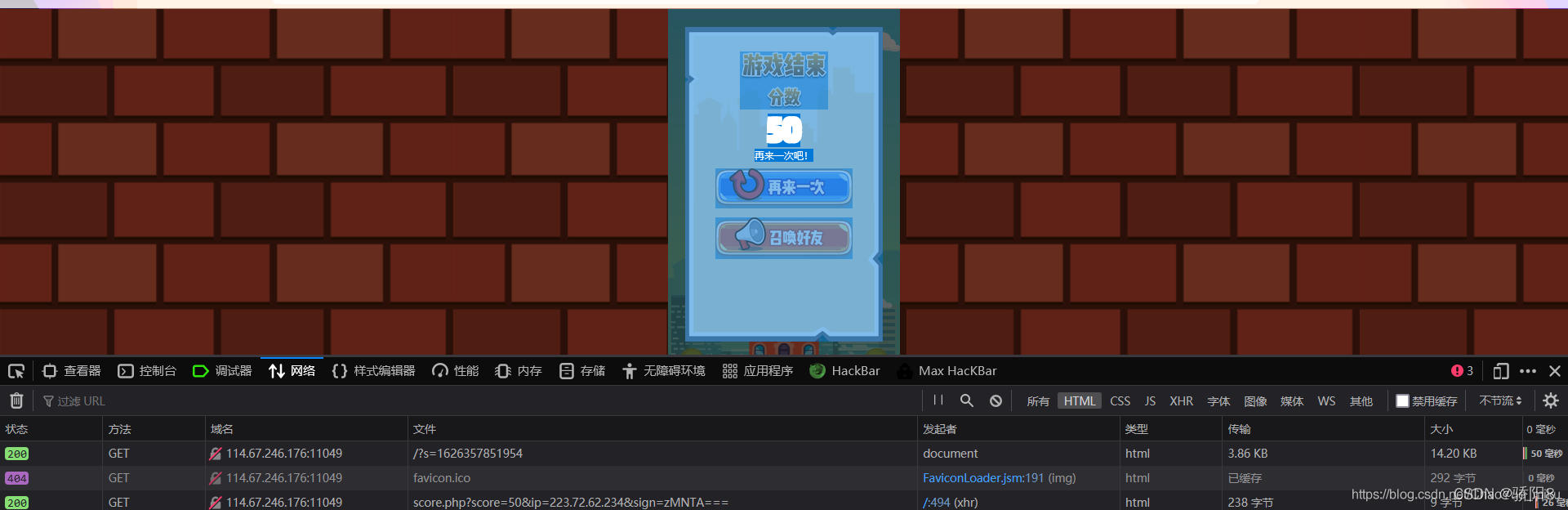

1、游戏结束之后,查看网络活动

发现发送了一个php类型的数据

score.php?score=50&ip=223.72.62.234&sign=zMNTA===

其中sige的内容是zM+base64(score)

"50"的base64编码正好是NTA=

构造payload

**

在原来PHP文件的基础上进行修改:

将score改为6666,sign改为zMNjY2Ng==

最终payload:

http://114.67.246.176:11049/score.php?score=6666&ip=223.72.62.234&sign=zMNjY2Ng==

本文探讨了一起游戏结束后的网络活动分析,揭示了PHP数据提交过程中的潜在安全问题。作者发现并构造了一个payload,通过修改score参数为6666,并相应调整sign字段,展示了如何利用base64编码进行数据篡改。这提醒我们关注Web应用的安全,特别是参数验证和签名机制的重要性。

本文探讨了一起游戏结束后的网络活动分析,揭示了PHP数据提交过程中的潜在安全问题。作者发现并构造了一个payload,通过修改score参数为6666,并相应调整sign字段,展示了如何利用base64编码进行数据篡改。这提醒我们关注Web应用的安全,特别是参数验证和签名机制的重要性。

2058

2058

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?