自从 Kubernetes 项目横空出世,安全性能那是芝麻开花节节高。但江湖险恶,K8s 这片绿洲也暗藏杀机。今天就带你练就葵花宝典,从控制平面到工作负载,再到网络安全,360° 无死角武装你的集群,让黑客哭着回家找妈妈!

温馨提示: 本文干货满满,建议先收藏再细品,错过一个字,损失一个亿!

第一章:大脑保卫战——控制平面安全

控制平面是 K8s 的中枢神经,掌握着集群里每个容器和 Pod 的生死大权。它能调度新的 Pod,还能读取集群里所有的小秘密(私密信息)。这么重要的地盘,必须像保护你的钱包一样,严防死守,让它在任何状态下都安全可靠。

1. TLS:给你的数据穿上防弹衣

重要的事情说三遍:TLS!TLS!TLS! 只要支持 TLS 的组件,统统给我安排上!防止流量被嗅探,验证服务器身份,还能相互验证客户端身份。

友情提醒: 有些组件可能会启用基于 HTTP 的本地端口,记得仔细检查,避免留下安全隐患。

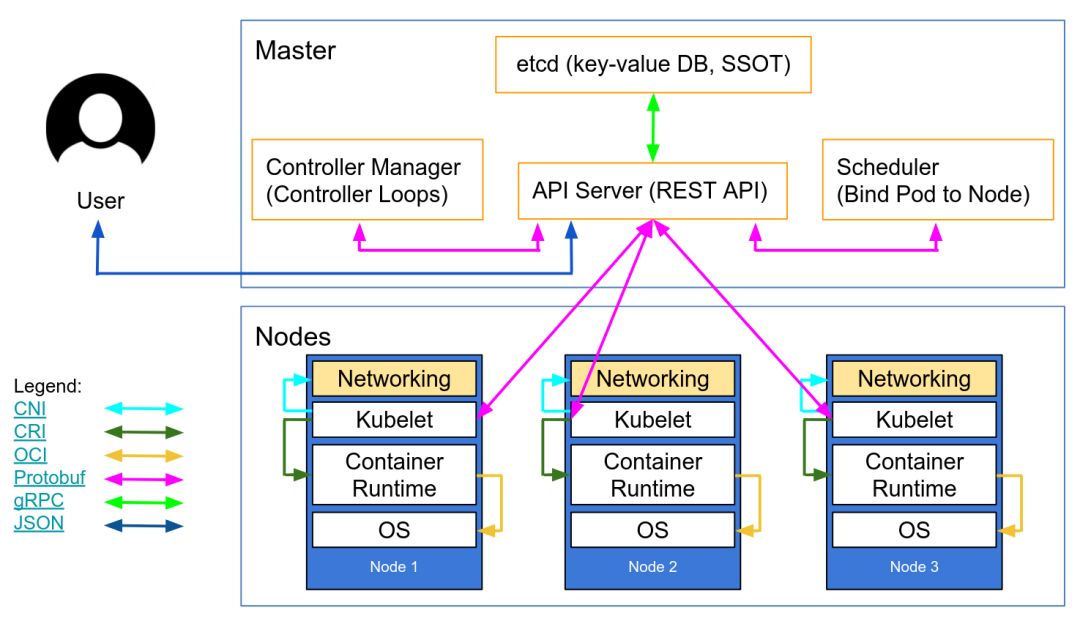

看看 Lucas Käldström 大佬绘制的这张网络图,TLS 就像血管一样,贯穿 K8s 的每一个角落。

图1

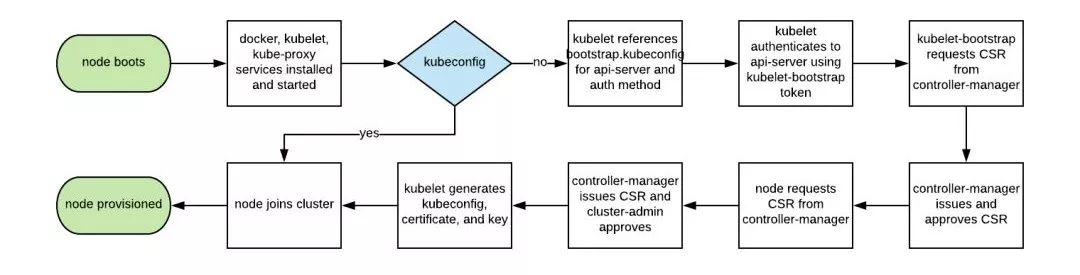

想当年,自动扩展 K8s 节点是个老大难问题,因为每个节点都需要 TLS 密钥才能连接到主节点。把私密信息直接写到镜像里?NONONO!Kubelet TLS 引导闪亮登场,让新的 kubelet 能够创建证书签名请求,引导时自动生成证书,简直不要太方便!

图2

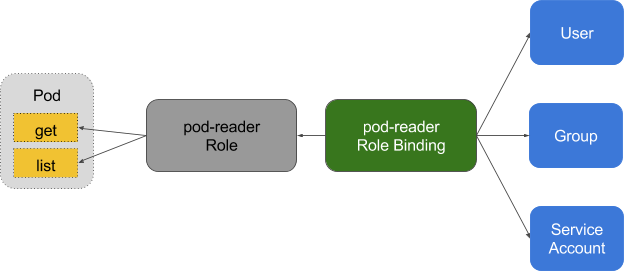

2. RBAC:权限管理,精细到发丝

启用最小权限的 RBAC(基于角色的访问控制),禁用 ABAC(基于属性的访问控制),并时刻监控日志,是安全的不二法门。RBAC 就像一把精密的锁,为用户访问资源提供了细粒度的策略管理,比如访问命名空间。

图3

从 K8s 1.6 版本开始,ABAC 就被 RBAC 取代了,所以千万别在 API 服务器上启用 ABAC。启用 RBAC 的正确姿势是:

--authorization-mode=RBAC

或者在 GKE 中使用这个标志禁用 ABAC:

--no-enable-legacy-authorization

记住: 不正确或过于宽松的 RBAC 策略,简直就是给黑客开了后门。保持最小权限原则,不断审查和改进 RBAC 规则,是团队开发生命周期中不可或缺的一部分。

3. Audit Logging:给你的集群装上监控摄像头

Audit Logging(1.10 版中的 beta 版本)提供了可定制的 API 日志,记录有效载荷(请求和响应)和元数据。你可以根据自己的安全策略调整日志级别。

敲黑板: 如果你的 Pod 受到攻击,把这些日志保存在集群里,简直就是引狼入室!和其他安全敏感日志一样,必须把它们传输到集群外面,防止被篡改。

4. 第三方验证:统一身份认证,告别单点故障

在整个企业集中验证和授权机制,可以方便地配置和取消用户资源,并授予一致的权限。

把 K8s 和第三方验证提供商(比如谷歌或 Github)整合起来,利用远程平台的身份保证,管理员就不用费劲地重新配置 K8s API 服务器来添加或删除用户了。

5. etcd:保护核心数据,隔离是王道

etcd 存储着 K8s 的状态和私密数据,是核心中的核心。保护 etcd 的方式必须和其他组件有所区别。

注意: 拥有对 API 服务器的 etcd 的写访问权限,相当于获得了整个集群的 root 权限。即使是读取访问,也能轻松地提升权限。

正确的做法是:为 etcd 配置对等体和客户端 TLS 证书,部署在专用节点上。为了防止 worker 节点上的私钥被窃取和使用,还可以通过防火墙将集群与 API 服务器隔开。

6. 加密密钥轮换:定期换岗,防患于未然

定期轮换加密密钥和证书,可以限制密钥泄密的“影响范围”。

K8s 会自动轮换一些证书(特别是 kubelet 客户端和服务器的证书),但 API 服务器用于加密 etcd 值的对称加密密钥需要手动轮换。

第二章:工作负载安全——打造坚固的集装箱

控制平面安全了,就像轮船有了坚固的船体。但船上装载的货物(工作负载)也得保护好,万一发生意外,也能保证货物完好无损。

7. Linux 安全功能 + PodSecurityPolicies:双重保险,安全加倍

Linux 内核提供了多种安全扩展(功能、SELinux、AppArmor 和 seccomp-bpf),配置后可以为应用程序提供最小权限。

友情提示: 验证这些策略的副作用时,需要一套全面的测试来测试应用程序中的所有代码路径。

PodSecurityPolicies 可以强制使用安全扩展及其他 K8s 安全指令。它们提供了 Pod 必须履行的最基本合约才能提交到 API 服务器,包括安全配置文件、特权标志以及主机网络、进程或 IPC 命名空间的共享。

8. 静态分析 YAML:防患于未然,把风险扼杀在摇篮里

在 PodSecurityPolicies 拒绝访问 API 服务器的情况下,静态分析也可以用于开发工作流程,以模拟企业组织的合规需求或风险偏好。

记住: 敏感信息不能直接存储在 YAML 资源中,必须使用 vault、git-crypt、sealed secrets 或云提供商 KMS 来进行加密。

静态分析 YAML 配置可以为运行时安全性建立一条基线。

9. 非 root 用户:告别 root 权限,降低攻击风险

经常以 root 身份运行的容器,通常拥有比实际需求多得多的权限,一旦受到攻击,会给攻击者提供便利。

记住: 即使有分层安全机制来防止容器突破,也不推荐以 root 身份在容器内运行。

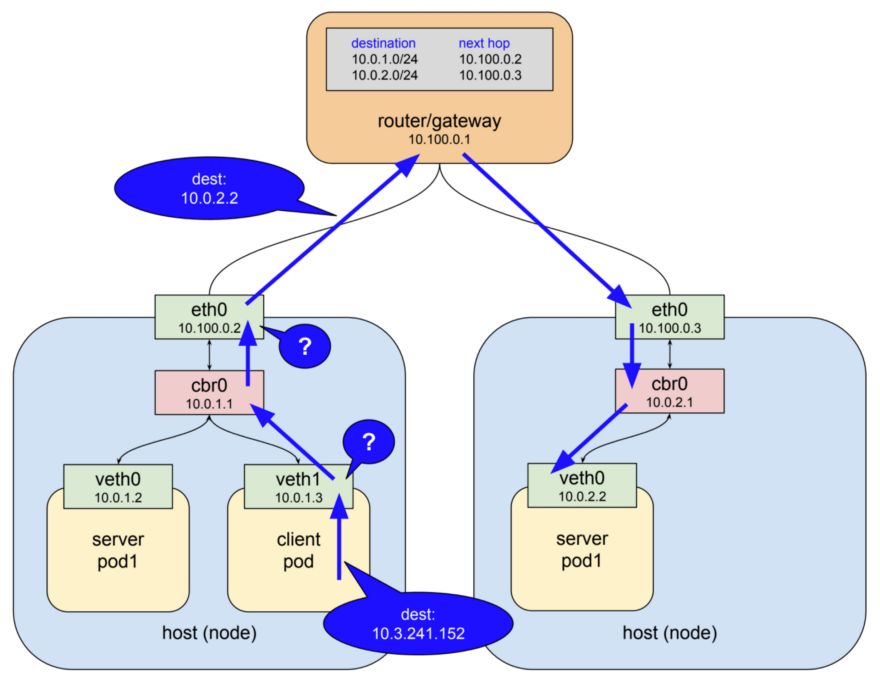

10. 网络策略:划清界限,防止越界访问

默认情况下,K8s 网络允许所有 Pod 到 Pod 的流量,可以使用网络策略对此进行限制。

图4

11. 扫描镜像 + 运行 IDS:双管齐下,内外兼修

扫描镜像的已安装文件,可以确保没有已知的漏洞。IDS(入侵检测系统)可以检测攻击者是否在钻空子。

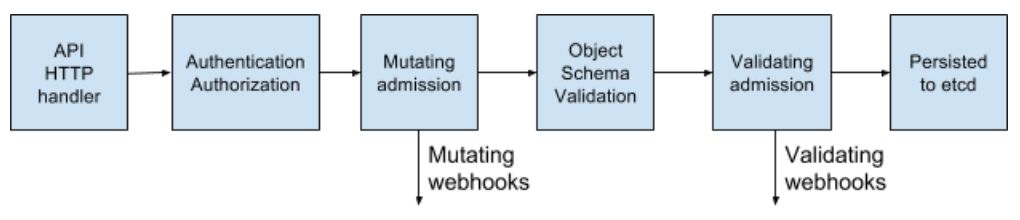

K8s 通过一系列准入控制器门卡允许 Pod 进入集群。这些门卡可以验证每个 Pod,决定是否准入或更改内容,现在它们支持后端 Web 钩子(webhook)。

图5

展望未来:服务网格,下一代安全卫士

安全界“云原生演化”的下一个阶段是服务网格,它增加了流量管理、监控和策略,这一切无需更改微服务。

图6

在“零信任”网络中,不需要传统的防火墙或 K8s 网络策略,因为每一次交互都基于 mTLS(相互TLS)进行,确保双方不仅安全通信,而且两种服务的身份都已知道。

总结:安全之路,永无止境

云原生应用程序有一组更精细的轻量级安全基元,为工作负载和基础设施确保安全。但安全不是一蹴而就的,需要不断学习和实践。

记住: 快速迭代安全措施,持续验证,才能确保你的 K8s 集群安全无忧!

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?