1. 漏洞概述

Grafana 是一个跨平台、开源的数据可视化网络应用程序平台。用户配置连接的数据源之后,Grafana可以在网络浏览器里显示数据图表和警告。需要注意的是该漏洞并不依赖于某个特定的插件,而是因为 Grafana在解析插件路由的时候没有对输入进行有效过滤造成的任意文件读取。

2. 漏洞影响

| Grafana | 是否受影响 |

|---|---|

| 8.x | 是 |

3. 漏洞复现

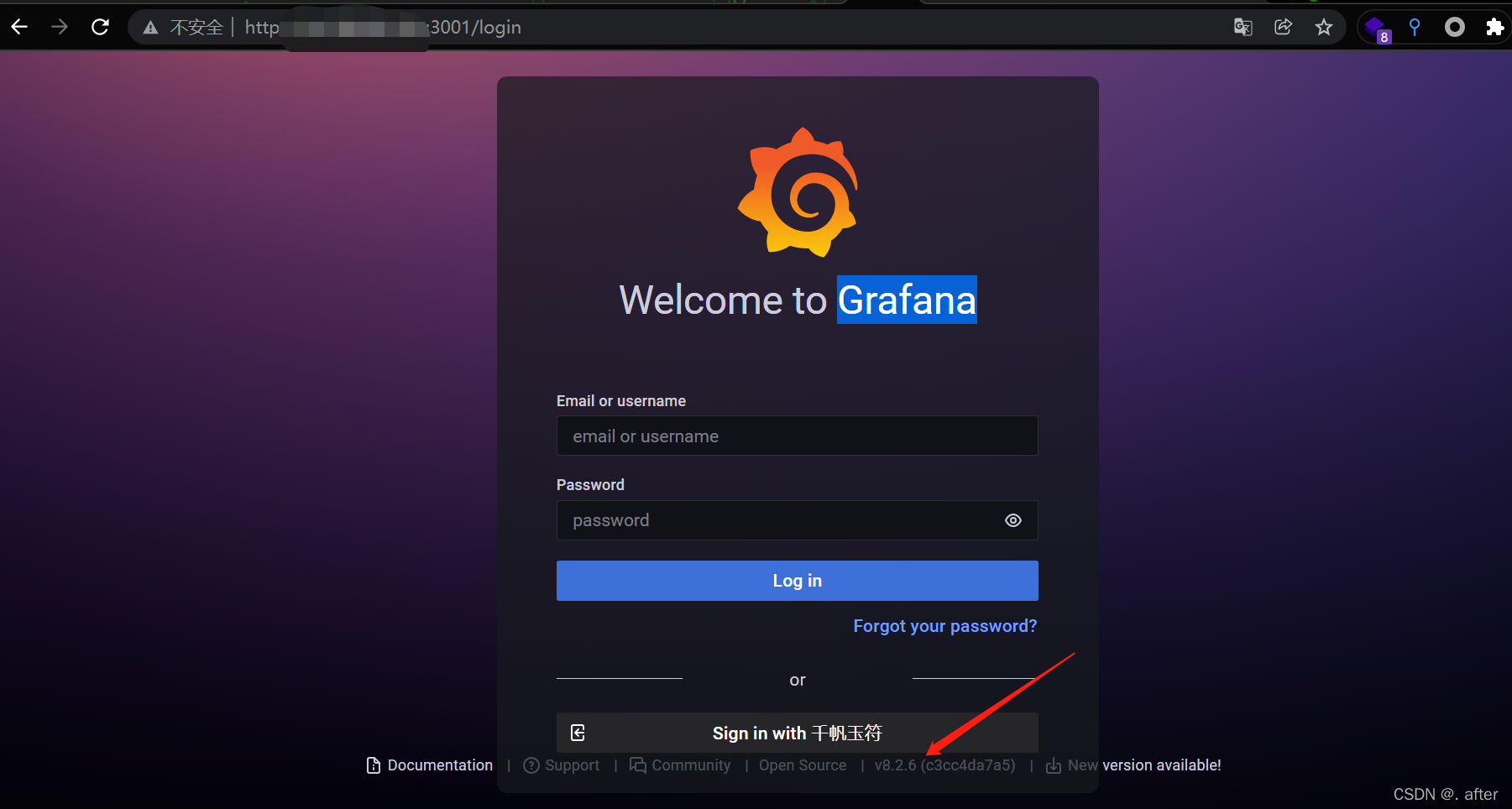

本地搭建Grafana v8.2.6环境(搭建流程此处不再阐述),搭建后访问如下:

访问http://127.0.0.1:3001/login抓包,更改原始请求

> exp:/public/plugins/welcome/../../../

本文详细介绍了Grafana的一个安全漏洞,该漏洞允许攻击者通过构造特定URL实现任意文件读取。影响版本为8.x,影响国内近3w+的Grafana实例。复现过程中,通过访问特定路径成功读取了hosts文件。整改建议包括非必要情况下避免对外开放Grafana服务。

本文详细介绍了Grafana的一个安全漏洞,该漏洞允许攻击者通过构造特定URL实现任意文件读取。影响版本为8.x,影响国内近3w+的Grafana实例。复现过程中,通过访问特定路径成功读取了hosts文件。整改建议包括非必要情况下避免对外开放Grafana服务。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

819

819

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?