Linux Kernel 远程代码执行漏洞(CVE-2022-47939)

CVE-2022-47939

据Security Affairs消息,近期披露的一个严重 Linux 内核漏洞会影响 SMB 服务器,可能导致远程代码执行。

Linux Kernel SMB2_TREE_DISCONNECT 命令处理中存在远程代码执行漏洞。由于在

对对象执行操作前缺乏对对象存在性的验证,当系统启用 ksmbd 时,未经身份验证的远程攻

击者可实现在目标系统上任意执行代码,CVSS 评分为 10。

该漏洞的 CVSS 评分达到了最高级别的10分,影响启用了 ksmbd 的服务器。KSMBD 是一个 Linux 内核服务器,它在内核空间实现 SMB3 协议,用于通过网络共享文件,未经身份验证的远程攻击者可以在易受攻击的 Linux 内核安装上执行任意代码。

初创公司 wiz.io 的研究主管Shir Tamari表示,由于 KSMBD 模块不像 Samba 套件那样流行,因此尽管漏洞很严重,但其潜在影响可能有限。该漏洞仅影响使用 Linux 5.15 中引入KSMBD 模块的 SMB 服务器。若用户的 SMB 服务器使用 Samba,则不会受到任何影响。

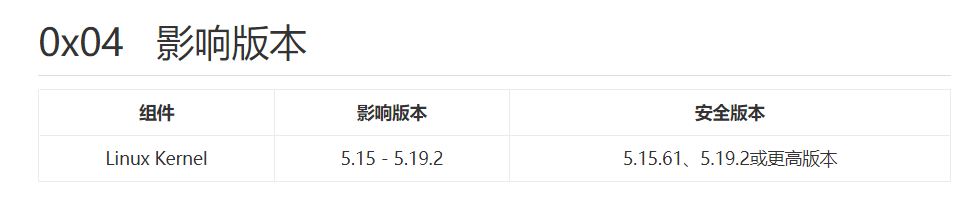

为此,使用 KSMBD的用户必须更新到自8 月之后发布的新版Linux 内核版本——5.15.61及以上版本。

在 5.19.2 之前的 Linux 内核 5.15 到 5.19 中的 ksmbd 中发现了一个问题。fs/ksmbd/smb2pdu.c 有一个释放后使用和 SMB2_TREE_DISCONNECT 的 OOPS。

在 5.19.2 之前的 Linux 内核 5.15 到 5.19 中的 ksmbd 中发现了一个问题。fs/ksmbd/smb2pdu.c 有一个释放后使用和 SMB2_TREE_DISCONNECT 的 OOPS。

ksmbd

官网:https://www.kernel.org/doc/html/latest/filesystems/cifs/ksmbd.html

KSMBD是一个Linux内核服务器,在内核空间实现SMB3协议,用于通过网络共享文件。一个未经认证的远程攻击者可以利用该漏洞执行任意代码。

参考

参考链接

1、 https://www.zerodayinitiative.com/advisories/ZDI-22-1690/

2、 https://access.redhat.com/security/cve/cve-2022-47939

Linux 被爆“满分级”关键内核级漏洞

参考URL: https://www.freebuf.com/news/353584.html

CVE-2022-47939:Linux Kernel ksmbd UAF远程代码执行漏洞通告

参考URL: https://cert.360.cn/warning/detail?id=1e252d159aecb7140f322ea7d5d2c3b8

1433

1433

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?