温习提示,本案例只提供思路和学习方法,禁止商用

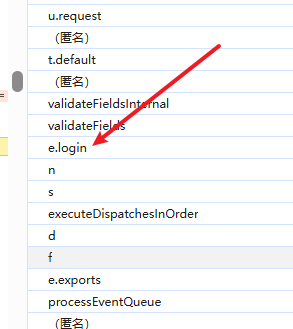

1,因为这个是破解登入的逆向,所以我用的是xhr断点,小捷径:在栈里面寻找login名的栈

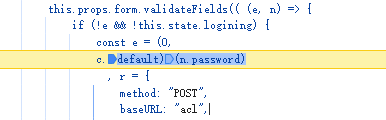

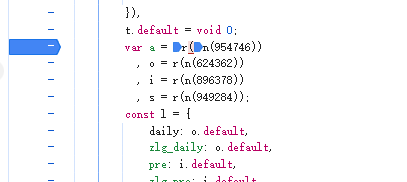

2,进入栈,因为肌肉记忆,所以这个一看 就需要打上断点

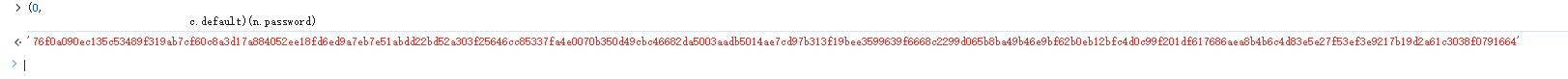

在控制台打印,可以验证这里就是加密所在

3,进入c.default的函数

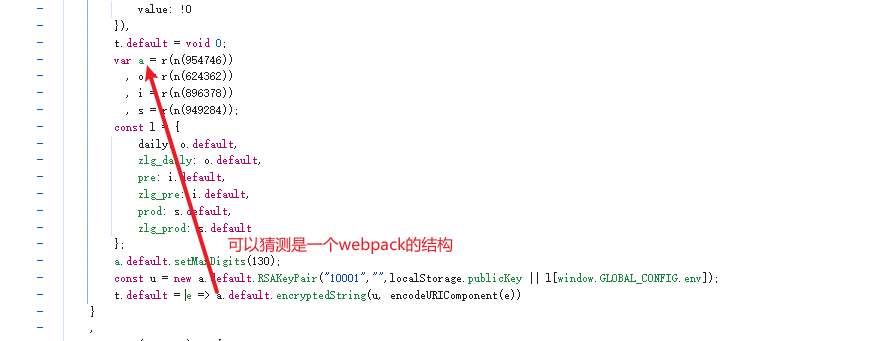

4,从这个n函数里面进去

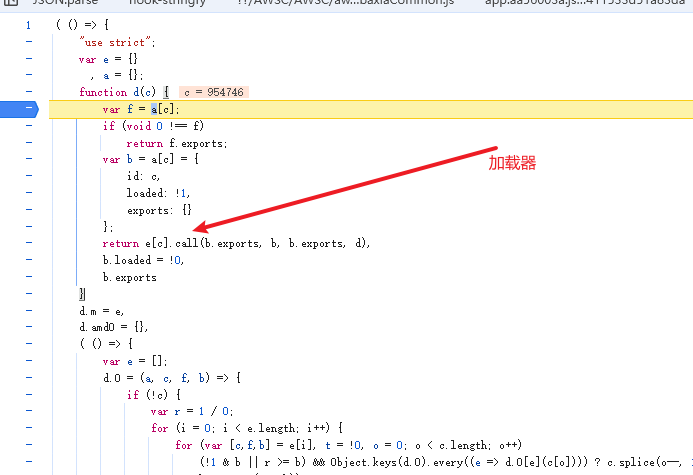

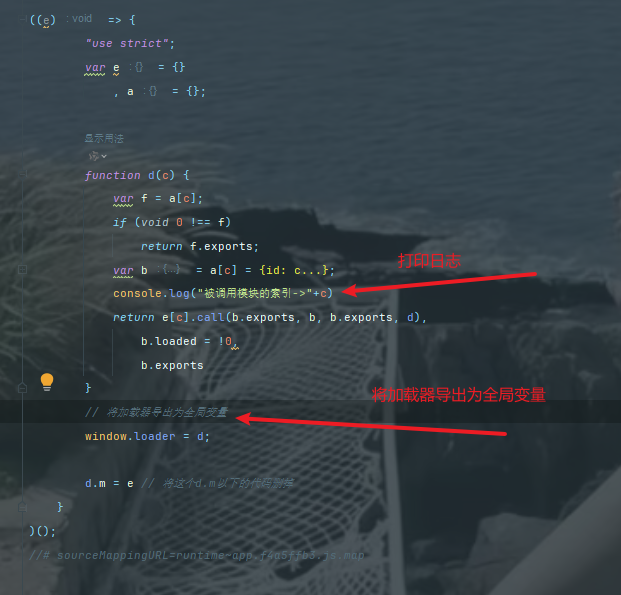

5,可以确认这就是一个webpack结构

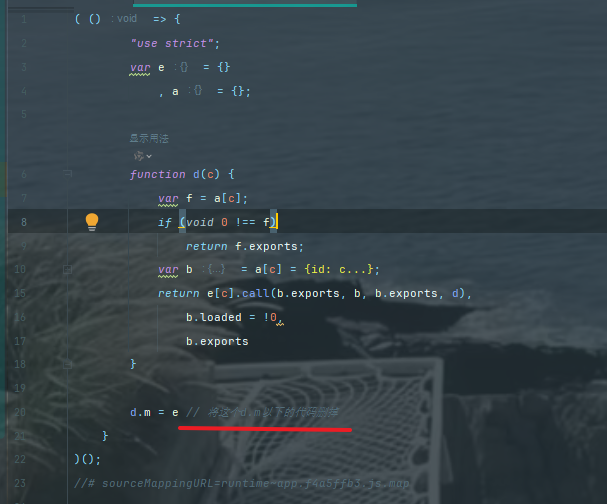

6,这个d.m通常别删

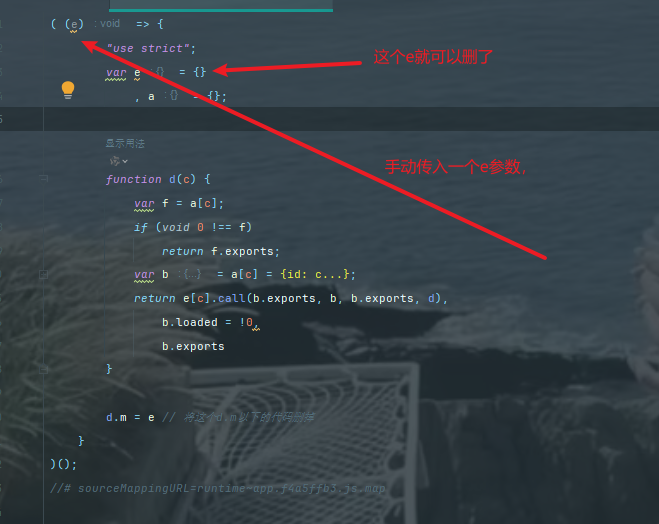

7,之前的webpack的代码,这里都是有一个e参数的,

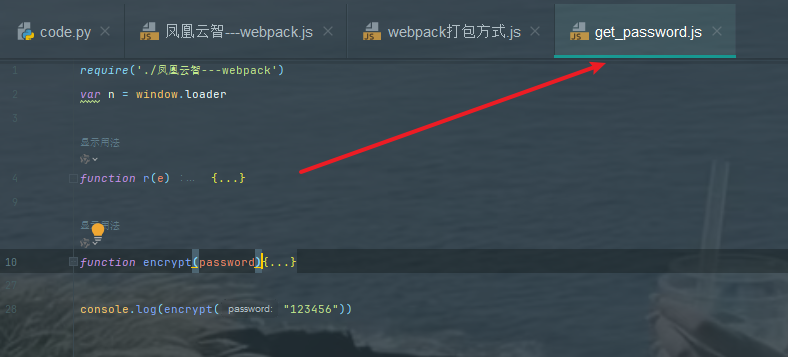

8,没有报错信息后,就加上图中这几步操作

9,将webpack的包导入到这个逆向js文件里,根据报错信息,将webpack的模块补齐

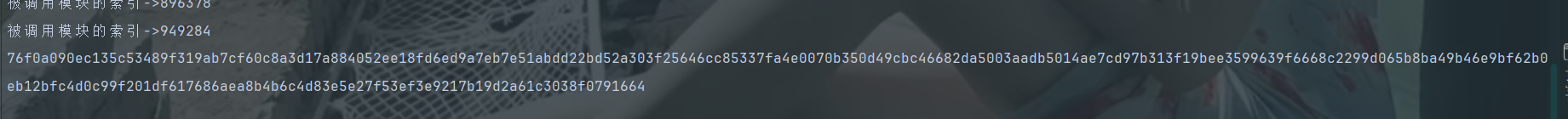

10,最终的逆向结果,也是成功了

相信你们也可以的

Webpack逆向破解入门教程

Webpack逆向破解入门教程

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?