0x01 前言

在漏洞挖掘时发现了一个RCE漏洞,这个漏洞的发掘,利用过程比较有趣,和大家分享一下~

实际上在半个月前,本人发布了一篇关于DedeCMS前端RCE分析并扩展RCE挖掘思路的文章。这篇文章中DedeCMS这个前端RCE出现的问题在于,浏览器发送至服务器数据包中的referer并没有进行过滤,并且将referer中的内容写入cache,然后include包含至当前文件,造成了代码注入,实现了RCE。在这里,执行并没有用eval,shell_exec,exec之类的危险函数,而是在于include。

思路是referer的内容可以注入的可执行的php文件中。在这个思路下,我就在想能不能也挖掘一个RCE出来,于是有了今天这篇文章。

注:如果想直接了解RCE过程可以直接从4.1开始。

0X01 初探74CMS

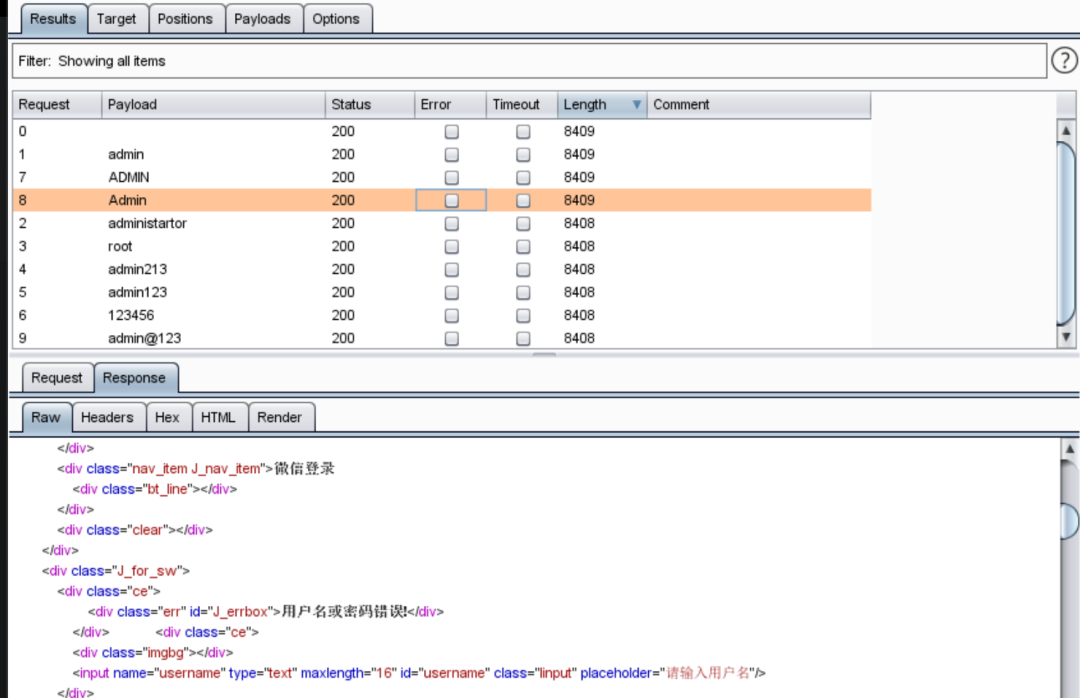

进入网站第一眼就看见了登录处。尝试SQL注入后无果,但是这里存在一个遍历用户名的问题:

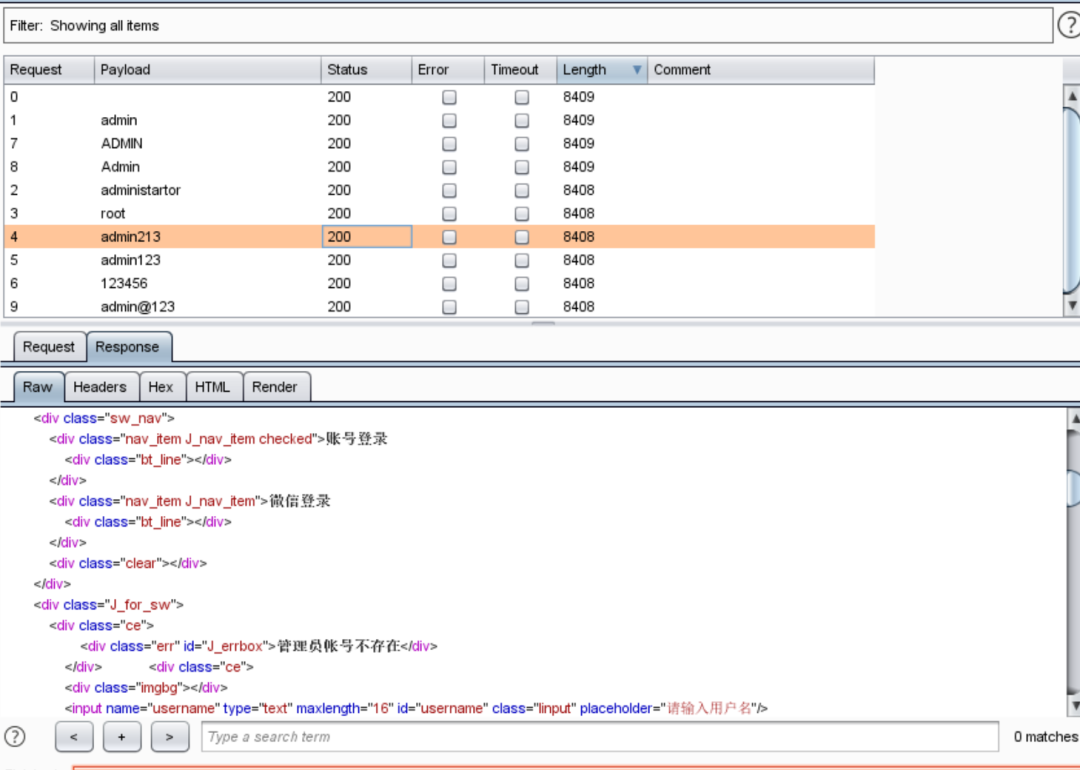

这个问题就可以想到,他的后台是否也存在变量用户名的问题,访问后台发现确实如此…….

在未设定登陆尝试的次数下可以和轻易的爆破出用户名和密码。

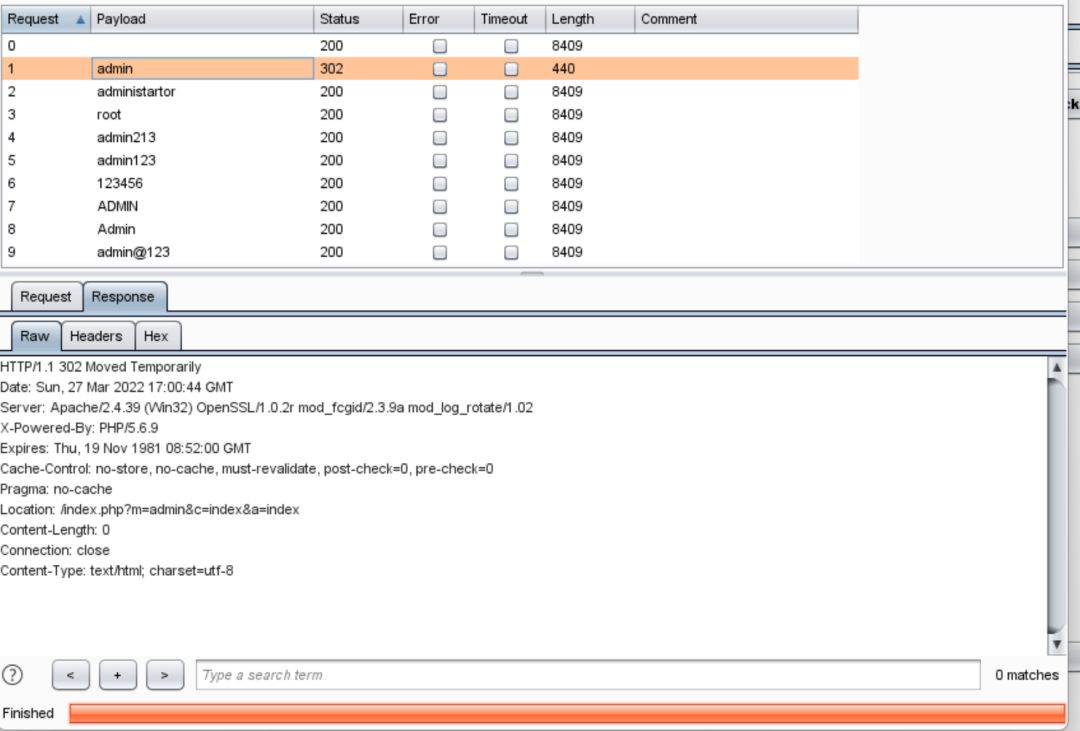

在简单爆破后,就发现了后台的账号密码:

admin/admin

登录后台。

0x02 后台漏洞挖掘

在后台,发现了一处配置网站标题,公司电话的位置,一般这些内容由于需要在前端显示,开发人员会选择存储在服

本文详细介绍了在74CMS中发现远程代码执行(RCE)漏洞的过程,从初探74CMS、后台漏洞挖掘、RCE失败后的思路调整,到最后成功利用任意文件删除漏洞实现RCE。作者通过分析代码,发现并利用了数据库配置文件的可控参数,通过删除特定文件触发应用重装,从而在重新安装过程中注入恶意代码。

本文详细介绍了在74CMS中发现远程代码执行(RCE)漏洞的过程,从初探74CMS、后台漏洞挖掘、RCE失败后的思路调整,到最后成功利用任意文件删除漏洞实现RCE。作者通过分析代码,发现并利用了数据库配置文件的可控参数,通过删除特定文件触发应用重装,从而在重新安装过程中注入恶意代码。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

928

928

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?